Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come configurare un'integrazione SAML per un'organizzazione GitHub con utenti gestiti enterprise enterprise con Microsoft Entra ID. La configurazione di un'integrazione di autenticazione SAML o OIDC , oltre a configurare il provisioning SCIM, è necessaria per un'organizzazione GitHub con utenti gestiti dall'organizzazione Enterprise. La configurazione dell'autenticazione e del provisioning SCIM per un'organizzazione GitHub con utenti gestiti aziendali consente a un amministratore di:

- Controllare in Microsoft Entra ID chi può accedere a un'organizzazione GitHub con utenti gestiti dall'organizzazione.

- Abilitare gli utenti per accedere a un account utente gestito di GitHub Enterprise tramite SSO.

- Effettuare il provisioning di utenti e gruppi nell'organizzazione (una volta configurate sia l'autenticazione che le integrazioni di provisioning SCIM). I team di GitHub possono essere associati ai gruppi provisionati tramite SCIM.

- Gestire gli account e i gruppi in un'unica posizione centrale, Entra ID.

Nota

Un account aziendale GitHub.com con utenti gestiti dell'organizzazione è un tipo specifico di organizzazione. Questo è determinato con la richiesta o la creazione di un nuovo account aziendale GitHub in GitHub.com. Per altre informazioni sui diversi tipi di aziende GitHub, vedere questo articolo su GitHub. Se non si ha un'organizzazione configurata per gli utenti gestiti dall'organizzazione, vedere questo articolo su GitHub per altri dettagli e collegamenti.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già disponibili i prerequisiti seguenti:

- Un account utente di Microsoft Entra con una sottoscrizione attiva. Chi non ha ancora un account può crearlo gratuitamente.

- Uno dei ruoli seguenti:

- Sottoscrizione di GitHub Enterprise Managed User abilitata per l'accesso Single Sign-On (SSO).

- Un'organizzazione GitHub configurata per gli utenti gestiti dall'organizzazione.

Descrizione dello scenario

In questo articolo viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

- GitHub Enterprise Managed User supporta l'accesso Single Sign-On sia avviato da SP sia da IDP.

- GitHub Enterprise Managed User richiede il aprovisionamento automatizzato degli utenti.

Nota

L'applicazione GitHub Enterprise Managed User attualmente non supporta alcuna piattaforma cloud per enti pubblici.

Aggiunta di GitHub Enterprise Managed User dalla raccolta

Per configurare l'integrazione di GitHub Enterprise Managed User in Microsoft Entra ID, è necessario aggiungere GitHub Enterprise Managed User dalla raccolta al proprio elenco di app SaaS gestite.

- Accedi all'Interfaccia di amministrazione di Microsoft Entra come almeno Amministratore applicazione cloud.

- Naviga su Entra ID>Applicazioni aziendali>Nuova applicazione.

- Digitare GitHub Enterprise Managed User nella casella di ricerca.

- Selezionare GitHub Enterprise Managed User nel pannello dei risultati e quindi selezionare il pulsante Crea . Attendere alcuni secondi che l'app venga aggiunta al tenant.

In alternativa, è anche possibile usare la Configurazione guidata dell'app aziendale. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare i ruoli e procedere alla configurazione dell'accesso SSO. Scopri di più sulle procedure guidate di Microsoft 365.

Configurare e testare l'SSO SAML di Microsoft Entra per GitHub Enterprise con utenti gestiti a livello aziendale

Per configurare e testare l'accesso SSO di Microsoft Entra con GitHub Enterprise Managed User, seguire questa procedura:

- Configurare il Single Sign-On di Microsoft Entra - per abilitare il Single Sign-On SAML nel tenant di Microsoft Entra.

- Configurare l'SSO per l'Utente Gestito di GitHub Enterprise: per configurare le impostazioni di Single Sign-On in GitHub Enterprise.

Configurare il Single Sign-On SAML di Microsoft Entra

Seguire questa procedura per abilitare Microsoft Entra SAML SSO.

Accedi all'Interfaccia di amministrazione di Microsoft Entra come almeno Amministratore applicazione cloud.

Passare a Entra ID>App aziendali>GitHub Enterprise Managed User>Autenticazione unica.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

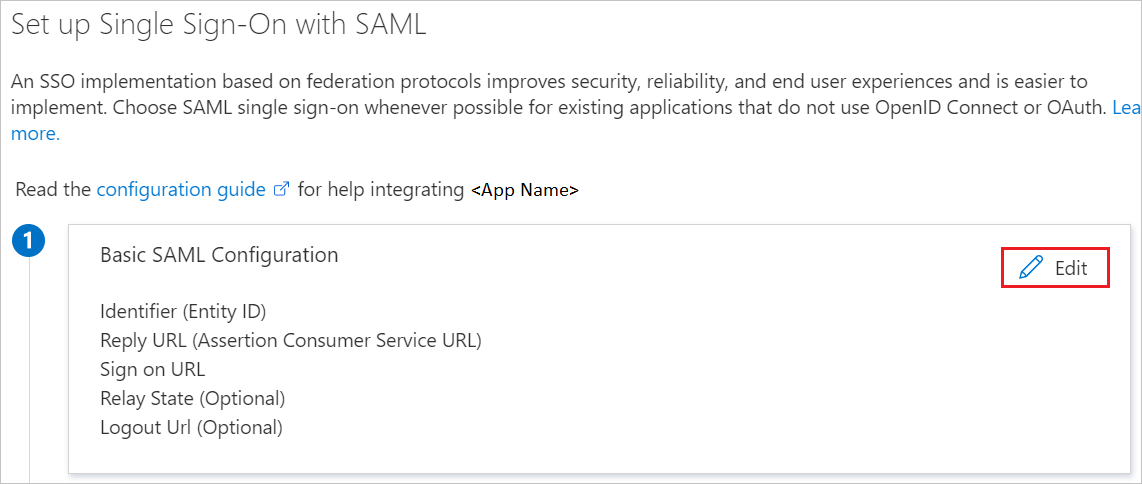

Nella pagina Configura accesso Single Sign-On con SAML, selezionare l'icona a forma di matita accanto a Configurazione SAML di Base per modificare le impostazioni.

Assicurarsi di disporre dell'URL aziendale prima di iniziare. Il campo ENTITY indicato di seguito è il nome Enterprise dell'URL Enterprise abilitato per EMU. Ad esempio, https://github.com/enterprises/contoso - contoso è ENTITY. Nella sezione Configurazione SAML di base immettere i valori per i campi seguenti se si vuole configurare l'applicazione in modalità avviata da IDP:

a) Nella casella di testo Identificatore digitare un URL nel formato seguente:

https://github.com/enterprises/{enterprise}Nota

Si noti che il formato dell'identificatore è diverso da quello suggerito dall'applicazione. Si prega di seguire il formato sopra indicato. Assicurarsi inoltre che **Identificatore non contenga una barra finale.

b. Nella casella di testo URL di risposta digitare un URL nel formato seguente:

https://github.com/enterprises/{enterprise}/saml/consumeSelezionare Impostare URL aggiuntivi ed eseguire il passaggio seguente se si vuole configurare l'applicazione in SP modalità avviata:

Nella casella di testo URL accesso digitare un URL nel formato seguente:

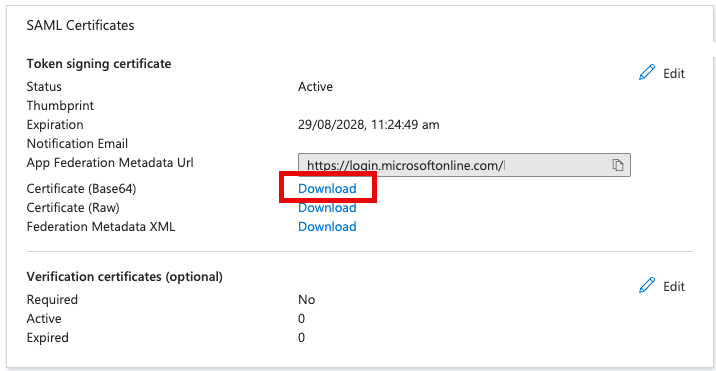

https://github.com/enterprises/{enterprise}/ssoNella sezione Certificati SAML della pagina Configura accesso Single Sign-On con SAML scaricare il certificato Base64 e salvarlo nel computer.

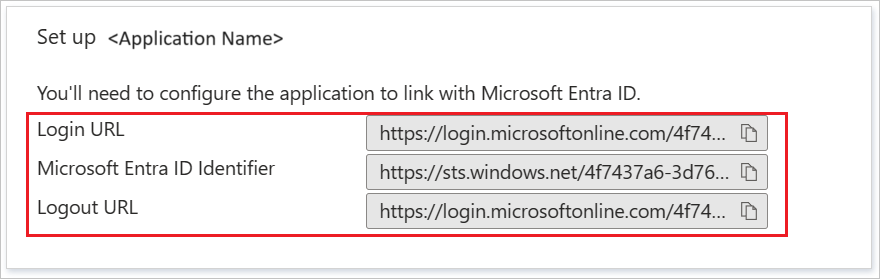

Nella sezione Configura GitHub Enterprise Managed User copiare gli URL seguenti e salvarli per configurare GitHub di seguito.

Assegna l'utente di test di Microsoft Entra

In questa sezione si assegna l'account all'utente gestito di GitHub Enterprise per completare la configurazione dell'accesso SSO.

- Accedi all'Interfaccia di amministrazione di Microsoft Entra come almeno Amministratore applicazione cloud.

- Passare a Entra ID>Enterprise apps>GitHub Enterprise Managed User (Utente gestito da GitHub Enterprise).

- Nella pagina di panoramica dell'app trovare la sezione Gestione e selezionare Utenti e gruppi.

- Selezionare Aggiungi utente e quindi Utenti e gruppi nella finestra di dialogo Aggiungi assegnazione.

- Nella finestra di dialogo Utenti e gruppi selezionare l'account dall'elenco Utenti e quindi selezionare il pulsante Seleziona nella parte inferiore della schermata.

- Nella finestra di dialogo Seleziona un ruolo selezionare il ruolo Proprietario organizzazione, quindi selezionare il pulsante Seleziona nella parte inferiore della schermata. Il tuo account viene assegnato come proprietario aziendale per la tua istanza di GitHub durante il provisioning dell'account nell'articolo che segue.

- Nella finestra di dialogo Aggiungi assegnazione selezionare il pulsante Assegna .

Configurare l'accesso SSO di GitHub Enterprise Managed User

Per configurare l'accesso Single Sign-On dal lato di GitHub Enterprise Managed User, sono necessari i seguenti elementi dall'app Entra ID:

- Gli URL indicati dell'applicazione utente gestita di Microsoft Entra Enterprise sono:

Login URLeMicrosoft Entra Identifier. - Certificato base64 scaricato.

- Nome utente e password per l'account utente di configurazione per il tuo enterprise GitHub.

Abilitare l'SSO SAML per gli utenti gestiti di GitHub Enterprise

In questa sezione, prendere le informazioni fornite da Microsoft Entra ID sopra e inserirle nelle impostazioni aziendali per abilitare il supporto SSO.

- Seguire la procedura descritta in questa documentazione di GitHub per configurare l'autenticazione SAML per l'azienda.

- Quando si immette

Sign-on URL, si noti che si tratta dell'URL di accesso copiato dall'ID Microsoft Entra precedente. - Quando si immette

Issuer, si noti che si tratta dell'identificativoMicrosoft Entra Identifierche hai copiato dall'ID Microsoft Entra sopra. - Quando si immette il certificato pubblico, aprire il certificato base64 scaricato in precedenza e incollare il contenuto del testo del file in questa finestra di dialogo.

- Dopo aver completato la procedura descritta nella documentazione di GitHub per configurare l'autenticazione SAML per l'azienda, solo gli utenti gestiti con provisioning SCIM potranno accedere all'organizzazione , ad eccezione dell'accesso con l'account utente di configurazione e l'uso di un codice di ripristino aziendale. Completare i passaggi della guida al provisioning qui sotto per configurare il provisioning SCIM per GitHub Enterprise, così da poter effettuare il provisioning degli utenti e dei gruppi gestiti a livello enterprise. Gli utenti non potranno effettuare l'accesso all'azienda fino al completamento di questi passaggi e al provisioning SCIM dei loro account utente nell'azienda.

Contenuto correlato

L'utente gestito di GitHub Enterprise richiede la creazione di tutti gli account tramite il provisioning automatico degli utenti (SCIM). Per altri dettagli, vedere qui su come configurare il provisioning automatico degli utenti.