Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'obiettivo di questo articolo è illustrare i passaggi da eseguire in LinkedIn Elevate e Microsoft Entra ID per effettuare automaticamente il provisioning e il deprovisioning degli account utente da Microsoft Entra ID a LinkedIn Elevate.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già presenti gli elementi seguenti:

- Un account utente di Microsoft Entra con una sottoscrizione attiva. Se non è già disponibile, è possibile Creare un account gratuitamente.

- Uno dei ruoli seguenti:

- Tenant di LinkedIn Elevate

- Un account amministratore in "LinkedIn Elevates" con accesso al Centro account LinkedIn

Nota

Microsoft Entra ID si integra con LinkedIn Elevate usando il protocollo SCIM.

Passaggio 1: Assegnare utenti a LinkedIn Elevate

Per determinare quali utenti avranno l'accesso alle app selezionate, Microsoft Entra ID usa il concetto delle cosiddette “assegnazioni”. Nel contesto del provisioning automatico degli account utente vengono sincronizzati solo gli utenti e i gruppi che sono stati "assegnati" a un'applicazione in Microsoft Entra ID.

Prima di configurare e abilitare il servizio di provisioning, è necessario decidere quali utenti e/o gruppi in Microsoft Entra ID rappresentano gli utenti che devono accedere a LinkedIn Elevate. Dopo avere deciso gli utenti, è possibile assegnarli a LinkedIn Elevate seguendo le istruzioni riportate qui:

Assegnare un utente o gruppo a un'app aziendale

Suggerimenti importanti per l'assegnazione di utenti a LinkedIn Elevate

Si consiglia di assegnare un utente singolo di Microsoft Entra a LinkedIn Elevate per verificare la configurazione della fornitura. In un secondo momento si potranno assegnare altri utenti e/o gruppi.

Quando si assegna un utente a LinkedIn Elevate, è necessario selezionare il ruolo Utente nella finestra di dialogo di assegnazione. Il ruolo "Accesso predefinito" non funziona per il provisioning.

Passaggio 2: Configurare il provisioning degli utenti per LinkedIn Elevate

Questa sezione illustra come connettere l'ID Microsoft Entra all'API di provisioning dell'account utente SCIM di LinkedIn Elevate e configurare il servizio di provisioning per creare, aggiornare la disabilitazione degli account utente assegnati in LinkedIn Elevate in base all'assegnazione di utenti e gruppi in Microsoft Entra ID.

Suggerimento: è anche possibile scegliere di abilitare l'accesso Single Sign-On basato su SAML per LinkedIn Elevate, seguendo le istruzioni fornite nella portale di Azure. L'accesso Single Sign-On può essere configurato indipendentemente dal provisioning automatico, anche se queste due funzionalità si integrano tra loro.

Configurare il provisioning automatico degli account utente per LinkedIn Elevate in Microsoft Entra ID

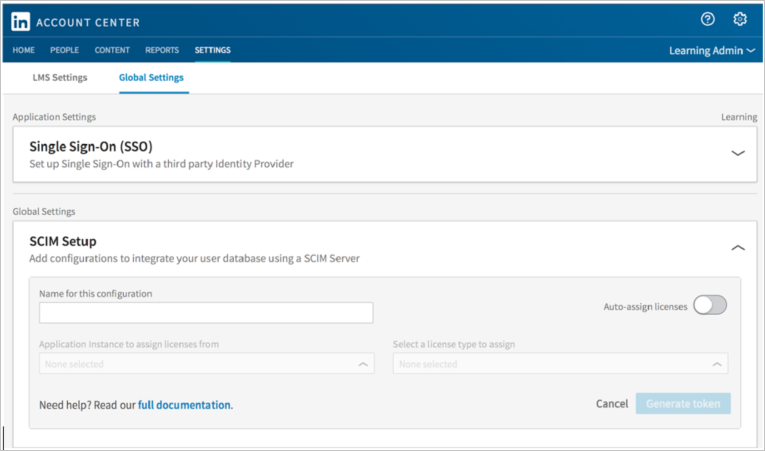

Il primo passaggio consiste nel recuperare il token di accesso di LinkedIn. Se sei un amministratore aziendale, puoi effettuare autonomamente il provisioning di un token di accesso. Nel centro account, passare a Settings (Impostazioni) > Global Settings (Impostazioni globali) e aprire il pannello SCIM Setup (Installazione SCIM).

Nota

Se si accede direttamente al centro account anziché tramite un collegamento, è possibile raggiungerlo seguendo questa procedura.

Accedi al Centro Account.

Selezionare Impostazioni amministratore >.

Selezionare Integrazioni avanzate sulla barra laterale sinistra. Si vieni indirizzati al centro degli account.

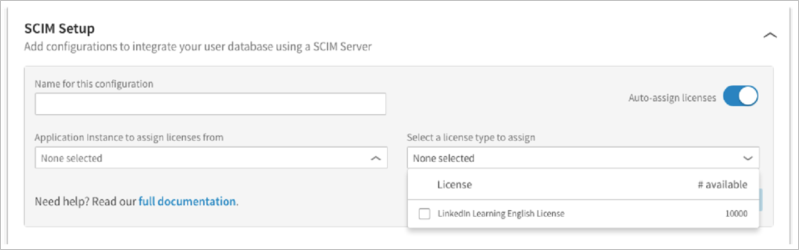

Selezionare + Aggiungi nuova configurazione SCIM e seguire la procedura compilando ogni campo.

Nota

Quando le licenze di assegnazione automatica non sono abilitate, significa che vengono sincronizzati solo i dati utente.

Nota

Quando l'assegnazione di licenze automatica è abilitata, è necessario prendere nota dell'istanza dell'applicazione e del tipo di licenza. Le licenze vengono assegnate in ordine di arrivo degli utenti fino a esaurimento di tutte le licenze.

Selezionare Genera token. Il token di accesso dovrebbe essere visualizzato sotto il campo Access token (Token di accesso).

Salvare il token di accesso negli Appunti o nel computer prima di uscire dalla pagina.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Naviga a Entra ID>applicazioni aziendali.

Se LinkedIn Elevate è già stato configurato per l'accesso unificato, dovrai cercare l'istanza di LinkedIn Elevate usando il campo di ricerca. Selezionare in caso contrario Aggiungi e cercare LinkedIn Elevate nella raccolta di applicazioni. Selezionare LinkedIn Elevate nei risultati della ricerca e aggiungerlo all'elenco delle applicazioni.

Selezionare l'istanza di LinkedIn Elevate e quindi selezionare la scheda Provisioning.

Selezionare + Nuova configurazione.

Compilare i campi seguenti in Credenziali amministratore:

Nel campo URL tenant immettere

https://api.linkedin.com.Nel campo Token segreto immettere il token di accesso generato nel passaggio 1 e selezionare Test connessione .

Verrà visualizzata una notifica di esito positivo sul lato superiore destro del portale.

Selezionare Crea per creare la configurazione.

Selezionare Proprietà nella pagina Panoramica .

Selezionare l'icona Modifica per modificare le proprietà. Abilitare i messaggi di posta elettronica di notifica e fornire un messaggio di posta elettronica per ricevere notifiche di quarantena. Abilitare la prevenzione delle eliminazioni accidentali. Seleziona Applica per salvare le modifiche.

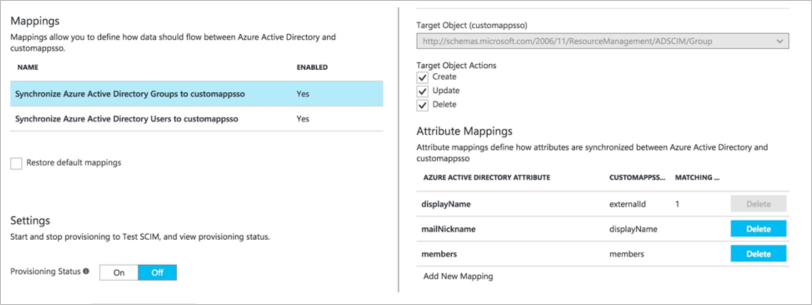

Nella sezione Mapping attributi, esamina gli attributi di utente e gruppo che sono sincronizzati da Microsoft Entra ID a LinkedIn Elevate. Gli attributi selezionati come proprietà corrispondenti vengono usati per trovare le corrispondenze con gli account utente e i gruppi in LinkedIn Elevate per le operazioni di aggiornamento. Selezionare il pulsante Salva per eseguire il commit delle modifiche.

Per configurare i filtri di ambito, vedere le istruzioni fornite nell'articolo Filtro di ambito.

Usare il provisioning su richiesta per convalidare la sincronizzazione con un numero ridotto di utenti prima di distribuire in modo più ampio nell'organizzazione.

Quando si è pronti per procedere al provisioning, selezionare Avvia il provisioning nella pagina Panoramica.

Passaggio 3: Monitorare la distribuzione

Dopo aver configurato il provisioning, usare le risorse seguenti per monitorare la distribuzione:

- Usare i log di provisioning per determinare gli utenti di cui è stato eseguito il provisioning correttamente o in modo non riuscito

- Controllare la barra di progresso per visualizzare lo stato del ciclo di provisioning e quanto vicino sia al completamento.

- Se la configurazione del provisioning sembra essere in uno stato problematico, l'applicazione passa in quarantena. Ulteriori informazioni sugli stati di quarantena sono disponibili nell'articolo sullo stato di quarantena del provisioning delle applicazioni.