Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come integrare Trend Micro Web Security (TMWS) con Microsoft Entra ID. Integrando TMWS con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a TMWS.

- Consenti agli utenti di accedere automaticamente a TMWS con i loro account Microsoft Entra.

- Gestire gli account in una posizione centrale: il portale di Azure.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già disponibili i prerequisiti seguenti:

- Un account utente di Microsoft Entra con una sottoscrizione attiva. Se non è già disponibile, è possibile Creare un account gratuitamente.

- Uno dei ruoli seguenti:

- Una sottoscrizione TMWS abilitata per Single Sign-On.

Descrizione dello scenario

In questo articolo viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

- TMWS supporta il SSO avviato da SP.

Aggiungere TMWS dalla raccolta

Per configurare l'integrazione di TMWS in Microsoft Entra ID, è necessario aggiungere TMWS dalla raccolta al proprio elenco di app SaaS gestite.

- Accedi all'interfaccia di amministrazione di Microsoft Entra come almeno un Amministratore di applicazioni cloud.

- Naviga su Entra ID>Applicazioni aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta, immettere Trend Micro Web Security (TMWS) nella casella di ricerca.

- Selezionare Trend Micro Web Security (TMWS) nei risultati della ricerca e quindi aggiungere l'app. Attendi qualche secondo mentre l'app viene aggiunta al tuo tenant.

In alternativa, è anche possibile usare la Configurazione guidata dell'app aziendale. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare i ruoli e procedere alla configurazione dell'accesso SSO. Altre informazioni sugli assistenti di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra per TMWS

Si configurerà e testerà il Microsoft Entra SSO con TMWS usando un utente di test chiamato B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire un collegamento tra un utente di Microsoft Entra e l'utente correlato in TMWS.

Questi passaggi di base verranno completati per configurare e testare l'accesso SSO di Microsoft Entra con TMWS:

-

Configurare il Single Sign-On di Microsoft Entra per abilitare questa funzione per gli utenti.

- Creare un utente di Microsoft Entra per testare l'accesso Single Sign-On di Microsoft Entra.

- Concedere all'utente di test di Microsoft Entra l'accesso a TMWS.

- Configurare le impostazioni di sincronizzazione utenti e gruppi in Microsoft Entra ID.

- Configurare l'accesso Single Sign-On di TMWS sul lato dell'applicazione.

- Esegui un test SSO per verificare la configurazione.

Configurare SSO di Microsoft Entra

Completare questi passaggi per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedi all'interfaccia di amministrazione di Microsoft Entra come almeno un Amministratore di applicazioni cloud.

Passare alla pagina di integrazione dell'applicazione Entra ID>applicazioni Enterprise>Trend Micro Web Security (TMWS), nella sezione Gestione selezionare Single Sign-On.

Sulla pagina Selezionare un metodo di accesso Single Sign-On, selezionare SAML.

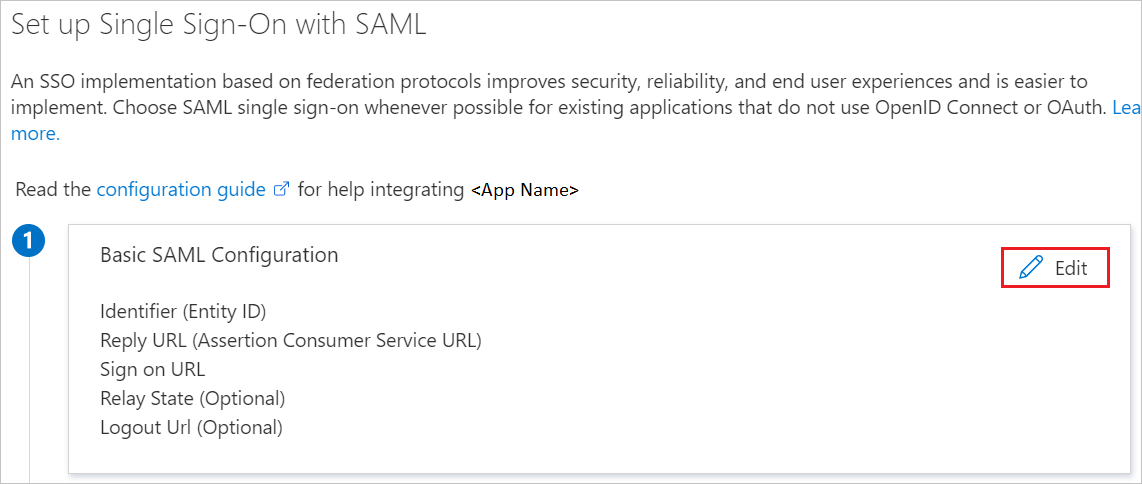

Nella pagina Configura Single Sign-On con SAML, seleziona il pulsante della penna per Configurazione SAML di Base per modificare le impostazioni.

Nella sezione configurazione SAML di base immettere i valori nelle caselle seguenti:

un. Nella casella Identificatore (ID entità), immettere un URL nel seguente formato:

https://auth.iws-hybrid.trendmicro.com/([0-9a-f]{16})b. Nella casella URL di risposta immettere questo URL:

https://auth.iws-hybrid.trendmicro.com/simplesaml/module.php/saml/sp/saml2-acs.php/ics-spNota

Il valore dell'identificatore nel passaggio precedente non è il valore che è necessario immettere. È necessario usare l'identificatore effettivo. È possibile ottenere questo valore nella sezione impostazioni del provider di servizi di per il portale di amministrazione di Azure nella pagina metodo di autenticazione di per Microsoft Entra ID da amministrazione > Servizi directory.

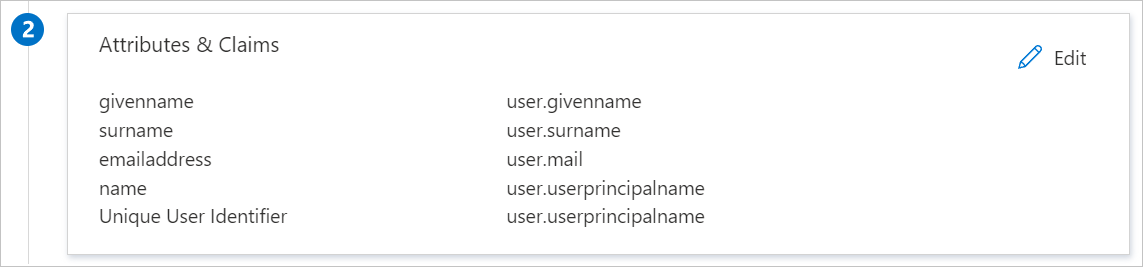

TMWS prevede un formato specifico per le asserzioni SAML, quindi è necessario aggiungere mapping di attributi personalizzati alla configurazione degli attributi del token SAML. Questo screenshot mostra gli attributi predefiniti:

Oltre agli attributi nello screenshot precedente, TMWS prevede il passaggio di altri due attributi nella risposta SAML. Questi attributi sono illustrati nella tabella seguente. Gli attributi sono prepopolati, ma è possibile modificarli per soddisfare le tue esigenze.

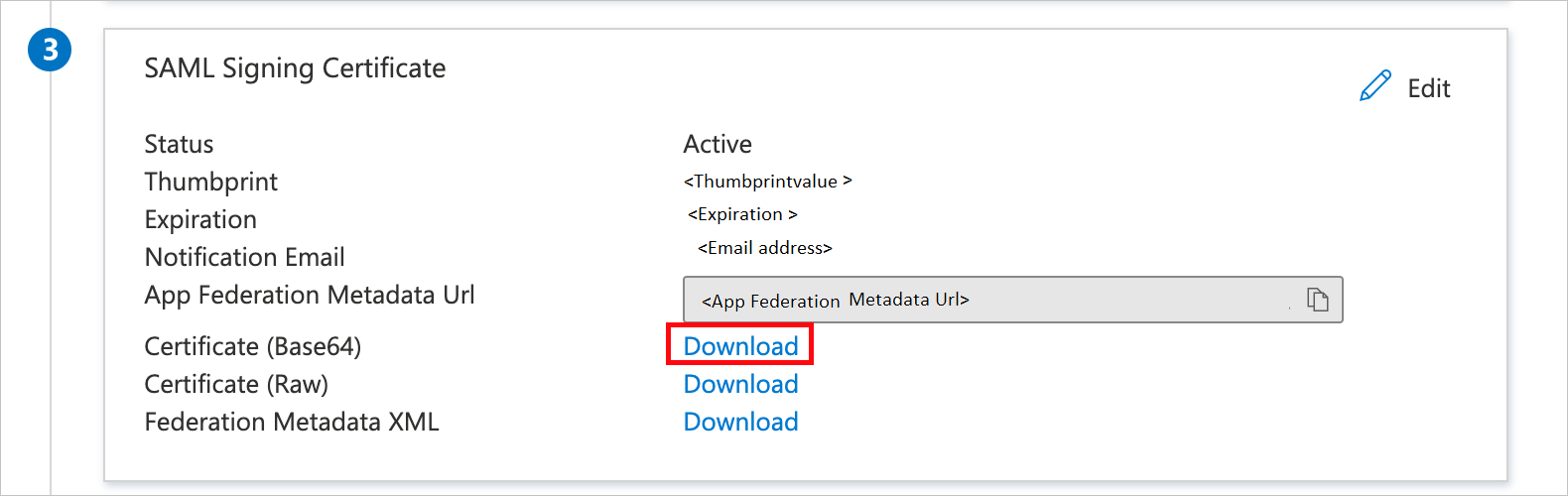

Nome Attributo di origine sAMAccountNameuser.onpremisessamaccountnameupnuser.userprincipalnameNella pagina Configurare l'accesso Single Sign-On con SAML, nella sezione Certificato di Firma SAML, cerca il Certificato (Base64). Selezionare il collegamento Download accanto a questo nome di certificato per scaricare il certificato e salvarlo nel computer:

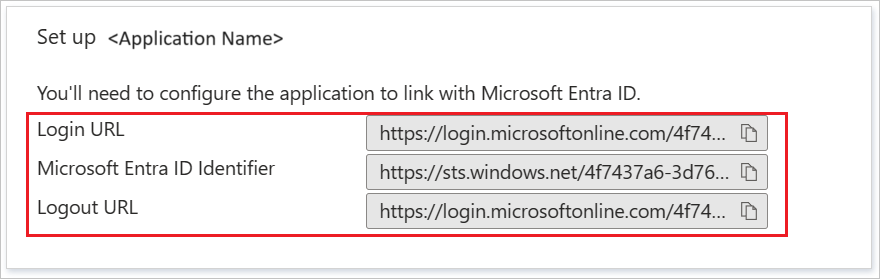

Nella sezione Configurare Trend Micro Web Security (TMWS), copiare l'URL o gli URL appropriati in base alle vostre esigenze:

Creare un utente di test di Microsoft Entra

In questa sezione viene creato un utente di test chiamato B.Simon.

- Accedi all'interfaccia di amministrazione di Microsoft Entra come almeno un amministratore utenti .

- Accedere a Entra ID>Utenti.

- Selezionare Nuovo utente>Crea nuovo utente, nella parte superiore della schermata.

- Nelle proprietà User seguire questa procedura:

- Nel campo Nome visualizzato immettere

B.Simon. - Nel campo Nome utente principale, immettere username@companydomain.extension. Ad esempio,

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi annotare il valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato immettere

- Selezionare Crea.

Concedere all'utente di test di Microsoft Entra l'accesso a TMWS

In questa sezione si abilita B.Simon all'uso dell'accesso Single Sign-On concedendole l'accesso a TMWS.

- Naviga a Entra ID>applicazioni aziendali.

- Nell'elenco delle applicazioni selezionare Trend Micro Web Security (TMWS).

- Nella pagina di panoramica dell'app, nella sezione Gestisci, selezionare Utenti e gruppi:

- Selezionare Aggiungi utentee quindi selezionare Utenti e gruppi nella finestra di dialogo Aggiungi assegnazione.

- Nella finestra di dialogo Utenti e gruppi selezionare B.Simon nell'elenco Utenti e quindi selezionare il pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede un valore di ruolo nell'asserzione SAML, nella finestra di dialogo Seleziona ruolo selezionare il ruolo appropriato per l'utente dall'elenco e quindi selezionare il pulsante Seleziona nella parte inferiore della schermata.

- Nella finestra di dialogo Aggiungi assegnazione , selezionare Assegna .

Configurare le impostazioni di sincronizzazione di utenti e gruppi in Microsoft Entra ID

Nel riquadro sinistro, selezionare Microsoft Entra ID.

Sotto Gestisci, selezionare Registrazioni app, e quindi selezionare la nuova applicazione aziendale in Tutte le applicazioni.

In Gestisci, selezionareCertificati & segreti.

Nell'area Segreti del client selezionare Nuovo segreto client.

Nella schermata Aggiungi un segreto clientaggiungere facoltativamente una descrizione e selezionare un periodo di scadenza per il segreto client e quindi selezionare Aggiungi. Il nuovo segreto client viene visualizzato nell'area segreti client.

Registrare il valore del segreto client. Successivamente, lo inserisci in TMWS.

In Gestisci, seleziona autorizzazioni API.

Nella finestra autorizzazioni API selezionare Aggiungi un'autorizzazione.

Nella scheda API Microsoft della finestra di Richiedi autorizzazioni API, selezionare Microsoft Graph e quindi autorizzazioni dell'applicazione.

Individuare e aggiungere queste autorizzazioni:

- Group.Read.All

- Utente.Leggi.Tutto

Selezionare Aggiungi autorizzazioni. Viene visualizzato un messaggio per confermare che le impostazioni sono state salvate. Le nuove autorizzazioni vengono visualizzate nella finestra autorizzazioni API.

Nell'area Concedi consenso, selezionare Concedi consenso amministratore per il account amministratore (directory predefinita), e quindi selezionare Sì. Viene visualizzato un messaggio per confermare che è stato concesso il consenso dell'amministratore per le autorizzazioni richieste.

Selezionare Panoramica.

Registrare l'ID applicazione (client) e ID directory (tenant) visualizzato nel riquadro destro. Successivamente, immettere tali informazioni in TMWS.

Configurare il Single Sign-On (SSO) di TMWS

Completare questi passaggi per configurare l'accesso Single Sign-On di TMWS sul lato applicazione.

Accedi alla console di gestione TMWS e vai a Amministrazione>USERS & AUTHENTICATION>Servizi Directory.

Selezionare qui nell'area superiore della schermata.

Nella pagina metodo di autenticazione, selezionare Microsoft Entra ID.

Selezionare On o Off per configurare se consentire agli utenti di Microsoft Entra nell'organizzazione di visitare i siti Web tramite TMWS se i dati non sono sincronizzati con TMWS.

Nota

Gli utenti che non sono sincronizzati da Microsoft Entra ID possono essere autenticati solo tramite gateway TMWS noti o la porta dedicata per l'organizzazione.

Nella sezione Identity Provider Settings (Impostazioni provider di identità) completare questi passaggi:

un. Nella casella URL del servizio, immettere il valore URL di accesso che hai copiato.

b. Nella casella Attributo nome accesso, immettere il nome di attestazione utente con l'attributo di origine user.onpremisessamaccountname.

c. Nella casella Certificato SSL pubblico, usare il Certificato (Base64) scaricato.

Nella sezione Impostazioni di sincronizzazione completare questi passaggi:

un. Nella casella Tenant, immettere il valore ID directory (tenant) o il valore nome di dominio personalizzato.

b. Nella casella ID applicazione, immettere il valore ID applicazione (client).

c. Nella casella , immettere il segreto client.

d. Selezionare pianificazione della sincronizzazione per la sincronizzazione con Microsoft Entra ID manualmente o in base a una pianificazione. Se si seleziona Manualmente, ogni volta che vengono apportate modifiche alle informazioni utente di Active Directory, ricordarsi di tornare alla pagina Servizi directory ed eseguire la sincronizzazione manuale, assicurando che le informazioni in TMWS siano aggiornate.

e. Selezionare Test Connection per verificare se il servizio Microsoft Entra può essere connesso correttamente.

f. Selezionare Salva.

Nota

Per altre informazioni su come configurare TMWS con Microsoft Entra ID, vedere Configuring Microsoft Entra Settings on TMWS.

Testare la funzionalità SSO

Dopo aver configurato il servizio Microsoft Entra e aver specificato Microsoft Entra ID come metodo di autenticazione utente, è possibile accedere al server proxy TMWS per verificare la configurazione. Dopo aver verificato l'accesso a Microsoft Entra, è possibile visitare Internet.

Nota

TMWS non supporta il test del Single Sign-On, in Panoramica>Single Sign-On>Impostare il Single Sign-On con SAML>Test della nuova applicazione aziendale.

Cancellare il browser di tutti i cookie e quindi riavviare il browser.

Collega il browser al server proxy TMWS. Per informazioni dettagliate, vedere l'inoltro del traffico tramite file PAC.

Visitare qualsiasi sito Web Internet. TMWS ti indirizza al portale captive di TMWS.

Specificare un account Active Directory (formato: dominio \sAMAccountName o sAMAccountName@dominio), indirizzo di posta elettronica o UPN e quindi selezionare Accesso. TMWS invia l'utente alla finestra di accesso di Microsoft Entra.

Nella finestra di accesso di Microsoft Entra immettere le credenziali dell'account Microsoft Entra. Dovresti essere ora connesso a TMWS.

Contenuto correlato

Dopo aver configurato TMWS, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione si estende dall'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Defender for Cloud Apps.