Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

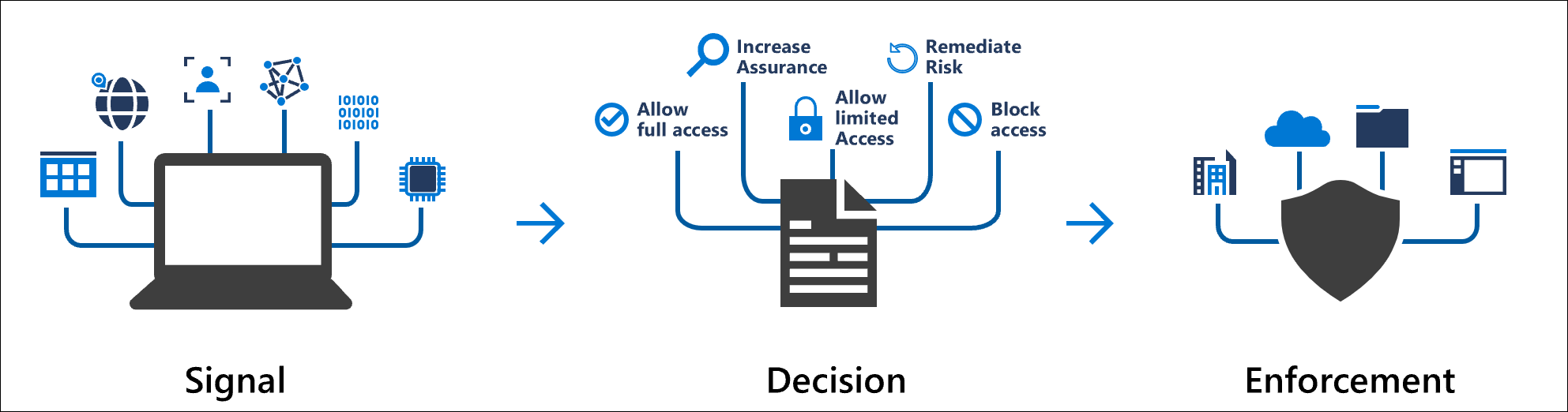

Il perimetro di sicurezza moderno si estende oltre il limite di rete di un'organizzazione per includere l'identità utente e del dispositivo. L'accesso condizionale riunisce i segnali basati sull'identità per applicare i criteri dell'organizzazione come parte di un modello di sicurezza Zero Trust. Valuta segnali come il rischio utente, la conformità del dispositivo e il contesto dell'applicazione per determinare se l'accesso deve essere concesso.

I criteri di accesso condizionale nel modo più semplice seguono la logica if-then . Se un utente tenta di accedere a una risorsa di Microsoft 365, potrebbe essere necessario completare un'azione come l'autenticazione a più fattori (MFA).

I segnali basati sull'identità possono includere:

- Appartenenza a utenti o gruppi

- Informazioni sulla posizione IP

- Stato di conformità del dispositivo

- Applicazione di destinazione

- Rilevamento dei rischi calcolato e in tempo reale

L'accesso condizionale viene valutato al termine dell'autenticazione. Non è progettato per attenuare direttamente gli attacchi Denial of Service (DoS), ma può usare i segnali provenienti da tali eventi quando si prendono decisioni di accesso.

Conformità dell'accesso condizionale

Per proteggere i dati dell'organizzazione è necessario impedire l'accesso ai dispositivi non protetti. Prevenzione della perdita dei dati è efficace solo quando non è possibile accedere ai dati da sistemi che non soddisfano i requisiti minimi di sicurezza dell'organizzazione.

Protezione di app criteri (APP) funzionano con l'accesso condizionale per garantire che le risorse protette siano accessibili solo da applicazioni gestite o protette da APP, ad esempio Microsoft Edge for Business. Ciò consente agli utenti finali nei dispositivi Windows, Android e iOS personali di accedere alle risorse Microsoft Entra senza la gestione completa dei dispositivi.

Questa soluzione usa tre criteri di accesso condizionale per proteggere Microsoft Edge for Business insieme a un criterio complementare che mantiene le app desktop di Windows limitate ai dispositivi conformi:

- Livello 1 - Di base: Accesso al browser per gli utenti Windows, Android e iOS che si basano sui criteri di protezione delle app.

- Livello 2: Zero Trust avanzata: aggiunge controlli di accesso basati sui rischi, verifica continua e requisiti di conformità dei dispositivi.

- Livello 3: Zero Trust elevata: applica il comportamento di accesso più rigoroso solo con i dispositivi gestiti, la reimpostazione della password per gli accessi a rischio e la riautenticazione frequente.

- Criteri complementari solo browser: Limita le app desktop di Windows, ad esempio Outlook o Word, ai dispositivi gestiti e conformi.

Prima di iniziare

- Verificare che il tenant disponga delle licenze Microsoft Entra ID Premium e Microsoft Intune necessarie per l'accesso condizionale e i criteri di protezione delle app.

- Assicurarsi che i Microsoft Entra gruppi

SEB-Level1-Usersdi sicurezza ,SEB-Level2-UserseSEB-Level3-Usersesistano. Questi gruppi vengono usati per le assegnazioni in tutta la distribuzione sicura di Enterprise Browser. Per istruzioni dettagliate, vedere Usare i gruppi per organizzare utenti e dispositivi per Microsoft Intune. - Definire posizioni attendibili, filtri di dispositivo e integrazioni di rischio (ad esempio, Microsoft Defender per endpoint o un altro provider di Mobile Threat Defense) prima di assegnare i criteri.

- Pianificare prima di eseguire ogni criterio in modalità solo report in modo che sia possibile convalidarlo prima di applicarlo.

Livello 1 : criteri di accesso condizionale di base

Usare questo criterio per proteggere l'accesso al browser dai dispositivi Windows, Android e iOS che si basano su criteri di protezione delle app anziché sulla gestione completa dei dispositivi.

Passare all'interfaccia di amministrazione Microsoft Intune.

Selezionare Endpoint security> Manage Conditional Access Create new policy (Gestisci> accesso >condizionaleCrea nuovi criteri).

Configurare i criteri per il

SEB-Level1-Usersgruppo:- Nome: LIVELLO CA Edge 1 - Basic

- Risorse di destinazione: app> cloudMicrosoft 365 (Office 365)

-

Condizioni:

- Piattaforme per dispositivi: Includere Windows, Android e iOS

- App client: Selezionare Browser

- Filtro per i dispositivi:Escludere i dispositivi in cui è Conforme è uguale a True per concentrarsi sugli endpoint non gestiti/BYOD

-

Concedere:

- Richiedere l'autenticazione a più fattori

- Richiedi criteri di protezione delle app

- Sessione: Lasciare non configurata per il livello 1

Nota

Mantenere i criteri in modalità solo report fino a quando non si verifica che instrada i dispositivi non gestiti tramite Microsoft Edge for Business con la protezione delle app.

Selezionare Crea per salvare i criteri.

Livello 2 : criteri avanzati di accesso condizionale Zero Trust

Il livello 2 aggiunge la verifica continua con segnali basati sui rischi e richiede che i dispositivi siano sia conformi che protetti dai criteri di protezione delle app.

Passare all'interfaccia di amministrazione Microsoft Intune.

Selezionare Endpoint security> Manage Conditional Access Create new policy (Gestisci> accesso >condizionaleCrea nuovi criteri).

Configurare i criteri per il

SEB-Level2-Usersgruppo:- Nome: LIVELLO 2 di CA Edge - Zero Trust avanzato

- Risorse di destinazione: app> cloudTutte le app cloud

-

Condizioni:

- Piattaforme per dispositivi: Includere Windows, Android e iOS

- App client: Selezionare Browser

- Rischio di accesso: Impostare su Medio e superiore

- Rischio dispositivo: Impostato su Medio e superiore (richiede un segnale mobile threat defense o Microsoft Defender per endpoint integrato)

- Luoghi: Includi tutte le posizioni ed Escludi le posizioni denominate attendibili

- Filtro per i dispositivi:Escludere i dispositivi in cui è Conforme è uguale a True in modo che solo i dispositivi non conformi o non gestiti siano soggetti all'imposizione della protezione delle app

-

Concedere:

- Richiedere l'autenticazione a più fattori

- Richiedi criteri di protezione delle app

- Richiedere che il dispositivo sia contrassegnato come conforme

-

Sessione:

- Usare il controllo >app per l'accesso condizionaleSolo monitoraggio

- Frequenza di accesso: Impostare su Ogni 4 ore

- Sessione del browser persistente: Selezionare Mai persistente

Nota

Eseguire il criterio in modalità solo report ed esaminare le cartelle di lavoro monitoraggio per confermarlo prima di passare a Attivato.

Selezionare Crea per salvare i criteri.

Livello 3 - Criteri di accesso condizionale Zero Trust elevato

Il livello 3 applica il comportamento di accesso più rigoroso consentendo solo ai dispositivi gestiti e conformi di raggiungere le risorse di Microsoft 365 applicando al tempo stesso più misure di sicurezza per gli accessi a rischio.

Passare all'interfaccia di amministrazione Microsoft Intune.

Selezionare Endpoint security> Manage Conditional Access Create new policy (Gestisci> accesso >condizionaleCrea nuovi criteri).

Configurare i criteri per il

SEB-Level3-Usersgruppo:- Nome: LIVELLO CA Edge 3 - Zero Trust elevato

- Risorse di destinazione: app> cloudTutte le app cloud

-

Condizioni:

- Piattaforme per dispositivi: Includere Windows, Android e iOS

- App client: Selezionare Browser

- Rischio di accesso: Impostare su Basso e superiore

- Rischio utente: Impostare su Basso e superiore

- Rischio dispositivo: Impostare su Qualsiasi livello di rischio

- Luoghi: Includi tutte le posizioni ed escludi solo le posizioni denominate più attendibili

- Filtrare i dispositivi: Configurare un filtro include che richiede è gestito uguale a Trueedè Conforme uguale a True in modo che solo i dispositivi gestiti e conformi soddisfino i criteri

-

Concedere:

- Richiedere l'autenticazione a più fattori

- Richiedi criteri di protezione delle app

- Richiedere che il dispositivo sia contrassegnato come conforme

- Richiedere la modifica della password (per gli accessi a rischio)

-

Sessione:

- Usare il controllo >app per l'accesso condizionaleMonitorare e bloccare i download

- Frequenza di accesso: Impostare su Ogni 1 ora

- Sessione del browser persistente: Selezionare Mai persistente

- Abilitare la valutazione dell'accesso continuo

Nota

Mantenere questo criterio in modalità solo report mentre si convalidano i filtri dei dispositivi, i segnali di rischio e i controlli di sessione con un piccolo gruppo pilota.

Selezionare Crea per salvare i criteri.

Accesso solo browser per le app desktop di Windows

Usare questo criterio complementare per assicurarsi che le applicazioni desktop nei dispositivi Windows siano disponibili solo quando il dispositivo soddisfa i requisiti di gestione e conformità.

Passare all'interfaccia di amministrazione Microsoft Intune.

Selezionare Endpoint security> Manage Conditional Access Create new policy (Gestisci> accesso >condizionaleCrea nuovi criteri).

Configurare i criteri e assegnarli ai

SEB-Level1-Usersgruppi ,SEB-Level2-UserseSEB-Level3-Users:- Nome: App desktop CA - Conformità necessaria

- Risorse di destinazione: app> cloudMicrosoft 365

-

Condizioni:

- Piattaforme per dispositivi: Includi Windows

- App client: Selezionare App per dispositivi mobili e client desktop

-

Concedere:

- Richiedere che il dispositivo sia contrassegnato come conforme

- (Facoltativo) Richiedere l'autenticazione a più fattori per una garanzia aggiuntiva

Nota

Se si consentono client di autenticazione legacy, creare un criterio separato per bloccarli o limitarli in modo che non possano ignorare le protezioni del browser.

Lasciare i criteri in modalità solo report fino a quando non si conferma che le app desktop rimangono accessibili solo dai dispositivi registrati e conformi, quindi passa a Attivato.

Convalidare i criteri

- Monitorare le informazioni dettagliate sull'accesso condizionale predefinite mentre i criteri vengono eseguiti in modalità solo report per almeno una o due settimane.

- Pilotare i criteri con un piccolo gruppo di utenti prima dell'implementazione generale e modificare le esclusioni o le posizioni attendibili, se necessario.

- Esaminare i log di accesso per verificare che gli scenari rischiosi o non gestiti siano interessati dall'autenticazione a più fattori, dai requisiti di protezione delle app o dal blocco definitivo.

- Documentare la configurazione finale in modo che i team helpdesk possano risolvere rapidamente i problemi di negazione dell'accesso.

Passaggio successivo

Continuare con il passaggio 2 per creare un criterio di protezione delle app.