Usare criteri VPN e VPN per app nei dispositivi Android Enterprise in Microsoft Intune

Le reti private virtuali (VPN) consentono agli utenti di accedere alle risorse dell'organizzazione in remoto, tra cui da casa, hotel, caffè e altro ancora. In Microsoft Intune è possibile configurare app client VPN nei dispositivi Android Enterprise usando un criterio di configurazione dell'app. Distribuire quindi questo criterio con la relativa configurazione VPN ai dispositivi dell'organizzazione.

È anche possibile creare criteri VPN usati da app specifiche. Questa funzionalità è chiamata VPN per app. Quando l'app è attiva, può connettersi alla VPN e accedere alle risorse tramite la VPN. Quando l'app non è attiva, la VPN non viene usata.

Questa funzionalità si applica a:

- Android Enterprise

Esistono due modi per compilare i criteri di configurazione dell'app per l'app client VPN:

- Progettazione configurazione

- Dati JSON

Questo articolo illustra come creare criteri di configurazione di app VPN e VPN per app usando entrambe le opzioni.

Nota

Molti dei parametri di configurazione del client VPN sono simili. Tuttavia, ogni app ha chiavi e opzioni univoche. Se si hanno domande, rivolgersi al fornitore di VPN.

Prima di iniziare

Android non attiva automaticamente una connessione client VPN all'apertura di un'app. La connessione VPN deve essere avviata manualmente. In alternativa, è possibile usare la VPN always-on per avviare la connessione.

I client VPN seguenti supportano Intune criteri di configurazione delle app:

- Cisco AnyConnect

- Citrix SSO

- F5 Access

- Palo Alto Networks GlobalProtect

- Pulse Secure

- SonicWall Mobile Connect

Quando si creano i criteri VPN in Intune, si selezionano chiavi diverse da configurare. Questi nomi di chiave variano in base alle diverse app client VPN. Pertanto, i nomi delle chiavi nell'ambiente potrebbero essere diversi dagli esempi in questo articolo.

Progettazione configurazione e i dati JSON possono usare correttamente l'autenticazione basata su certificato. Se l'autenticazione VPN richiede certificati client, creare i profili certificato prima di creare i criteri VPN. I criteri di configurazione dell'app VPN usano i valori dei profili certificato.

I dispositivi del profilo di lavoro di proprietà personale Android Enterprise supportano i certificati SCEP e PKCS. I dispositivi del profilo di lavoro android enterprise completamente gestiti, dedicati e di proprietà dell'azienda supportano solo i certificati SCEP. Per altre informazioni, vedere Usare i certificati per l'autenticazione in Microsoft Intune.

Panoramica della VPN per app

Durante la creazione e il test della VPN per app, il flusso di base include i passaggi seguenti:

- Selezionare l'applicazione client VPN. Prima di iniziare (in questo articolo) sono elencate le app supportate.

- Ottenere gli ID pacchetto dell'applicazione delle app che useranno la connessione VPN. Ottenere l'ID pacchetto dell'app (in questo articolo) illustra come.

- Se si usano certificati per autenticare la connessione VPN, creare e distribuire i profili certificato prima di distribuire i criteri VPN. Assicurarsi che i profili certificato vengano distribuiti correttamente. Per altre informazioni, vedere Usare i certificati per l'autenticazione in Microsoft Intune.

- Aggiungere l'applicazione client VPN a Intune e distribuire l'app agli utenti e ai dispositivi.

- Creare i criteri di configurazione dell'app VPN. Usare gli ID pacchetto dell'app e le informazioni sul certificato nei criteri.

- Distribuire i nuovi criteri VPN.

- Verificare che l'app client VPN si connetta correttamente al server VPN.

- Quando l'app è attiva, verificare che il traffico proveniente dall'app passi correttamente attraverso la VPN.

Ottenere l'ID pacchetto dell'app

Ottenere l'ID pacchetto per ogni applicazione che userà la VPN. Per le applicazioni disponibili pubblicamente, è possibile ottenere l'ID pacchetto dell'app in Google Play Store. L'URL visualizzato per ogni applicazione include l'ID pacchetto.

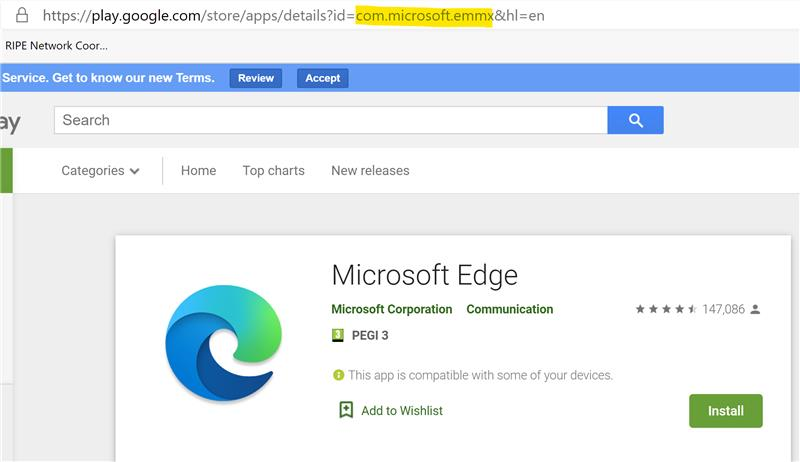

Nell'esempio seguente, l'ID pacchetto dell'app browser Microsoft Edge è com.microsoft.emmx. L'ID pacchetto fa parte dell'URL:

Per le app line-of-business (LOB), ottenere l'ID pacchetto dal fornitore o dallo sviluppatore dell'applicazione.

Certificati

Questo articolo presuppone che la connessione VPN usi l'autenticazione basata su certificati. Si presuppone inoltre che tutti i certificati nella catena necessari per l'autenticazione dei client siano stati distribuiti correttamente. In genere, questa catena di certificati include il certificato client, tutti i certificati intermedi e il certificato radice.

Per altre informazioni sui certificati, vedere Usare i certificati per l'autenticazione in Microsoft Intune.

Quando viene distribuito il profilo certificato di autenticazione client, viene creato un token di certificato nel profilo certificato. Questo token viene usato per creare i criteri di configurazione dell'app VPN.

Se non si ha familiarità con la creazione di criteri di configurazione delle app, vedere Aggiungere criteri di configurazione delle app per dispositivi Android Enterprise gestiti.

Usare Progettazione configurazione

Accedere all'interfaccia di amministrazione Microsoft Intune.

Selezionare App>Criteri di configurazione delle> appAggiungi>dispositivi gestiti.

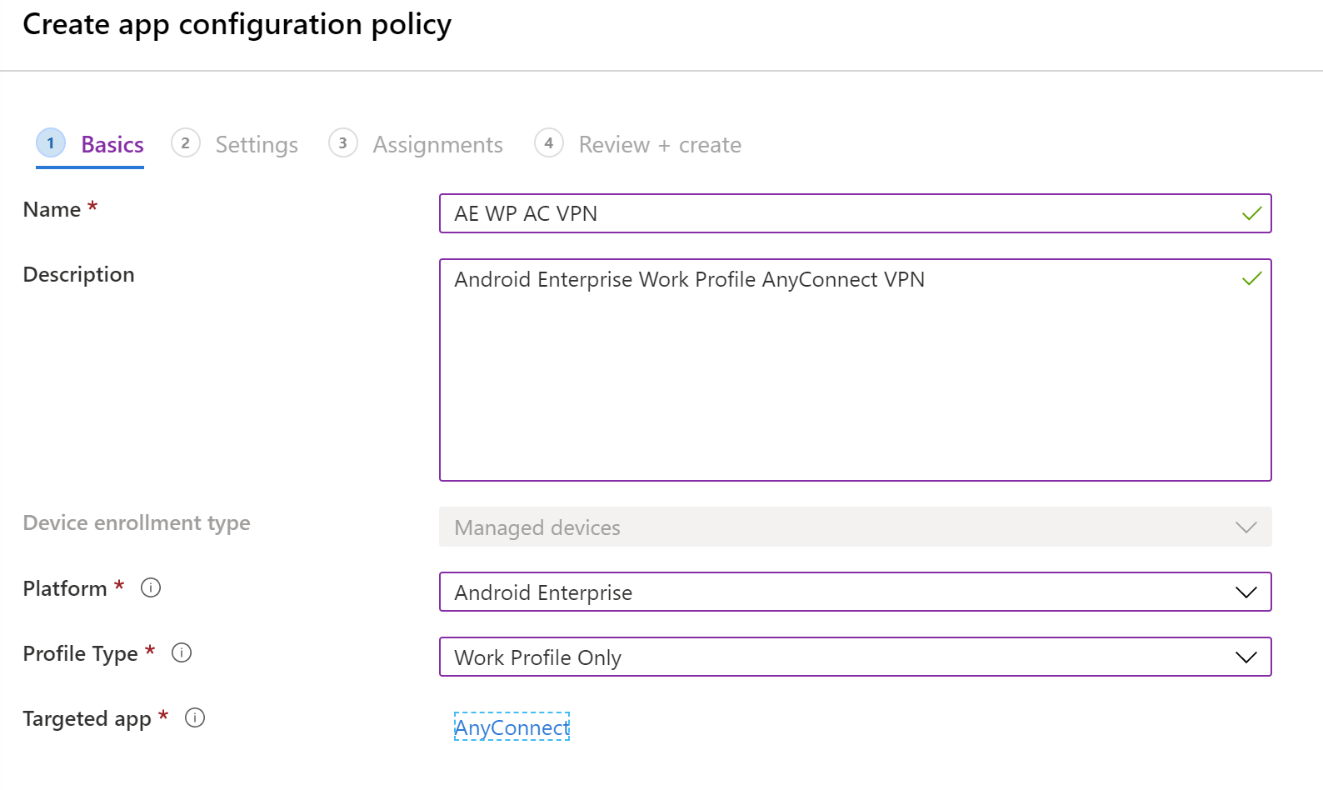

In Informazioni di base immettere le seguenti proprietà:

Nome: immettere un nome descrittivo per il criterio. Assegnare ai criteri nomi che possano essere identificati facilmente in un secondo momento. Ad esempio, un nome di criterio valido è Criteri di configurazione dell'app: Criteri VPN Cisco AnyConnect per i dispositivi del profilo di lavoro Android Enterprise.

Descrizione: immettere una descrizione per il criterio. Questa impostazione è facoltativa ma consigliata.

Piattaforma: selezionare Android Enterprise.

Tipo di profilo: opzioni:

- Tutti i tipi di profilo: questa opzione supporta l'autenticazione con nome utente e password. Se si usa l'autenticazione basata su certificato, non usare questa opzione.

- Solo profilo di lavoro completamente gestito, dedicato e Corporate-Owned: questa opzione supporta l'autenticazione basata su certificato e l'autenticazione con nome utente e password.

- Solo profilo di lavoro di proprietà personale: questa opzione supporta l'autenticazione basata su certificato e l'autenticazione con nome utente e password.

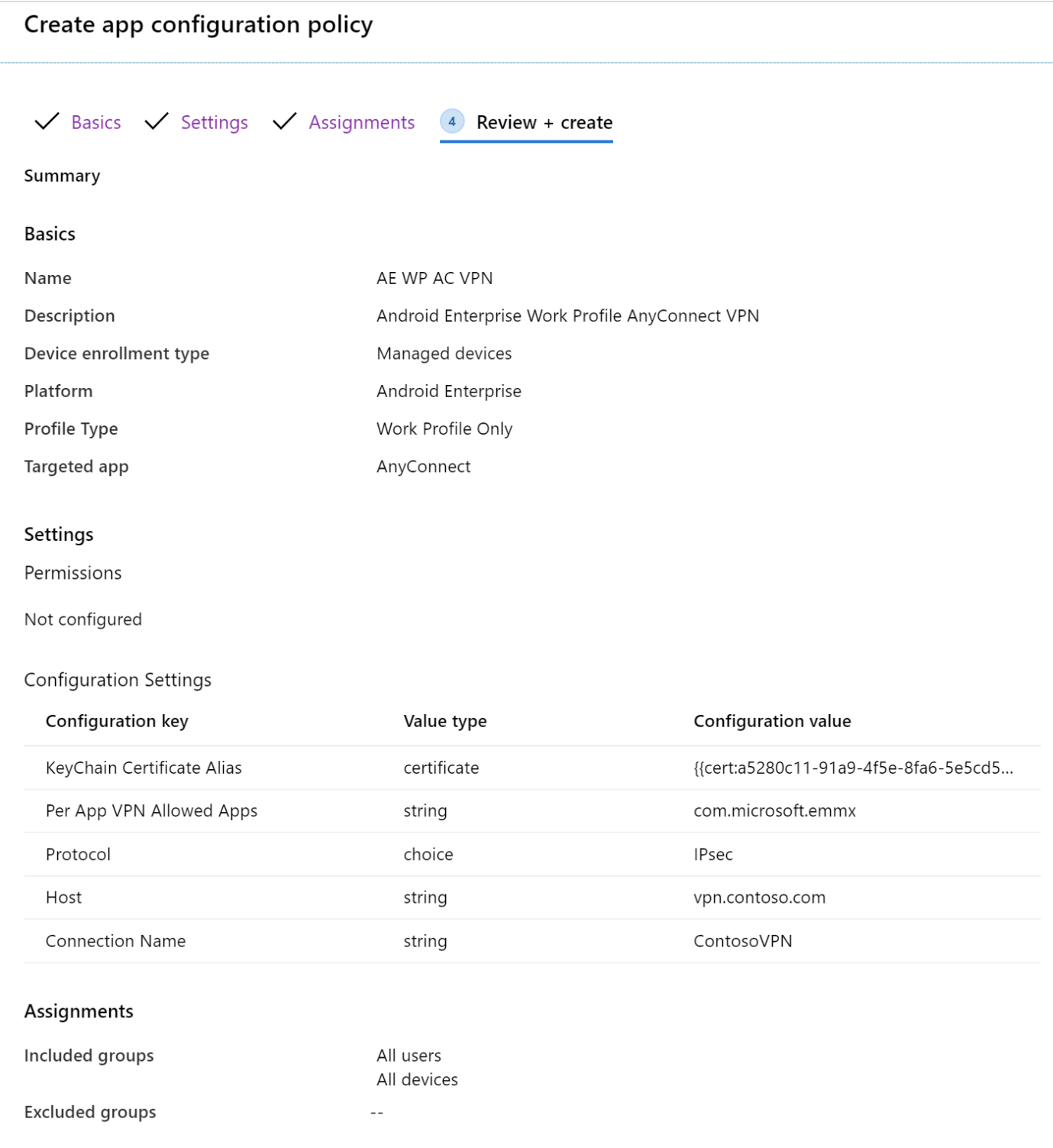

App di destinazione: selezionare l'app client VPN aggiunta in precedenza. Nell'esempio seguente viene usata l'app client VPN Cisco AnyConnect:

Selezionare Avanti.

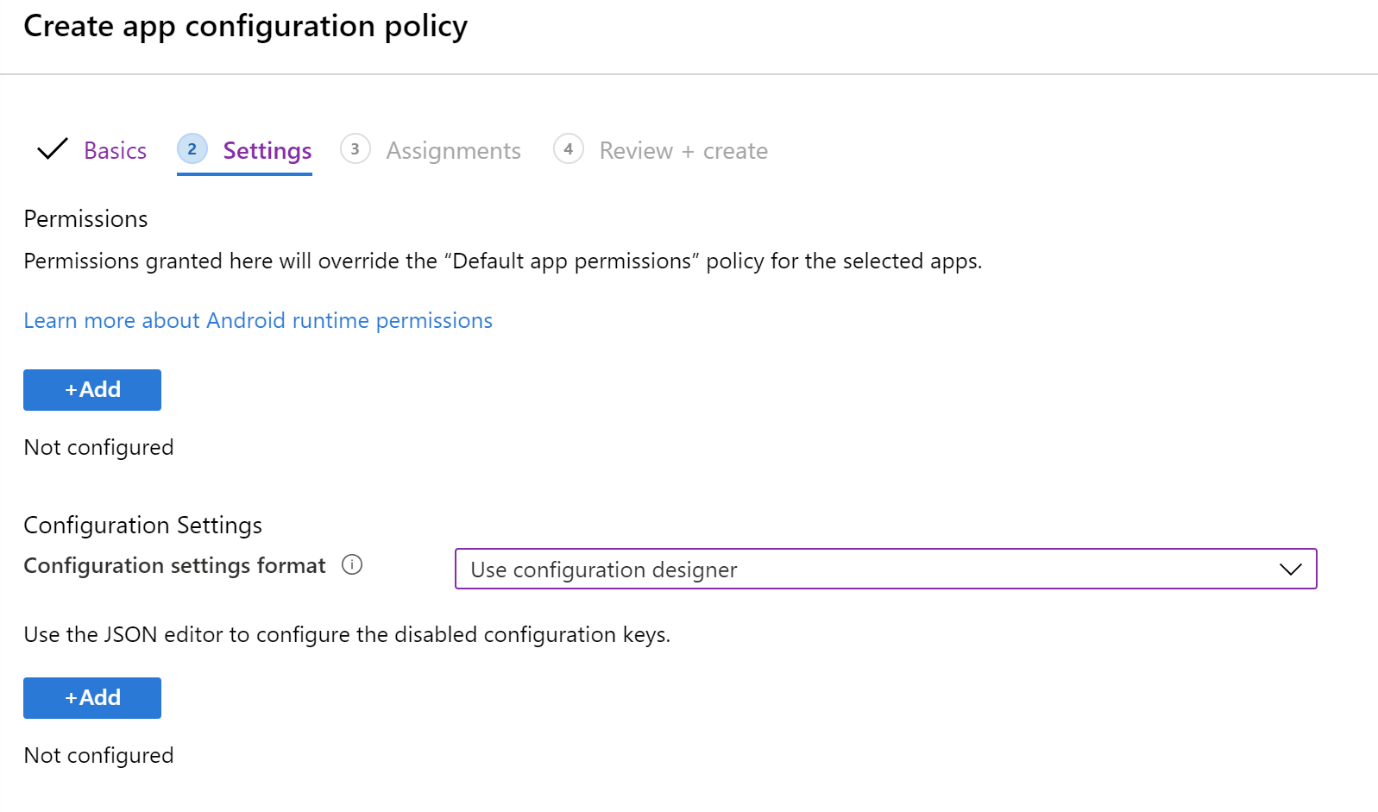

In Impostazioni immettere le proprietà seguenti:

Formato delle impostazioni di configurazione: selezionare Usa Progettazione configurazione:

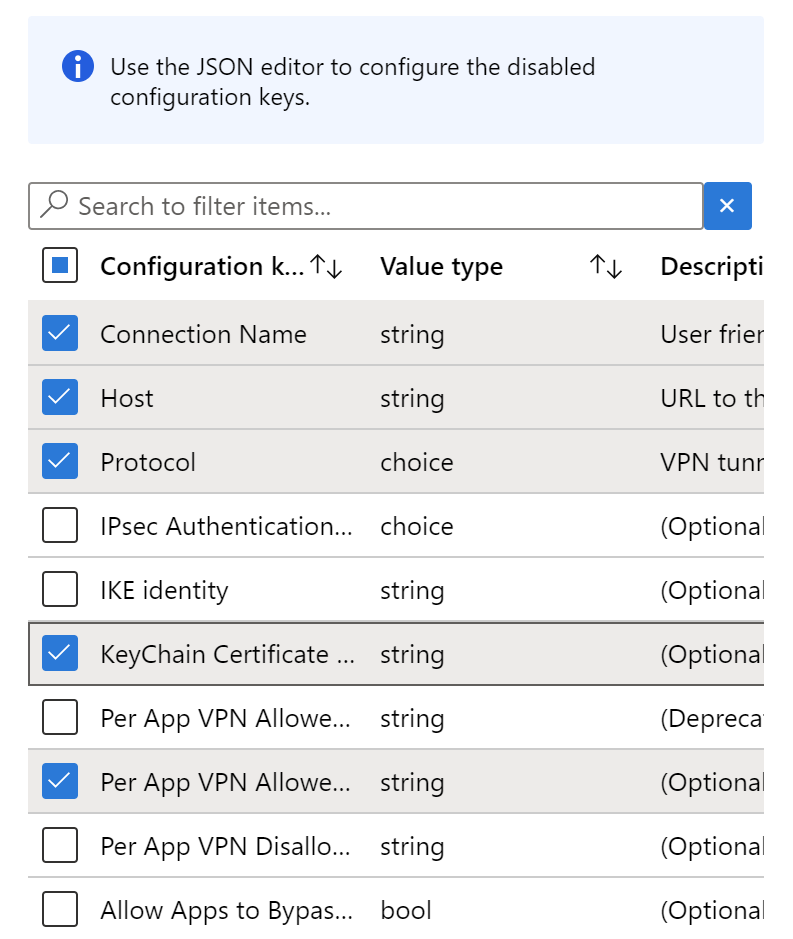

Aggiungi: mostra l'elenco delle chiavi di configurazione. Selezionare tutte le chiavi di configurazione necessarie per la configurazione >OK.

Nell'esempio seguente è stato selezionato un elenco minimo per AnyConnect VPN, tra cui l'autenticazione basata su certificato e la VPN per app:

Valore di configurazione: immettere i valori per le chiavi di configurazione selezionate. Tenere presente che i nomi delle chiavi variano a seconda dell'app client VPN in uso. Nelle chiavi selezionate nell'esempio:

App consentite vpn per app: immettere gli ID pacchetto dell'applicazione raccolti in precedenza. Ad esempio:

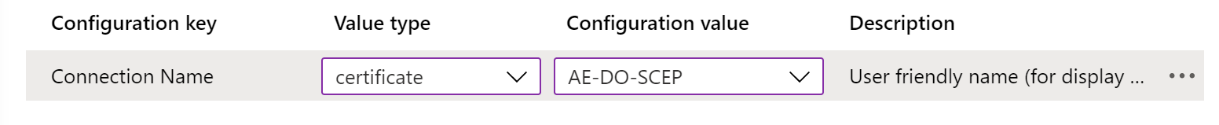

Alias certificato KeyChain (facoltativo): modificare il tipo di valore da stringa a certificato. Selezionare il profilo del certificato client da usare con l'autenticazione VPN. Ad esempio:

Protocollo: selezionare il protocollo tunnel SSL o IPsec della VPN.

Nome connessione: immettere un nome descrittivo per la connessione VPN. Gli utenti visualizzano questo nome di connessione nei propri dispositivi. Immettere ad esempio

ContosoVPN.Host: immettere l'URL del nome host nel router head-end. Immettere ad esempio

vpn.contoso.com.

Selezionare Avanti.

In Assegnazioni selezionare i gruppi per assegnare i criteri di configurazione dell'app VPN.

Selezionare Avanti.

In Rivedi e crea rivedere le impostazioni. Quando si seleziona Crea, le modifiche vengono salvate e i criteri vengono distribuiti ai gruppi. I criteri vengono visualizzati anche nell'elenco dei criteri di configurazione dell'app.

Usare JSON

Usare questa opzione se non si dispone o non si conoscono tutte le impostazioni VPN necessarie usate in Progettazione configurazione. Se hai bisogno di assistenza, consulta il fornitore di VPN.

Ottenere il token del certificato

In questi passaggi creare un criterio temporaneo. I criteri non verranno salvati. Lo scopo è copiare il token del certificato. Questo token verrà usato durante la creazione dei criteri VPN tramite JSON (sezione successiva).

Nell'interfaccia di amministrazione Microsoft Intune selezionare Criteri diconfigurazione>app>Aggiungere>dispositivi gestiti.

In Informazioni di base immettere le seguenti proprietà:

- Nome: immettere un nome qualsiasi. Questo criterio è temporaneo e non verrà salvato.

- Piattaforma: selezionare Android Enterprise.

- Tipo di profilo: selezionare Solo profilo di lavoro di proprietà personale.

- App di destinazione: selezionare l'app client VPN aggiunta in precedenza.

Selezionare Avanti.

In Impostazioni immettere le proprietà seguenti:

Formato delle impostazioni di configurazione: selezionare Usa Progettazione configurazione.

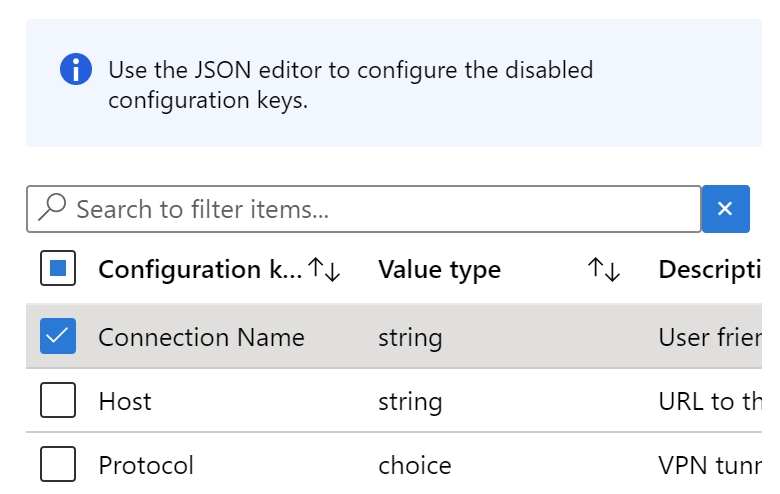

Aggiungi: mostra l'elenco delle chiavi di configurazione. Selezionare una chiave con un tipo valore di stringa. Seleziona OK.

Modificare il tipo di valore da stringa a certificato. Questo passaggio consente di selezionare il profilo certificato client corretto che autentica la VPN:

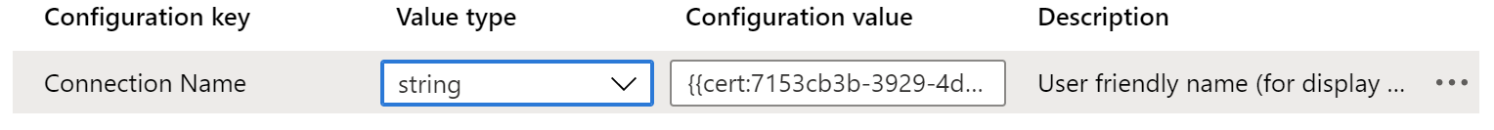

Modificare immediatamente il tipo di valore in stringa. Il valore di Configuration viene modificato in un token

{{cert:GUID}}:

Copiare e incollare il token del certificato in un altro file, ad esempio un editor di testo.

Ignorare questo criterio. Non salvarlo. L'unico scopo è copiare e incollare il token del certificato.

Creare i criteri VPN usando JSON

Nell'interfaccia di amministrazione Microsoft Intune selezionare Criteri diconfigurazione>app>Aggiungere>dispositivi gestiti.

In Informazioni di base immettere le seguenti proprietà:

- Nome: immettere un nome descrittivo per il criterio. Assegnare ai criteri nomi che possano essere identificati facilmente in un secondo momento. Ad esempio, un nome di criterio valido è Criteri di configurazione dell'app: criteri VPN JSON Cisco AnyConnect per dispositivi con profilo di lavoro Android Enterprise nell'intera azienda.

- Descrizione: immettere una descrizione per il criterio. Questa impostazione è facoltativa ma consigliata.

- Piattaforma: selezionare Android Enterprise.

- Tipo di profilo: opzioni:

- Tutti i tipi di profilo: questa opzione supporta l'autenticazione con nome utente e password. Se si usa l'autenticazione basata su certificato, non usare questa opzione.

- Solo profilo di lavoro completamente gestito, dedicato e Corporate-Owned: questa opzione supporta l'autenticazione basata su certificato e l'autenticazione con nome utente e password.

- Solo profilo di lavoro di proprietà personale: questa opzione supporta l'autenticazione basata su certificato e l'autenticazione con nome utente e password.

- App di destinazione: selezionare l'app client VPN aggiunta in precedenza.

Selezionare Avanti.

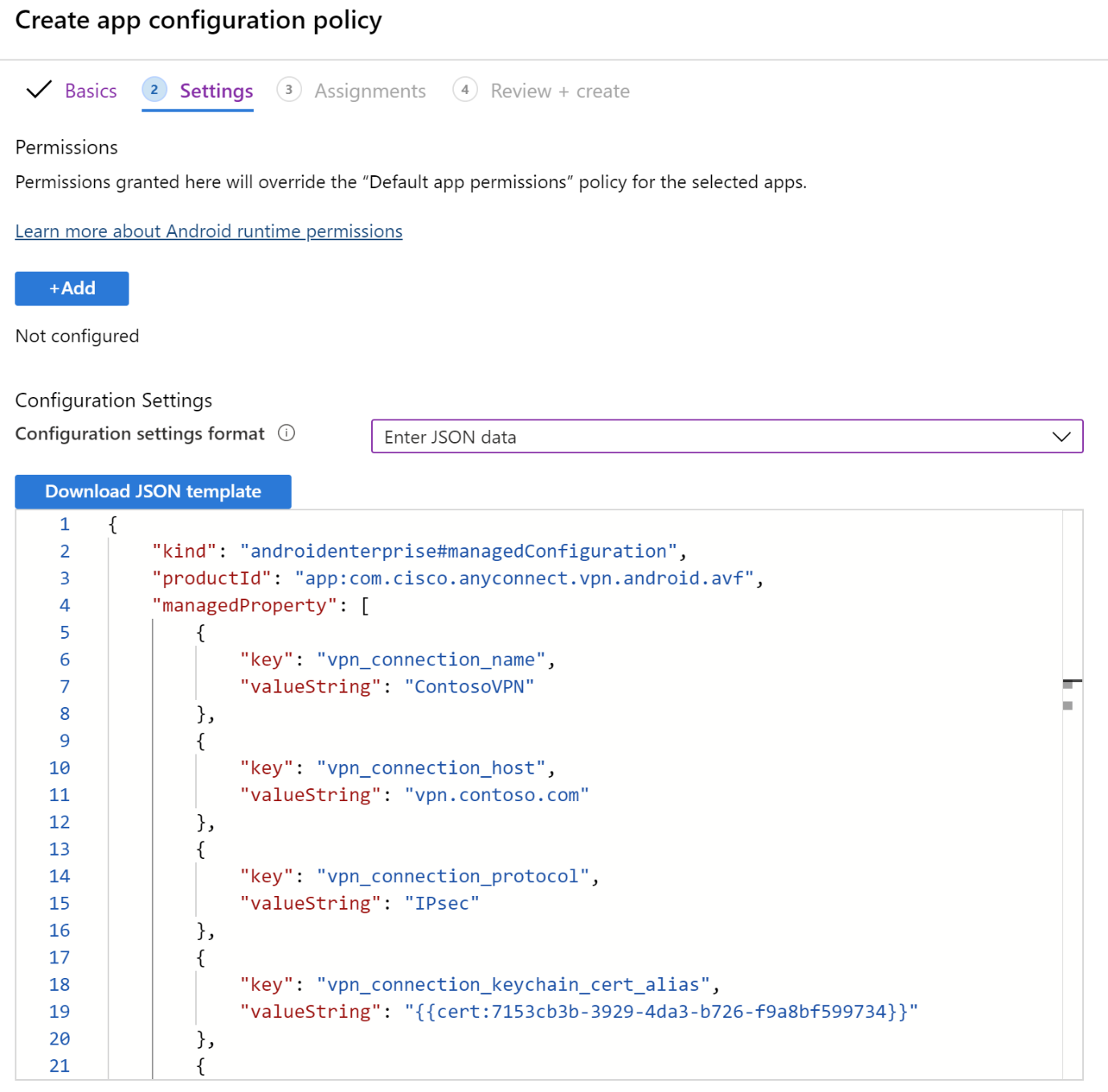

In Impostazioni immettere le proprietà seguenti:

- Formato delle impostazioni di configurazione: selezionare Immettere i dati JSON. È possibile modificare direttamente il codice JSON.

- Scaricare il modello JSON: usare questa opzione per scaricare e aggiornare il modello in qualsiasi editor esterno. Prestare attenzione agli editor di testo che usano virgolette intelligenti, perché potrebbero creare JSON non validi.

Dopo aver immesso i valori necessari per la configurazione, rimuovere tutte le impostazioni con

"STRING_VALUE"oSTRING_VALUE.

Selezionare Avanti.

In Assegnazioni selezionare i gruppi per assegnare i criteri di configurazione dell'app VPN.

Selezionare Avanti.

In Rivedi e crea rivedere le impostazioni. Quando si seleziona Crea, le modifiche vengono salvate e i criteri vengono distribuiti ai gruppi. I criteri vengono visualizzati anche nell'elenco dei criteri di configurazione dell'app.

Esempio JSON per F5 Access VPN

{

"kind": "androidenterprise#managedConfiguration",

"productId": "app:com.f5.edge.client_ics",

"managedProperty": [

{

"key": "disallowUserConfig",

"valueBool": false

},

{

"key": "vpnConfigurations",

"valueBundleArray": [

{

"managedProperty": [

{

"key": "name",

"valueString": "MyCorpVPN"

},

{

"key": "server",

"valueString": "vpn.contoso.com"

},

{

"key": "weblogonMode",

"valueBool": false

},

{

"key": "fipsMode",

"valueBool": false

},

{

"key": "clientCertKeychainAlias",

"valueString": "{{cert:77333880-14e9-0aa0-9b2c-a1bc6b913829}}"

},

{

"key": "allowedApps",

"valueString": "com.microsoft.emmx"

},

{

"key": "mdmAssignedId",

"valueString": ""

},

{

"key": "mdmInstanceId",

"valueString": ""

},

{

"key": "mdmDeviceUniqueId",

"valueString": ""

},

{

"key": "mdmDeviceWifiMacAddress",

"valueString": ""

},

{

"key": "mdmDeviceSerialNumber",

"valueString": ""

},

{

"key": "allowBypass",

"valueBool": false

}

]

}

]

}

]

}

Ulteriori informazioni

- Aggiungere criteri di configurazione delle app per dispositivi Android Enterprise gestiti

- Impostazioni del dispositivo Android Enterprise per configurare la VPN in Intune

Passaggi successivi

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per