Impostare l'autorità di gestione dei dispositivi mobili

L'impostazione dell'autorità di gestione dei dispositivi mobili (MDM) determina la modalità di gestione dei dispositivi. Gli amministratori IT devono impostare un'autorità MDM prima che gli utenti possano registrare i dispositivi per la gestione. È anche necessario assegnare una licenza Intune per impostare l'autorità MDM.

Le configurazioni possibili sono:

Intune Standalone - Gestione solo cloud, configurata usando il portale di Azure. Include il set completo di funzionalità che Intune offerte. Impostare l'autorità MDM nell'interfaccia di amministrazione Microsoft Intune.

Intune co-gestione: integrazione della soluzione cloud Intune con Configuration Manager per i dispositivi Windows 10. È possibile configurare Intune usando la console di Configuration Manager. Configurare la registrazione automatica dei dispositivi in Intune.

Mobilità e sicurezza di base per Microsoft 365: dopo l'attivazione di questa configurazione, l'autorità MDM viene impostata su "Office 365". Se si vuole iniziare a usare Intune, è necessario acquistare licenze Intune.

Mobilità e sicurezza di base per la coesistenza di Microsoft 365: è possibile aggiungere Intune al tenant se si usa già Mobilità e sicurezza di base per Microsoft 365. È possibile impostare l'autorità di gestione su Intune o Mobilità e sicurezza di base per Microsoft 365 per ogni utente per stabilire quale servizio viene usato per gestire i dispositivi registrati MDM. L'autorità di gestione di ogni utente è definita in base alla licenza assegnata all'utente:

- Mobilità e sicurezza di base per Microsoft 365 gestisce i dispositivi degli utenti che hanno solo una licenza per Microsoft 365 Basic o Standard.

- Intune gestisce i dispositivi degli utenti che hanno una licenza che li autorizza a usarlo.

- Se si aggiunge una licenza con Intune a un utente gestito in precedenza da Mobilità e sicurezza di base per Microsoft 365, i dispositivi vengono passati alla gestione Intune. Per evitare di perdere Mobilità e sicurezza di base per la configurazione di Microsoft 365 nei dispositivi degli utenti, assicurarsi di assegnare Intune configurazioni agli utenti prima di passare a Intune.

Impostare l'autorità MDM su Intune

Nell'interfaccia di amministrazione Microsoft Intune selezionare il banner arancione per aprire l'impostazione Mobile Gestione dispositivi Authority. L'intestazione arancione viene visualizzata solo se l'autorità MDM non è stata ancora impostata.

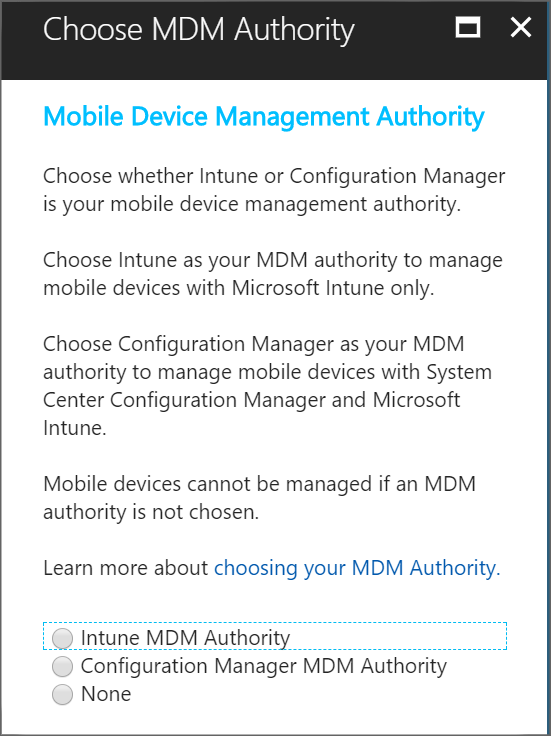

In Mobile Gestione dispositivi Authority scegliere l'autorità MDM tra le opzioni seguenti:

- autorità MDM Intune

- Nessuna

Un messaggio indica che l'autorità MDM è stata impostata correttamente su Intune.

Flusso di lavoro dell'interfaccia utente di amministrazione Intune

Quando la gestione dei dispositivi Android o Apple è abilitata, Intune invia informazioni sul dispositivo e sull'utente per l'integrazione con questi servizi di terze parti per gestire i rispettivi dispositivi.

Gli scenari che aggiungono un consenso per condividere i dati sono inclusi quando:

- È possibile abilitare i profili di lavoro di proprietà personale o aziendale di Android Enterprise.

- È possibile abilitare e caricare i certificati push MDM Apple.

- È possibile abilitare uno dei servizi Apple, ad esempio Device Enrollment Program, School Manager o Volume Purchase Program.

In ogni caso, il consenso è strettamente correlato all'esecuzione di un servizio di gestione dei dispositivi mobili. Ad esempio, confermando che un Amministrazione IT ha autorizzato la registrazione dei dispositivi Google o Apple. La documentazione per risolvere le informazioni condivise quando i nuovi flussi di lavoro diventano disponibili nelle posizioni seguenti:

Considerazioni chiave

Dopo il passaggio alla nuova autorità MDM, è previsto un tempo di transizione (fino a otto ore) prima che il dispositivo esegui e sincronizzi con il servizio. È necessario configurare le impostazioni nella nuova autorità MDM per assicurarsi che i dispositivi registrati continuino a essere gestiti e protetti dopo la modifica.

- I dispositivi devono connettersi al servizio dopo la modifica in modo che le impostazioni della nuova autorità MDM (Intune autonoma) sostituisca le impostazioni esistenti nel dispositivo.

- Dopo aver modificato l'autorità MDM, alcune delle impostazioni di base (ad esempio i profili) dell'autorità MDM precedente rimarranno nel dispositivo per un massimo di sette giorni o fino a quando il dispositivo non si connette al servizio per la prima volta. È consigliabile configurare le app e le impostazioni (ad esempio criteri, profili e app) nella nuova autorità MDM il prima possibile e distribuire l'impostazione ai gruppi di utenti che contengono utenti con dispositivi registrati esistenti. Non appena un dispositivo si connette al servizio dopo la modifica dell'autorità MDM, riceverà le nuove impostazioni dalla nuova autorità MDM e impedirà lacune nella gestione e nella protezione.

- I dispositivi che non hanno utenti associati (in genere quando si dispone di un programma di registrazione dispositivi iOS/iPadOS o di scenari di registrazione in blocco) non vengono migrati alla nuova autorità MDM. Per questi dispositivi, è necessario chiamare il supporto per ricevere assistenza per spostarli nella nuova autorità MDM.

Coesistenza

Abilitando la coesistenza, è possibile usare Intune per un nuovo set di utenti continuando a usare Mobilità e sicurezza di base per gli utenti esistenti. È possibile controllare i dispositivi gestiti da Intune tramite l'utente. Intune gestisce tutti i dispositivi registrati da un utente, se l'utente ha una licenza Intune o usa Intune co-gestione con Configuration Manager. In caso contrario, l'utente viene gestito da Mobilità e sicurezza di base.

Esistono tre passaggi principali per abilitare la coesistenza:

- Preparazione

- Aggiungere Intune'autorità MDM

- Migrazione di utenti e dispositivi (facoltativo).

Preparazione

Prima di abilitare la coesistenza con Mobilità e sicurezza di base, considerare i punti seguenti:

- Assicurarsi di disporre di licenze di Intune sufficienti per gli utenti che si intende gestire tramite Intune.

- Verificare quali utenti sono assegnati Intune licenze. Dopo aver abilitato la coesistenza, tutti gli utenti a cui è già stata assegnata una licenza di Intune avranno il passaggio dei dispositivi a Intune. Per evitare i commutatori di dispositivo imprevisti, è consigliabile non assegnare licenze di Intune fino a quando non è stata abilitata la coesistenza.

- Creare e distribuire criteri di Intune per sostituire i criteri di sicurezza dei dispositivi distribuiti in origine tramite il portale di conformità Office 365 Security &. Questa sostituzione deve essere eseguita per tutti gli utenti che si prevede di passare da Mobilità e sicurezza di base a Intune. Se non sono stati assegnati criteri di Intune a tali utenti, l'abilitazione della coesistenza potrebbe causare la perdita delle impostazioni Mobilità e sicurezza di base. Queste impostazioni vengono perse senza sostituzione, ad esempio i profili di posta elettronica gestiti. Anche quando si sostituiscono i criteri di sicurezza dei dispositivi con criteri di Intune, agli utenti potrebbe essere richiesto di autenticare nuovamente i profili di posta elettronica dopo lo spostamento del dispositivo nella gestione Intune.

- Non è possibile annullare il provisioning Mobilità e sicurezza di base dopo averlo configurato. Tuttavia, è possibile eseguire alcuni passaggi per disattivare i criteri. Per altre informazioni, vedere Disattivare Mobilità e sicurezza di base.

Aggiungere Intune'autorità MDM

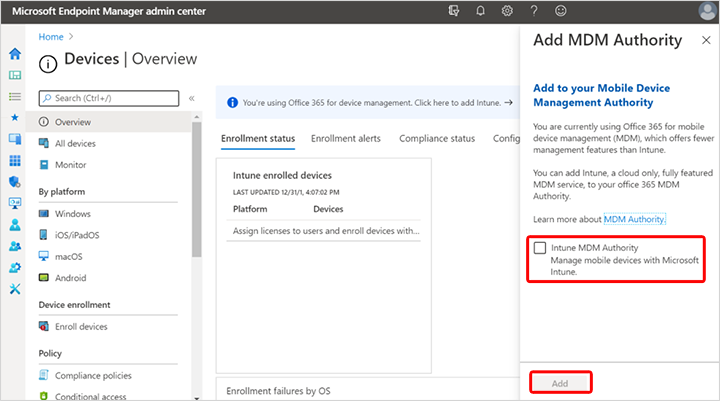

Per abilitare la coesistenza, è necessario aggiungere Intune come autorità MDM per l'ambiente:

Accedere all'interfaccia di amministrazione Microsoft Intune con Microsoft Entra diritti di amministratore del servizio globale o Intune.

Passare a Dispositivi.

Viene visualizzato il banner del pannello Aggiungi autorità MDM .

Per cambiare l'autorità MDM da Office 365 a Intune e abilitare la coesistenza, selezionare Intune Aggiunta autorità> MDM.

Eseguire la migrazione di utenti e dispositivi (facoltativo)

Dopo aver abilitato Intune'autorità MDM, la coesistenza viene attivata ed è possibile iniziare a gestire gli utenti tramite Intune. Facoltativamente, è possibile spostare i dispositivi gestiti in precedenza da Mobilità e sicurezza di base per essere gestiti da Intune assegnando a tali utenti una licenza Intune. I dispositivi degli utenti passeranno a Intune al successivo check-in MDM. Le impostazioni applicate a questi dispositivi tramite Mobilità e sicurezza di base non vengono più applicate e vengono rimosse dai dispositivi.

Pulizia del dispositivo mobile dopo la scadenza del certificato MDM

Il certificato MDM viene rinnovato automaticamente quando i dispositivi mobili comunicano con il servizio Intune. Se i dispositivi mobili vengono cancellati o non riescono a comunicare con il servizio Intune per un certo periodo di tempo, il certificato MDM non viene rinnovato. Il dispositivo viene rimosso dal portale di Azure 180 giorni dopo la scadenza del certificato MDM.

Rimuovere l'autorità MDM

Non è possibile modificare nuovamente l'autorità MDM in Sconosciuto. L'autorità MDM viene usata dal servizio per determinare a quali dispositivi registrati del portale viene segnalato (Microsoft Intune o Mobilità e sicurezza di base per Microsoft 365).

Cosa aspettarsi dopo aver modificato l'autorità MDM

Quando il servizio Intune rileva una modifica nell'autorità MDM di un tenant, invia un messaggio di notifica a tutti i dispositivi registrati. Il messaggio di notifica richiede ai dispositivi di eseguire l'archiviazione e la sincronizzazione con il servizio, al di fuori della pianificazione regolare. Di conseguenza, tutti i dispositivi connessi e online si connettono al servizio e ricevono la nuova autorità MDM. La nuova autorità gestisce e protegge i dispositivi senza interruzioni. Pertanto, dopo che l'autorità MDM per il tenant è stata modificata da Intune autonoma, i dispositivi continueranno a funzionare normalmente sotto la nuova autorità MDM.

I dispositivi attivati e online durante o poco dopo la modifica dell'autorità MDM riscontrano un ritardo. Il ritardo può durare fino a otto ore, a seconda della tempistica del successivo check-in regolare pianificato. Durante il ritardo, i dispositivi non vengono registrati con il servizio con la nuova autorità MDM. Dopo il ritardo, i dispositivi sono completamente registrati e operativi sotto la nuova autorità MDM.

Importante

Tra il momento in cui si modifica l'autorità MDM e il caricamento del certificato APN rinnovato nella nuova autorità, le nuove registrazioni dei dispositivi e l'archiviazione dei dispositivi per i dispositivi iOS/iPadOS hanno esito negativo. È quindi importante esaminare e caricare il certificato APN nella nuova autorità il prima possibile dopo la modifica nell'autorità MDM.

Gli utenti possono passare rapidamente alla nuova autorità MDM avviando manualmente un'archiviazione dal dispositivo al servizio. Gli utenti possono apportare facilmente questa modifica usando l'app Portale aziendale e avviando un controllo di conformità del dispositivo.

Per verificare che le operazioni funzionino correttamente dopo l'archiviazione e la sincronizzazione dei dispositivi con il servizio dopo la modifica dell'autorità MDM, cercare i dispositivi nella nuova autorità MDM.

C'è un periodo provvisorio in cui un dispositivo è offline durante la modifica dell'autorità MDM e quando il dispositivo esegue l'accesso al servizio. Durante il periodo provvisorio, è importante proteggere e mantenere la funzionalità del dispositivo. Per proteggere e mantenere la funzionalità del dispositivo, nel dispositivo rimangono i profili seguenti. Questi profili rimangono sul dispositivo fino a sette giorni o fino a quando il dispositivo non si connette con la nuova autorità MDM. Dopo che il dispositivo si connette e riceve nuove impostazioni, i profili esistenti vengono sovrascritti:

- Profilo di posta elettronica

- Profilo VPN

- Profilo certificato

- profilo Wi-Fi

- Profili di configurazione

Dopo aver modificato la nuova autorità MDM, i dati di conformità nell'interfaccia di amministrazione Microsoft Intune possono richiedere fino a una settimana per segnalare con precisione. Tuttavia, gli stati di conformità in Microsoft Entra ID e nel dispositivo sono accurati in modo che il dispositivo sia ancora protetto.

Assicurarsi che le nuove impostazioni destinate a sovrascrivere le impostazioni esistenti abbiano lo stesso nome di quelle precedenti per assicurarsi che le impostazioni precedenti vengano sovrascritte. In caso contrario, i dispositivi potrebbero avere profili e criteri ridondanti.

Consiglio

Come procedura consigliata, è consigliabile creare tutte le impostazioni e le configurazioni di gestione, nonché le distribuzioni, poco dopo il completamento della modifica all'autorità MDM. Ciò consente di garantire che i dispositivi siano protetti e gestiti attivamente durante il periodo provvisorio.

Dopo aver modificato l'autorità MDM, seguire questa procedura per verificare che i nuovi dispositivi siano registrati correttamente nella nuova autorità:

- Registrare un nuovo dispositivo

- Assicurarsi che il dispositivo appena registrato venga visualizzato nella nuova autorità MDM.

- Eseguire un'azione, ad esempio Blocco remoto, dall'interfaccia di amministrazione Microsoft Intune al dispositivo. Se ha esito positivo, la nuova autorità MDM gestisce il dispositivo.

In caso di problemi con dispositivi specifici, è possibile annullare la registrazione e registrare nuovamente i dispositivi per connetterli alla nuova autorità e gestirli il più rapidamente possibile.

Confermare l'autorità MDM del tenant

Per verificare che l'autorità MDM sia impostata su Intune, seguire questa procedura:

- Nell'interfaccia di amministrazione Microsoft Intune selezionare Stato tenant amministrazione>tenant.

- Nella scheda Dettagli tenant individuare l'autorità MDM.

Passaggi successivi

Con l'autorità MDM impostata, è possibile iniziare a registrare i dispositivi.