Sequenza temporale eventi

Si applica a:

- Gestione delle vulnerabilità di Microsoft Defender

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Microsoft Defender per server Piano 1 & 2

La sequenza temporale degli eventi è un feed di notizie di rischio che consente di interpretare il modo in cui il rischio viene introdotto nell'organizzazione tramite nuove vulnerabilità o exploit. È possibile visualizzare gli eventi che possono influire sul rischio dell'organizzazione. Ad esempio, è possibile trovare nuove vulnerabilità introdotte, vulnerabilità che sono diventate sfruttabili, exploit che è stato aggiunto a un exploit kit e altro ancora.

La sequenza temporale degli eventi racconta anche la storia del punteggio di esposizione e del punteggio di sicurezza Microsoft per i dispositivi , in modo da poter determinare la causa di modifiche di grandi dimensioni. Gli eventi possono influire sui dispositivi o sul punteggio per i dispositivi. Ridurre l'esposizione risolvendo gli aspetti da correggere in base alle raccomandazioni di sicurezza con priorità.

Consiglio

Sapevi che puoi provare tutte le funzionalità in Gestione delle vulnerabilità di Microsoft Defender gratuitamente? Scopri come iscriversi per una versione di valutazione gratuita.

Passare alla pagina Sequenza temporale eventi

Dal dashboard Gestione delle vulnerabilità di Microsoft Defender sono presenti tre punti di ingresso:

- Scheda punteggio di esposizione dell'organizzazione: passare il puntatore del mouse sui punti dell'evento nel grafico "Punteggio di esposizione nel tempo" e selezionare "Visualizza tutti gli eventi di questo giorno". Gli eventi rappresentano vulnerabilità software.

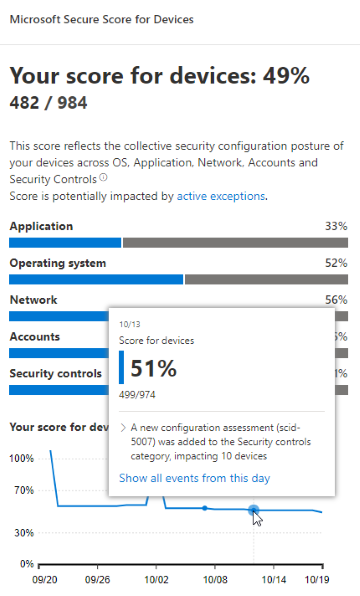

- Punteggio di sicurezza Microsoft per i dispositivi: passare il puntatore del mouse sui punti dell'evento nel grafico "Punteggio per i dispositivi nel tempo" e selezionare "Visualizza tutti gli eventi di questo giorno". Gli eventi rappresentano nuove valutazioni di configurazione.

- Scheda Eventi principali: selezionare "Mostra altro" nella parte inferiore della tabella degli eventi principali. La scheda visualizza i tre eventi più interessati negli ultimi 7 giorni. Gli eventi di impatto possono includere se l'evento interessa un numero elevato di dispositivi o se si tratta di una vulnerabilità critica.

Punteggio di esposizione e microsoft secure score per i grafici dei dispositivi

Nel dashboard di Gestione vulnerabilità di Defender passare il puntatore del mouse sul grafico del punteggio di esposizione per visualizzare i principali eventi di vulnerabilità software di quel giorno che hanno interessato i dispositivi. Passare il puntatore del mouse sul grafico Microsoft Secure Score for Devices per visualizzare le nuove valutazioni di configurazione della sicurezza che influiscono sul punteggio.

Se non sono presenti eventi che influiscono sui dispositivi o sul punteggio per i dispositivi, non verrà visualizzato alcun evento.

Eseguire il drill-down agli eventi di quel giorno

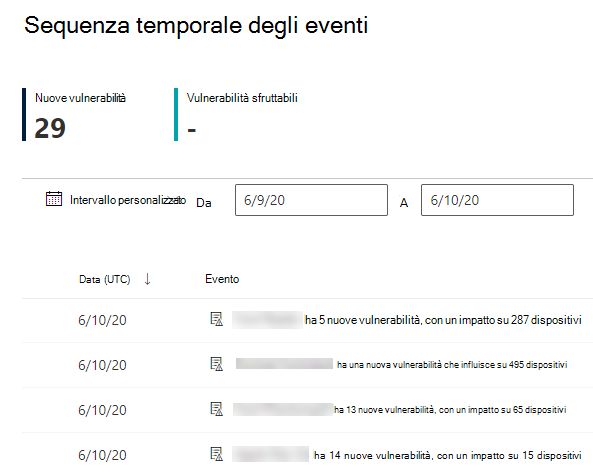

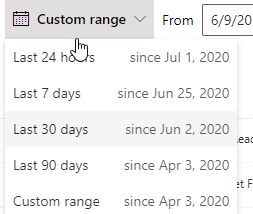

Selezionando Mostra tutti gli eventi di questo giorno si passa alla pagina Sequenza temporale eventi con un intervallo di date personalizzato per quel giorno.

Selezionare Intervallo personalizzato per modificare l'intervallo di date in un altro intervallo di tempo personalizzato o in un intervallo di tempo preimpostato.

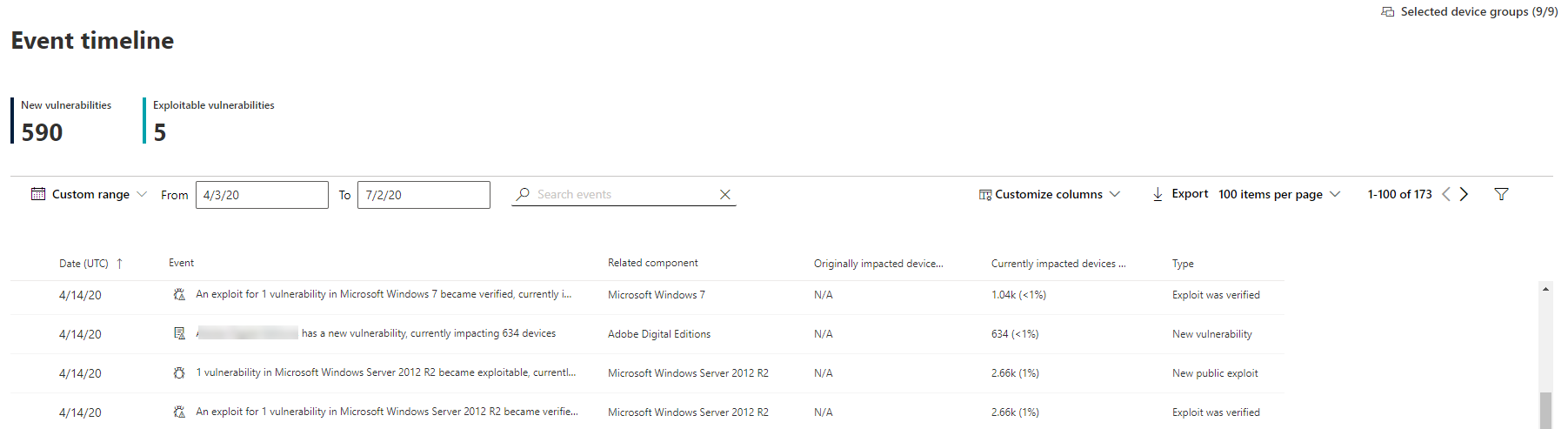

Panoramica della sequenza temporale degli eventi

Nella pagina Sequenza temporale eventi è possibile visualizzare tutte le informazioni necessarie relative a un evento.

Funzionalità:

- Personalizzare le colonne

- Filtrare in base al tipo di evento o alla percentuale dei dispositivi interessati

- Visualizzare 30, 50 o 100 elementi per pagina

I due numeri grandi nella parte superiore della pagina mostrano il numero di nuove vulnerabilità e vulnerabilità sfruttabili, non eventi. Alcuni eventi possono avere più vulnerabilità e alcune vulnerabilità possono avere più eventi.

Colonne

- Data: mese, giorno, anno

- Evento: evento di impatto, inclusi componente, tipo e numero di dispositivi interessati

- Componente correlato: software

- Dispositivi interessati in origine: il numero e la percentuale dei dispositivi interessati quando si è verificato originariamente questo evento. È anche possibile filtrare in base alla percentuale dei dispositivi originariamente interessati, in base al numero totale di dispositivi.

- Dispositivi attualmente interessati: il numero corrente e la percentuale di dispositivi attualmente interessati da questo evento. È possibile trovare questo campo selezionando Personalizza colonne.

- Tipi: riflettono gli eventi con timestamp che influiscono sul punteggio. Possono essere filtrati.

- Exploit aggiunto a un exploit kit

- L'exploit è stato verificato

- Nuovo exploit pubblico

- Nuova vulnerabilità

- Nuova valutazione della configurazione

- Tendenza del punteggio: tendenza del punteggio di esposizione

Icone

Accanto agli eventi vengono visualizzate le icone seguenti:

Nuovo exploit pubblico

Nuovo exploit pubblico È stata pubblicata una nuova vulnerabilità

È stata pubblicata una nuova vulnerabilità Exploit trovato nel kit di exploit

Exploit trovato nel kit di exploit Exploit verificato

Exploit verificato

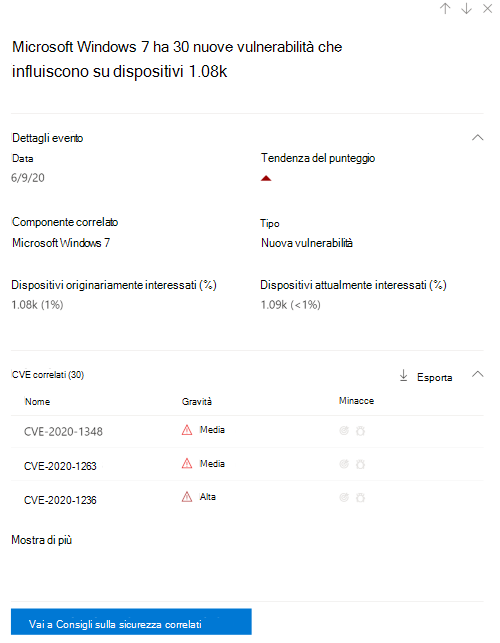

Eseguire il drill-down a un evento specifico

Dopo aver selezionato un evento, verrà visualizzato un riquadro a comparsa con un elenco dei dettagli e dei CVE correnti che influiscono sui dispositivi. È possibile visualizzare più CVE o visualizzare la raccomandazione correlata.

La freccia sotto "score trend" consente di determinare se questo evento ha potenzialmente generato o abbassato il punteggio di esposizione dell'organizzazione. Un punteggio di esposizione più alto significa che i dispositivi sono più vulnerabili allo sfruttamento.

Selezionare Vai alla raccomandazione di sicurezza correlata per visualizzare la raccomandazione che risolve la nuova vulnerabilità software nella pagina raccomandazioni sulla sicurezza. Dopo aver letto la descrizione e i dettagli della vulnerabilità nella raccomandazione sulla sicurezza, è possibile inviare una richiesta di correzione e tenere traccia della richiesta nella pagina di correzione.

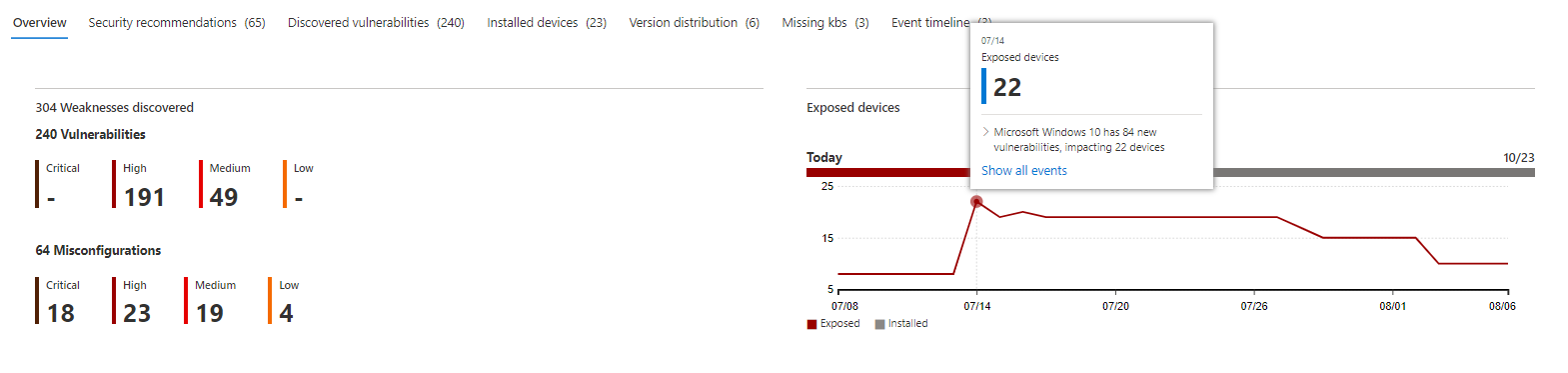

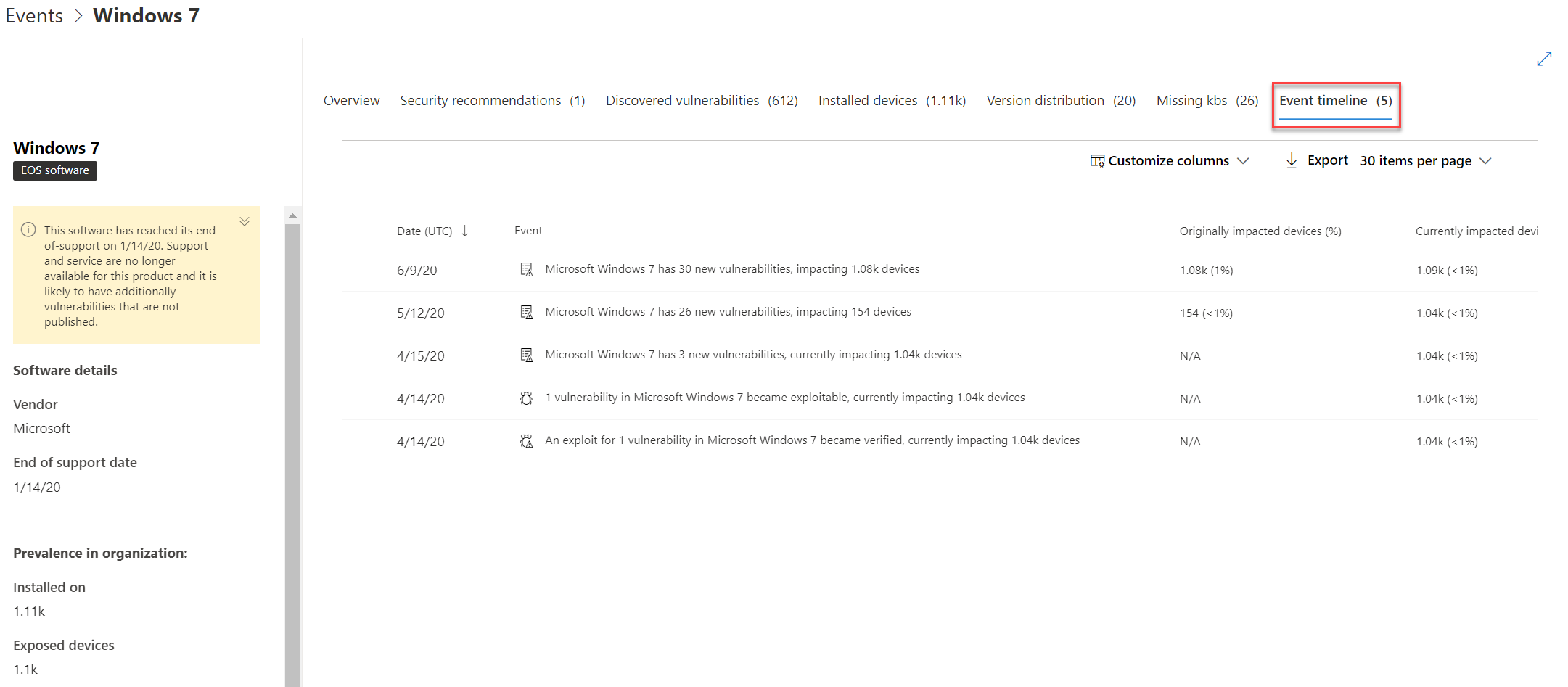

Visualizzare le sequenze temporali degli eventi nelle pagine software

Per aprire una pagina software, selezionare un evento > per selezionare il nome software con collegamento ipertestuale (ad esempio Visual Studio 2017) nella sezione denominata "Componente correlato" nel riquadro a comparsa. Altre informazioni sulle pagine software

Verrà visualizzata una pagina completa con tutti i dettagli di un software specifico. Passare il mouse sul grafico per visualizzare la sequenza temporale degli eventi per quel software specifico.

Passare alla scheda Sequenza temporale eventi per visualizzare tutti gli eventi correlati a tale software. È anche possibile visualizzare le raccomandazioni sulla sicurezza, le vulnerabilità individuate, i dispositivi installati e la distribuzione della versione.

Argomenti correlati

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per