Cercare rapidamente informazioni su entità o eventi con go hunt

Si applica a:

- Microsoft Defender XDR

Con l'azione go hunt è possibile analizzare rapidamente eventi e vari tipi di entità usando potenti funzionalità di ricerca avanzate basate su query. Questa azione esegue automaticamente una query di ricerca avanzata per trovare informazioni rilevanti sull'evento o sull'entità selezionata.

L'azione go hunt è disponibile in varie sezioni di Microsoft Defender XDR. Questa azione è disponibile per visualizzare una volta visualizzati i dettagli dell'evento o dell'entità. Ad esempio, è possibile usare l'opzione go hunt nelle sezioni seguenti:

Nella pagina dell'evento imprevisto è possibile esaminare i dettagli su utenti, dispositivi e molte altre entità associate a un evento imprevisto. Quando si seleziona un'entità, si ottengono informazioni aggiuntive e le varie azioni che è possibile eseguire su tale entità. Nell'esempio seguente viene selezionata una cassetta postale che mostra i dettagli sulla cassetta postale e l'opzione per cercare altre informazioni sulla cassetta postale.

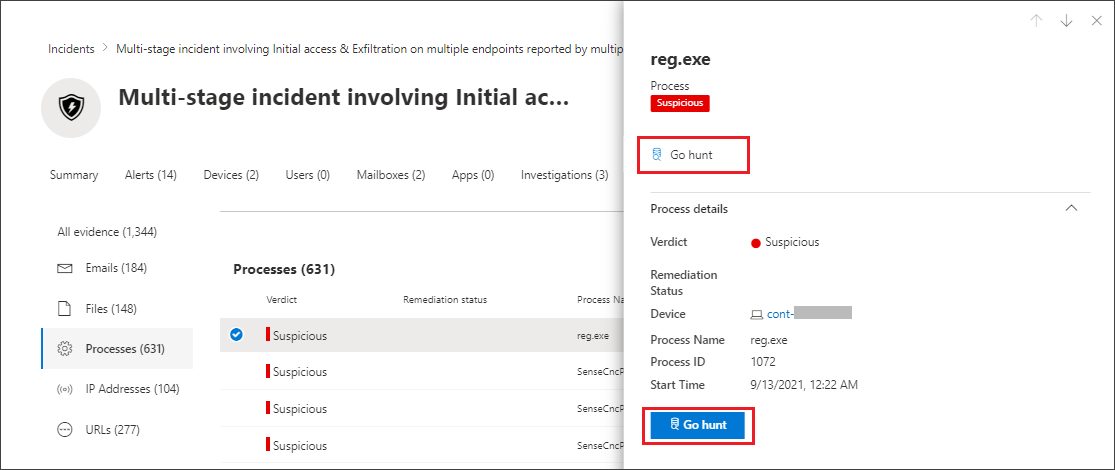

Nella pagina dell'evento imprevisto è anche possibile accedere a un elenco di entità nella scheda Evidenza . La selezione di una di queste entità offre un'opzione per cercare rapidamente informazioni sull'entità.

Quando si visualizza la sequenza temporale per un dispositivo, è possibile selezionare un evento nella sequenza temporale per visualizzare informazioni aggiuntive su tale evento. Dopo aver selezionato un evento, si ottiene la possibilità di cercare altri eventi rilevanti nella ricerca avanzata.

Se si seleziona Vai a caccia o Cerca eventi correlati , vengono passate query diverse, a seconda che sia stata selezionata un'entità o un evento.

Eseguire una query per ottenere informazioni sull'entità

È possibile usare go hunt per eseguire query su un utente, un dispositivo o qualsiasi altro tipo di entità. la query controlla tutte le tabelle dello schema pertinenti per eventuali eventi che coinvolgono tale entità per restituire informazioni. Per mantenere gestibili i risultati, la query è:

- con ambito intorno allo stesso periodo di tempo della prima attività negli ultimi 30 giorni che coinvolge l'entità

- associato all'evento imprevisto.

Ecco un esempio della query go hunt per un dispositivo:

let selectedTimestamp = datetime(2020-06-02T02:06:47.1167157Z);

let deviceName = "fv-az770.example.com";

let deviceId = "device-guid";

search in (DeviceLogonEvents, DeviceProcessEvents, DeviceNetworkEvents, DeviceFileEvents, DeviceRegistryEvents, DeviceImageLoadEvents, DeviceEvents, DeviceImageLoadEvents, IdentityLogonEvents, IdentityQueryEvents)

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

and DeviceName == deviceName

// or RemoteDeviceName == deviceName

// or DeviceId == deviceId

| take 100

Tipi di entità supportati

È possibile usare l'opzione go hunt dopo aver selezionato uno di questi tipi di entità:

- Dispositivi

- cluster Email

- Messaggi di posta elettronica

- File

- Gruppi

- Indirizzi IP

- Cassette postali

- Utenti

- URL

Eseguire una query per ottenere informazioni sull'evento

Quando si usa go hunt per eseguire query per ottenere informazioni su un evento sequenza temporale, la query controlla tutte le tabelle dello schema pertinenti per altri eventi intorno al momento dell'evento selezionato. Ad esempio, la query seguente elenca gli eventi in varie tabelle dello schema che si sono verificati nello stesso periodo di tempo nello stesso dispositivo:

// List relevant events 30 minutes before and after selected LogonAttempted event

let selectedEventTimestamp = datetime(2020-06-04T01:29:09.2496688Z);

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp between ((selectedEventTimestamp - 30m) .. (selectedEventTimestamp + 30m))

and DeviceId == "079ecf9c5798d249128817619606c1c47369eb3e"

| sort by Timestamp desc

| extend Relevance = iff(Timestamp == selectedEventTimestamp, "Selected event", iff(Timestamp < selectedEventTimestamp, "Earlier event", "Later event"))

| project-reorder Relevance

Modificare la query

Con una certa conoscenza del linguaggio di query, è possibile modificare la query in base alle proprie preferenze. Ad esempio, è possibile modificare questa riga, che determina le dimensioni dell'intervallo di tempo:

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

Oltre a modificare la query per ottenere risultati più rilevanti, è anche possibile:

Nota

Alcune tabelle di questo articolo potrebbero non essere disponibili in Microsoft Defender per endpoint. Attivare Microsoft Defender XDR per cercare le minacce usando più origini dati. È possibile spostare i flussi di lavoro di ricerca avanzati da Microsoft Defender per endpoint a Microsoft Defender XDR seguendo la procedura descritta in Eseguire la migrazione di query di ricerca avanzate da Microsoft Defender per endpoint.

Argomenti correlati

- Panoramica della rilevazione avanzata

- Capire il linguaggio delle query

- Usare i risultati delle query

- Regole di rilevamento personalizzate

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender XDR Tech Community.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per