Create un'app per accedere alle API Microsoft Defender XDR per conto di un utente

Si applica a:

- Microsoft Defender XDR

Importante

Alcune informazioni fanno riferimento alle caratteristiche del prodotto prima del rilascio, e possono essere modificate sostanzialmente prima della distribuzione al pubblico. Microsoft non fornisce alcuna garanzia, esplicita o implicita, in relazione alle informazioni contenute in questo documento.

Questa pagina descrive come creare un'applicazione per ottenere l'accesso a livello di codice a Microsoft Defender XDR per conto di un singolo utente.

Se è necessario l'accesso a livello di codice a Microsoft Defender XDR senza un utente definito (ad esempio, se si sta scrivendo un'app in background o un daemon), vedere Create un'app per accedere a Microsoft Defender XDR senza un utente. Se è necessario fornire l'accesso a più tenant, ad esempio se si sta servendo un'organizzazione di grandi dimensioni o un gruppo di clienti, vedere Create un'app con accesso partner alle API Microsoft Defender XDR. Se non si è certi del tipo di accesso necessario, vedere Introduzione.

Microsoft Defender XDR espone gran parte dei dati e delle azioni tramite un set di API programmatiche. Queste API consentono di automatizzare i flussi di lavoro e di usare le funzionalità di Microsoft Defender XDR. Questo accesso API richiede l'autenticazione OAuth2.0. Per altre informazioni, vedere Flusso del codice di autorizzazione OAuth 2.0.

In generale, è necessario seguire questa procedura per usare queste API:

- Create un'applicazione Microsoft Entra.

- Ottenere un token di accesso usando questa applicazione.

- Usare il token per accedere all'API Microsoft Defender XDR.

Questo articolo illustra come:

- Create un'applicazione Microsoft Entra

- Ottenere un token di accesso a Microsoft Defender XDR

- Convalidare il token

Nota

Quando si accede Microsoft Defender XDR'API per conto di un utente, sono necessarie le autorizzazioni dell'applicazione e le autorizzazioni utente corrette.

Consiglio

Se si dispone dell'autorizzazione per eseguire un'azione nel portale, si dispone dell'autorizzazione per eseguire l'azione nell'API.

Create un'app

Accedere ad Azure come utente con il ruolo Amministratore globale .

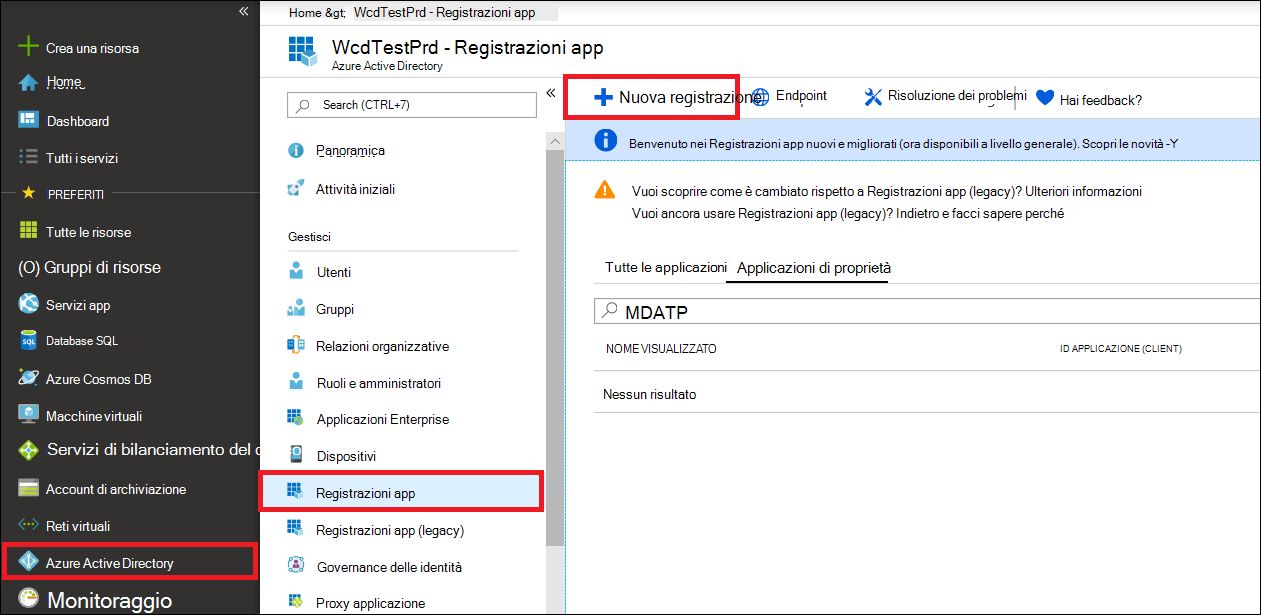

Passare a Microsoft Entra ID>Registrazioni app>Nuova registrazione.

Nel modulo scegliere un nome per l'applicazione e immettere le informazioni seguenti per l'URI di reindirizzamento, quindi selezionare Registra.

- Tipo di applicazione: Client pubblico

- URI di reindirizzamento:https://portal.azure.com

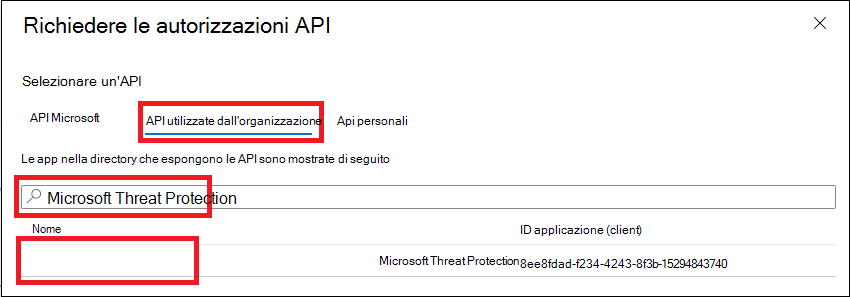

Nella pagina dell'applicazione selezionare Autorizzazioni> APIAggiungi API di autorizzazione>usate dall'organizzazione>, digitare Microsoft Threat Protection e selezionare Microsoft Threat Protection. L'app può ora accedere a Microsoft Defender XDR.

Consiglio

Microsoft Threat Protection è un nome precedente per Microsoft Defender XDR e non verrà visualizzato nell'elenco originale. È necessario iniziare a scrivere il nome nella casella di testo per visualizzarlo.

Scegliere Autorizzazioni delegate. Scegliere le autorizzazioni pertinenti per lo scenario, ad esempio Incident.Read, e quindi selezionare Aggiungi autorizzazioni.

Nota

È necessario selezionare le autorizzazioni pertinenti per lo scenario. Leggere tutti gli eventi imprevisti è solo un esempio. Per determinare l'autorizzazione necessaria, vedere la sezione Autorizzazioni nell'API da chiamare.

Ad esempio, per eseguire query avanzate, selezionare l'autorizzazione 'Esegui query avanzate'. per isolare un dispositivo, selezionare l'autorizzazione "Isola computer".

Selezionare Concedi consenso amministratore. Ogni volta che si aggiunge un'autorizzazione, è necessario selezionare Concedi consenso amministratore per renderla effettiva.

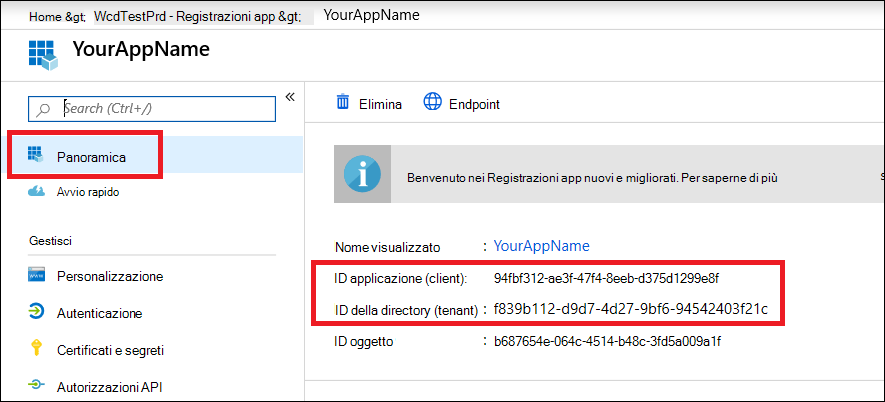

Registrare l'ID applicazione e l'ID tenant in un punto sicuro. Sono elencati in Panoramica nella pagina dell'applicazione.

Ottenere un token di accesso

Per altre informazioni sui token Microsoft Entra, vedere l'esercitazione Microsoft Entra.

Ottenere un token di accesso per conto di un utente tramite PowerShell

Usare la libreria MSAL.PS per acquisire i token di accesso con autorizzazioni delegate. Eseguire i comandi seguenti per ottenere il token di accesso per conto di un utente:

Install-Module -Name MSAL.PS # Install the MSAL.PS module from PowerShell Gallery

$TenantId = " " # Paste your directory (tenant) ID here.

$AppClientId="xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" # Paste your application (client) ID here.

$MsalParams = @{

ClientId = $AppClientId

TenantId = $TenantId

Scopes = 'https://graph.microsoft.com/User.Read.All','https://graph.microsoft.com/Files.ReadWrite','https://api.securitycenter.windows.com/AdvancedQuery.Read'

}

$MsalResponse = Get-MsalToken @MsalParams

$AccessToken = $MsalResponse.AccessToken

$AccessToken # Display the token in PS console

Convalidare il token

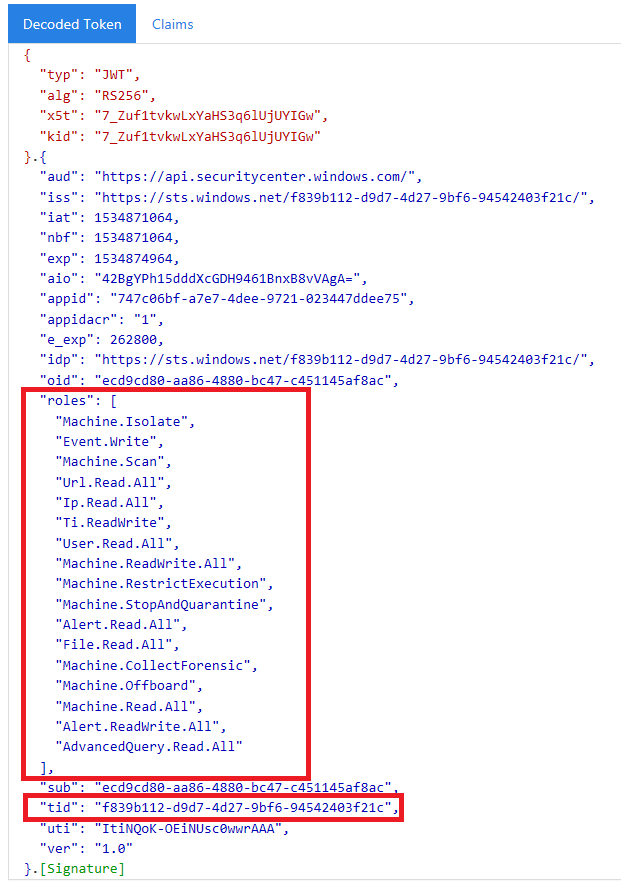

- Copiare e incollare il token in JWT per decodificarlo.

- Assicurarsi che l'attestazione dei ruoli all'interno del token decodificato contenga le autorizzazioni desiderate.

Nell'immagine seguente è possibile visualizzare un token decodificato acquisito da un'app, con Incidents.Read.Allautorizzazioni , Incidents.ReadWrite.Alle AdvancedHunting.Read.All :

Usare il token per accedere all'API Microsoft Defender XDR

- Scegliere l'API da usare (eventi imprevisti o ricerca avanzata). Per altre informazioni, vedere API Microsoft Defender XDR supportate.

- Nella richiesta HTTP che si sta per inviare impostare l'intestazione

"Bearer" <token>di autorizzazione su , bearer come schema di autorizzazione e token come token convalidato. - Il token scadrà entro un'ora. È possibile inviare più di una richiesta durante questo periodo con lo stesso token.

Nell'esempio seguente viene illustrato come inviare una richiesta per ottenere un elenco di eventi imprevisti tramite C#.

var httpClient = new HttpClient();

var request = new HttpRequestMessage(HttpMethod.Get, "https://api.security.microsoft.com/api/incidents");

request.Headers.Authorization = new AuthenticationHeaderValue("Bearer", token);

var response = httpClient.SendAsync(request).GetAwaiter().GetResult();

Articoli correlati

- Panoramica delle API Microsoft Defender XDR

- Accedere alle API Microsoft Defender XDR

- Create un'app 'Hello world'

- Create un'app per accedere a Microsoft Defender XDR senza un utente

- Create un'app con accesso partner multi-tenant alle API Microsoft Defender XDR

- Informazioni sui limiti e sulle licenze delle API

- Informazioni sui codici di errore

- Autorizzazione OAuth 2.0 per l'accesso utente e l'accesso api

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender XDR Tech Community.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per