Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Importante

L'uso della soluzione dedicata Center of Excellence - Audit Log e del connettore personalizzato di Office 365 Management per raccogliere gli eventi del log di controllo è deprecato. La soluzione e il connettore personalizzato verranno rimossi dallo starter kit CoE nell'agosto 2023. Abbiamo un nuovo flusso che raccoglie gli eventi del log di controllo, che fa parte della soluzione Center of Excellence - Componenti principali. Questo nuovo flusso utilizza un connettore HTTP. Per altre informazioni, vedere Raccogliere i log di controllo usando l'API di gestione di Office 365.

Il flusso di sincronizzazione del log di controllo si connette al log di controllo di Microsoft 365 per raccogliere i dati di telemetria (utenti univoci, avvii) per le app. Il flusso utilizza un connettore personalizzato per la connessione al log di controllo. Nelle istruzioni seguenti, imposti il connettore personalizzato e configuri il flusso.

Lo starter kit Center of Excellence (CoE) funziona senza questo flusso, ma le informazioni sull'utilizzo (avvii di app, utenti univoci) nel dashboard Power BI sarà vuoto.

Prerequisiti

- Completare le istruzioni di configurazione di CoE Starter Kit e configurare i componenti di inventario prima di continuare con la configurazione in questo articolo.

- Configurare gli ambienti.

- Accedi con l'identità corretta.

- (Facoltativo) Configura la soluzione Log di controllo solo se hai scelto i flussi cloud come meccanismo per l'inventario e la telemetria. Guarda una procedura dettagliata su come configurare il connettore del log di audit.

Prima di usare il connettore log di controllo

La ricerca nel log di controllo di Microsoft 365 deve essere attivata affinché il connettore log di controllo funzioni. Per altre informazioni, vedere Attivare o disattivare il controllo.

L'identità utente che esegue il flusso deve disporre dell'autorizzazione per i log di controllo. Le autorizzazioni minime sono descritte in Prima di cercare il log di controllo.

Il tenant deve disporre di un abbonamento che supporti la registrazione di controllo unificata. Per altre informazioni, vedere Le linee guida di Microsoft 365 per la sicurezza e la conformità.

Le autorizzazioni di Microsoft Entra potrebbero essere necessarie per configurare la registrazione dell'app Microsoft Entra. A seconda della configurazione di Entra, è necessario il ruolo Sviluppatore dell'applicazione o versione successiva. Per altre indicazioni, vedere i ruoli con privilegi minimi per attività in Microsoft Entra ID .

Le API di gestione di Office 365 usano Microsoft Entra ID per fornire servizi di autenticazione che è possibile usare per concedere all'applicazione i diritti per accedervi.

Creare una registrazione di app Microsoft Entra per l'API di gestione di Office 365

Segui questi passaggi per configurare una registrazione di app Microsoft Entra che puoi utilizzare in un connettore personalizzato e un flusso Power Automate per la connessione al log di controllo. Per altre informazioni, vedere Introduzione alle API di gestione di Office 365.

Accedi al portale di Azure.

Vai a Microsoft Entra ID>Registrazioni app.

Seleziona + Nuova registrazione.

Immetti un nome (ad esempio Gestione di Microsoft 365), non modificare nessun'altra impostazione, quindi seleziona Registra.

Seleziona Autorizzazioni API>+ Aggiungi un'autorizzazione.

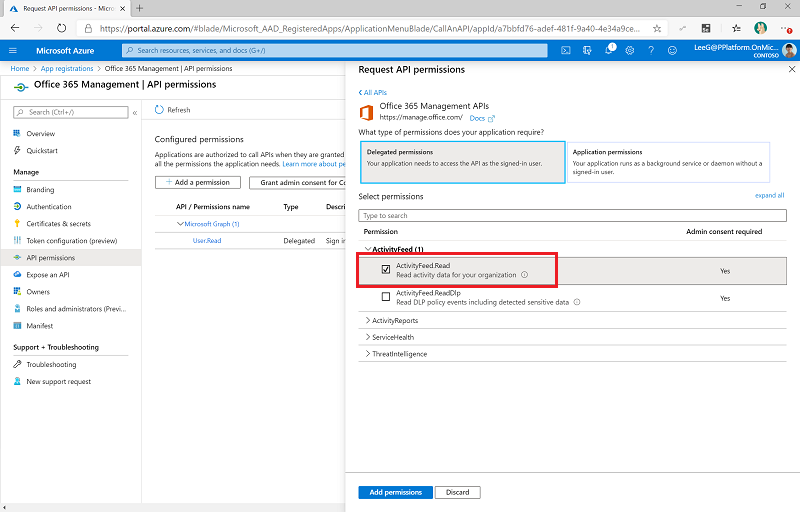

Seleziona API di gestione di Office 365 e configura le autorizzazioni come segue:

Seleziona Autorizzazioni delegate, quindi seleziona ActivityFeed.Read.

Seleziona Aggiungi autorizzazioni.

Seleziona Concedi consenso a amministratore per (organizzazione). Esaminare i prerequisiti in Concedere il consenso amministratore a livello di tenant a un'applicazione.

Ora le autorizzazioni API riflettono l'autorizzazione ActivityFeed.Read delegata con lo stato Concesso per (organizzazione).

Seleziona Certificati e segreti.

Seleziona + Nuovo segreto client.

Aggiungere una descrizione e una scadenza, in linea con i criteri dell'organizzazione, quindi Seleziona Aggiungi.

Copia e incolla il Segreto in un documento di testo in Blocco note per il momento.

Selezionare Panoramica e copiare e incollare i valori ID applicazione (client) e ID directory (tenant) nello stesso documento di testo. Assicurarsi di prendere nota di quale GUID corrisponde a ciascun valore. Questi valori saranno necessari nel passaggio successivo quando si configura il connettore personalizzato.

Lasciare aperto il portale di Azure perché è necessario apportare alcuni aggiornamenti di configurazione dopo aver configurato il connettore personalizzato.

Configurare il connettore personalizzato

Impostare e configurare quindi un connettore personalizzato che usa le API di gestione di Office 365.

Vai a Power Apps>Dataverse>Connettori personalizzati. Il connettore personalizzato dell'API di gestione Office 365 è elencato qui. Il connettore viene importato con la soluzione dei componenti principali.

Seleziona Modifica.

Se il tuo inquilino è un inquilino commerciale, non modificare nulla nella pagina Generale.

Importante

- Se il tuo tenant è un tenant GCC, cambia l'host in

manage-gcc.office.com. - Se il tuo è un tenant GCC High, cambia l'host in

manage.office365.us. - Se il tuo è un tenant DoD, cambia l'host in

manage.protection.apps.mil.

Altre informazioni in Operazioni API attività.

- Se il tuo tenant è un tenant GCC, cambia l'host in

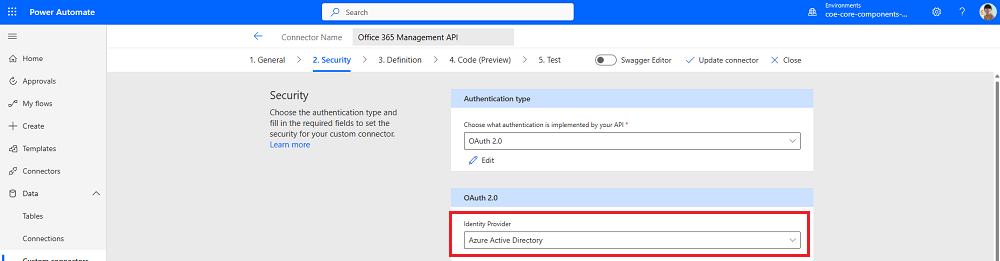

Seleziona Sicurezza.

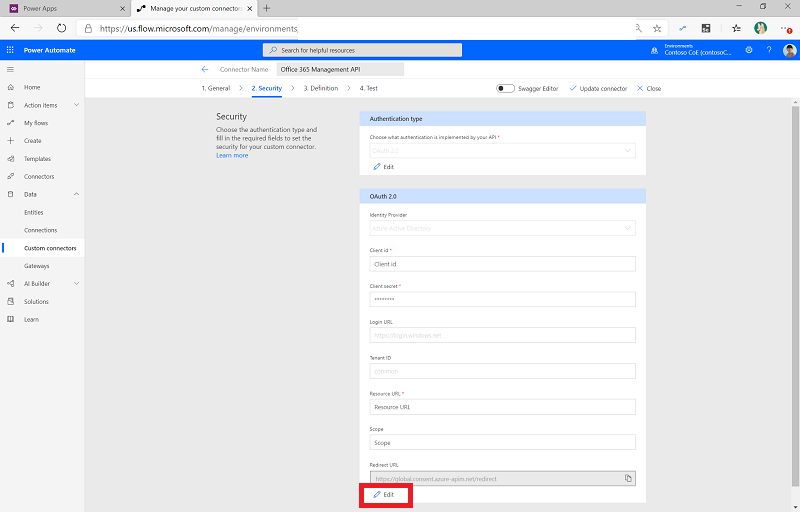

Seleziona Modifica in fondo all'area OAuth 2.0 per modificare i parametri di autenticazione.

Cambia Provider di identità in Microsoft Entra ID.

Incolla l'ID applicazione (client) che hai copiato dalla registrazione dell'app in ID cliente.

Incolla il segreto client che hai copiato dalla registrazione dell'app in Segreto cliente.

Non modificare l'ID tenant.

Lasciare invariato l'URL di accesso per i tenant commerciali e GCC. Tuttavia, per un tenant GCC High o DoD, modificare l'URL in

https://login.microsoftonline.us/.Imposta l'URL risorsa:

Tipo di tenant URL Commerciale https://manage.office.comGCC https://manage-gcc.office.comGCC High https://manage.office365.usDoD https://manage.protection.apps.milSeleziona Aggiorna connettore.

Copia l'URL di reindirizzamento in un documento di testo, come Blocco note.

Nota

Se hai un criterio di dati configurato per l'ambiente starter kit CoE, dovrai aggiungere questo connettore ai dati aziendali, unico gruppo di questo criterio.

Aggiornare la registrazione dell'app Microsoft Entra con l'URL di reindirizzamento

- Vai al portale di Azure e alle registrazioni dell'app.

- In Panoramica, seleziona Aggiungi un URI di reindirizzamento.

- Seleziona + Aggiungi una piattaforma>Web.

- Immetti l'URL che hai copiato dalla sezione URL di reindirizzamento del connettore personalizzato.

- Seleziona Configura.

Avvia una sottoscrizione e il contenuto del log di controllo

Torna al connettore personalizzato per impostare una connessione allo stesso e iniziare un abbonamento al contenuto del log di controllo, come descritto nei passaggi seguenti.

Importante

È necessario completare questi passaggi per il funzionamento dei passaggi successivi. Se non crei una nuova connessione e testi il connettore qui, la configurazione del flusso e del flusso figlio nei passaggi successivi ha esito negativo.

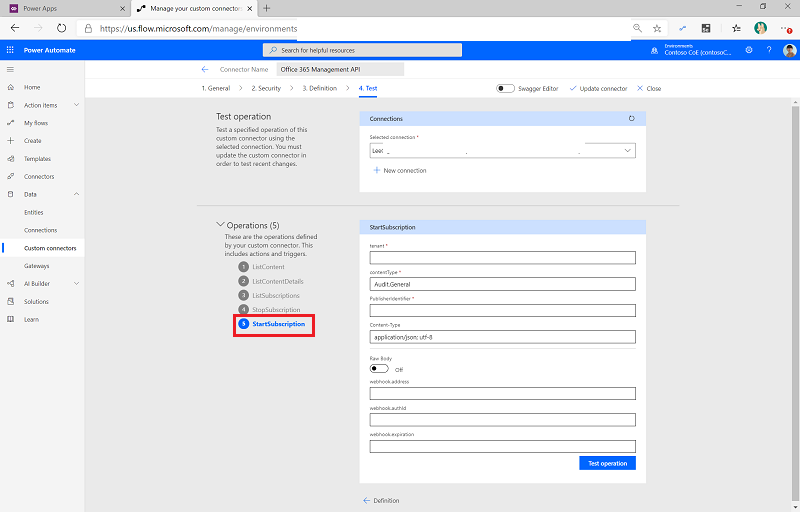

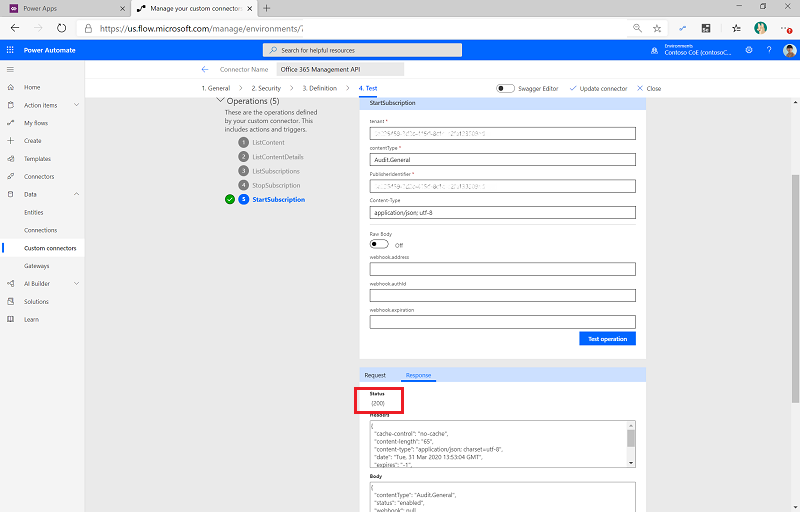

Nella pagina Connettore personalizzato, seleziona Test.

Seleziona + Nuova connessione, quindi accedi con il tuo account.

Sotto Operazioni, seleziona StartSubscription.

Incolla l'ID directory (tenant) copiato in precedenza dalla pagina della panoramica Registrazione dell'app in Microsoft Entra ID, nel campo Tenant.

Incolla ID directory (tenant) in PublisherIdentifier.

Seleziona Test operazione

Dovresti vedere uno stato (200) restituito, il che significa che la query ha avuto esito positivo.

Importante

Se in precedenza è stata abilitata la sottoscrizione, verrà visualizzato un (400) The subscription is already enabled messaggio. Questo messaggio indica che la sottoscrizione è già abilitata. Ignora questo errore e continuare con la configurazione.

Se non viene visualizzato questo messaggio (400) o una risposta (200), è probabile che la richiesta non sia riuscita. Potrebbe esserci un errore con la tua configurazione che impedisce al flusso di funzionare. I problemi comuni da verificare sono:

- Il provider di identità nella scheda Sicurezza deve essere impostato su Microsoft Entra ID.

- I log di controllo devono essere abilitati e disponi delle autorizzazioni per visualizzarli. Controllare l'accesso eseguendo una ricerca in Microsoft Purview Compliance Manager.

- Se non si hanno le autorizzazioni necessarie, consultare Prima di eseguire ricerche nel log di controllo.

- Se i log di controllo sono stati abilitati di recente, prova a eseguire di nuovo la ricerca per pochi minuti per consentire l'attivazione del log di controllo.

- L'ID tenant dalla registrazione di app Microsoft Entra deve essere corretto.

- L'URL della risorsa non deve contenere spazi o caratteri aggiunti alla fine.

- Esamina i passaggi nella registrazione dell'app Microsoft Entra per verificarne la correttezza.

- Le impostazioni di sicurezza del connettore personalizzato come descritto nel passaggio 6 della configurazione del connettore personalizzato, deve essere aggiornato correttamente.

Se si verificano ancora errori, la connessione potrebbe essere in uno stato non valido. Per altre informazioni, vedere Istruzioni dettagliate per ripristinare la connessione al log di controllo.

Impostare il flusso di Power Automate

Un flusso di Power Automate usa il connettore personalizzato per eseguire una query giornaliera nel log di controllo e scrive gli eventi di avvio di Power Apps in una tabella di Microsoft Dataverse. Questa tabella viene usata nel dashboard di Power BI per creare report su sessioni e utenti univoci di un'app.

Scarica la soluzione in Configurare i componenti principali per scaricare la soluzione.

Vai a make.powerapps.com.

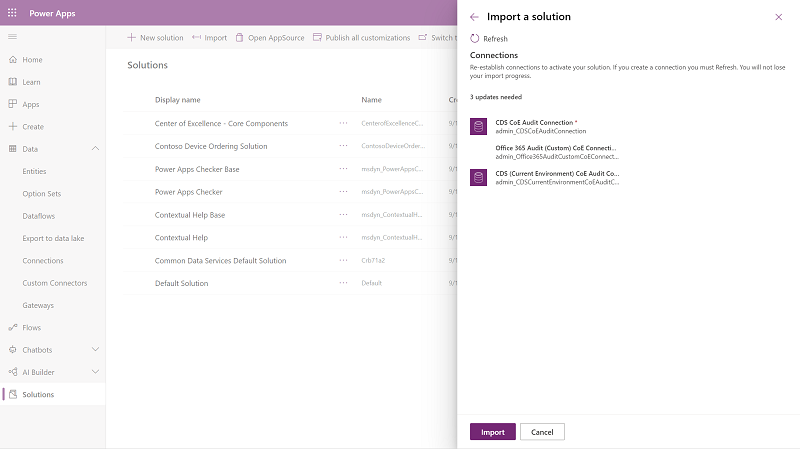

Importare la soluzione dei log di controllo "Center of Excellence" utilizzando il file

CenterofExcellenceAuditLogs_*x_x_x_xxx*_managed.zip.Stabilire connessioni e quindi attivare la soluzione. Se crei una nuova connessione, devi Seleziona Aggiorna Non si perdono i progressi di importazione.

Apri la soluzione Center of Excellence - Log di controllo.

Rimuovi il livello non gestito da [Child] Admin | Sync Logs.

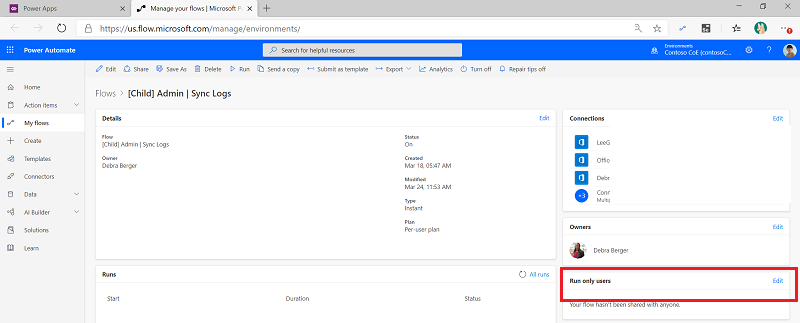

Seleziona [Child] Admin | Sync Logs.

Modifica le impostazioni di Utenti di sola esecuzione.

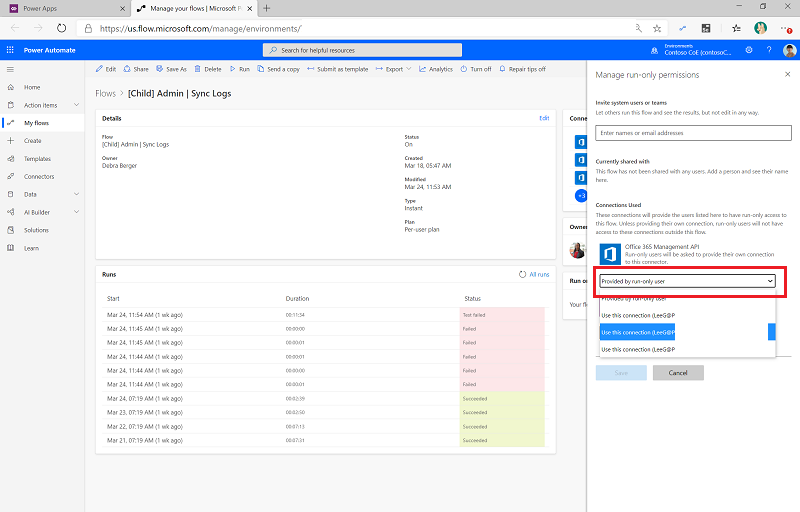

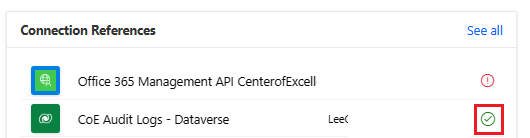

Per il connettore personalizzato API di gestione di Office 365, imposta il valore su Usa questa connessione (userPrincipalName@company.com). Se non è presente alcuna connessione per nessuno dei connettori, vai a Dataverse>Connessioni, e creane uno per il connettore.

Per il connettore Microsoft Dataverse, lascia vuoto il valore dell'autorizzazione di sola esecuzione e conferma che il riferimento a una connessione Log di Audit CoE - Dataverse sia configurata correttamente. Se la connessione mostra un errore, aggiorna il riferimento a una connessione per la connessione Log di Audit CoE - Dataverse.

Seleziona Salva e quindi chiudi la scheda Dettagli flusso.

(Facoltativo) Modifica le variabili di ambiente

TimeInterval-UniteTimeInterval-Intervalper raccogliere porzioni di tempo più piccole. Il valore predefinito prevede la suddivisione di1giorno in segmenti di1ora. Ricevi un avviso da questa soluzione se il log di controllo non riesce a raccogliere tutti i dati con l'intervallo di tempo configurato.Nome Descrizione Intervallo StartTime Deve essere un numero intero per rappresentare l'ora di inizio della distanza da recuperare. Valore predefinito: 1(per un giorno indietro)Unità StartTime Determina le unità di quanto tempo indietro bisogna andare per recuperare i dati. Deve essere un valore accettato come parametro di input per Add to Time. Valori validi di esempio: Minute,Hour,Day. Il valore predefinito èDay.TimeInterval-Unit Determina le unità per la divisione in blocchi del tempo dall'inizio. Deve essere un valore accettato come parametro di input per Add to Time. Valori validi di esempio: Minute,Hour,Day. Il valore predefinito èHour.TimeInterval-Interval Deve essere un numero intero per rappresentare il numero di blocchi di tipo unità. Valore predefinito è 1(per blocchi di 1 ora).TimeSegment-CountLimit Deve essere un numero intero per rappresentare il limite del numero di blocchi che è possibile creare. Il valore predefinito è 60.Suggerimento

Questi valori predefiniti funzionano in un tenant di medie dimensioni. Potrebbe essere necessario modificare i valori più volte per renderli adatti alle dimensioni del tenant.

Per altre informazioni, vedere Aggiornare le variabili di ambiente.

Nella soluzione, attiva il flusso Amministrazione | Sincronizzazione log [Figlio] e il flusso Amministrazione | Sincronizzazione log di controllo.

Esempi di configurazioni per variabili di ambiente

Di seguito sono riportati esempi di configurazione per questi valori:

| Intervallo StartTime | Unità StartTime | TimeInterval-Interval | TimeInterval-Unit | TimeSegment-CountLimit | Aspettativa |

|---|---|---|---|---|---|

| 1 | Giorno | 1 | ora | 60 | Crea 24 flussi figlio, che rientra nel limite di 60. Ogni flusso figlio recupera 1 ora di log delle ultime 24 ore. |

| 2 | Giorno | 1 | ora | 60 | Crea 48 flussi figlio, che rientra nel limite di 60. Ogni flusso figlio recupera 1 ora di log delle ultime 48 ore. |

| 1 | Giorno | 5 | minuto | 300 | Crea 288 flussi figlio, che rientra nel limite di 300. Ogni flusso figlio recupera 5 minuti di log delle ultime 24 ore. |

| 1 | Giorno | 15 | minuto | 100 | Crea 96 flussi figlio, che rientra nel limite di 100. Ogni flusso figlio recupera 15 minuti di log delle ultime 24 ore. |

Come recuperare i dati precedenti

Dopo la configurazione, questa soluzione raccoglie gli avvii delle app, ma non è configurata per raccogliere gli avvii delle app storici. A seconda della tua licenza Microsoft 365, i dati storici saranno disponibili per un massimo di un anno usando il log di controllo in Microsoft Purview.

È possibile caricare manualmente i dati storici nelle tabelle del CoE Starter Kit. Per altre informazioni, vedere Come importare i log di controllo precedenti.

Come inviare un problema

Per segnalare un bug nella soluzione, vai a aka.ms/coe-starter-kit-issues.