Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Nota

È disponibile una nuova versione dello scanner di protezione delle informazioni. Per altre informazioni, vedere Aggiornare lo scanner Microsoft Purview Information Protection.

Usare le informazioni in questa sezione per informazioni sullo scanner Microsoft Purview Information Protection e quindi su come installare, configurare, eseguire e, se necessario, risolvere i problemi.

Questo scanner viene eseguito come servizio in Windows Server e consente di individuare, classificare e proteggere i file negli archivi dati seguenti:

Percorsi UNC per le condivisioni di rete che usano i protocolli SMB o NFS (anteprima).

Raccolte documenti e cartella di SharePoint per SharePoint Server (versioni attualmente disponibili nel supporto mainstream). Per altre informazioni, vedere i criteri di manutenzione dei prodotti aggiornati dei criteri di supporto di SharePoint Server per SharePoint Server SE.

Per classificare e proteggere i file, lo scanner usa etichette di riservatezza configurate nel portale di Microsoft Purview.

Panoramica dello scanner

Lo scanner di protezione delle informazioni può controllare tutti i file che Windows può indicizzare. Se si configurano le etichette di riservatezza per applicare la classificazione automatica, lo scanner può etichettare i file individuati per applicare tale classificazione e, facoltativamente, applicare o rimuovere la protezione. Per informazioni sui tipi di informazioni sensibili (SIT) supportati dallo scanner di protezione delle informazioni, vedere Tipi di informazioni riservate supportati da Microsoft Purview Information Protection scanner.

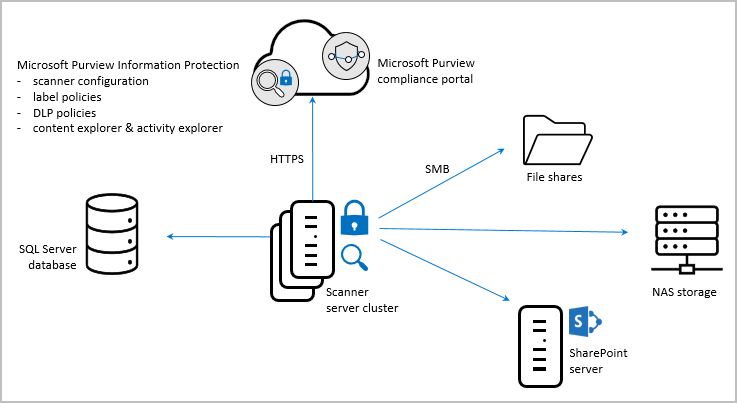

L'immagine seguente mostra l'architettura dello scanner, in cui lo scanner individua i file nei server locali e SharePoint.

Per controllare i file, lo scanner usa IFilter installati nel computer. Per determinare se i file devono essere etichettati, lo scanner usa tipi di informazioni sensibili e pattern di rilevamento o modelli regex.

Lo scanner usa il client Microsoft Purview Information Protection e può classificare e proteggere gli stessi tipi di file del client. Per altre informazioni, vedere Tipi di file supportati.

Eseguire una delle operazioni seguenti per configurare le analisi in base alle esigenze:

- Eseguire lo scanner in modalità di individuazione solo per creare report che verificano cosa accade quando i file vengono etichettati.

- Eseguire lo scanner per individuare i file con informazioni riservate, senza configurare etichette che applicano la classificazione automatica.

- Eseguire lo scanner automaticamente per applicare le etichette come configurato.

- Definire un elenco di tipi di file per specificare file specifici da analizzare o escludere.

Nota

Lo scanner non individua ed etichetta in tempo reale. Esegue sistematicamente la ricerca per indicizzazione dei file negli archivi dati specificati. Configurare questo ciclo per l'esecuzione una sola volta o ripetutamente.

Consiglio

Lo scanner supporta i cluster di scanner con più nodi, consentendo all'organizzazione di aumentare il numero di istanze, ottenendo tempi di analisi più rapidi e un ambito più ampio.

Distribuire più nodi direttamente dall'inizio oppure iniziare con un cluster a nodo singolo e aggiungere altri nodi in un secondo momento man mano che si aumenta. Distribuire più nodi usando lo stesso nome del cluster e lo stesso database per il cmdlet Install-Scanner .

Processo di analisi

Durante l'analisi dei file, lo scanner di protezione delle informazioni esegue i passaggi seguenti:

1. Determinare se i file sono inclusi o esclusi per l'analisi.

2. Esaminare ed etichettare i file.

3. Etichettare i file che non possono essere controllati.

Per altre informazioni, vedere Files non etichettati dallo scanner.

1. Determinare se i file sono inclusi o esclusi per l'analisi

Lo scanner ignora automaticamente i file esclusi dalla classificazione e dalla protezione, ad esempio file eseguibili e file di sistema. Per altre informazioni, vedere Tipi di file esclusi.

Lo scanner considera anche gli elenchi di file definiti in modo esplicito per l'analisi o l'esclusione dall'analisi. Per impostazione predefinita, gli elenchi di file si applicano a tutti i repository di dati e possono essere definiti solo per repository specifici.

Per definire elenchi di file per l'analisi o l'esclusione, usare l'impostazione Tipi di file per analizzare il processo di analisi del contenuto. Ad esempio:

Per altre informazioni, vedere Distribuzione dello scanner per classificare e proteggere automaticamente i file.

2. Esaminare ed etichettare i file

Dopo aver identificato i file esclusi, lo scanner di protezione delle informazioni filtra nuovamente per identificare i file supportati per l'ispezione.

Questi filtri sono gli stessi usati dal sistema operativo per Windows Search e l'indicizzazione e non richiedono alcuna configurazione aggiuntiva. Windows IFilter viene usato anche per analizzare i tipi di file usati da Word, Excel e PowerPoint e per i documenti PDF e i file di testo.

Per un elenco completo dei tipi di file supportati per l'ispezione e altre istruzioni per la configurazione dei filtri per includere file .zip e .tiff, vedere Tipi di file supportati per l'ispezione.

Dopo l'ispezione, i tipi di file supportati vengono etichettati in base alle condizioni specificate per le etichette. Se si usa la modalità di individuazione, questi file possono essere segnalati per contenere le condizioni specificate per le etichette o per contenere eventuali tipi di informazioni sensibili noti.

Processi dello scanner interrotti

Se lo scanner si arresta prima di completare un'analisi per un numero elevato di file nel repository, potrebbe essere necessario aumentare il numero di porte dinamiche per il sistema operativo che ospita i file.

Ad esempio, la protezione avanzata del server per SharePoint è uno dei motivi per cui lo scanner supera il numero di connessioni di rete consentite e pertanto si arresta.

Per verificare se la protezione avanzata del server per SharePoint è la causa dell'arresto dello scanner, verificare la presenza del messaggio di errore seguente nei log dello scanner in %localappdata%\Microsoft\MSIP\Logs\MSIPScanner.iplog (più log vengono compressi in un file ZIP):

Unable to connect to the remote server ---> System.Net.Sockets.SocketException: Only one usage of each socket address (protocol/network address/port) is normally permitted IP:port

Per altre informazioni su come visualizzare l'intervallo di porte corrente e aumentarlo se necessario, vedere Impostazioni che possono essere modificate per migliorare le prestazioni di rete.

Consiglio

Per le farm di SharePoint di grandi dimensioni, potrebbe essere necessario aumentare la soglia della visualizzazione elenco, con un valore predefinito di 5.000.

Per altre informazioni, vedere Gestire elenchi e raccolte di grandi dimensioni in SharePoint.

3. Etichettare i file che non possono essere controllati

Per tutti i tipi di file che non possono essere controllati, lo scanner applica l'etichetta predefinita dai criteri dell'etichetta di riservatezza o l'etichetta predefinita configurata per lo scanner.

Files non etichettati dallo scanner

Lo scanner non può etichettare i file nelle circostanze seguenti:

Quando il tipo di file non supporta l'etichettatura senza crittografia. Per un elenco dei tipi di file supportati per questa configurazione delle etichette, vedere Etichette di riservatezza senza crittografia.

Quando l'etichetta applica la crittografia, ma lo scanner non supporta il tipo di file.

Per impostazione predefinita, lo scanner crittografa solo i tipi di file di Office e i file PDF quando sono protetti tramite lo standard ISO per la crittografia PDF.

È possibile aggiungere altri tipi di file per la crittografia quando si modificano i tipi di file da proteggere.

Esempio: dopo aver esaminato .txt file, lo scanner non può applicare un'etichetta che non applica la crittografia, perché il tipo di file .txt non supporta le etichette di riservatezza senza crittografia.

Tuttavia, se l'etichetta è configurata per applicare la crittografia e il tipo di file .txt è incluso per la protezione dello scanner, lo scanner può etichettare il file.

Passaggi successivi

Per altre informazioni sulla distribuzione dello scanner, vedere gli articoli seguenti:

- Prerequisiti per la distribuzione dello scanner

- Configurazione e installazione dello scanner

- Esecuzione di scansioni con lo scanner

È anche possibile usare PowerShell per classificare e proteggere in modo interattivo i file dal computer desktop. Per altre informazioni su questo e altri scenari che usano PowerShell, vedere Configurare il client di protezione delle informazioni tramite PowerShell.