Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Si applica a:SQL Server

Il connettore SQL Server per Azure Key Vault consente alla crittografia di SQL Server di usare il servizio Azure Key Vault come provider EKM (Extensible Key Management) per proteggere le chiavi di crittografia di SQL Server.

Questo articolo descrive il connettore SQL Server. Altre informazioni sono disponibili in:

- Configurare Extensible Key Management TDE di SQL Server usando Azure Key Vault

- Usare Connettore SQL Server con le funzionalità di crittografia SQL

- Manutenzione e risoluzione dei problemi di Connettore SQL Server

Che cos'è Extensible Key Management (EKM) e perché usarlo?

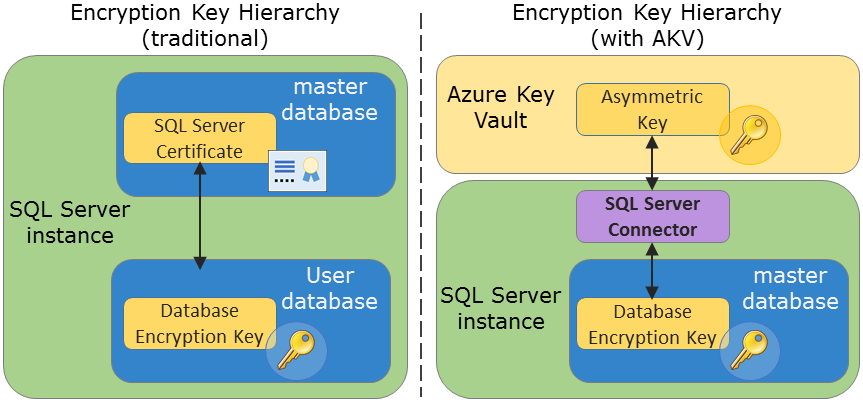

SQL Server offre diversi tipi di crittografia che consentono di proteggere i dati sensibili, tra cui Transparent Data Encryption (TDE),Crittografa una colonna di dati (CLE) e Crittografia di backup. Nella gerarchia delle chiavi tradizionale di tutti questi casi i dati vengono crittografati usando una chiave (DEK) simmetrica. Per proteggerla ulteriormente, la chiavi DEK viene crittografata con una gerarchia di chiavi archiviate in SQL Server.

L'alternativa a questo modello è il modello di provider EKM. L'architettura del provider EKM consente a SQL Server di proteggere le chiavi DEK usando una chiave asimmetrica archiviata all'esterno di SQL Server in un provider del servizio di crittografia esterno. Questo modello aggiunge un altro livello di sicurezza e separa la gestione delle chiavi e dei dati.

L'immagine seguente confronta la tradizionale gerarchia delle chiavi con la gestione del servizio al sistema dell'insieme di credenziali delle chiavi di Azure.

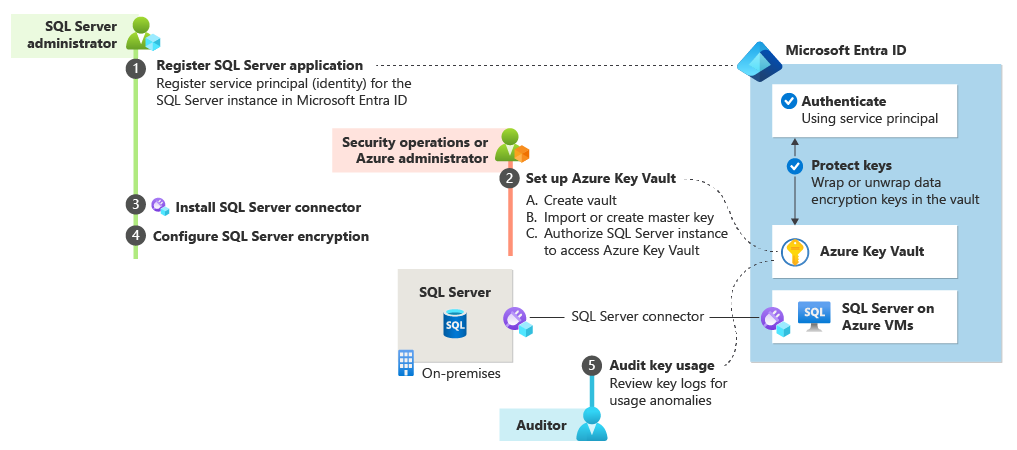

Il connettore SQL Server funge da ponte tra SQL Server e Azure Key Vault, in modo che SQL Server possa usare la scalabilità, le prestazioni elevate e la disponibilità elevata del servizio Azure Key Vault. L'immagine seguente rappresenta il funzionamento della gerarchia delle chiavi nell'architettura del provider EKM con lAzure Key Vault e Connettore SQL Server.

Azure Key Vault può essere usato con le installazioni di SQL Server in macchine virtuali di Azure e per i server locali. Il servizio dell'insieme di credenziali delle chiavi consente inoltre di usare i moduli di protezione hardware (HSM) controllati e monitorati rigorosamente per un livello di protezione maggiore per le chiavi di crittografia asimmetriche. Per altre informazioni sull'insieme di credenziali delle chiavi, vedere Insieme di credenziali delle chiavi di Azure.

Nota

Sono supportati solo Azure Key Vault e il modulo di protezione hardware gestito di Azure Key Vault. HSM cloud di Azure non è supportato.

L'immagine seguente illustra il flusso di processo di EKM con l'insieme di credenziali delle chiavi. I numeri dei passaggi del processo nell'immagine non corrispondono ai numeri dei passaggi di installazione che seguono l'immagine.

Nota

Le versioni 1.0.0.440 e precedenti non sono più supportate negli ambienti di produzione. Eseguire l'aggiornamento alla versione 1.0.1.0 o successiva visitando l'Area download Microsoft e seguendo le istruzioni nella pagina Manutenzione e risoluzione dei problemi del connettore SQL Server in "Aggiornamento del connettore SQL Server".

Per il passaggio successivo, vedere Configurare la gestione delle chiavi estendibili TDE di SQL Server usando Azure Key Vault.

Per gli scenari di utilizzo, vedere Usare Connettore SQL Server con le funzionalità di crittografia SQL.