Connessione a SQL Server con crittografia strict

Si applica a: SQL Server 2022 (16.x)

La crittografia della connessione strict applica procedure di sicurezza consigliate e rende il traffico di SQL Server gestibile da appliance di rete standard.

In questo articolo verrà spiegato come collegarsi a SQL Server 2022 (16.x) usando il tipo di connessione strict.

Prerequisito

- SQL Server 2022 (16.x)

- Driver OLE DB oppure ODBC per SQL Server

- Driver ODBC per SQL Server versione 18.1.2.1 o successive

- Driver OLE DB per SQL Server versione 19.2.0 o successive

- Creare e installare un certificato TLS in SQL Server. Per altre informazioni, vedere Abilitazione di connessioni crittografate al motore di database

Connessione a SQL Server tramite un'applicazione .NET

Per informazioni sulla generazione e la connessione a SQL Server tramite il tipo di crittografia strict, vedere Sintassi della stringa di connessione per la generazione corretta della stringa di connessione. Per altre informazioni sulle nuove proprietà della stringa di connessione, vedere Modifiche aggiuntive alle proprietà della crittografia della stringa di connessione.

Connessione tramite un DSN ODBC

È possibile testare una connessione con il tipo di crittografia della connessione Strict usando un DSN ODBC per SQL Server.

Cercare l'app Origini dati ODBC in Windows.

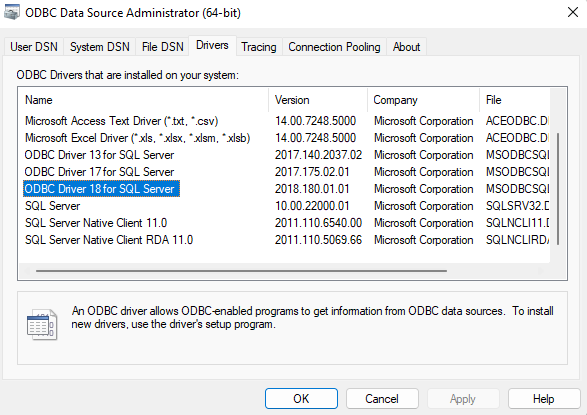

Accerarsi che il driver ODBC sia quello più recente cercando nella scheda Driver dell'amministratore dell’origine dati ODBC.

Nella scheda DSN di sistema, selezionare Aggiungi per creare un DSN. Selezionare, quindi, il Driver ODBC 18 per SQL Server. Selezionare Fine. Verrà usato per testare la connessione.

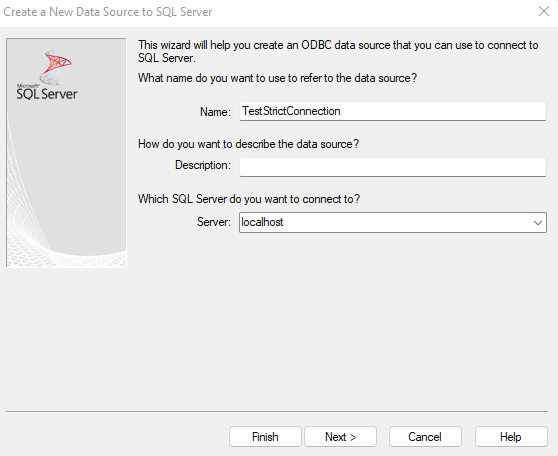

Nella finestra Crea una nuova origine dati per SQL Server, specificare un nome per questa origine dati e aggiungere il nome del server di SQL Server 2022 (16.x) a Server. Selezionare Avanti.

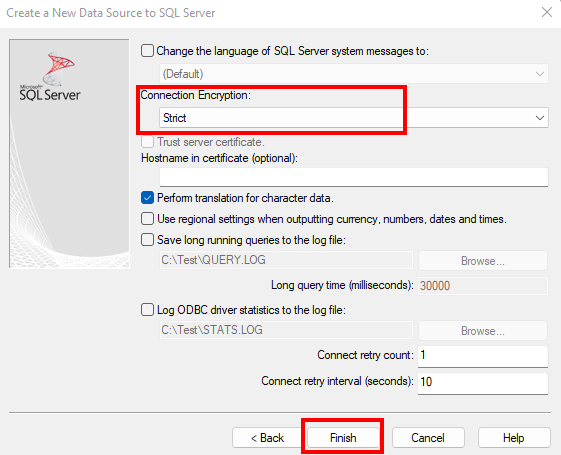

Usare tutti i valori predefiniti per tutte le impostazioni fino alla schermata Crittografia connessione. Selezionare Strict. Se il nome del server inserito è diverso da quello nel certificato o se viene usato l'indirizzo IP, impostare Nome host nel certificato su quello usato nel certificato. Selezionare Fine.

Quando viene visualizzata la finestra di dialogo Installazione di Microsoft SQL Server ODBC, selezionare il pulsante Origine dati di test… per testare la connessione. Questa operazione deve applicare la connessione

stricta SQL Server per questo test.

Connessione tramite Universal Data Link

È possibile testare la connessione a SQL Server anche con la crittografia strict usando il driver OLE DB con Universal Data Link (UDL).

Per creare un file UDL per testare la connessione, fare clic con il pulsante destro del mouse sul desktop e selezionare Nuovo>Documento di testo. Sarà necessario modificare l'estensione del file da

txtaudl. Al file è possibile assegnare un nome qualunque.Nota

Sarà necessario poter visualizzare il nome dell'estensione per modificare l'estensione da

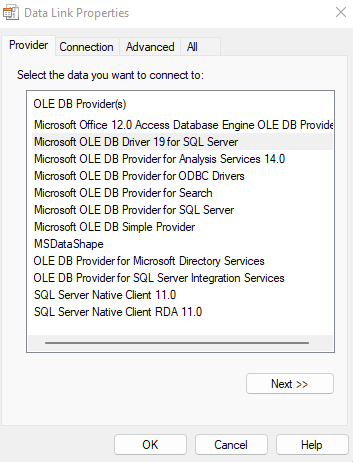

txtaudl. Se non è possibile visualizzare l'estensione, è possibile abilitare la visualizzazione dell'estensione aprendo Esplora file>Visualizza>Mostra>Estensioni nome file.Aprire il file UDL creato e accedere alla scheda Provider per selezionare il Driver OLE DB di Microsoft 19 per SQL Server. Selezionare Avanti>>.

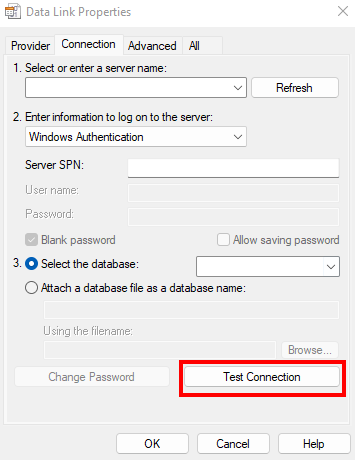

Nella scheda Connessione, inserire il nome del server di SQL Server e selezionare il metodo di autenticazione usato per accedere a SQL Server.

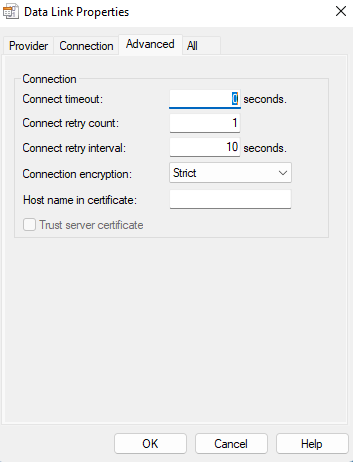

Nella scheda Avanzate, selezionare Strict per la Crittografia di connessione. Se il nome del server inserito è diverso da quello nel certificato o se viene usato l'indirizzo IP, impostare il Nome host nel certificato su quello usato nel certificato. Al termine, tornare alla scheda Connessione.

Selezionare Connessione di test per testare la connessione con la crittografia di connessione

strict.

Osservazioni:

Se viene visualizzato SSL certificate validation failed, accertarsi che:

- Il certificato del server sia valido nel computer usato per il test

- Si verifichi almeno una delle situazioni seguenti:

- Il SQL Server del provider corrisponde al nome dell’autorità di certificazione o a uno dei nomi DNS nel certificato.

- La proprietà della stringa di connessione

HostNameInCertificatecorrisponde al nome dell’autorità di certificazione o a uno dei nomi DNS nel certificato.

Vedi anche

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per