Autenticazione dell'utente

Quando si tratta dell'autenticazione dell'utente, la sicurezza deve essere la considerazione principale. Una sicurezza avanzata è essenziale. Apparentemente, circa una azienda segnala ogni mese una violazione dei dati. Le credenziali vengono rubate a causa di processi di sicurezza inefficienti o semplicemente a causa di una mancanza di funzionalità di sicurezza aggiornate all'interno dell'azienda. La definizione dell'autenticazione utente sicura può essere un'attività difficile se l'adozione degli utenti richiede passaggi lunghi e frustranti per l'autenticazione.

GitHub Enterprise supporta due metodi consigliati per l'autenticazione utente sicura:

- SAML Single Sign-On(SSO)

- Autenticazione a due fattori (2FA)

Autenticazione SSO SAML

SAML SSO (Security Assertion Markup Language) integra GitHub con il provider di identità della tua organizzazione (IdP), consentendo un controllo centralizzato degli accessi e migliorando la conformità. Se abilitata, GitHub reindirizza gli utenti al provider di identità per l'autenticazione prima di concedere l'accesso alle risorse dell'organizzazione.

Abilitazione e implementazione dell'SSO SAML

È possibile configurare l'accesso SSO SAML a livello di organizzazione o aziendale , a seconda dell'ambito di applicazione richiesto.

SSO SAML a livello di organizzazione

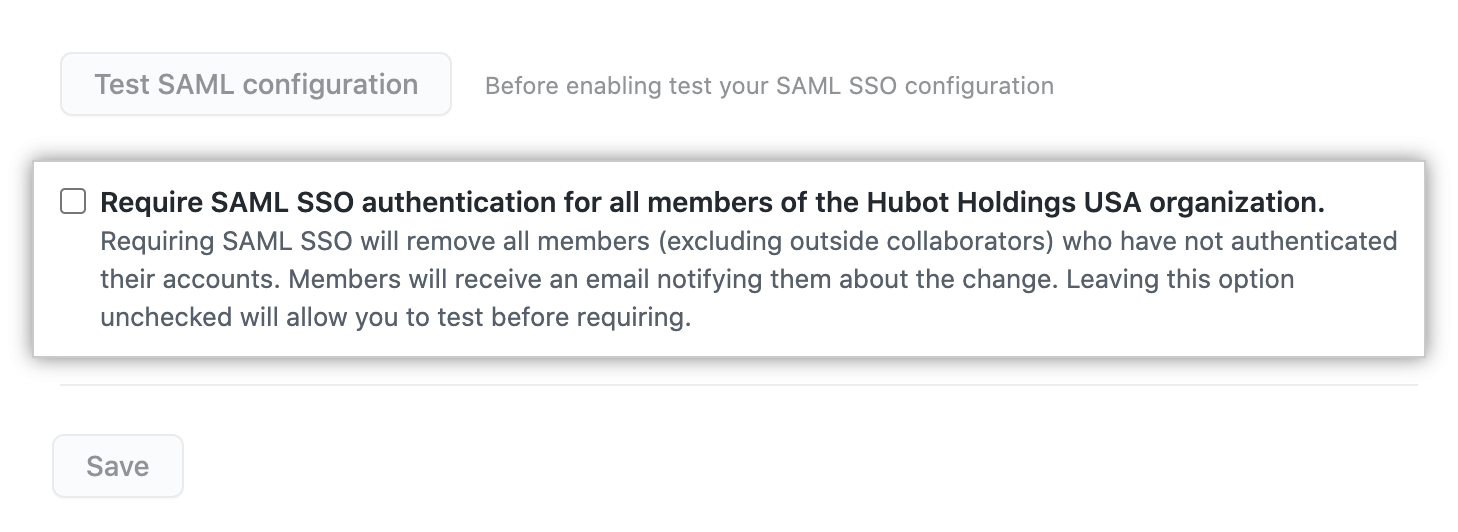

- Configurazione: nelle impostazioni dell'organizzazione in Sicurezza, immettere l'URL SSO SAML del provider di identità e il certificato pubblico. Testare e salvare la configurazione.

- Imposizione: selezionare Richiedi autenticazione SSO SAML per rimuovere automaticamente i membri non conformi.

- Caso d'uso: ideale per implementazioni in più fasi o test con impatto limitato.

Annotazioni

GitHub rimuove solo i membri dell'organizzazione che non riescono a eseguire l'autenticazione. I membri dell'organizzazione rimangono fino a quando non accedono successivamente alla risorsa.

Enterprise-Level SAML SSO

- Configurazione: nelle impostazioni dell'account aziendale abilitare l'accesso SSO SAML in modo analogo a quello a livello di organizzazione.

- Applicazione: applicare l'accesso SSO in tutte le organizzazioni dell'azienda.

- Vantaggi: garantisce criteri unificati e riduce i rischi derivanti da configurazioni frammentate.

- Nota: GitHub non rimuove immediatamente i membri aziendali non conformi. Viene richiesto di eseguire l'autenticazione al momento dell'accesso.

Scelta dell'ambito SSO corretto

| Criteri | Livello organizzazione | Livello aziendale |

|---|---|---|

| Ambito | Singola organizzazione | Intera azienda |

| Rimozione dell'utente | Immediato in caso di imposizione | Posticipato fino all'accesso successivo |

| Coerenza dei criteri | Varia in base all'organizzazione | Unificato a livello aziendale |

| Complessità dell'installazione | Minore | Maggiore |

| Caso d'uso | Pilota/test | Conformità generale |

Procedura dettagliata: abilitazione e applicazione dell'accesso SSO SAML

| Ambito | Fasi |

|---|---|

| Organizzazione | 1. Passare a Le organizzazioni → Impostazioni → sicurezza. 2. Abilitare SAML con i dettagli dell'IdP. 3. Testare la configurazione e salvare. 4. Selezionare Richiedi SSO SAML, quindi rimuovere gli utenti non conformi. |

| Azienda | 1. Passare a Le aziende → Impostazioni → sicurezza. 2. Abilitare SAML con i dettagli dell'IdP. 3. Testare la configurazione e salvare. 4. Applicare l'accesso SSO in tutte le organizzazioni ed esaminare gli utenti non conformi. |

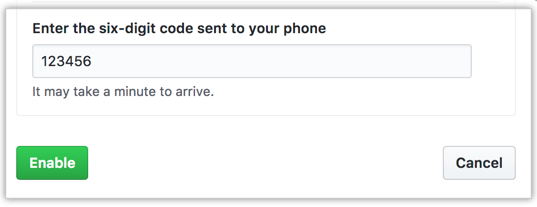

Autenticazione Two-Factor (2FA)

2FA aggiunge un secondo passaggio di verifica oltre il nome utente e la password. È possibile richiedere 2FA per i membri dell'organizzazione, i collaboratori esterni e i responsabili della fatturazione.

Avviso

Quando è necessario usare l'autenticazione a due fattori per l'organizzazione, tutti gli account che non usano 2FA vengono rimossi dall'organizzazione e perdono l'accesso ai repository. Gli account interessati includono gli account bot.

Per informazioni più dettagliate su 2FA, vedere Protezione dell'account con l'autenticazione a due fattori (2FA).

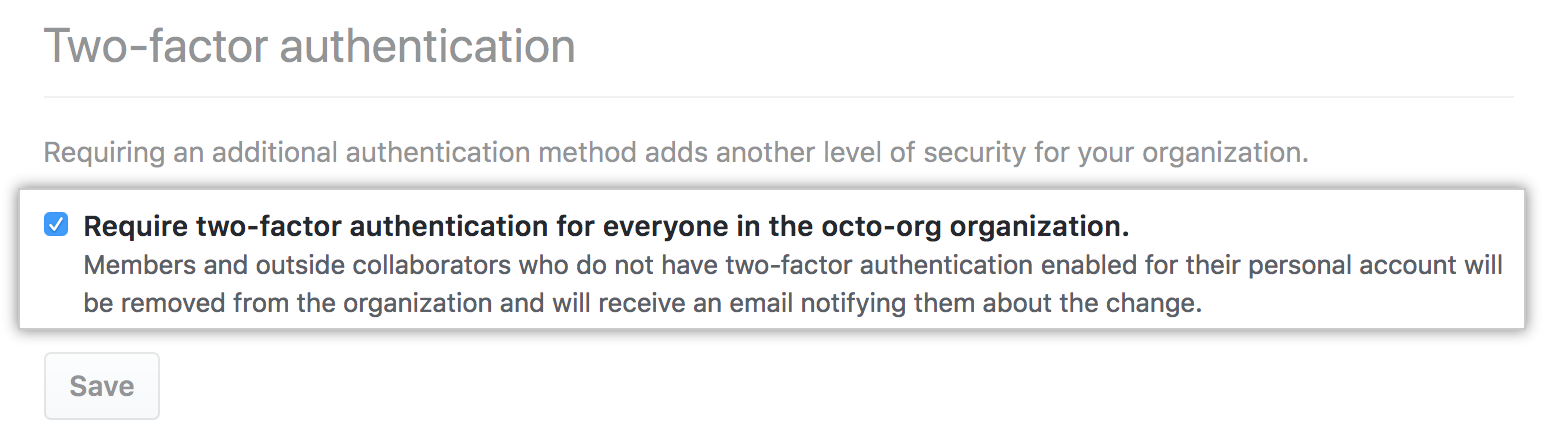

Rafforzamento dell'autenticazione a due fattori

- Passare alle impostazioni di sicurezza dell'organizzazione.

- Abilitare la casella di controllo con l'etichetta Richiedi autenticazione a due fattori.

- Comunicare in anticipo il requisito per evitare la perdita di accesso.

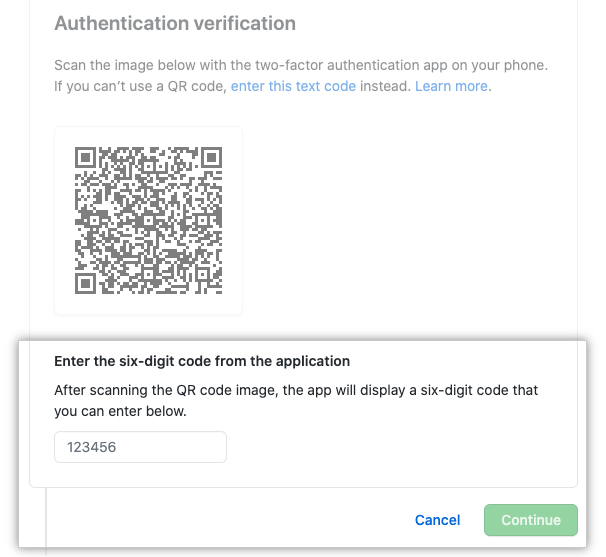

Metodi 2FA in GitHub

| Metodo | Descrizione |

|---|---|

| Chiavi di sicurezza | Metodo più sicuro. Dispositivi USB fisici o NFC che impediscono il phishing. Richiede la configurazione precedente con TOTP (password monouso basate sul tempo) o SMS(Short Message Service). |

| App TOTP | Consigliato. Genera password monouso basate sul tempo, supporta il backup e funziona offline. |

| SMS | Meno sicuro. Deve essere usato solo dove TOTP non è fattibile. Il supporto SMS di GitHub varia in base all'area. |

Password monouso a tempo

Supporto SMS di GitHub

Annotazioni

Le chiavi di sicurezza archiviano le credenziali in locale e non espongono mai segreti. GitHub consiglia le chiavi FIDO2/U2F.

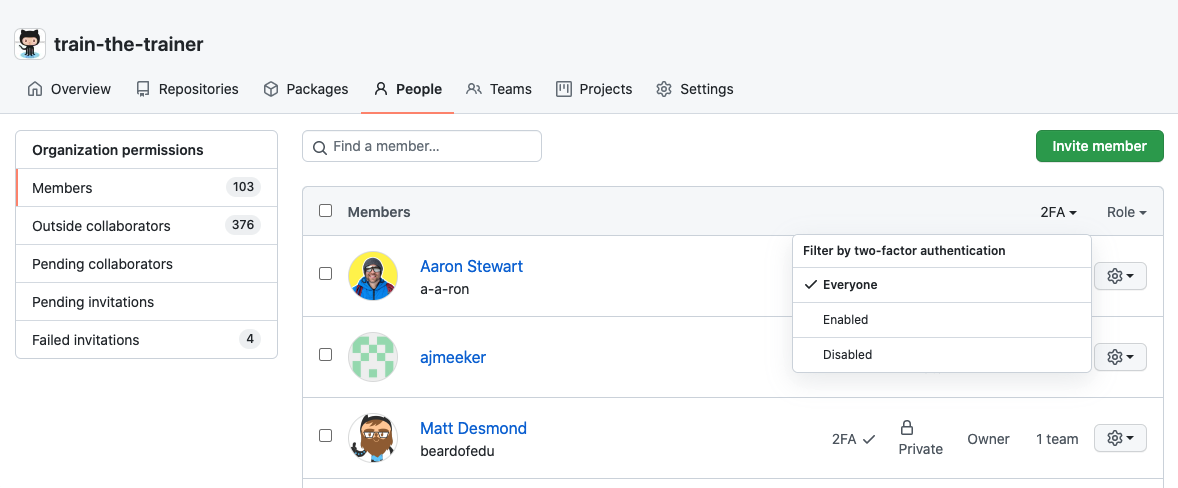

Controllo della conformità 2FA

Per verificare chi ha abilitato 2FA:

- Passare alla scheda Organizzazioni → selezionare l'organizzazione → scheda Persone .

- Selezionare il filtro 2FA .

Da qui, è possibile identificare gli utenti non conformi e contattarli al di fuori di GitHub, generalmente via email.