Esplorare la sincronizzazione della directory

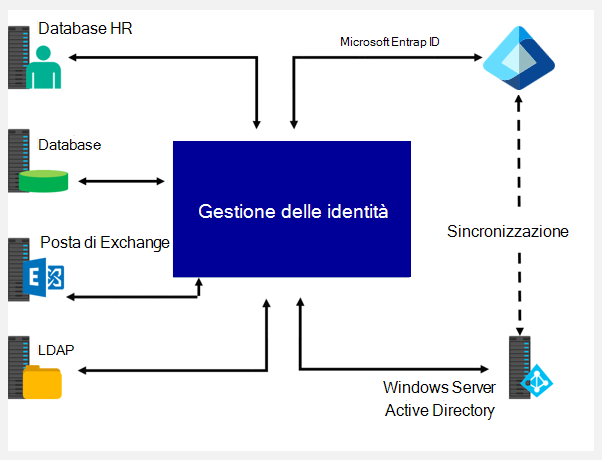

La sincronizzazione della directory è la sincronizzazione di identità o oggetti (utenti, gruppi, contatti e computer) tra due directory diverse. Per le distribuzioni di Microsoft 365, la sincronizzazione avviene in genere tra l'ambiente Active Directory locale di un'organizzazione e Microsoft Entra ID. Questa progettazione non limita la sincronizzazione della directory a una directory specifica. In effetti, può includere altre directory, ad esempio database HR e una directory LDAP, come illustrato nel diagramma seguente.

Microsoft 365 usa in genere la sincronizzazione della directory per eseguire la sincronizzazione in una direzione, da locale a Microsoft Entra ID. Tuttavia, gli strumenti di sincronizzazione consigliati da Microsoft, Microsoft Entra Connect Sync e Microsoft Entra Cloud Sync, possono scrivere oggetti e attributi specifici nella directory locale. Questa funzionalità crea una forma di sincronizzazione bidirezionale.

Oltre a scrivere oggetti di directory, la sincronizzazione della directory può fornire anche la sincronizzazione bidirezionale delle password utente. Microsoft Entra Connect Sync è uno strumento di sincronizzazione della directory che fornisce la sincronizzazione bidirezionale. Le organizzazioni devono installare Microsoft Entra Connect Sync in un computer dedicato nell'ambiente locale di un'organizzazione.

L'integrazione di directory locali con Microsoft Entra ID consente di migliorare la produttività degli utenti. Gli utenti non devono più digitare le password per accedere alle risorse cloud e locali.

Con questa integrazione, utenti e organizzazioni possono sfruttare le funzionalità seguenti:

- Identità ibrida. Le organizzazioni che usano un Active Directory locale e quindi si connettono a Microsoft Entra ID possono fornire agli utenti un'identità ibrida comune nei servizi locali o basati sul cloud, inclusa l'appartenenza coerente ai gruppi.

- Single Sign-On (SSO). SSO controlla tutti i server e i servizi locali. Di conseguenza, le organizzazioni possono avere fiducia nella conoscenza di Microsoft 365 che protegge le identità e le informazioni degli utenti.

- Autenticazione a più fattori (MFA). MFA offre sicurezza di autenticazione avanzata con il servizio cloud. L'autenticazione a più fattori si basa sulla premessa che gli attori non autorizzati non dispongono di tutte le informazioni necessarie per l'accesso. MFA richiede agli utenti di fornire due o più fattori di autenticazione diversi per accedere a un sistema, un'applicazione o un servizio. Questi fattori rientrano in genere in tre categorie: qualcosa che conosci (ad esempio una password), qualcosa che hai (ad esempio un token fisico o una smart card) e qualcosa che sei (ad esempio una caratteristica biometrica come un'impronta digitale o il riconoscimento facciale).

- Microsoft Entra criteri (accesso condizionale). Gli amministratori possono usare i criteri impostati tramite Microsoft Entra ID per fornire l'accesso condizionale. Possono basare i criteri Microsoft Entra sulle risorse dell'applicazione, sull'identità del dispositivo e dell'utente, sulla posizione di rete e sull'autenticazione a più fattori. Questa progettazione può fornire l'accesso condizionale senza dover eseguire attività aggiuntive nel cloud. Un modulo di training successivo (Gestire l'accesso utente sicuro in Microsoft 365) in questo percorso di apprendimento esamina i criteri di accesso condizionale in modo più dettagliato.

- Usare l'identità comune. Gli utenti possono applicare la propria identità comune tramite account in Microsoft Entra ID a Microsoft 365, Intune, app SaaS e applicazioni non Microsoft.

- Modello di identità comune. Gli sviluppatori possono compilare applicazioni che usano il modello di identità comune. Questa progettazione integra le applicazioni in Active Directory locale quando si usano servizi come Microsoft Entra Proxy app o Azure per le applicazioni basate sul cloud).

Consigli

Il sistema di gestione delle identità garantisce agli utenti l'accesso alle app di cui si esegue la migrazione e che sono disponibili nel cloud. Microsoft consiglia alle organizzazioni di usare o abilitare la sincronizzazione dell'hash delle password con qualsiasi metodo di autenticazione scelto per i motivi seguenti:

Disponibilità elevata e ripristino di emergenza. L'autenticazione pass-through e l'autenticazione federata si basano su un'infrastruttura locale. Per PTA, il footprint locale include l'hardware del server e la rete richiesti dagli agenti software PTA. Per la federazione, il footprint locale è ancora più grande. È necessario che i server nella rete perimetrale eservi le richieste di autenticazione proxy e i server federativi interni.

Per evitare singoli punti di errore, le organizzazioni devono distribuire server ridondanti. In questo modo, i server disponibili inviano sempre richieste di autenticazione del servizio in caso di errore di un componente. Sia il PTA che la federazione si basano anche sui controller di dominio per rispondere alle richieste di autenticazione, che possono anche avere esito negativo. Molti di questi componenti necessitano di manutenzione per rimanere integri. È più probabile che le organizzazioni verifichino interruzioni quando non pianificano e implementano correttamente la manutenzione.

Sopravvivenza dell'interruzione in locale. Le conseguenze di un'interruzione locale a causa di un attacco informatico o di un disastro possono essere sostanziali. Possono variare dai danni del marchio di reputazione a un'organizzazione paralizzata che non è in grado di affrontare l'attacco. Le organizzazioni che sono vittime di attacchi malware, incluso il ransomware mirato, in genere vedono i propri server locali non riuscire. Quando Microsoft aiuta i clienti a gestire questi tipi di attacchi, vede due categorie di organizzazioni:

- Organizzazioni che hanno attivato la sincronizzazione dell'hash delle password insieme all'autenticazione federata o pass-through, ma in seguito hanno modificato il metodo di autenticazione primario. Ora usano la sincronizzazione dell'hash delle password come metodo di autenticazione primario. In questo modo, sono sempre tornati online nel giro di poche ore dopo aver riscontrato un'interruzione locale. Usando l'accesso alla posta elettronica tramite Microsoft 365, hanno lavorato per risolvere i problemi e accedere ad altri carichi di lavoro basati sul cloud.

- Le organizzazioni che in precedenza non abilitavano la sincronizzazione dell'hash delle password dovevano ricorrere a sistemi di posta elettronica consumer esterni non attendibili per le comunicazioni per risolvere i problemi. In questi casi, ci sono volute settimane per ripristinare l'infrastruttura di identità locale, prima che gli utenti fossero in grado di accedere di nuovo alle app basate sul cloud.

Protezione dell'identità. Uno dei modi migliori per proteggere gli utenti nel cloud è Microsoft Entra Identity Protection con Microsoft Entra Premium P2. Microsoft analizza continuamente Internet per individuare gli elenchi di utenti e password che gli attori non validi vendono e rendono disponibili sul Dark Web.

Importante

Microsoft Entra ID possibile usare queste informazioni per verificare se un'organizzazione dispone di nomi utente e password compromessi. Pertanto, è fondamentale abilitare la sincronizzazione dell'hash delle password indipendentemente dal metodo di autenticazione usato, sia che si tratti di autenticazione federata o pass-through.

Microsoft Entra Identity Protection presenta le credenziali perse in un report. Le organizzazioni possono usare queste informazioni per bloccare o forzare gli utenti a modificare le password quando tentano di accedere con password perse.

Letture aggiuntive. Per altre informazioni, vedere Introduzione all'accesso condizionale in Microsoft Entra ID.