Visualizzare i dati sensibili usando Esplora contenuto ed Esplora attività

- 10 minuti

Il Portale di conformità di Microsoft Purview fornisce analisi di classificazione dei dati. Queste funzionalità sono fornite dagli strumenti Esplora contenuti ed Esplora attività. Per ogni strumento esiste una pagina separata nel gruppo Classificazione dei dati del pannello di navigazione del Portale di conformità di Microsoft Purview.

Esplora contenuto. Questo strumento fornisce visibilità sulla quantità e sui tipi di dati sensibili presenti in un'organizzazione. Inoltre, consente agli utenti di filtrare in base all'etichetta o al tipo di riservatezza. In questo modo viene fornita una visualizzazione dettagliata delle posizioni in cui il sistema memorizza i dati riservati. Offre agli amministratori la possibilità di:

- Indicizzare i documenti riservati archiviati nei carichi di lavoro Microsoft 365 supportati.

- Identificare le informazioni riservate contenute in ogni documento.

- Identificare i documenti che il sistema ha classificato con etichette di riservatezza e conservazione.

Esplora attività. Questo strumento mostra le attività relative ai dati riservati e alle etichette di riservatezza. Ad esempio, declassamenti di etichette o condivisioni esterne che potrebbero esporre i contenuti a rischi. Esplora attività visualizza le attività relative alle informazioni sensibili utilizzate dagli utenti finali. Questi dati includono:

- Attività con etichette

- Log di prevenzione della perdita dei dati (DLP)

- Etichettatura automatica

- DLP endpoint

Le sezioni seguenti introducono ciascuno di questi strumenti analitici.

Requisiti di licenza per Esplora contenuti ed Esplora attività

A ogni account che accede e usa la classificazione dei dati deve essere assegnata una licenza da uno di questi abbonamenti:

- Microsoft 365 E5/A5/G5

- Conformità di Microsoft 365 E5/A5/G5/F5

- Microsoft 365 F5 Sicurezza e conformità

- Microsoft 365 E5/A5/F5/G5 Protezione e governance delle informazioni

- Office 365 E5

Esplora contenuto

Esplora contenuti mostra un'istantanea corrente degli elementi che hanno un'etichetta di riservatezza o di conservazione. Mostra anche gli elementi classificati come informazioni riservate nell'organizzazione.

Autorizzazioni necessarie per accedere agli elementi in Esplora contenuti

Microsoft Purview limita fortemente l'accesso a Esplora contenuti perché consente all'utente di leggere il contenuto dei file scansionati.

Importante

Queste autorizzazioni sostituiscono le autorizzazioni assegnate localmente dalle organizzazioni agli elementi, che consentono la visualizzazione dei contenuti.

Esistono due ruoli che consentono l'accesso a Esplora contenuti. Le organizzazioni possono assegnare questi ruoli utilizzando il Portale di conformità di Microsoft Purview:

- Visualizzatore elenco di Esplora contenuti. L'appartenenza a questo gruppo di ruoli consente all'utente di vedere ogni elemento e la sua posizione nella vista elenco. Microsoft 365 ha preassegnato il ruolo di visualizzatore dell'elenco Classificazione dati a questo gruppo di ruoli.

- Visualizzatore contenuto di Esplora contenuti. L'appartenenza a questo gruppo di ruoli consente all'utente di visualizzare il contenuto di ogni elemento dell'elenco. Microsoft 365 ha preassegnato il ruolo di visualizzatore di contenuti Classificazione dati a questo gruppo di ruoli.

Gli account utilizzati da un'organizzazione per accedere a Esplora contenuti devono appartenere a uno o a entrambi i gruppi di ruoli. Questi gruppi di ruoli sono indipendenti e non sono cumulativi. Ad esempio, se si desidera concedere a un account la possibilità di visualizzare solo gli elementi e le loro posizioni, concedere a Esplora contenuti i diritti di visualizzazione dell'elenco. Se si desidera che lo stesso account sia in grado di visualizzare il contenuto degli elementi dell'elenco, è necessario concedere a Esplora contenuti i diritti di visualizzazione del contenuto.

È anche possibile assegnare uno o entrambi i ruoli a un gruppo di ruoli personalizzato per personalizzare l'accesso a Esplora contenuti.

Un amministratore globale può assegnare l'appartenenza al gruppo di ruolo del visualizzatore di elenchi e del visualizzatore di contenuti di Esplora contenuti.

Tipi di informazioni sensibili

Un criterio DLP può aiutare a proteggere le informazioni riservate. A sua volta, il sistema definisce queste informazioni come un tipo di informazione riservata. Microsoft 365 include definizioni per molti tipi di informazioni riservate comuni, provenienti da diverse regioni e pronte per essere utilizzate dalle organizzazioni. Ad esempio, un numero di carta di credito, numeri di conto corrente bancario, numeri di documento di identità e numeri di servizio Windows Live ID.

Etichette di riservatezza

Un'etichetta di riservatezza è semplicemente un'etichetta che indica il valore dell'articolo per un'organizzazione. È possibile applicarla manualmente o automaticamente. Una volta applicata, l'etichetta viene incorporata nel documento. In questo modo, segue il documento ovunque vada. Un'etichetta di riservatezza abilita varie misure protettive, ad esempio la filigrana obbligatoria o la crittografia.

Per i file presenti in SharePoint e OneDrive, è necessario abilitare le etichette di riservatezza affinché i dati corrispondenti vengano visualizzati nelle funzioni del Portale di conformità di Microsoft Purview. Per altre informazioni, vedere Abilitare le etichette di riservatezza per i file di Office in SharePoint e OneDrive.

Etichette di conservazione

Un'etichetta di conservazione consente alle organizzazioni di definire per quanto tempo il sistema deve conservare un elemento etichettato. Inoltre, consente alle organizzazioni di definire la procedura da seguire prima dell'eliminazione. È possibile applicare le etichette di conservazione manualmente o automaticamente tramite i criteri. Le etichette di conservazione possono svolgere un ruolo importante nell'aiutare un'organizzazione a rimanere conforme ai requisiti legali e normativi.

Come usare Esplora contenuti

Un utente con accesso a Esplora contenuti deve completare i seguenti passaggi per accedervi:

- Nel Portale di conformità di Microsoft Purview selezionare Classificazione dei dati nel riquadro di spostamento per espandere il gruppo.

- Nel gruppo Classificazione dei dati selezionare Esplora contenuto.

- Nella pagina Esplora contenuti, se si conosce il nome dell'etichetta o il tipo di informazione riservata, è possibile digitarlo nella casella del filtro. In alternativa, è possibile cercare l'elemento nella colonna Tipi di informazioni sensibili e selezionare l'etichetta dall'elenco.

- Se si seleziona un elemento Tipi di informazioni sensibili, vengono visualizzate Tutte le posizioni per l'elemento al centro della pagina.

- Selezionare una posizione nel riquadro Tutte le posizioni ed eseguire il drill-down nella struttura di cartelle fino all'elemento.

- Selezionare l'elemento per aprirlo in modo nativo in Esplora contenuti.

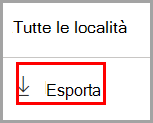

Esporta

Il controllo di esportazione crea un file .csv che contiene un elenco di ciò che è stato messo a fuoco nel riquadro.

Nota

Possono essere necessari fino a sette giorni perché Esplora contenuti aggiorni i conteggi.

Filtro

Lo strumento Filtro viene visualizzato quando si esegue il drill-down in una posizione, ad esempio una cartella Exchange o Teams, oppure un sito SharePoint o OneDrive.

L'ambito dello strumento di ricerca viene visualizzato nel riquadro Tutte le posizioni. Le ricerche possibili variano a seconda della posizione selezionata.

- Quando la posizione selezionata è Exchange o Teams, è possibile effettuare la ricerca in base all'indirizzo di posta elettronica completo della cassetta postale. Ad esempio, user@domainname.com.

- Quando la posizione selezionata è SharePoint o OneDrive, lo strumento di ricerca viene visualizzato quando si esegue il drill-down su nomi di siti, cartelle e file.

Ecco cosa è possibile cercare:

| Valore | Esempio |

|---|---|

| nome completo del sito | https://contoso.onmicrosoft.com/sites/sitename |

| nome del file | RES_Resume_1234.txt Nota: i segmenti con questo nome di file sono la base dei tre esempi successivi. |

| testo all'inizio del nome di un file | RES |

| testo dopo un carattere di sottolineatura nel nome di un file | Resume o 1234 |

| estensione del file | txt |

Esplora attività

Nel gruppo Classificazione dei dati del riquadro di navigazione dei Portali di conformità di Microsoft Purview, le pagine Panoramica ed Esplora contenuti forniscono visibilità sui contenuti individuati ed etichettati dal sistema e sulla loro posizione. La pagina Esplora attività completa questa suite di strumenti di analisi della classificazione dei dati.

Esplora attività consente a un'organizzazione di monitorare le azioni eseguite con i suoi contenuti etichettati. Esplora attività fornisce anche una vista storica delle attività sui contenuti etichettati di un'organizzazione. Raccoglie le informazioni sulle attività dai log di controllo unificati di Microsoft 365. Quindi trasforma i dati e li presenta nell'interfaccia utente di Esplora attività. Esplora attività riporta fino a 30 giorni di dati.

Sono disponibili oltre 30 filtri diversi, tra cui:

- Intervallo di date

- Tipo di attività

- Posizione

- Utente

- Etichetta di riservatezza

- Etichetta di conservazione

- Percorso file

- Criteri DLP

Autorizzazioni necessarie per accedere a Esplora attività

Per accedere a Esplora attività, è necessario essere membri di uno dei seguenti gruppi di ruoli o aver ottenuto esplicitamente uno dei seguenti ruoli.

L'elenco dei ruoli applicabili include:

- Amministratore di Information Protection

- Analista di Information Protection

- Investigatore di Information Protection

- Lettore di Information Protection

L'elenco dei gruppi di ruoli applicabili include:

- Azure Information Protection

- Amministratori di Information Protection

- Analisti di Information Protection

- Investigatori di Information Protection

- Lettori di Information Protection

I gruppi di ruoli di Microsoft 365 includono:

- Amministratore globale

- Amministratore di conformità

- Amministratore della sicurezza

- Amministratore dati di conformità

I ruoli di Microsoft 365 includono:

- Amministratore di conformità

- Amministratore della sicurezza

- Ruolo con autorizzazioni di lettura per la sicurezza

Tipi di attività

Esplora attività raccoglie informazioni sulle attività dai log di controllo su più fonti di attività. Per informazioni più dettagliate su quali attività di etichettatura vengono inserite in Esplora attività, vedere Eventi di etichettatura disponibili in Esplora attività.

L'origine delle attività comprende:

- Attività di etichettatura di riservatezza e attività di etichettatura di conservazione da applicazioni native di Office

- Componente aggiuntivo di Microsoft Entra Protection

- SharePoint Online

- Exchange Online (solo etichette di riservatezza)

- OneDrive

Esempi di attività provenienti da queste diverse origini sono:

- Etichetta applicata

- Etichetta modificata (sottoposta a upgrade o downgrade oppure rimossa)

- Simulazione di etichettatura automatica

- File letto

Esempi di attività dello scanner Microsoft Entra Protection e del client AIP includono:

- Protezione applicata

- Protezione modificata

- Protezione rimossa

- File individuati

Esplora attività raccoglie anche gli eventi di corrispondenza dei criteri DLP da Exchange Online, SharePoint Online, OneDrive, Teams Chat e Channel (anteprima), dalle cartelle e librerie SharePoint locali, dalle condivisioni di file locali e dai dispositivi Windows 10 e 11 tramite Prevenzione della perdita di dati (DLP) degli endpoint. Alcuni esempi di eventi provenienti da dispositivi Windows 10 e 11 includono le seguenti attività di file:

- Eliminazioni

- Creazioni

- Copiato negli Appunti

- Modificato

- Lettura

- Stampato

- Rinominato

- Copiato nella condivisione di rete

- Accesso da app non consentita

Capire quali azioni l'organizzazione ha intrapreso con i contenuti sensibili etichettati è essenziale per comprendere l'efficacia della gestione del ciclo di vita dei dati dell'organizzazione. Consente di verificare l'efficacia dei controlli effettuati, come ad esempio i criteri di Prevenzione della perdita dei dati Microsoft Purview. È possibile gestire i vari criteri e intraprendere nuove azioni per limitare il comportamento indesiderato se i controlli esistenti non sono efficaci:

- I controlli esistenti non sono efficaci.

- Scopri qualcosa di imprevisto. Ad esempio, molte voci sono state declassate da altamente riservate a generali.

Nota

Esplora risorse non esegue il monitoraggio delle attività di conservazione per Exchange Online.

Verifica delle conoscenze

Scegliere la risposta migliore per ognuna delle domande seguenti.