Descrivere le categorie di controllo di base

I log di controllo registrano attività ed eventi di sicurezza nel log di sicurezza di Windows. È quindi possibile monitorare questi log per identificare i problemi che richiedono ulteriori indagini. Anche il controllo delle attività riuscite può essere utile perché in questo modo vengono documentate le modifiche. Il controllo può inoltre registrare tentativi non riusciti da parte di hacker malintenzionati o utenti non autorizzati ad accedere alle risorse aziendali. Quando si configura il controllo, si specificano le impostazioni di controllo, si abilitano i criteri di controllo e quindi si monitorano gli eventi nei registri di protezione.

In Windows Server sono disponibili due categorie di controllo:

- Controllo di base. Include nove valori che consentono di controllare gli eventi di sicurezza fondamentali.

- Controllo avanzato. Include dieci categorie di eventi, con impostazioni di criteri più dettagliate. Sono disponibili oltre 60 impostazioni dei criteri configurabili.

Quali sono le categorie di controllo di base?

Nella tabella seguente sono descritte le categorie di controllo avanzate.

| Impostazione di criteri di controllo | Descrizione |

|---|---|

| Controlla eventi accesso account | Crea un evento quando un utente o un computer tenta di usare un account Windows Server Active Directory per l'autenticazione. Ad esempio, quando un utente accede a un computer qualsiasi nel dominio, viene generato un evento di accesso all'account. |

| Controlla eventi di accesso | Crea un evento quando un utente accede in modo interattivo (in locale) a un computer o attraverso la rete (in remoto). Ad esempio, se una workstation e un server sono configurati per controllare gli eventi di accesso, la workstation controlla l'accesso diretto di un utente. Quando l'utente si connette a una cartella condivisa sul server, è il server a registrare tale accesso remoto. Quando un utente accede, il controller di dominio registra un evento di accesso perché dal controller di dominio vengono recuperati script e criteri di accesso. |

| Controlla gestione degli account | Controlla gli eventi, tra cui la creazione, l'eliminazione o la modifica di account utente, gruppo o computer e la reimpostazione delle password utente. |

| Controlla accesso al servizio directory | Controlla gli eventi specificati nell'elenco di controllo di accesso di sistema (SACL), che è possibile visualizzare nella finestra di dialogo Proprietà - Impostazioni sicurezza avanzate di un oggetto Active Directory. Oltre a definire i criteri di controllo con questa impostazione, è necessario configurare anche il controllo per uno o più oggetti specifici usando l'elenco di controllo di accesso di sistema di tali oggetti. Questi criteri sono simili a quelli di Controlla accesso agli oggetti usati per controllare i file e le cartelle, ma si applicano agli oggetti Active Directory. |

| Controlla modifica ai criteri | Controlla le modifiche ai criteri di assegnazione dei diritti utente, ai criteri di controllo o ai criteri di attendibilità. |

| Controlla uso dei privilegi | Controlla l'uso di un'autorizzazione o di un diritto utente. Vedere il testo esplicativo per questi criteri nell'Editor Gestione Criteri di gruppo. |

| Controlla eventi di sistema | Controlla i riavvii, gli arresti o le modifiche del sistema che influiscono sui registri di sistema o di protezione. |

| Controlla traccia processo | Controlla gli eventi, ad esempio le attivazioni dei programmi e le chiusure dei processi. Vedere il testo esplicativo per questi criteri nell'Editor Gestione Criteri di gruppo. |

| Controlla accesso agli oggetti | Controlla l'accesso agli oggetti, ad esempio file, cartelle, chiavi del Registro di sistema e stampanti che hanno specifici elenchi di controllo di accesso di sistema. Oltre ad abilitare questi criteri di controllo, è necessario configurare le voci di controllo negli elenchi di controllo di accesso di sistema degli oggetti. |

Configurare il controllo di base

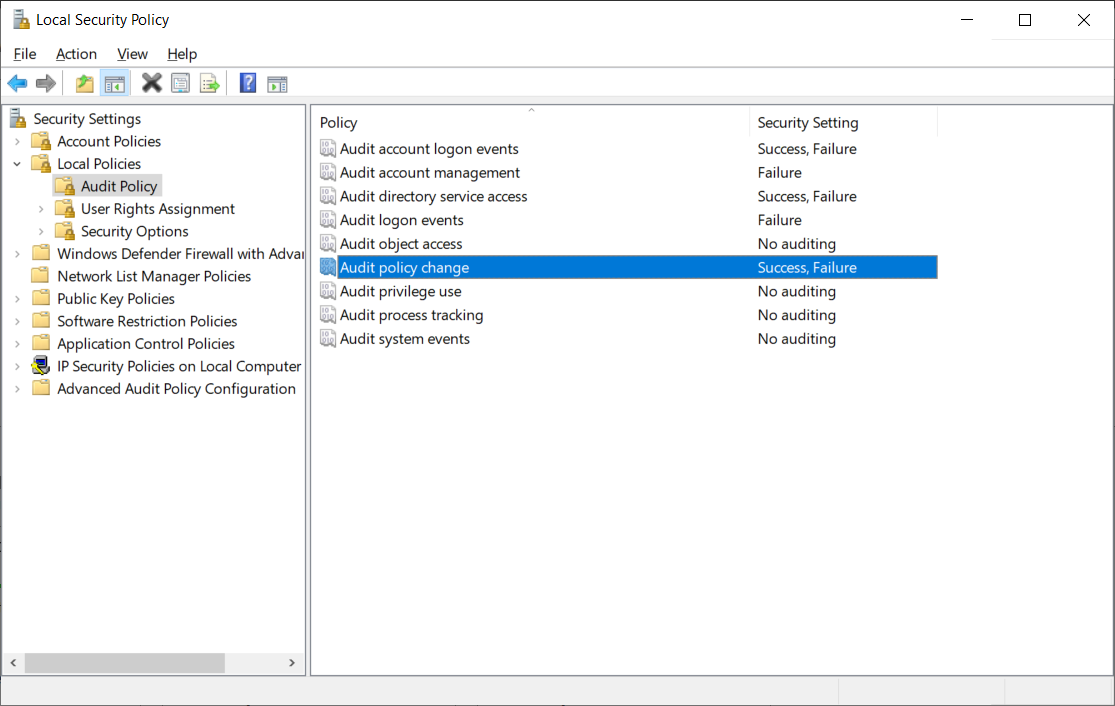

È possibile esaminare e configurare queste categorie di controllo di base usando la console Criteri di sicurezza locali, come illustrato nello screenshot seguente. In questo caso, l'amministratore ha selezionato il nodo Criteri di controllo nella console Criteri di sicurezza locali e configurato le impostazioni di controllo per Operazioni riuscite e non riuscite.

Suggerimento

È anche possibile usare Criteri di gruppo, in modo da configurare più facilmente le impostazioni per più computer.

In alternativa, nella console Gestione Criteri di gruppo:

- Individuare e selezionare l'oggetto Criteri di gruppo appropriato e aprirlo per modificarlo.

- Nell'Editor Gestione Criteri di gruppo, sotto il nodo Configurazione computer, espandere Criteri\Impostazioni di Windows\Impostazioni di sicurezza\Criteri locali e quindi selezionare Criteri di controllo.

- Nell'Editor Gestione Criteri di gruppo aprire qualsiasi impostazione di criteri.

- Selezionare la casella di controllo Definisci le impostazioni relative ai criteri e quindi specificare se abilitare il controllo degli eventi riusciti, di quelli non riusciti o di entrambi. Quindi, selezionare OK.

Si può essere tentati di abilitare tutti i valori di controllo per tutte le impostazioni disponibili. In questo modo, però, si rischia di generare un audit trail di grandi dimensioni da analizzare. È quindi preferibile fare scelte più mirate e abilitare solo le impostazioni effettivamente utili.

Se ad esempio si controllano gli eventi di accesso non riusciti dell'account, è possibile esporre i tentativi di accesso al dominio da parte di un hacker malintenzionato che cerca ripetutamente di accedere come utente del dominio senza conoscere la password dell'account. Il controllo degli eventi di accesso riusciti dell'account non è particolarmente utile perché presumibilmente indica un evento di accesso legittimo.

Suggerimento

Il controllo degli eventi di gestione degli account non riusciti può rivelare un hacker malintenzionato che sta tentando di modificare l'appartenenza di un gruppo importante per la sicurezza.

Una delle attività più rilevanti consiste nel bilanciare i criteri di controllo e allinearli ai criteri aziendali e ai requisiti più realistici per l'organizzazione. Ad esempio, in base ai criteri aziendali potrebbe essere necessario controllare tutti i tentativi di accesso non riusciti e tutte le modifiche riuscite agli utenti e ai gruppi di Active Directory. È possibile ottenere facilmente questo risultato in Active Directory Domain Services, Tuttavia, è consigliabile decidere come usare tali informazioni prima di implementare i criteri di controllo.

Suggerimento

I log di controllo dettagliati sono inutili se non si sa come gestire efficacemente tali log o non si dispone degli strumenti per farlo.

Per implementare il controllo, è necessario disporre di criteri di controllo ben configurati e di strumenti con cui gestire gli eventi controllati.

Specificare le impostazioni di controllo in un file o in una cartella

Molte organizzazioni scelgono di controllare l'accesso ai file. Windows Server supporta il controllo granulare basato sugli account di utenti o gruppi e sulle azioni specifiche eseguite da tali account.

Per configurare il controllo dei file o delle cartelle, è necessario completare tre passaggi:

Definire le impostazioni di Controlla accesso agli oggetti e scegliere Operazioni riuscite, Operazioni non riuscite o entrambe.

Nota

L'abilitazione del controllo delle operazioni riuscite può generare un volume elevato di dati di registrazione che possono risultare di scarsa utilità. In fin dei conti, questi dati indicano che qualcuno ha eseguito correttamente l'accesso a un file o una cartella. È più interessante sapere quando qualcuno ha esito negativo.

Individuare la cartella di cui si vuole tenere traccia. Fare clic con il pulsante destro del mouse sulla cartella e quindi scegliere Proprietà.

Nella scheda Sicurezza selezionare Avanzate.

Nella pagina Impostazioni avanzate di sicurezza selezionare la scheda Controllo.

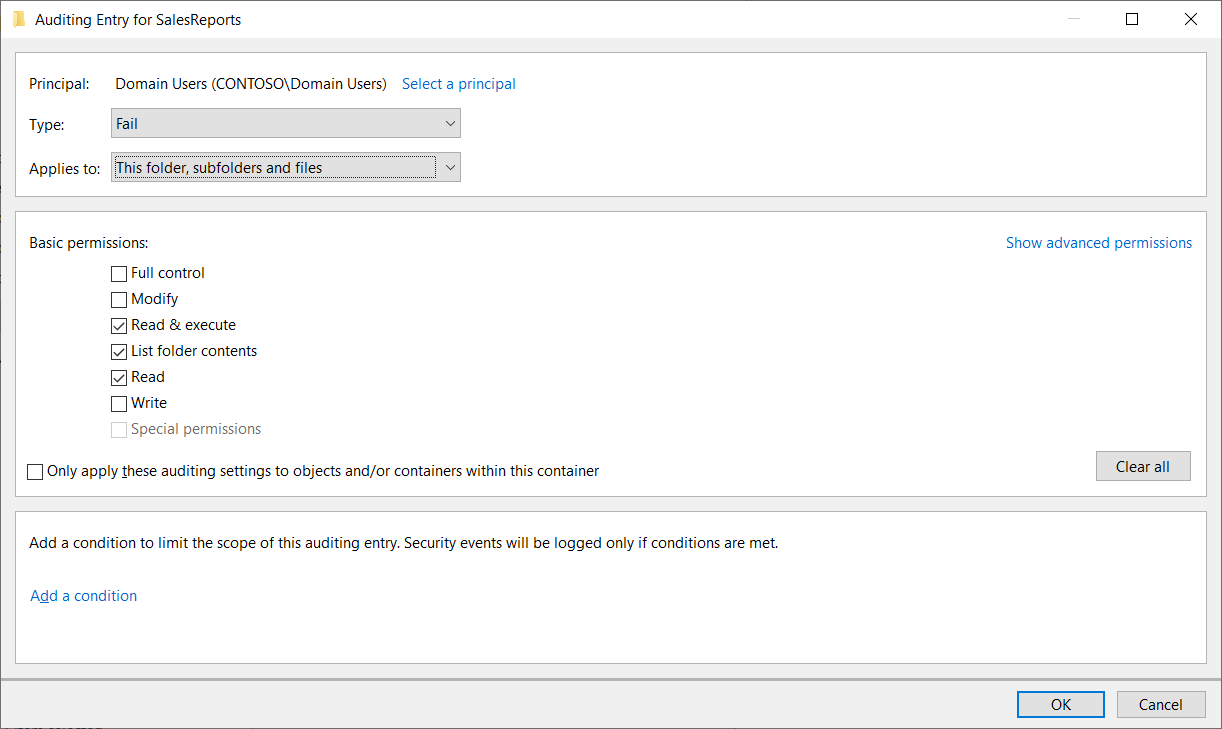

Selezionare Aggiungi, scegliere le entità di sicurezza di cui si vuole controllare l'attività nella cartella e quindi scegliere le attività di cui tenere traccia.

Nell'elenco Tipo scegliere Tutti, Operazioni riuscite o Operazioni non riuscite.

Scegliere quindi le autorizzazioni di cui tenere traccia e infine selezionare OK due volte.

Nello screenshot seguente l'amministratore ha selezionato le impostazioni di controllo per una cartella denominata SalesReports. È stato scelto di controllare l'accesso non riuscito per gli utenti del dominio.

Uso tipico

È possibile controllare gli eventi riusciti per le finalità seguenti:

- Registrare l'accesso alle risorse per la creazione di report e la fatturazione.

- Monitorare gli accessi da cui si deduce che gli utenti eseguono azioni superiori a quelle pianificate e che quindi le autorizzazioni sono troppo generose.

- Identificare gli accessi inusuali per un determinato account, il che potrebbe indicare la violazione di un account utente da parte di un hacker malintenzionato.

È possibile controllare gli eventi non riusciti per le finalità seguenti:

- Monitorare i tentativi di accesso a una risorsa da parte di utenti non autorizzati.

- Identificare i tentativi non riusciti di accedere a un file o a una cartella a cui un utente deve accedere. Questo indica che le autorizzazioni non sono sufficienti per soddisfare un requisito aziendale.

Avviso

Le dimensioni dei log di controllo possono crescere molto rapidamente. Configurare pertanto i criteri minimi necessari per raggiungere l'obiettivo di sicurezza dell'organizzazione.

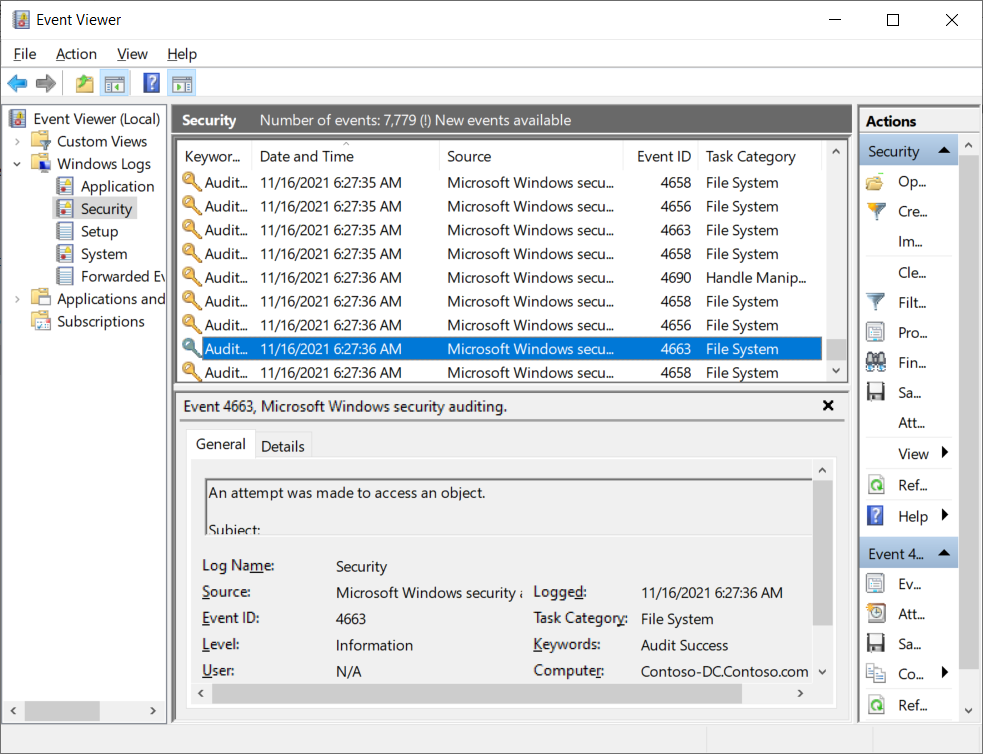

Valutare gli eventi nel registro di protezione

Dopo che è stata abilitata l'impostazione dei criteri di Controlla accesso agli oggetti e sono stati usati gli elenchi di controllo di accesso di sistema degli oggetti per specificare gli accessi da controllare, Windows Server inizia a registrare gli accessi in base alle voci di controllo. È possibile visualizzare gli eventi risultanti nel registro eventi di sicurezza del server. A tale scopo, in Strumenti di amministrazione aprire la console di Visualizzatore eventi e quindi espandere Registri di Windows\Sicurezza, come illustrato nello screenshot seguente. L'amministratore ha selezionato il registro Sicurezza e ha evidenziato un evento con ID 4663 relativo a un tentativo di accesso a un oggetto file.