Definire i dati sensibili che si desidera proteggere

È consigliabile creare casi di utilizzo, scenari e utenti tipo degli utenti finali per tutti i vari tipi di dati nell'organizzazione. Tenere dei colloqui con gli altri reparti per comprendere quali dati considerano importanti e come stanno provvedendo alla loro protezione.

Durante la creazione di casi di utilizzo, prendere in considerazione la possibilità di fornire esempi per ognuna di queste domande.

Quale tipo di dati deve essere protetto?

- Numeri di carte di credito

- Codici fiscali

- Indirizzi

- Negoziazioni di fusioni e acquisizioni

Quale formato?

- Documenti di Office (.docx, .xlsx)

- Documenti PDF

- Formato di file personalizzato

Dove si trova il file?

- SharePoint

- Servizi cloud

- OneDrive for Business

- Archivi rimovibili

- Posta elettronica

In che modo sono attualmente prodotti, gestiti e archiviati i dati?

- Generati tramite un report pianificato automaticamente

- Dati in transito tramite un processo di gestione di ticket per flussi di lavoro

- Gestiti in archivi locali o nel cloud

- Dati di progetti precedenti archiviati in file o sul server

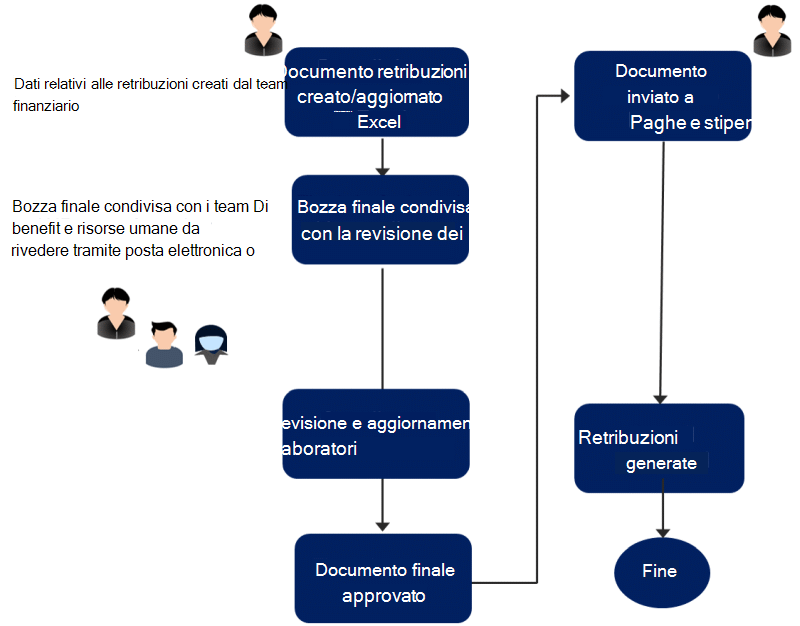

Il caso di utilizzo seguente illustra il ciclo di vita di un documento.

- Il team finanziario crea un documento in Excel che contiene i dati relativi alle retribuzioni.

- Il team finanziario condivide la bozza finale con il team delle Risorse Umane tramite SharePoint.

- I collaboratori rivedono e aggiornano il documento.

- Il team finanziario e quello delle Risorse Umane approvano il documento finale e lo inviano tramite posta elettronica al team preposto alle retribuzioni.

- Il team che si occupa delle retribuzioni apre il documento in un apposito strumento di terze parti.

Dove è possibile usare Prevenzione della perdita dei dati (DLP) in questo scenario?

- Usare i criteri DLP per impedire l'invio di messaggi di posta elettronica contenenti informazioni sul conto corrente bancario o codici fiscali; in alternativa, è possibile applicare la crittografia automatica ai messaggi.

- Usa Microsoft Defender per app cloud per bloccare il caricamento, il download o la condivisione di informazioni riservate che si trovano in un repository cloud

- Prendere in considerazione il servizio Rights Management (RMS) nella raccolta di SharePoint che ospita i documenti.