Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo descrive come risolvere un problema a causa del quale la replica di Active Directory non riesce e genera l'errore 8453: Accesso alla replica negato.

Numero KB originale: 2022387

Note

Utenti home: questo articolo è destinato solo agli agenti di supporto tecnico e ai professionisti IT. Se si sta cercando assistenza per un problema, chiedere alla community Microsoft.

Riepilogo

L'errore 8453 ha le seguenti cause principali:

Il controller di dominio di destinazione non dispone delle autorizzazioni necessarie per replicare il contesto/partizione di denominazione.

L'amministratore che ha avviato manualmente la replica non dispone delle autorizzazioni necessarie.

Note

Questa condizione non influisce sulla replica periodica o pianificata.

Causa principale

Per la replica pianificata o per un periodo, se il controller di dominio di destinazione è un controller di dominio di sola lettura:

Il gruppo di sicurezza Controller di dominio enterprise di sola lettura non dispone delle autorizzazioni Replica modifiche directory nella radice del contesto di denominazione (NC) per la partizione che non replica e restituisce l'errore 8453.

Soluzione principale

In ogni controller di rete che i controller di dominio di sola lettura non vengono replicati e che restituisce l'errore 8453, concedere le autorizzazioni replica delle modifiche della directory al gruppo di sicurezza Enterprise Read-only Domain Controllers del dominio radice della foresta.

Esempio:

Un controller childdc2.child.contoso.com di dominio di sola lettura non replica la partizione e restituisce l'errore contoso.com 8453. Per risolvere questa situazione, seguire questa procedura:

Aprire ADSIEDIT.msc in un controller di

contoso.comdominio.Aprire una connessione al controller di rete del

contoso.comdominio (contesto di denominazione predefinito).Aprire le proprietà del controller di rete dc=contoso,dc=com e selezionare la scheda Sicurezza .

Selezionare Aggiungi e immettere la voce seguente nella casella di testo:

Controller di dominio contoso\enterprise di sola letturaNote

Questo gruppo esiste solo nel dominio radice della foresta.

Selezionare Verifica nomi e quindi selezionare OK.

Nella finestra di dialogo Autorizzazioni per controller di dominio di sola lettura aziendali deselezionare le caselle di controllo Consenti selezionate automaticamente:

- Lettura

- Leggere i criteri di blocco e password di dominio

- Leggere Altri parametri di dominio

Selezionare la casella Consenti accanto a Replica modifiche directory e quindi selezionare OK.

Se questi passaggi non risolvono il problema, vedere il resto di questo articolo.

Sintomi

Quando si verifica questo problema, si verificano uno o più dei sintomi seguenti:

Il test di replica DCDIAG (

DCDIAG /TEST:Replications) segnala che il controller di dominio testato non ha superato le repliche di test e ha lo stato 8453: l'accesso alla replica è stato negato:Starting test: Replications [Replications Check,<destination domain controller] A recent replication attempt failed: From <source DC> to <Destination DC Naming Context: <DN path of failing directory partition> The replication generated an error (8453): Replication access was denied. The failure occurred at <date> <time>. The last success occurred at <date> <time>. %#% failures have occurred since the last success. The machine account for the destination <destination DC>. is not configured properly. Check the userAccountControl field. Kerberos Error. The machine account is not present, or does not match on the. destination, source or KDC servers. Verify domain partition of KDC is in sync with rest of enterprise. The tool repadmin/syncall can be used for this purpose. ......................... <DC tested by DCDIAG> failed test ReplicationsIl test NCSecDesc DCDIAG (

DCDIAG /TEST:NCSecDesc) segnala che il controller di dominio testato da DCDIAG ha superato il test NCSecDec e che una o più autorizzazioni non sono presenti nell'intestazione NC di una o più partizioni di directory nel controller di dominio testato testato da DCDIAG:Starting test: NCSecDesc Error NT AUTHORITY\ENTERPRISE DOMAIN CONTROLLERS doesn't have Replicating Directory Changes <- List of missing access Replication Synchronization <- rights required for each Manage Replication Topology <- security group could vary Replicating Directory Changes In Filtered Set <- depending in missing access rights for the naming context: <- right in your environment DC=contoso,DC=com Error CONTOSO\Domain Controllers doesn't have Replicating Directory Changes All access rights for the naming context: DC=contoso,DC=com Error CONTOSO\Enterprise Read-Only Domain Controllers doesn't have Replicating Directory Changes access rights for the naming context: DC=contoso,DC=com ......................... CONTOSO-DC2 failed test NCSecDescIl test DCDIAG MachineAccount (

DCDIAG /TEST:MachineAccount) segnala che il controller di dominio testato da DCDIAG non è riuscito machineAccount perché l'attributo UserAccountControl nell'account computer controller di dominio non dispone dei flag SERVER_TRUST_ACCOUNT o TRUSTED_FOR_DELEGATION:Starting test: MachineAccount The account CONTOSO-DC2 is not trusted for delegation . It cannot replicate. The account CONTOSO-DC2 is not a DC account. It cannot replicate. Warning: Attribute userAccountControl of CONTOSO-DC2 is: 0x288 = ( HOMEDIR_REQUIRED | ENCRYPTED_TEXT_PASSWORD_ALLOWED | NORMAL_ACCOUNT ) Typical setting for a DC is 0x82000 = ( SERVER_TRUST_ACCOUNT | TRUSTED_FOR_DELEGATION ) This may be affecting replication? ......................... CONTOSO-DC2 failed test MachineAccountIl test del registro eventi KCC DCDIAG indica l'equivalente esadecimale dell'evento Microsoft-Windows-ActiveDirectory_DomainService 2896:

B50 hex = 2896 decimale. Questo errore può essere registrato ogni 60 secondi nel controller di dominio master dell'infrastruttura.

Starting test: KccEvent The KCC Event log test An error event occurred. EventID: 0xC0000B50 Time Generated: 06/25/2010 07:45:07 Event String: A client made a DirSync LDAP request for a directory partition. Access was denied due to the following error. Directory partition: <DN path of directory partition> Error value: 8453 Replication access was denied. User Action The client may not have access for this request. If the client requires it, they should be assigned the control access right "Replicating Directory Changes" on the directory partition in question.REPADMIN.EXE segnala che un tentativo di replica non è riuscito e ha restituito uno stato 8453.

I comandi REPADMIN che in genere indicano lo stato 8453 includono, ma non sono limitati ai seguenti.

REPADMIN /KCCREPADMIN /REHOSTREPADMIN /REPLICATEREPADMIN /REPLSUMREPADMIN /SHOWREPLREPADMIN /SHOWREPSREPADMIN /SHOWUTDVECREPADMIN /SYNCALLOutput di esempio dalla visualizzazione della

REPADMIN /SHOWREPSreplica in ingresso da CONTOSO-DC2 a CONTOSO-DC1 che hanno esito negativo e restituiscono l'errore di accesso alla replica negato è il seguente:Default-First-Site-Name\CONTOSO-DC1 DSA Options: IS_GC Site Options: (none) DSA object GUID: DSA invocationID: DC=contoso,DC=com Default-First-Site-Name\CONTOSO-DC2 via RPC DSA object GUID: 74fbe06c-932c-46b5-831b-af9e31f496b2 Last attempt @ <date> <time> failed, result 8453 (0x2105): Replication access was denied. <#> consecutive failure(s). Last success @ <date> <time>.

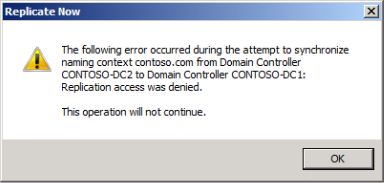

Il comando replica ora in Siti e servizi di Active Directory (DSSITE). MSC) restituisce un errore di accesso alla replica negato .

Fare clic con il pulsante destro del mouse sull'oggetto connessione da un controller di dominio di origine e quindi scegliere Replica non riesce. Viene restituito un errore di accesso alla replica negato . Viene visualizzato il seguente messaggio di errore:

Dialog title text: Replicate Now Dialog message text: The following error occurred during the attempt to synchronize naming context <%directory partition name%> from Domain Controller <Source DC> to Domain Controller <Destination DC>: Replication access was denied The operation will not continue Buttons in Dialog: OK

Gli eventi NTDS KCC, NTDS General o Microsoft-Windows-ActiveDirectory_DomainService con stato 8453 vengono registrati nel registro eventi di Active Directory Directive Services (AD DS).

Gli eventi di Active Directory che in genere indicano lo stato 8453 includono, ma non sono limitati agli eventi seguenti:

| Origine evento | ID evento | Stringa dell'evento |

|---|---|---|

| Microsoft-Windows-ActiveDirectory_DomainService | 1699 | Questo servizio directory non è riuscito a recuperare le modifiche richieste per la partizione di directory seguente. Di conseguenza, non è stato possibile inviare richieste di modifica al servizio directory all'indirizzo di rete seguente. |

| Microsoft-Windows-ActiveDirectory_DomainService | 2896 | Un client ha effettuato una richiesta LDAP DirSync per una partizione di directory. Accesso negato a causa dell'errore seguente. |

| NTDS generale | 1655 | Active Directory ha tentato di comunicare con il catalogo globale seguente e i tentativi hanno esito negativo. |

| NTDS KCC | 1265 | Tentativo di stabilire un collegamento di replica con parametri Partizione: <percorso DN della partizione> DSA DN di origine: <DN dell'oggetto impostazioni NTDS del controller di dominio di origine> Indirizzo DSA di origine: <CNAME completo dei controller di dominio di origine> Trasporto intersito (se disponibile): <percorso dn> non riuscito con lo stato seguente: |

| NTDS KCC | 1925 | Non è riuscito il tentativo di stabilire un collegamento di replica per la partizione di directory scrivibile. |

Causa

L'errore 8453 (accesso alla replica negato) presenta più cause radice, tra cui:

L'attributo UserAccountControl nell'account computer del controller di dominio di destinazione manca uno dei flag seguenti:

SERVER_TRUST_ACCOUNT o TRUSTED_FOR_DELEGATIONLe autorizzazioni predefinite non esistono in una o più partizioni di directory per consentire la replica pianificata nel contesto di sicurezza del sistema operativo.

Le autorizzazioni predefinite o personalizzate non esistono in una o più partizioni di directory per consentire agli utenti di attivare la replica ad hoc o immediata tramite DSSITE. MSC replica ora,

repadmin /replicate,repadmin /syncallo comandi simili.Le autorizzazioni necessarie per attivare la replica ad hoc vengono definite correttamente nelle partizioni di directory pertinenti. Tuttavia, l'utente non è membro di alcun gruppo di sicurezza a cui è stata concessa l'autorizzazione di modifica della directory di replica.

L'utente che attiva la replica ad hoc è membro dei gruppi di sicurezza necessari e a tali gruppi di sicurezza è stata concessa l'autorizzazione Replica modifiche directory. Tuttavia, l'appartenenza al gruppo che concede l'autorizzazione di replica delle modifiche della directory viene rimossa dal token di sicurezza dell'utente dalla funzionalità controllo account utente diviso token di accesso utente. Questa funzionalità è stata introdotta in Windows Vista e Windows Server 2008.

Note

Non confondere la funzionalità di sicurezza del token di divisione Controllo account utente introdotta in Vista e Windows Server 2008 con l'attributo UserAccountControl definito negli account del computer del ruolo controller di dominio archiviati dal servizio Active Directory.

Se il controller di dominio di destinazione è un controller di dominio di sola lettura, RODCPREP non è stato eseguito nei domini che attualmente ospitano controller di dominio di sola lettura o il gruppo Controller di dominio di sola lettura enterprise non dispone delle autorizzazioni Replica modifiche directory per la partizione che non viene replicata.

Sono disponibili istanze di Lightweight Directory Services (LDS). E l'oggetto IMPOSTAZIONI NTDS per le istanze interessate non è presente nel contenitore di configurazione LDS. Ad esempio, viene visualizzata la voce seguente:

CN=NtDs Settings,CN=Server1$ADAMINST1,CN=Server,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,CN={A560B9B8-6B05-4000-9A1F-9A853DB6615A}

Gli errori e gli eventi di Active Directory, ad esempio quelli menzionati nella sezione Sintomi , possono verificarsi e generare un messaggio di errore 5 (Accesso negato).

I passaggi per l'errore 5 o l'errore 8453 menzionati nella sezione Risoluzione non risolvono gli errori di replica nei computer che attualmente non riescono a eseguire la replica e generano l'altro messaggio di errore.

Le cause radice comuni per le operazioni di Active Directory che hanno esito negativo che generano messaggi di errore 5 includono:

- Asimmetria eccessiva del tempo

- Frammentazione dei pacchetti Kerberos in formato UDP da parte di dispositivi intermedi nella rete

- Accesso mancante al computer dai diritti di rete .

- Canali sicuri interrotti o trust all'interno del dominio

- CrashOnAuditFail = 2 voce nel Registro di sistema

Risoluzione

Per risolvere il problema, utilizzare i metodi seguenti.

Eseguire un controllo integrità usando DCDIAG + DCDIAG /test:CheckSecurityError

- Eseguire DCDIAG nel controller di dominio di destinazione che segnala l'errore o l'evento 8453.

- Eseguire DCDIAG nel controller di dominio di origine in cui il controller di dominio di destinazione segnala l'errore o l'evento 8453.

- Eseguire

DCDIAG /test:CheckSecurityErrornel controller di dominio di destinazione. - Eseguire

DCDIAG /test:CheckSecurityErrornel controller di dominio di origine.

Correzione di userAccountControl non valida

L'attributo UserAccountControl include una maschera di bit che definisce le funzionalità e lo stato di un account utente o computer. Per altre informazioni sui flag UserAccountControl , vedere Attributo User-Account-Control.

Il valore tipico dell'attributo UserAccountControl per un account computer DC scrivibile (completo) è 532480 decimale o 82000 hex. I valori userAccountControl per un account computer del controller di dominio possono variare, ma devono contenere i flag SERVER_TRUST_ACCOUNT e TRUSTED_FOR_DELEGATION, come illustrato nella tabella seguente.

| Flag di proprietà | Valore hex | Valore decimale |

|---|---|---|

| SERVER_TRUST_ACCOUNT | 0x2000 | 8192 |

| TRUSTED_FOR_DELEGATION | 0x80000 | 524288 |

| Valore UserAccountControl | 0x82000 | 532480 |

Il valore tipico dell'attributo UserAccountControl per un account computer controller di dominio di sola lettura è 83890176 decimale o 5001000 hex.

| Flag di proprietà | Valore hex | Valore decimale |

|---|---|---|

| WORKSTATION_TRUST_ACCOUNT | 0x1000 | 4096 |

| TRUSTED_TO_AUTHENTICATE_FOR_DELEGATION | 0x1000000 | 16777216 |

| PARTIAL_SECRETS_ACCOUNT | 0X4000000 | 67108864 |

| Valore UserAccountControl tipico per il controller di dominio di sola lettura | 0x5001000 | 83890176 |

L'attributo UserAccountControl nel controller di dominio di destinazione manca il flag SERVER_TRUST_ACCOUNT

Se il test DCDIAG MachineAccount ha esito negativo e restituisce un messaggio di errore MachineAcccount non riuscito e l'attributo UserAccountControl nel controller di dominio testato manca il flag SERVER_TRUST_ACCOUNT , aggiungere il flag mancante nella copia di Active Directory del controller di dominio testato.

- Avviare ADSIEDIT. MSC nella console del controller di dominio che manca il SERVER_TRUST_ACCOUNT come segnalato da DCDIAG.

- Fare clic con il pulsante destro del mouse su ADSIEDIT nel riquadro in alto a sinistra di ADSIEDIT. MSC e quindi selezionare Connetti a.

- Nella finestra di dialogo Impostazioni di connessione fare clic su Seleziona un contesto di denominazione noto e quindi selezionare Contesto di denominazione predefinito (la partizione di dominio dell'account computer).

- Fare clic su Seleziona o digitare un dominio o un server. Selezionare il nome del controller di dominio che ha esito negativo in DCDIAG.

- Seleziona OK.

- Nel contesto di denominazione del dominio individuare e fare clic con il pulsante destro del mouse sull'account computer del controller di dominio e scegliere Proprietà.

- Fare doppio clic sull'attributo UserAccountControl e quindi registrarne il valore decimale.

- Avviare Windows Calculator in modalità programmatore (Windows Server 2008 e versioni successive).

- Immettere il valore decimale per UserAccountControl. Convertire il valore decimale nell'equivalente esadecimale, aggiungere 0x80000 al valore esistente e quindi premere il segno di uguale (=).

- Convertire il valore UserAccountContorl appena calcolato nell'equivalente decimale.

- Immettere il nuovo valore decimale da Windows Calculator all'attributo UserAccountControl in ADSIEDIT. MSC.

- Selezionare OK due volte per salvare.

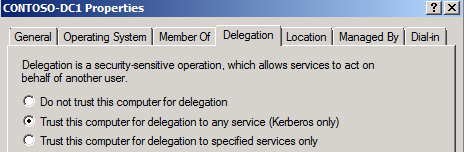

L'attributo UserAccountControl nel controller di dominio di destinazione manca il flag TRUSTED_FOR_DELEGATION

Se il test DCDIAG MachineAccount restituisce un messaggio di errore MachineAcccount non riuscito e l'attributo UserAccountControl nel controller di dominio testato manca il flag TRUSTED _FOR_DELEGATION , aggiungere il flag mancante nella copia di Active Directory del controller di dominio testato.

Avviare Utenti e computer di Active Directory (DSA. MSC) nella console del controller di dominio testato da DCDIAG.

Fare clic con il pulsante destro del mouse sull'account computer del controller di dominio.

Selezionare la scheda Delega.

Nell'account computer del controller di dominio selezionare l'opzione Trusted this computer for delegation to any service (Solo Kerberos).

Correzione di descrittori di sicurezza predefiniti non validi

Le operazioni di Active Directory si svolgono nel contesto di sicurezza dell'account che ha avviato l'operazione. Le autorizzazioni predefinite per le partizioni di Active Directory consentono le operazioni seguenti:

- I membri del gruppo Enterprise Administrators possono avviare la replica ad hoc tra qualsiasi controller di dominio in qualsiasi dominio nella stessa foresta.

- I membri del gruppo Administrators predefinito possono avviare la replica ad hoc tra controller di dominio nello stesso dominio.

- I controller di dominio nella stessa foresta possono avviare la replica usando la pianificazione delle modifiche o della replica.

Le autorizzazioni predefinite per le partizioni di Active Directory non consentono le operazioni seguenti per impostazione predefinita:

- I membri del gruppo Administrators predefinito in un dominio non possono avviare la replica ad hoc nei controller di dominio in tale dominio da controller di dominio in domini diversi.

- Gli utenti che non sono membri del gruppo Administrators predefinito non possono avviare la replica ad hoc da qualsiasi altro controller di dominio nello stesso dominio o foresta.

Per impostazione predefinita, queste operazioni hanno esito negativo fino a quando non vengono modificate le autorizzazioni predefinite o le appartenenze ai gruppi.

Le autorizzazioni vengono definite all'inizio di ogni partizione di directory (head NC) e vengono ereditate nell'albero delle partizioni. Verificare che i gruppi espliciti (gruppi di cui l'utente sia direttamente membro) e i gruppi impliciti (gruppi espliciti con appartenenza annidata) dispongano delle autorizzazioni necessarie. Verificare anche che le autorizzazioni Deny assegnate a gruppi impliciti o espliciti non abbiano la precedenza sulle autorizzazioni necessarie. Per altre informazioni sulle partizioni di directory predefinite, vedere Sicurezza predefinita della partizione della directory di configurazione.

Verificare che le autorizzazioni predefinite esistano nella parte superiore di ogni partizione di directory che ha esito negativo e che l'accesso alla replica restituito sia stato negato

Se la replica ad hoc ha esito negativo tra controller di dominio in domini diversi o tra controller di dominio nello stesso dominio per gli amministratori non di dominio, vedere la sezione Concedere autorizzazioni non di dominio admins.

Se la replica ad hoc ha esito negativo per i membri del gruppo Enterprise Administrators, concentrarsi sulle autorizzazioni head nc concesse al gruppo Enterprise Administrators.

Se la replica ad hoc ha esito negativo per i membri di un gruppo Domain Administrators, concentrarsi sulle autorizzazioni concesse al gruppo di sicurezza Administrators predefinito.

Se una replica pianificata avviata dai controller di dominio in una foresta ha esito negativo e restituisce l'errore 8453, concentrarsi sulle autorizzazioni per i gruppi di sicurezza seguenti:

Controller di dominio aziendali

Controller di dominio di sola lettura Enterprise

Se una replica pianificata viene avviata dai controller di dominio in un controller di dominio di sola lettura (RODC) ha esito negativo e restituisce l'errore 8453, verificare che al gruppo di sicurezza Controller di dominio di sola lettura enterprise venga concesso l'accesso necessario all'intestazione NC di ogni partizione di directory.

La tabella seguente illustra l'autorizzazione predefinita definita per lo schema, la configurazione, il dominio e le applicazioni DNS da diverse versioni di Windows.

DACL necessario in ogni partizione di directory Windows Server 2008 e versioni successive Gestire la topologia di replica X Replica modifiche directory X Sincronizzazione della replica X Replica di tutte le modifiche directory X Replica delle modifiche nel set di filtri X Note

Il test NcSecDesc di DCDIAG può segnalare errori falsi positivi quando viene eseguito in ambienti con versioni di sistema miste.

Il comando DSACLS può essere usato per eseguire il dump delle autorizzazioni per una determinata partizione di directory usando la sintassi seguente:

Percorso DN DSACLS <della partizione di directory>Ad esempio, usare il comando seguente:

C:\>dsacls dc=contoso,dc=comIl comando può essere destinato a un controller di dominio remoto usando la sintassi :

c:\>dsacls \\contoso-dc2\dc=contoso,dc=comFare attenzione all'autorizzazione DENY per i teste NC rimuovendo le autorizzazioni per i gruppi di cui l'utente che ha esito negativo è un membro diretto o annidato di .

Aggiungere le autorizzazioni necessarie mancanti

Usare l'editor ACL di Active Directory in ADSIEDIT. MSC per aggiungere il DACLS mancante.

Concedere autorizzazioni non di dominio agli amministratori

Concedere agli amministratori non di dominio le autorizzazioni seguenti:

- Per eseguire la replica tra controller di dominio nello stesso dominio per amministratori non aziendali

- Per eseguire la replica tra controller di dominio in domini diversi

Le autorizzazioni predefinite per le partizioni di Active Directory non consentono le operazioni seguenti:

- I membri del gruppo Administrators predefinito in un dominio non possono avviare la replica ad hoc dai controller di dominio in domini diversi.

- Gli utenti che non sono membri del gruppo domain admins predefinito per avviare la replica ad hoc tra controller di dominio nello stesso dominio o nello stesso dominio diverso.

Queste operazioni non riescono fino a quando non vengono modificate le autorizzazioni per le partizioni di directory.

Per risolvere il problema, utilizzare uno dei metodi seguenti:

Aggiungere utenti a gruppi esistenti a cui sono già state concesse le autorizzazioni necessarie per replicare le partizioni di directory. Aggiungere gli amministratori di dominio per la replica nello stesso dominio o il gruppo Enterprise Administrators per attivare la replica ad hoc tra domini diversi.

Creare un gruppo personalizzato, concedere a tale gruppo le autorizzazioni necessarie per le partizioni di directory in tutta la foresta e quindi aggiungere utenti a tali gruppi.

Per altre informazioni, vedere KB303972. Concedere al gruppo di sicurezza in questione le stesse autorizzazioni elencate nella tabella nella sezione Correggere descrittori di sicurezza predefiniti non validi.

Verificare l'appartenenza ai gruppi di sicurezza necessari

Dopo che ai gruppi di sicurezza corretti sono state concesse le autorizzazioni necessarie per le partizioni di directory, verificare che gli utenti che avviano la replica abbiano un'appartenenza effettiva ai gruppi di sicurezza diretti o annidati a cui sono concesse le autorizzazioni di replica. Per effettuare questa operazione, seguire questi passaggi:

Accedere usando l'account utente in cui la replica ad hoc ha esito negativo e viene negato l'accesso alla replica.

Al prompt dei comandi, eseguire il seguente comando:

WHOAMI /ALLVerificare l'appartenenza ai gruppi di sicurezza a cui sono state concesse le autorizzazioni di replica delle modifiche della directory nelle partizioni di directory pertinenti.

Se l'utente è stato aggiunto al gruppo consentito modificato dopo l'ultimo accesso dell'utente, accedere una seconda volta e quindi eseguire di nuovo il

WHOAMI /ALLcomando.Se questo comando non mostra ancora l'appartenenza ai gruppi di sicurezza previsti, aprire una finestra del prompt dei comandi con privilegi elevati, nel computer locale ed eseguire

WHOAMI /ALLal prompt dei comandi.Se l'appartenenza al gruppo è diversa dall'output

WHOAMI /ALLgenerato da prompt dei comandi con privilegi elevati e non elevati, vedere Quando si esegue una query LDAP su un controller di dominio basato su Windows Server 2008, si ottiene un elenco di attributi parziale.Verificare che esistano le appartenenze ai gruppi annidati previste.

Se un utente ottiene le autorizzazioni per eseguire la replica ad hoc come membro di un gruppo annidato, membro del gruppo a cui sono state concesse direttamente le autorizzazioni di replica, verificare la catena di appartenenze ai gruppi annidati. Sono stati rilevati errori di replica di Active Directory ad hoc perché i gruppi Domain Administrators ed Enterprise Administrators sono stati rimossi dai gruppi Administrators predefiniti.

Replica del controller di dominio di sola lettura

Se la replica avviata dal computer non riesce nei controller di dominio di sola lettura, verificare che sia stato eseguito ADPREP /RODCPREP e che al gruppo Controller di dominio di sola lettura aziendale sia concesso il diritto Replica modifiche directory in ogni controller di rete.

Oggetto Impostazioni NTDS mancante per il server LDS

In Active Directory Lightweight Directory Services (LDS) è possibile eliminare l'oggetto senza una pulizia dei metadati in DBDSUTIL. Può causare questo problema. Per ripristinare l'istanza del set di configurazione, è necessario disinstallare l'istanza LDS nei server interessati e quindi eseguire la configurazione guidata ADAM.

Note

Se è stato aggiunto il supporto LDAPS per l'istanza di , è necessario configurare nuovamente il certificato nell'archivio servizi, perché la disinstallazione dell'istanza rimuove anche l'istanza del servizio.