Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questa guida illustra come concedere agli utenti VPN l'accesso alle risorse usando Accesso condizionale di Microsoft Entra. Usando Accesso condizionale di Microsoft Entra per la connettività vpn (Virtual Private Network), è possibile proteggere le connessioni VPN. L'accesso condizionale è un motore di valutazione basato su criteri che è possibile usare per creare regole di accesso per qualsiasi applicazione connessa Microsoft Entra.

Prerequisites

Prima di iniziare a configurare l'accesso condizionale per la VPN, completare i prerequisiti seguenti:

- Consultare Accesso condizionale in Microsoft Entra ID.

- Gli amministratori che interagiscono con l'accesso condizionale devono avere una delle assegnazioni di ruolo seguenti a seconda delle attività eseguite. Per seguire il principio Zero Trust del privilegio minimo, considera l'utilizzo di Privileged Identity Management (PIM) per attivare le assegnazioni di ruoli privilegiati in modalità just-in-time (JIT).

- Security Reader per leggere i criteri e le configurazioni di accesso condizionale.

- Amministratore Accesso Condizionale per creare o modificare i criteri di Accesso Condizionale.

- Gli amministratori che interagiscono con l'accesso condizionale devono avere una delle assegnazioni di ruolo seguenti a seconda delle attività eseguite. Per seguire il principio Zero Trust del privilegio minimo, considera l'utilizzo di Privileged Identity Management (PIM) per attivare le assegnazioni di ruoli privilegiati in modalità just-in-time (JIT).

- Configurare LA VPN e l'accesso condizionale.

- Configurare l'infrastruttura VPN Always On nell'ambiente o completare Esercitazione: Distribuire VPN Always On - Configurare l'infrastruttura per la VPN Always On.

- Configurare il computer client Windows con una connessione VPN usando Intune. Per informazioni dettagliate, vedere Distribuire il profilo VPN Always On ai clienti Windows con Microsoft Intune.

Configurare EAP-TLS per ignorare il controllo dell'elenco di revoche di certificati (CRL)

Un client EAP-TLS non può connettersi a meno che il server dei criteri di rete (NPS) non completi un controllo di revoca della catena di certificati (incluso il certificato radice). I certificati cloud rilasciati all'utente da Microsoft Entra ID non hanno un CRL perché sono certificati di breve durata con una durata di un'ora. È necessario configurare EAP su NPS per ignorare l'assenza di un CRL. Poiché il metodo di autenticazione è EAP-TLS, è sufficiente aggiungere questo valore del Registro di sistema in EAP\13. Se si usano altri metodi di autenticazione EAP, aggiungere anche il valore del Registro di sistema in tali metodi.

In questa sezione si aggiungono IgnoreNoRevocationCheck e NoRevocationCheck. Per impostazione predefinita, IgnoreNoRevocationCheck e NoRevocationCheck sono impostati su 0 (disabilitato).

Per maggiori informazioni sulle impostazioni del Registro di sistema CRL NPS, vedere Configurare le impostazioni del registro di controllo dell'elenco di revoca dei certificati del Server dei Criteri di Rete.

Important

Se un server di routing e accesso remoto (RRAS) di Windows usa il Server dei criteri di rete (NPS) per eseguire il proxy delle chiamate RADIUS a un secondo NPS, è necessario impostare IgnoreNoRevocationCheck=1 in entrambi i server.

Se non si implementa questa modifica del Registro di sistema, le connessioni IKEv2 che usano certificati cloud con PEAP hanno esito negativo, ma le connessioni IKEv2 che usano certificati di autenticazione client rilasciati dalla CA locale continuano a funzionare.

Aprire regedit.exe sul server dei criteri di rete (NPS).

Passare a HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13.

Selezionare Modifica > Nuovo e selezionare Valore DWORD (32 bit). Immettere IgnoreNoRevocationCheck.

Fare doppio clic su IgnoreNoRevocationCheck e impostare i dati valore su 1.

Selezionare Modifica > Nuovo e selezionare il Valore DWORD (32-bit). Immettere NoRevocationCheck.

Fare doppio clic su NoRevocationCheck e impostare i dati valore su 1.

Selezionare OK e riavviare il server. Il riavvio dei servizi RRAS e NPS non è sufficiente.

| Percorso del Registro di sistema | Estensione EAP |

|---|---|

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13 | EAP-TLS |

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\25 | PEAP |

Creare certificati radice per l'autenticazione VPN con Microsoft Entra ID

In questa sezione si configurano i certificati radice di accesso condizionato per l'autenticazione VPN con Microsoft Entra ID. Quando si crea il primo certificato, Microsoft Entra ID crea automaticamente un'app cloud denominata VPN Server nel tenant. Un amministratore deve concedere il consenso amministratore per questa applicazione una volta prima che la connettività VPN sia completamente operativa. Per configurare l'accesso condizionale per la connettività VPN, seguire questa procedura:

Creare un certificato VPN nel portale di Azure.

Scaricare il certificato della rete VPN.

Distribuire il certificato nei server VPN e NPS.

Important

Quando si crea un certificato VPN nel portale di Azure, Microsoft Entra ID inizia immediatamente a usarlo per rilasciare certificati di breve durata al client VPN. Per evitare problemi con la convalida delle credenziali per il client VPN, è fondamentale distribuire immediatamente il certificato VPN nel server VPN.

Quando un utente tenta una connessione VPN, il client VPN effettua una chiamata a Web Account Manager (WAM) nel client Windows. WAM effettua una chiamata all'app cloud del server VPN. Quando vengono soddisfatte le condizioni e i controlli nei criteri di accesso condizionale, Microsoft Entra ID rilascia un token sotto forma di certificato di breve durata (un'ora) al WAM. WAM inserisce il certificato nell'archivio certificati dell'utente e passa il controllo al client VPN.

Il client VPN invia quindi il certificato rilasciato da Microsoft Entra ID alla VPN per la convalida delle credenziali.

Note

Microsoft Entra ID usa il certificato creato più di recente nel riquadro della connettività VPN come emittente. Accesso condizionale di Microsoft Entra i certificati leaf di connessione VPN ora supportano mappature di certificati sicure, un requisito di autenticazione basato su certificati introdotto da KB5014754. I certificati foglia di connessione VPN includono ora un'estensione SID di (1.3.6.1.4.1.311.25.2), che contiene una versione codificata del SID dell'utente ottenuto dall'attributo onPremisesSecurityIdentifier.

Creare certificati radice

Nel menu a sinistra selezionare Microsoft Entra ID.

Nella pagina Microsoft Entra ID, nella sezione Manage selezionare Security.

Nella sezione Proteggi della pagina Sicurezza selezionare Accesso condizionale.

Nella pagina Accesso Condizionale | Criteri, nella sezione Gestione, selezionare Connettività VPN.

Nella pagina Connettività VPN selezionare Nuovo certificato.

Nella pagina Nuovo :

- Seleziona durata, seleziona 1, 2 o 3 anni.

- Fare clic su Crea.

Per il primo certificato VPN creato nel tenant, viene visualizzato un banner di avviso che richiede il consenso dell'amministratore per l'applicazione server VPN . Selezionare Concedi consenso amministratore (richiede il ruolo Amministratore globale ) e accettare le autorizzazioni richieste. È necessario eseguire questa azione una sola volta per ogni tenant. Le operazioni successive sul certificato non richiedono di nuovo il consenso.

Note

Se non viene visualizzato il banner di consenso, l'applicazione server VPN dispone delle autorizzazioni necessarie.

Configurare i criteri di accesso condizionale

In questa sezione vengono configurati i criteri di accesso condizionale per la connettività VPN. Quando si crea il primo certificato radice nel riquadro connettività VPN , si crea automaticamente un'applicazione cloud del server VPN nel tenant.

Creare criteri di accesso condizionale da assegnare al gruppo di utenti VPN e definire l'ambito dell'app cloud al server VPN:

- Utenti: utenti VPN

- App Cloud: server VPN

- Grant (controllo di accesso):richiedere l'autenticazione a più fattori. Se lo si desidera, è possibile usare altri controlli.

Procedimento: Questo passaggio illustra la creazione dei criteri di accesso condizionale più di base. Se lo si desidera, è possibile aggiungere altri controlli e condizioni.

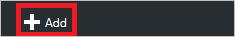

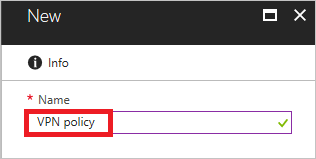

Nella pagina Accesso condizionale , sulla barra degli strumenti in alto selezionare Aggiungi.

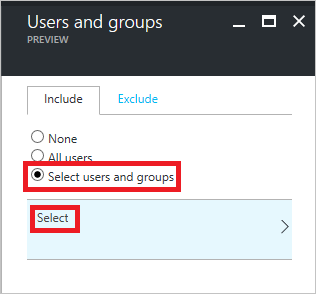

Nella pagina Nuovo, nella casella Nome, immettere un nome per il criterio. Ad esempio, immettere la politica VPN.

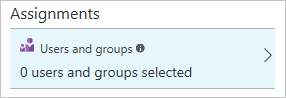

Nella sezione Assegnazione selezionare Utenti e gruppi.

Nella pagina Utenti e gruppi :

Selezionare Seleziona utenti e gruppi.

Seleziona.

Nella pagina Seleziona selezionare il gruppo utenti VPN e quindi selezionare Seleziona.

Nella pagina utenti e gruppi selezionare Fine.

Nella pagina Nuovo :

Nella sezione Assegnazioni selezionare App cloud.

Nella pagina App cloud selezionare Seleziona app.

Seleziona.

Nella pagina Seleziona selezionare Server VPN.

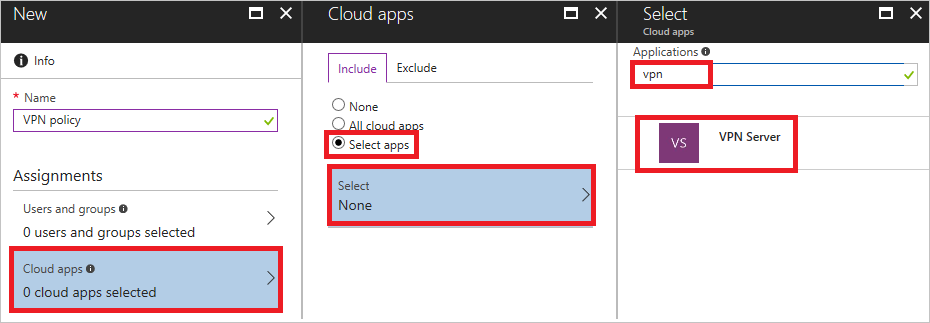

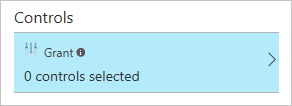

Nella pagina Nuovo, per aprire la pagina Concedi, nella sezione Controlli, selezionare Concedi.

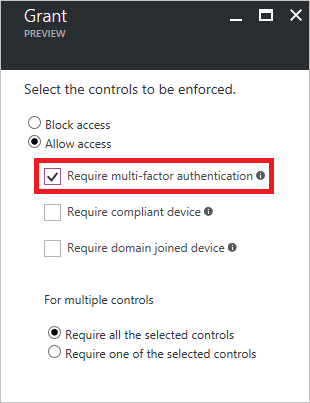

Nella pagina Grant:

Selezionare Richiedi autenticazione a più fattori.

Seleziona.

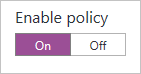

Nella pagina Nuovo impostare Abilita criteri su Sì.

Nella pagina Nuovo selezionare Crea.

Distribuire i certificati radice di accesso condizionale in Active Directory locale

In questa sezione si distribuisce un certificato radice attendibile per l'autenticazione VPN in Active Directory locale.

Nella pagina Connettività VPN selezionare Scarica certificato.

Note

L'opzione Scarica certificato Base64 è disponibile per alcune configurazioni che richiedono certificati base64 per la distribuzione.

Accedere a un computer associato a un dominio con diritti di amministratore dell'impresa ed eseguire questi comandi dal prompt dei comandi come amministratore per aggiungere i certificati radice cloud all'archivio Enterprise NTauth :

Note

Per gli ambienti in cui il server VPN non è aggiunto al dominio Active Directory, è necessario aggiungere manualmente i certificati radice cloud all'archivio Trusted Root Certification Authorities.

Command Description certutil -dspublish -f VpnCert.cer RootCACrea due contenitori Microsoft CA radice VPN gen 1 nel CN=AIA e CN=Autorità di certificazione contenitori, e pubblica ogni certificato radice come valore nell'attributo cACertificate di entrambi i contenitori Microsoft CA radice VPN gen 1. certutil -dspublish -f VpnCert.cer NTAuthCACrea un contenitore CN=NTAuthCertificates nei contenitori CN=AIA e CN=Autorità di certificazione e pubblica ogni certificato radice come valore nell'attributo cACertificate del contenitore CN=NTAuthCertificates . gpupdate /forceAccelera l'aggiunta dei certificati di origine ai computer server e client Windows. Verificare che i certificati radice siano presenti nell'archivio Enterprise NTauth e vengano visualizzati come attendibili:

Accedere a un server con diritti di amministratore dell'organizzazione in cui sono installati gli strumenti di gestione dell'autorità di certificazione .

Note

Per impostazione predefinita, gli strumenti di gestione dell'autorità di certificazione vengono installati nei server dell'autorità di certificazione. È possibile installarli nei server di altri membri come parte di Strumenti di amministrazione del ruolo in Server Manager.

Dal menu Start immettere pkiview.msc per aprire la finestra di dialogo PKI aziendale .

Fare clic con il pulsante destro del mouse su Infrastruttura a chiave pubblica (PKI aziendale) e selezionare Manage AD Containers (Gestisci contenitori AD).

Verificare che ogni certificato della CA radice VPN generazione 1 di Microsoft sia presente in:

- NTAuthCertificates

- Contenitore AIA

- Contenitore delle Autorità di Certificazione

Creare profili VPNv2 basati su OMA-DM per i dispositivi Windows 10

In questa sezione vengono creati profili VPNv2 basati su OMA-DM utilizzando Intune per distribuire un criterio di configurazione del dispositivo VPN.

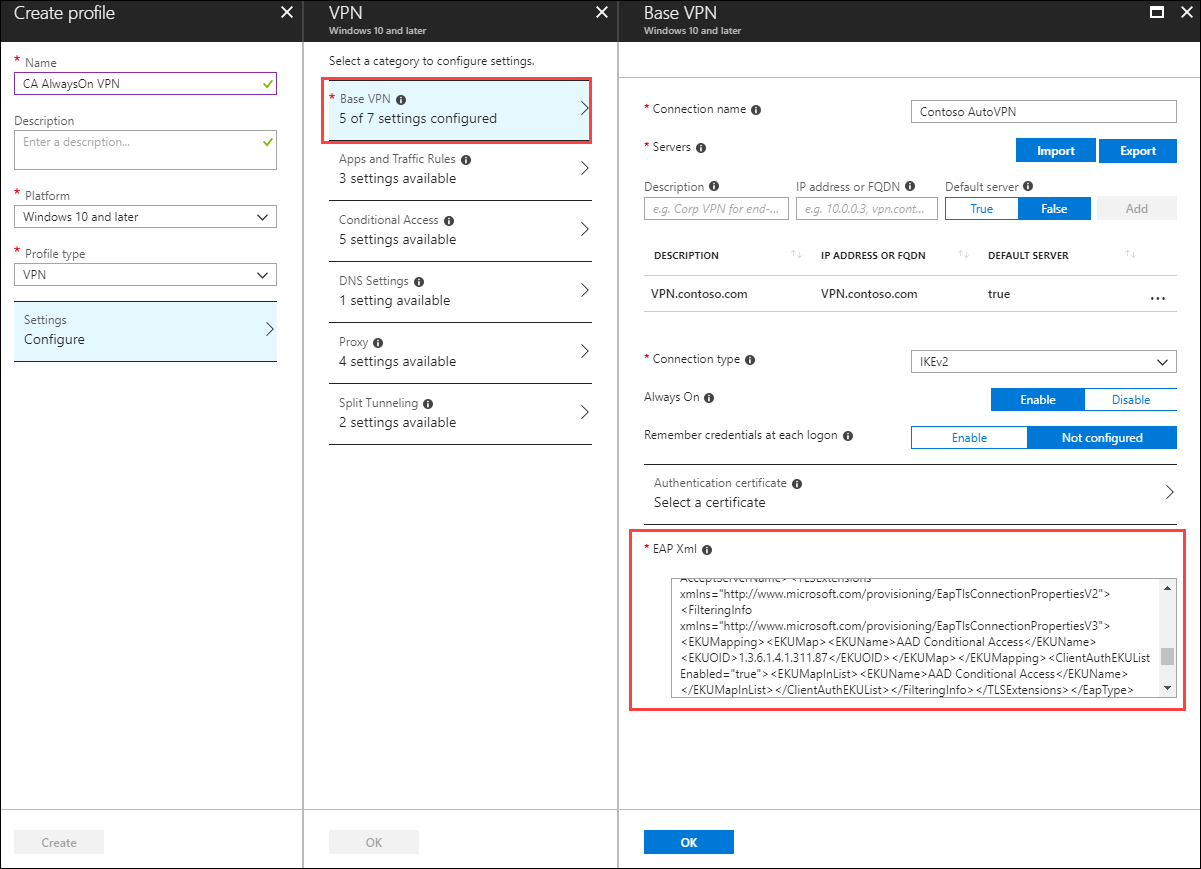

Nel portale di Azure selezionare Intune>Configurazione del dispositivo>Profile e selezionare il profilo VPN creato in Configurare il client VPN usando Intune.

Nell'editor dei criteri selezionare Proprietà>Impostazioni>VPN di base. Estendere il EAP Xml esistente per includere un filtro che fornisce al client VPN la logica necessaria per recuperare il certificato Accesso condizionale di Microsoft Entra dall'archivio certificati dell'utente anziché usare il primo certificato individuato.

Note

Senza questo filtro, il client VPN potrebbe recuperare il certificato utente emesso dall'autorità di certificazione locale, causando una connessione VPN non riuscita.

Individuare la sezione che termina con </AcceptServerName></EapType> e inserire la stringa seguente tra questi due valori per fornire al client VPN la logica per selezionare il certificato Accesso condizionale di Microsoft Entra:

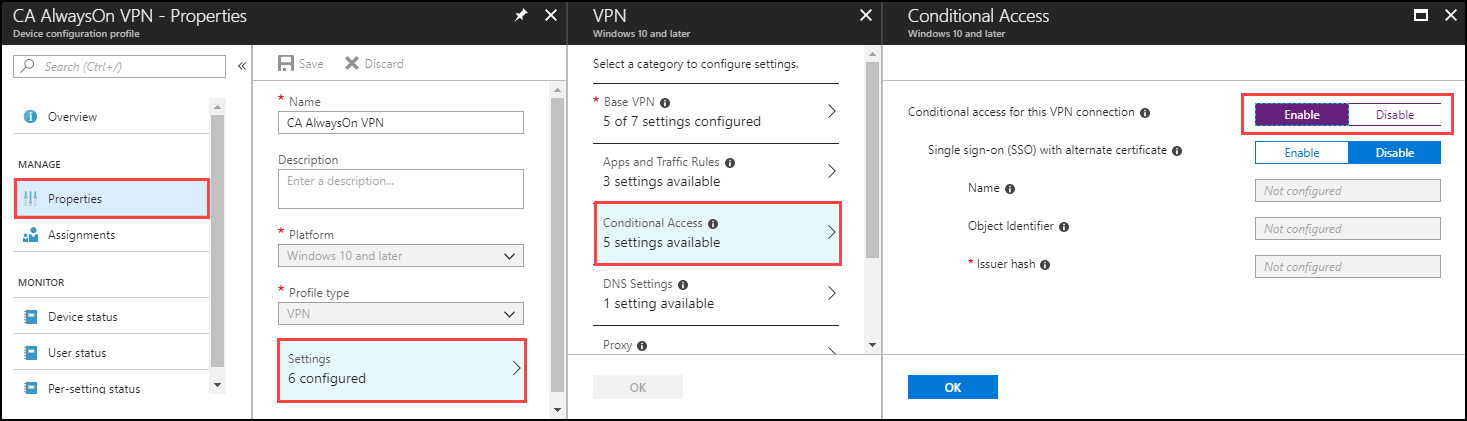

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2"><FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3"><EKUMapping><EKUMap><EKUName>AAD Conditional Access</EKUName><EKUOID>1.3.6.1.4.1.311.87</EKUOID></EKUMap></EKUMapping><ClientAuthEKUList Enabled="true"><EKUMapInList><EKUName>AAD Conditional Access</EKUName></EKUMapInList></ClientAuthEKUList></FilteringInfo></TLSExtensions>Nel riquadro Accesso condizionale impostare Accesso condizionale per questa connessione VPN su Abilita.

L'abilitazione di questa impostazione modifica l'impostazione <DeviceCompliance><Enabled>true</Enabled> nel file XML del profilo VPNv2.

Seleziona OK.

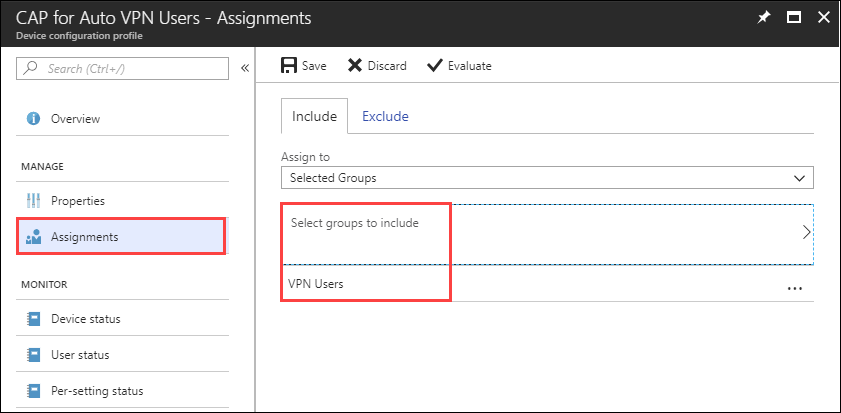

Selezionare Assegnazioni. Nella scheda Includi selezionare Seleziona gruppi da includere.

Selezionare il gruppo corretto che riceve questo criterio e selezionare Salva.

Forzare la sincronizzazione dei criteri MDM nel client

Se il profilo VPN non viene visualizzato nel dispositivo client, in Impostazioni>rete e VPN Internet> è possibile forzare la sincronizzazione dei criteri MDM.

Accedere a un computer client collegato a un dominio in qualità di membro del gruppo Utenti VPN.

Nel menu Start immettere l'account e premere INVIO.

Nel riquadro di spostamento a sinistra selezionare Accedi all'azienda o all'istituto di istruzione.

In Accedi all'azienda o all'istituto di istruzione selezionare Connesso a <\domain> MDM e quindi selezionare Info.

Selezionare Sincronizza e verificare che il profilo VPN venga visualizzato in Impostazioni>Rete e VPN Internet>.

Contenuti correlati

Per altre informazioni sul funzionamento dell'accesso condizionale con VPN, vedere VPN e accesso condizionale.

Per altre informazioni sulle funzionalità VPN avanzate, vedere Funzionalità VPN avanzate.

Per una panoramica di VPNv2 CSP, vedere VPNv2 CSP.