Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando si distribuisce una soluzione di Hyper-V a disponibilità elevata, è necessario prendere in considerazione e pianificare diversi tipi di traffico di rete. Progettare la configurazione di rete tenendo presenti gli obiettivi seguenti:

- Garantire la qualità del servizio di rete

- Fornire ridondanza di rete

- Isolare il traffico verso reti definite

- Se applicabile, sfruttare i vantaggi di SMB (Server Message Block) multicanale

In questo argomento vengono fornite indicazioni sulla configurazione di rete specifiche di un cluster Hyper-V che esegue Windows Server. Include una panoramica dei diversi tipi di traffico di rete, consigli su come isolare il traffico, consigli per funzionalità come gruppo NIC, qualità del servizio (QoS) e coda di macchine virtuali (VMQ) e uno script di Windows PowerShell che mostra un esempio di rete convergente, in cui il traffico di rete in un cluster Hyper-V instrada attraverso un commutatore virtuale esterno.

Windows Server supporta il concetto di rete convergente, in cui diversi tipi di traffico di rete condividono la stessa infrastruttura di rete Ethernet. Funzionalità come Hyper-V QoS e la possibilità di aggiungere schede di rete virtuali al sistema operativo di gestione consentono di consolidare il traffico di rete in meno schede fisiche. In combinazione con metodi di isolamento del traffico come VLAN, è possibile isolare e controllare il traffico di rete.

Annotazioni

Se si usa System Center Virtual Machine Manager (VMM) per creare o gestire cluster Hyper-V, è necessario usare VMM per configurare le impostazioni di rete descritte in questo argomento.

Panoramica dei diversi tipi di traffico di rete

Quando si distribuisce un cluster Hyper-V, è necessario pianificare diversi tipi di traffico di rete. La tabella seguente riepiloga i diversi tipi di traffico.

| Tipo di traffico di rete | Description |

|---|---|

| Gestione | Fornisce la connettività tra il server che esegue Hyper-V e la funzionalità di infrastruttura di base. Usarlo per gestire il sistema operativo e le macchine virtuali di gestione Hyper-V. |

| Cluster | Utilizzarlo per la comunicazione tra i nodi del cluster, come il battito del cluster e il reindirizzamento dei volumi condivisi del cluster (CSV). |

| Migrazione Live | Usarlo per la migrazione in tempo reale delle macchine virtuali. |

| Storage | Usarlo per il traffico SMB o per il traffico iSCSI. |

| Traffico di replica | Usarlo per la replica di macchine virtuali tramite la funzionalità replica Hyper-V. |

| Accesso alle macchine virtuali | Usarlo per la connettività delle macchine virtuali. In genere richiede la connettività di rete esterna alle richieste client del servizio. |

Le sezioni seguenti forniscono informazioni più dettagliate su ogni tipo di traffico di rete.

Traffico di gestione

Una rete di gestione fornisce connettività tra il sistema operativo dell'host fisico Hyper-V (noto anche come sistema operativo di gestione) e le funzionalità di infrastruttura di base, ad esempio Active Directory Domain Services (AD DS), Domain Name System (DNS) e Windows Server Update Services (WSUS). Gestisce anche il server che esegue Hyper-V e le macchine virtuali.

La rete di gestione deve avere connettività tra tutte le infrastrutture necessarie e a qualsiasi posizione da cui si vuole gestire il server.

Traffico del cluster

Un cluster di failover monitora e comunica lo stato del cluster tra tutti i membri del cluster. Questa comunicazione è molto importante per mantenere l'integrità del cluster. Se un nodo del cluster non comunica una verifica regolare di integrità (nota come heartbeat del cluster), il cluster considera il nodo non operativo e rimuove il nodo dall'appartenenza al cluster. Il cluster trasferisce quindi il carico di lavoro a un altro nodo del cluster.

La comunicazione tra nodi del cluster include anche il traffico associato a CSV. Per CSV, in cui tutti i nodi di un cluster possono accedere contemporaneamente all'archiviazione condivisa a livello di blocco, i nodi nel cluster devono comunicare per orchestrare le attività correlate all'archiviazione. Inoltre, se un nodo del cluster perde la connessione diretta all'archiviazione CSV sottostante, csv ha funzionalità di resilienza che reindirizzano l'I/O di archiviazione in rete a un altro nodo del cluster che può accedere all'archiviazione.

Traffico di migrazione in tempo reale

La migrazione in tempo reale consente lo spostamento trasparente delle macchine virtuali in esecuzione da un host Hyper-V a un altro senza una connessione di rete eliminata o tempi di inattività percepiti.

Usare una rete dedicata o una VLAN per il traffico di migrazione in tempo reale per garantire la qualità del servizio e per l'isolamento e la sicurezza del traffico. Il traffico di migrazione in tempo reale può saturare i collegamenti di rete. Questa saturazione può causare un aumento della latenza per gli altri traffici. Il tempo necessario per eseguire la migrazione completa di una o più macchine virtuali dipende dalla velocità effettiva della rete di migrazione in tempo reale. Pertanto, è necessario assicurarsi di configurare la qualità del servizio appropriata per questo traffico. Per garantire prestazioni ottimali, il traffico di migrazione in tempo reale non viene crittografato.

È possibile designare più reti come reti di migrazione in tempo reale in un elenco con priorità. Ad esempio, potrebbe essere presente una rete di migrazione per i nodi del cluster nello stesso cluster veloce (10 GB) e una seconda rete di migrazione per le migrazioni tra cluster più lente (1 GB).

Tutti gli host Hyper-V che possono avviare o ricevere una migrazione in tempo reale devono avere connettività a una rete configurata per consentire le migrazioni in tempo reale. Poiché la migrazione in tempo reale può verificarsi tra nodi nello stesso cluster, tra nodi in cluster diversi e tra un cluster e un host Hyper-V autonomo, assicurarsi che tutti questi server possano accedere a una rete abilitata per la migrazione in tempo reale.

Traffico di archiviazione

Affinché una macchina virtuale sia a disponibilità elevata, tutti i membri del cluster Hyper-V devono accedere allo stato della macchina virtuale. Questo stato include lo stato di configurazione e i dischi rigidi virtuali. Per soddisfare questo requisito, è necessario disporre di una risorsa di archiviazione condivisa.

In Windows Server è possibile fornire l'archiviazione condivisa in due modi:

- Archiviazione a blocchi condivisi. Le opzioni di archiviazione a blocchi condivisi includono Fibre Channel, Fibre Channel over Ethernet (FCoE), iSCSI e Serial Attached SCSI (SAS) condiviso.

- Archiviazione basata su file. L'archiviazione remota basata su file viene fornita tramite SMB 3.0.

SMB 3.0 include nuove funzionalità note come SMB multicanale. SMB multicanale rileva e usa automaticamente più interfacce di rete per offrire prestazioni elevate e connettività di archiviazione altamente affidabile.

Per impostazione predefinita, SMB multicanale è abilitato e non richiede alcuna configurazione aggiuntiva. Usare almeno due schede di rete dello stesso tipo e velocità in modo che SMB Multicanale sia attivo. Le schede di rete che supportano RDMA (Accesso diretto alla memoria remota) sono consigliate ma non necessarie.

SMB 3.0 individua automaticamente e sfrutta anche gli offload hardware disponibili, ad esempio RDMA. Una funzionalità nota come SMB Direct supporta l'uso di schede di rete dotate di funzionalità RDMA. SMB diretto offre le migliori prestazioni possibili, riducendo al contempo il sovraccarico del file server e del client.

Annotazioni

La funzionalità Gruppo NIC non è compatibile con le schede di rete con supporto per RDMA. Pertanto, se si intende usare le funzionalità RDMA della scheda di rete, non raggruppare tali schede.

Sia iSCSI che SMB usano la rete per connettere l'archiviazione ai membri del cluster. Poiché la connettività e le prestazioni di archiviazione affidabili sono molto importanti per Hyper-V macchine virtuali, usare più reti (fisiche o logiche) per garantire che questi requisiti siano soddisfatti.

Per altre informazioni su SMB diretto e SMB multicanale, vedere Migliorare le prestazioni di un file server con SMB diretto.

Traffico di replica

Hyper-V Replica fornisce la replica asincrona di macchine virtuali Hyper-V tra due server di hosting o cluster Hyper-V. Il traffico di replica avviene tra il sito primario e quello di replica.

Hyper-V Replica individua e usa automaticamente le interfacce di rete disponibili per trasmettere il traffico di replica. Per limitare e controllare la larghezza di banda del traffico di replica, definire i criteri QoS con peso minimo della larghezza di banda.

Se si usa l'autenticazione basata su certificati, Hyper-V Replica crittografa il traffico. Se si usa l'autenticazione basata su Kerberos, il traffico non viene crittografato.

Traffico di accesso alle macchine virtuali

La maggior parte delle macchine virtuali richiede una forma di rete o connettività Internet. Ad esempio, i carichi di lavoro eseguiti nelle macchine virtuali richiedono in genere la connettività di rete esterna alle richieste client di servizio. Questa connettività può includere l'accesso al tenant in un'implementazione cloud ospitata. Poiché esistono più sottoclassi di traffico, ad esempio il traffico interno al data center e il traffico esterno (ad esempio, a un computer esterno al data center o a Internet), queste macchine virtuali necessitano di una o più reti per comunicare.

Per separare il traffico delle macchine virtuali dal sistema operativo di gestione, usare VLAN che non sono esposte al sistema operativo di gestione.

Come isolare il traffico di rete in un cluster Hyper-V

Per garantire prestazioni e funzionalità più coerenti e per migliorare la sicurezza di rete, isolare i diversi tipi di traffico di rete.

Annotazioni

Se si vuole avere una rete fisica o logica dedicata a un tipo di traffico specifico, è necessario assegnare ogni scheda di rete fisica o virtuale a una subnet univoca. Per ogni nodo del cluster, Failover Clustering riconosce un solo indirizzo IP per subnet.

Isolare il traffico nella rete di gestione

Usare una crittografia firewall o IPsec o entrambi per isolare il traffico di gestione. Inoltre, usare il controllo per garantire che solo le comunicazioni definite e consentite vengano trasmesse tramite la rete di gestione.

Isolare il traffico nella rete del cluster

Per isolare il traffico del cluster tra nodi, configurare una rete per consentire o meno la comunicazione di rete del cluster. Per una rete che consente la comunicazione di rete del cluster, è anche possibile configurare se consentire ai client di connettersi tramite la rete. Questa configurazione include l'accesso al sistema operativo client e di gestione.

Un cluster di failover può usare qualsiasi rete che consenta la comunicazione di rete del cluster per il monitoraggio del cluster, la comunicazione di stato e per le comunicazioni correlate a CSV.

Per configurare una rete per consentire o vietare la comunicazione di rete del cluster, usare Gestione Cluster di Failover o Windows PowerShell. Per utilizzare il Gestore del cluster di failover, selezionare Reti nella struttura di navigazione. Nel riquadro Reti fare clic con il pulsante destro del mouse su una rete e quindi scegliere Proprietà.

L'esempio di Windows PowerShell seguente configura una rete denominata Rete di gestione per consentire la connettività del cluster e del client.

(Get-ClusterNetwork -Name "Management Network").Role = 3

La proprietà Role ha i valori possibili seguenti.

| Value | Impostazione di rete |

|---|---|

| 0 | Non consentire la comunicazione di rete del cluster |

| 1 | Consenti solo la comunicazione di rete del cluster |

| 3 | Consentire la comunicazione di rete del cluster e la connettività dei client |

La tabella seguente illustra le impostazioni consigliate per ogni tipo di traffico di rete. Il traffico di accesso alle macchine virtuali non è elencato perché è necessario isolare queste reti dal sistema operativo di gestione usando VLAN che non sono esposte all'host. Di conseguenza, le reti di macchine virtuali non devono essere visualizzate in Gestione cluster di failover come reti cluster.

| Tipo di rete | Impostazione consigliata |

|---|---|

| Gestione | Entrambe le opzioni seguenti: - Consentire la comunicazione di rete del cluster in questa rete- Consentire ai client di connettersi tramite questa rete |

| Cluster | Consenti la comunicazione di rete del cluster in questa rete Nota: deselezionare la casella di controllo Consenti ai client di connettersi tramite questa rete . |

| Migrazione Live | Consenti la comunicazione di rete del cluster in questa rete Nota: deselezionare la casella di controllo Consenti ai client di connettersi tramite questa rete . |

| Storage | Non consentire la comunicazione di rete del cluster in questa rete |

| Traffico di replica | Entrambe le opzioni seguenti: - Consentire la comunicazione di rete del cluster in questa rete- Consentire ai client di connettersi tramite questa rete |

Isolare il traffico nella rete di migrazione in tempo reale

Per impostazione predefinita, il traffico di migrazione in tempo reale usa la topologia di rete del cluster per individuare le reti disponibili e stabilire la priorità. Tuttavia, è possibile configurare manualmente le preferenze di migrazione in tempo reale per isolare il traffico di migrazione in tempo reale solo alle reti definite. A tale scopo, è possibile usare Gestione cluster di failover o Windows PowerShell. Per usare Gestione cluster di failover, nell'albero di navigazione fare clic con il pulsante destro del mouse su Reti e quindi scegliere Impostazioni migrazione in tempo reale.

Una schermata della finestra di dialogo delle Impostazioni di Live Migration nel Failover Cluster Manager che elenca le reti del cluster disponibili e il loro ordine di priorità.

L'esempio di Windows PowerShell seguente abilita il traffico di migrazione in tempo reale solo in una rete denominata Migration_Network.

Get-ClusterResourceType -Name "Virtual Machine" | Set-ClusterParameter -Name MigrationExcludeNetworks -Value ([String]::Join(";",(Get-ClusterNetwork | Where-Object {$_.Name -ne "Migration_Network"}).ID))

Isolare il traffico nella rete di archiviazione

Per isolare il traffico di archiviazione SMB, usare Windows PowerShell per impostare vincoli SMB multicanale. I vincoli SMB multicanale limitano la comunicazione SMB tra un determinato file server e l'host Hyper-V a una o più interfacce di rete definite.

Ad esempio, il comando di Windows PowerShell seguente imposta un vincolo per il traffico SMB dal file server FileServer1 alle interfacce di rete SMB1, SMB2, SMB3 e SMB4 nell'host Hyper-V da cui si esegue questo comando.

New-SmbMultichannelConstraint -ServerName "FileServer1" -InterfaceAlias "SMB1", "SMB2", "SMB3", "SMB4"

Annotazioni

- È necessario eseguire questo comando in ogni nodo del cluster Hyper-V.

- Per trovare il nome dell'interfaccia, usare il cmdlet Get-NetAdapter .

Per altre informazioni, vedere New-SmbMultichannelConstraint.

Per isolare il traffico iSCSI, configurare la destinazione iSCSI con interfacce in una rete dedicata (logica o fisica). Usare le interfacce corrispondenti nei nodi del cluster quando si configura l'iniziatore iSCSI.

Isolare il traffico per la replica

Per isolare il traffico di Hyper-V Replica, usare una subnet diversa per il sito primario e il sito di replica.

Se si vuole isolare il traffico di replica a una scheda di rete specifica, definire una route statica persistente che reindirizza il traffico di rete alla scheda di rete definita. Per specificare una route statica, usare il comando seguente:

route add <destination> mask <subnet mask and gateway> if <interface> -p

Ad esempio, per aggiungere una route statica alla rete 10.1.17.0 (rete di esempio del sito di replica) che usa una subnet mask 255.255.255.0, un gateway 10.0.17.1 (indirizzo IP di esempio del sito primario), dove il numero di interfaccia per la scheda da dedicare al traffico di replica è 8, eseguire il comando seguente:

route add 10.1.17.1 mask 255.255.255.0 10.0.17.1 if 8 -p

NIC Teaming (LBFO) Linee guida

Unisci le schede di rete fisiche nel sistema operativo di gestione. Questa configurazione fornisce l'aggregazione della larghezza di banda e il failover del traffico di rete se si verifica un errore o un'interruzione dell'hardware di rete.

La funzionalità Gruppo NIC, nota anche come bilanciamento del carico e failover (LBFO), fornisce due set di algoritmi di base per il raggruppamento.

- Modalità dipendenti dal commutatore. Richiede il passaggio per partecipare al processo di raggruppamento. In genere, tutte le schede di rete del team devono essere connesse allo stesso commutatore.

- Modalità indipendenti dal commutatore. Non richiede il passaggio per partecipare al processo di raggruppamento. Anche se non richiesto, le schede di rete del team possono essere connesse a commutatori diversi.

Entrambe le modalità forniscono l'aggregazione della banda e il meccanismo di failover del traffico se si verifica un errore della scheda di rete o una disconnessione di rete. Nella maggior parte dei casi, solo l'aggregazione indipendente dal commutatore fornisce il failover del traffico in caso di guasto del commutatore.

Il gruppo NIC fornisce anche un algoritmo di distribuzione del traffico ottimizzato per i carichi di lavoro Hyper-V. Questo algoritmo è indicato come la modalità di bilanciamento del carico della porta Hyper-V. Questa modalità distribuisce il traffico in base all'indirizzo MAC delle schede di rete virtuale. L'algoritmo usa round robin come meccanismo di bilanciamento del carico. Ad esempio, in un server con due schede di rete fisiche con gruppo e quattro schede di rete virtuale, la prima e la terza scheda di rete virtuale usano la prima scheda fisica e la seconda e la quarta scheda di rete virtuale usano la seconda scheda fisica. La modalità porta di Hyper-V consente inoltre l'uso di offload hardware come la coda di macchine virtuali (VMQ), che riduce il carico della CPU per le operazioni di rete.

Raccomandazioni per il raggruppamento NIC

Per una distribuzione di Hyper-V in cluster, usare le impostazioni seguenti quando si configurano le proprietà aggiuntive di un team.

| Nome della proprietà | Impostazione consigliata |

|---|---|

| Modalità di raggruppamento | Switch Independent (impostazione predefinita) |

| Modalità di bilanciamento del carico | porta Hyper-V |

Annotazioni

Il raggruppamento NIC disabilita la funzionalità RDMA delle schede di rete. Per usare SMB diretto e la funzionalità RDMA delle schede di rete, non usare gruppo NIC.

Per altre informazioni sulle modalità gruppo NIC e su come configurare le impostazioni del gruppo NIC, vedere Hyper-V commutatore virtuale.

Consigli sulla qualità del servizio (QoS)

Usare le tecnologie QoS disponibili in Windows Server per soddisfare i requisiti di servizio di un carico di lavoro o di un'applicazione. QoS offre le funzionalità seguenti:

- Misura la larghezza di banda di rete, rileva la modifica delle condizioni di rete (ad esempio congestione o disponibilità della larghezza di banda) e assegna la priorità o limita il traffico di rete.

- Consente di convergere più tipi di traffico di rete su una singola scheda.

- Include una funzionalità di larghezza di banda minima che garantisce una determinata quantità di larghezza di banda a un determinato tipo di traffico.

Configurare Hyper-V QoS appropriato nel commutatore virtuale per assicurarsi che i requisiti di rete siano soddisfatti per tutti i tipi appropriati di traffico di rete nel cluster Hyper-V.

Annotazioni

È possibile usare QoS per controllare il traffico in uscita, ma non il traffico in ingresso. Ad esempio, con Hyper-V Replica, è possibile usare QoS per controllare il traffico in uscita (dal server primario), ma non il traffico in ingresso (dal server di replica).

Raccomandazioni QoS

Per un cluster Hyper-V, configurare Hyper-V QoS applicabile al commutatore virtuale. Quando si configura QoS, completare la procedura seguente:

- Configurare la larghezza di banda minima in modalità peso anziché in bit al secondo. La larghezza di banda minima specificata per peso è più flessibile ed è compatibile con altre funzionalità, ad esempio la migrazione in tempo reale e il gruppo NIC. Per altre informazioni, vedere il parametro MinimumBandwidthMode in New-VMSwitch.

- Abilitare e configurare QoS per tutte le schede di rete virtuali. Assegnare un peso a tutti gli adattatori virtuali. Per altre informazioni, vedere Set-VMNetworkAdapter. Per assicurarsi che tutti gli adattatori virtuali abbiano un peso, configurare il parametro DefaultFlowMinimumBandwidthWeight sul commutatore virtuale su un valore ragionevole. Per altre informazioni, vedere Set-VMSwitch.

La tabella seguente consiglia alcuni valori di peso generici. È possibile assegnare un valore compreso tra 1 e 100. Per indicazioni da considerare quando si assegnano valori di peso, vedere Procedure consigliate per la larghezza di banda minima QoS.

| Classificazione di rete | Weight |

|---|---|

| Peso predefinito | 0 |

| Accesso alle macchine virtuali | 1, 3 o 5 (macchine virtuali con velocità effettiva bassa, media e elevata) |

| Cluster | 10 |

| Gestione | 10 |

| Traffico di replica | 10 |

| Migrazione Live | 40 |

| Storage | 40 |

Raccomandazioni per la coda di macchine virtuali (VMQ)

La coda di macchine virtuali (VMQ) è una funzionalità disponibile per i computer con hardware di rete che supporta VMQ. VMQ usa il filtro dei pacchetti hardware per distribuire i dati dei pacchetti da una rete virtuale esterna direttamente alle schede di rete virtuali. Questa funzionalità riduce il sovraccarico dei pacchetti di routing. Quando si abilita VMQ, viene stabilita una coda dedicata nella scheda di rete fisica per ogni scheda di rete virtuale che richiede una coda.

Non tutte le schede di rete fisiche supportano VMQ. Quelli che supportano VMQ hanno un numero fisso di code disponibili e il numero di code può variare. Per determinare se una scheda di rete supporta VMQ e il numero di code supportate, usare il cmdlet Get-NetAdapterVmq .

È possibile assegnare code di macchine virtuali a qualsiasi scheda di rete virtuale. Questa funzionalità include schede di rete virtuali che vengono esposte al sistema operativo di gestione. Assegnare le code in base a un valore di peso, in base all’ordine di arrivo. Per impostazione predefinita, tutti gli adattatori virtuali hanno un peso pari a 100.

Raccomandazioni per VMQ

Aumentare il peso VMQ per le interfacce con traffico in ingresso elevato, ad esempio le reti di archiviazione e migrazione in tempo reale. A tale scopo, usare il cmdlet Set-VMNetworkAdapter di Windows PowerShell.

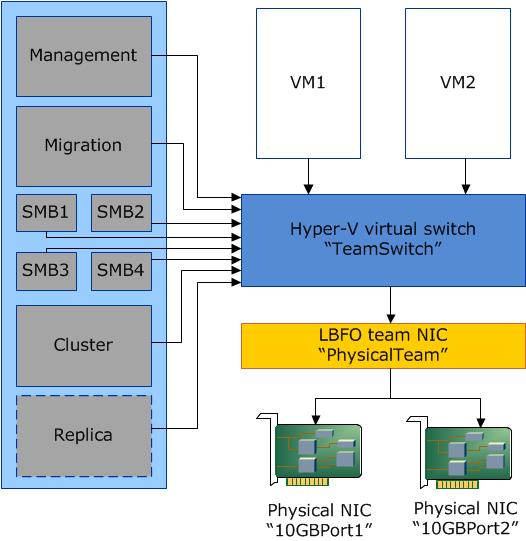

Esempio di rete convergente: routing del traffico attraverso un commutatore virtuale Hyper-V

Lo script di Windows PowerShell seguente illustra un esempio di come instradare il traffico in un cluster Hyper-V tramite un commutatore virtuale esterno Hyper-V. Nell'esempio vengono usate due schede di rete fisiche da 10 GB di cui viene eseguito il raggruppamento usando la funzionalità Gruppo NIC. Lo script configura un nodo del cluster Hyper-V con un'interfaccia di gestione, un'interfaccia di migrazione in tempo reale, un'interfaccia cluster e quattro interfacce SMB. Dopo lo script, sono disponibili altre informazioni su come aggiungere un'interfaccia per il traffico di replica Hyper-V. Il diagramma seguente illustra la configurazione di rete di esempio.

L'esempio configura anche l'isolamento di rete che limita il traffico del cluster dall'interfaccia di gestione, limita il traffico SMB alle interfacce SMB e limita il traffico di migrazione in tempo reale all'interfaccia di migrazione in tempo reale.

# Create a network team using switch independent teaming and Hyper-V port mode

New-NetLbfoTeam "PhysicalTeam" –TeamMembers "10GBPort1", "10GBPort2" –TeamNicName "PhysicalTeam" -TeamingMode SwitchIndependent -LoadBalancingAlgorithm HyperVPort

# Create a Hyper-V virtual switch connected to the network team

# Enable QoS in Weight mode

New-VMSwitch "TeamSwitch" –NetAdapterName "PhysicalTeam" –MinimumBandwidthMode Weight –AllowManagementOS $false

# Configure the default bandwidth weight for the switch

# Ensures all virtual NICs have a weight

Set-VMSwitch -Name "TeamSwitch" -DefaultFlowMinimumBandwidthWeight 0

# Create virtual network adapters on the management operating system

# Connect the adapters to the virtual switch

# Set the VLAN associated with the adapter

# Configure the VMQ weight and minimum bandwidth weight

Add-VMNetworkAdapter –ManagementOS –Name "Management" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "Management" -Access -VlanId 10

Set-VMNetworkAdapter -ManagementOS -Name "Management" -VmqWeight 80 -MinimumBandwidthWeight 10

Add-VMNetworkAdapter –ManagementOS –Name "Cluster" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "Cluster" -Access -VlanId 11

Set-VMNetworkAdapter -ManagementOS -Name "Cluster" -VmqWeight 80 -MinimumBandwidthWeight 10

Add-VMNetworkAdapter –ManagementOS –Name "Migration" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "Migration" -Access -VlanId 12

Set-VMNetworkAdapter -ManagementOS -Name "Migration" -VmqWeight 90 -MinimumBandwidthWeight 40

Add-VMNetworkAdapter –ManagementOS –Name "SMB1" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "SMB1" -Access -VlanId 13

Set-VMNetworkAdapter -ManagementOS -Name "SMB1" -VmqWeight 100 -MinimumBandwidthWeight 40

Add-VMNetworkAdapter –ManagementOS –Name "SMB2" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "SMB2" -Access -VlanId 14

Set-VMNetworkAdapter -ManagementOS -Name "SMB2" -VmqWeight 100 -MinimumBandwidthWeight 40

Add-VMNetworkAdapter –ManagementOS –Name "SMB3" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "SMB3" -Access -VlanId 15

Set-VMNetworkAdapter -ManagementOS -Name "SMB3" -VmqWeight 100 -MinimumBandwidthWeight 40

Add-VMNetworkAdapter –ManagementOS –Name "SMB4" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "SMB4" -Access -VlanId 16

Set-VMNetworkAdapter -ManagementOS -Name "SMB4" -VmqWeight 100 -MinimumBandwidthWeight 40

# Rename the cluster networks if desired

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.10.0"}).Name = "Management_Network"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.11.0"}).Name = "Cluster_Network"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.12.0"}).Name = "Migration_Network"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.13.0"}).Name = "SMB_Network1"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.14.0"}).Name = "SMB_Network2"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.15.0"}).Name = "SMB_Network3"

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.16.0"}).Name = "SMB_Network4"

# Configure the cluster network roles

(Get-ClusterNetwork -Name "Management_Network").Role = 3

(Get-ClusterNetwork -Name "Cluster_Network").Role = 1

(Get-ClusterNetwork -Name "Migration_Network").Role = 1

(Get-ClusterNetwork -Name "SMB_Network1").Role = 0

(Get-ClusterNetwork -Name "SMB_Network2").Role = 0

(Get-ClusterNetwork -Name "SMB_Network3").Role = 0

(Get-ClusterNetwork -Name "SMB_Network4").Role = 0

# Configure an SMB Multichannel constraint

# This ensures that SMB traffic from the named server only uses SMB interfaces

New-SmbMultichannelConstraint -ServerName "FileServer1" -InterfaceAlias "vEthernet (SMB1)", "vEthernet (SMB2)", "vEthernet (SMB3)", "vEthernet (SMB4)"

# Configure the live migration network

Get-ClusterResourceType -Name "Virtual Machine" | Set-ClusterParameter -Name MigrationExcludeNetworks -Value ([String]::Join(";",(Get-ClusterNetwork | Where-Object {$_.Name -ne "Migration_Network"}).ID))

Considerazioni sulla replica Hyper-V

Se si usa anche Hyper-V Replica nell'ambiente, è possibile aggiungere un'altra scheda di rete virtuale al sistema operativo di gestione per il traffico di replica. Per esempio:

Add-VMNetworkAdapter –ManagementOS –Name "Replica" –SwitchName "TeamSwitch"

Set-VMNetworkAdapterVlan -ManagementOS -VMNetworkAdapterName "Replica" –Access –VlanId 17

Set-VMNetworkAdapter -ManagementOS -Name "Replica" -VmqWeight 80 -MinimumBandwidthWeight 10

# If the host is clustered – configure the cluster name and role

(Get-ClusterNetwork | Where-Object {$_.Address -eq "10.0.17.0"}).Name = "Replica"

(Get-ClusterNetwork -Name "Replica").Role = 3

Annotazioni

Se invece si usa QoS basato su criteri, in cui è possibile limitare il traffico in uscita indipendentemente dall'interfaccia su cui viene inviato, è possibile usare uno dei metodi seguenti per limitare il traffico di replica Hyper-V: Creare un criterio QoS basato sulla porta di destinazione. Nell'esempio seguente il listener di rete nel server di replica o nel cluster è configurato per l'uso della porta 8080 per ricevere il traffico di replica.

Appendice: Crittografia

Crittografia del traffico del cluster

Per impostazione predefinita, la comunicazione del cluster non è crittografata. Se si vuole, è possibile abilitare la crittografia. Tuttavia, la crittografia comporta un sovraccarico delle prestazioni. Per abilitare la crittografia, usare il comando di Windows PowerShell seguente per impostare il livello di sicurezza per il cluster.

(Get-Cluster). SecurityLevel = 2

Nella tabella seguente vengono illustrati i diversi valori del livello di sicurezza.

| Descrizione della sicurezza | Value |

|---|---|

| Testo non crittografato | 0 |

| Firmato (impostazione predefinita) | 1 |

| Crittografato | 2 |

Crittografia del traffico di migrazione in tempo reale

Il traffico di migrazione in tempo reale non è crittografato. È possibile abilitare IPsec o altre tecnologie di crittografia a livello di rete, se necessario. Tuttavia, le tecnologie di crittografia influiscono in genere sulle prestazioni.

Traffico SMB

Per impostazione predefinita, il traffico SMB non è crittografato. Pertanto, usare una rete dedicata (fisica o logica) o usare la crittografia. Per il traffico SMB, è possibile usare la crittografia SMB, la crittografia di livello 2 o di livello 3. La crittografia SMB è il metodo preferito.

Crittografia del traffico di replica

Se si usa l'autenticazione basata su Kerberos, il traffico di replica Hyper-V non viene crittografato. Crittografare il traffico di replica che transita le reti pubbliche tramite la rete WAN o Internet. Usare la crittografia SSL (Secure Sockets Layer) come metodo di crittografia. È anche possibile usare IPsec. Tuttavia, l'uso di IPsec potrebbe influire significativamente sulle prestazioni.