Microsoft Defender per endpoint nel portale di Microsoft Defender

Microsoft Defender per endpoint fa parte del portale di Microsoft Defender, offrendo ai team di sicurezza un'esperienza unificata per la gestione di eventi imprevisti e avvisi, la ricerca di minacce e l'automazione di indagini e risposte. Il portale di Microsoft Defender (https://security.microsoft.com) combina funzionalità di sicurezza che proteggono gli asset e rilevano, analizzano e rispondono alle minacce.

Endpoint come portatili, telefoni, tablet, router e firewall sono i punti di ingresso per la rete. Microsoft Defender per endpoint consente di proteggere questi endpoint fornendo visibilità sulle attività nella rete e rilevando e rispondendo alle minacce avanzate.

Questa guida illustra cosa aspettarsi quando si eseguono Microsoft Defender per endpoint nel portale di Microsoft Defender.

Sapere prima di iniziare

Per usare Microsoft Defender per endpoint nel portale di Microsoft Defender, è necessario disporre di una licenza di Microsoft Defender per endpoint. Per altre informazioni, vedere Microsoft Defender per endpoint licenze.

Verificare inoltre di avere i requisiti relativi a hardware e software, browser, connettività di rete e compatibilità con Microsoft Defender Antivirus. Per altre informazioni, vedere Microsoft Defender per endpoint requisiti minimi.

È anche necessario disporre delle autorizzazioni necessarie per accedere al portale di Microsoft Defender. Per altre informazioni, vedere Usare le autorizzazioni di base per accedere al portale.

Cosa aspettarsi

Indagine e risposta

Le funzionalità di indagine e risposta nel portale di Microsoft Defender consentono di analizzare e rispondere a eventi imprevisti e avvisi. Gli eventi imprevisti sono gruppi di avvisi correlati tra loro.

Eventi imprevisti e avvisi

I dispositivi coinvolti in eventi imprevisti vengono visualizzati nella scheda Storia degli attacchi di pagina, grafico degli eventi imprevisti e asset di un evento imprevisto. È possibile visualizzare i dettagli dell'evento imprevisto, inclusi i dispositivi coinvolti, gli avvisi che hanno attivato l'evento imprevisto e le azioni eseguite. È possibile applicare azioni all'evento imprevisto, ad esempio l'isolamento dei dispositivi, la raccolta di pacchetti di indagine e altro ancora.

I singoli avvisi vengono visualizzati nella pagina Avvisi. È possibile visualizzare i dettagli dell'avviso, inclusi i dispositivi coinvolti, l'evento imprevisto di cui fa parte l'avviso e le azioni eseguite. È anche possibile applicare azioni all'avviso nella pagina dell'avviso.

Ricerca

Cercare proattivamente minacce, software dannosi e attività dannose in endpoint, cassette postali di Office 365 e altro ancora usando query di ricerca avanzata . Queste potenti query possono essere usate per individuare ed esaminare gli indicatori di minaccia e le entità per le minacce note e potenziali.

Le regole di rilevamento personalizzate possono essere create da query di ricerca avanzate per consentire di watch in modo proattivo per gli eventi che potrebbero essere indicativi di attività di violazione e dispositivi non configurati correttamente.

Centro notifiche e invii

Il Centro notifiche mostra le indagini create dalle funzionalità automatizzate di indagine e risposta. Questa correzione automatica automatica nel portale di Microsoft Defender consente ai team di sicurezza di rispondere automaticamente a eventi specifici. È possibile visualizzare le azioni applicate ai dispositivi, lo stato delle azioni e approvare o rifiutare le azioni automatizzate. Passare alla pagina Centro notifiche in Analisi & risposta > Azioni & invio > Centro notifiche.

È possibile inviare file, allegati di posta elettronica e URL a Microsoft Defender per l'analisi nel portale di invio. È anche possibile visualizzare lo stato degli invii e i risultati dell'analisi. Passare alla pagina sottoscrizioni in Indagine & risposta > Azioni & invii>.

Threat intelligence

È possibile visualizzare le minacce emergenti, le nuove tecniche di attacco, il malware prevalente e le informazioni sugli attori delle minacce e le campagne nella pagina Intelligence sulle minacce . Accedere al dashboard di analisi delle minacce per visualizzare le informazioni dettagliate e le informazioni dettagliate sulle minacce più recenti. È anche possibile visualizzare la lettura e comprendere come proteggere da determinate minacce tramite il report degli analisti.

Passare alla pagina analisi delle minacce in Analisi delle minacce di Intelligence > per le minacce.

Inventario dei dispositivi

La pagina Dispositivi asset > contiene l'inventario dei dispositivi, che elenca tutti i dispositivi dell'organizzazione in cui sono stati generati avvisi. È possibile visualizzare i dettagli dei dispositivi, inclusi l'indirizzo IP, il livello di criticità, la categoria del dispositivo e il tipo di dispositivo.

Microsoft Defender per gestione delle vulnerabilità e gestione della configurazione degli endpoint

È possibile trovare Gestione delle vulnerabilità di Microsoft Defender dashboard in Gestione vulnerabilità degli > endpoint. Defender per gestione delle vulnerabilità consente di individuare, assegnare priorità e correggere le vulnerabilità nella rete. Altre informazioni su prerequisiti e autorizzazioni e su come eseguire l'onboarding dei dispositivi in Gestione delle vulnerabilità di Defender.

Il dashboard di configurazione del dispositivo è disponibile nel dashboard di gestione della configurazione > degli > endpoint. È possibile visualizzare la sicurezza dei dispositivi, l'onboarding tramite Microsoft Intune e Microsoft Defender per endpoint, la copertura della protezione Web e la gestione della superficie di attacco a colpo d'occhio.

Gli amministratori della sicurezza possono distribuire criteri di sicurezza degli endpoint ai dispositivi dell'organizzazione in Criteri di sicurezza degli endpoint di gestione della configurazione > degli endpoint>. Altre informazioni sui criteri di sicurezza degli endpoint.

Report

È possibile visualizzare i report sull'integrità dei dispositivi, i dispositivi vulnerabili, il riepilogo della sicurezza mensile, la protezione Web, il firewall, il controllo del dispositivo e le regole di riduzione della superficie di attacco nella pagina Report .

Impostazioni generali

Device discovery

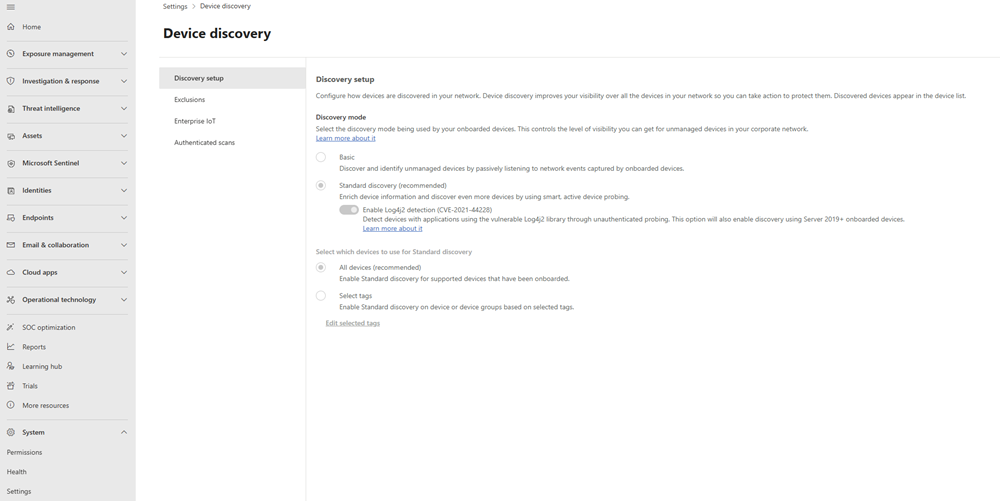

Nella pagina Impostazioni > Individuazione dispositivo è possibile configurare le impostazioni di individuazione dei dispositivi, tra cui il metodo di individuazione, le esclusioni, l'abilitazione dell'IOT aziendale (dipendente dall'accesso) e la configurazione delle pianificazioni di analisi autenticate. Per altre informazioni, vedere Individuazione del dispositivo.

Impostazioni endpoint

Passare alla pagina Endpoint impostazioni > per configurare le impostazioni per Microsoft Defender per endpoint, tra cui funzionalità avanzate, notifiche tramite posta elettronica, autorizzazioni e altro ancora.

Notifiche tramite posta elettronica

È possibile creare regole per dispositivi specifici, gravità degli avvisi e vulnerabilità per inviare notifiche tramite posta elettronica a utenti o gruppi specifici. Per altre informazioni, vedere le informazioni seguenti:

- Configurare le notifiche tramite posta elettronica per gli avvisi

- Configurare le notifiche di posta elettronica per le vulnerabilità

Autorizzazioni e ruoli

Per gestire ruoli, autorizzazioni e gruppi di dispositivi per gli endpoint, passare a Autorizzazioni in Endpoint delle impostazioni>. È possibile creare e definire il ruolo e assegnare le autorizzazioni in Ruoli e creare e organizzare i dispositivi in gruppi in Gruppi di dispositivi.

In alternativa, è possibile passare a Ruoli endpoint & gruppi nella pagina Autorizzazioni di sistema>.

API e provider di servizi di gestione del servizio gestito

L'API avvisi Microsoft Defender XDR è l'API ufficiale che consente ai clienti di usare gli avvisi in tutti i prodotti Defender XDR usando una singola integrazione. Per altre informazioni, vedere Eseguire la migrazione dall'API SIEM MDE all'API avvisi Microsoft Defender XDR.

Per autorizzare un provider del servizio di sicurezza gestito (MSSP) ad accedere alla ricezione degli avvisi, è necessario fornire gli ID applicazione e tenant del provider di servizi di sicurezza microsoft. Per altre informazioni, vedere Integrazione mssp.

Regole

È possibile creare regole e criteri per gestire gli indicatori, filtrare il contenuto Web, gestire i caricamenti di automazione e le esclusioni di cartelle di automazione e altro ancora. Per creare queste regole, passare a Regole in Endpoint impostazioni>. Per altre informazioni sulla gestione di queste regole, vedere i collegamenti seguenti:

- Gestire indicatori

- Gestire i caricamenti di automazione

- Gestione le esclusioni delle cartelle di automazione

- Filtrare il contenuto Web

Gestione delle impostazioni di sicurezza

In Impostazioni > Ambito di imposizione della gestione della configurazione > degli > endpoint è possibile consentire l'applicazione delle impostazioni di sicurezza di Microsoft Intune tramite Microsoft Defender per endpoint. Per altre informazioni, vedere Usare Microsoft Intune per configurare e gestire Microsoft Defender Antivirus.

Gestione dei dispositivi

È possibile eseguire l'onboarding o l'offboarding dei dispositivi ed eseguire un test di rilevamento dei dispositivi nella pagina Impostazioni > Endpoint Gestione dispositivi>. Vedere Onboard to Microsoft Defender per endpoint per conoscere i passaggi per l'onboarding dei dispositivi. Per i dispositivi offboard, vedere Dispositivi offboard.

Consiglio

Per saperne di più, Visitare la community di Microsoft Security nella Tech Community: Tech Community di Microsoft Defender XDR.