Gestione delle vulnerabilità di Microsoft Defender dashboard

Si applica a:

- Gestione delle vulnerabilità di Microsoft Defender

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Microsoft Defender per server Piano 1 & 2

La gestione delle vulnerabilità di Defender offre agli amministratori della sicurezza e ai team delle operazioni di sicurezza un valore univoco, tra cui:

- Informazioni sul rilevamento di endpoint in tempo reale e relativa risposta (EDR) correlate alle vulnerabilità degli endpoint

- Contesto di vulnerabilità del dispositivo prezioso durante le indagini sugli eventi imprevisti

- Processi di correzione predefiniti tramite Microsoft Intune e Microsoft Endpoint Configuration Manager

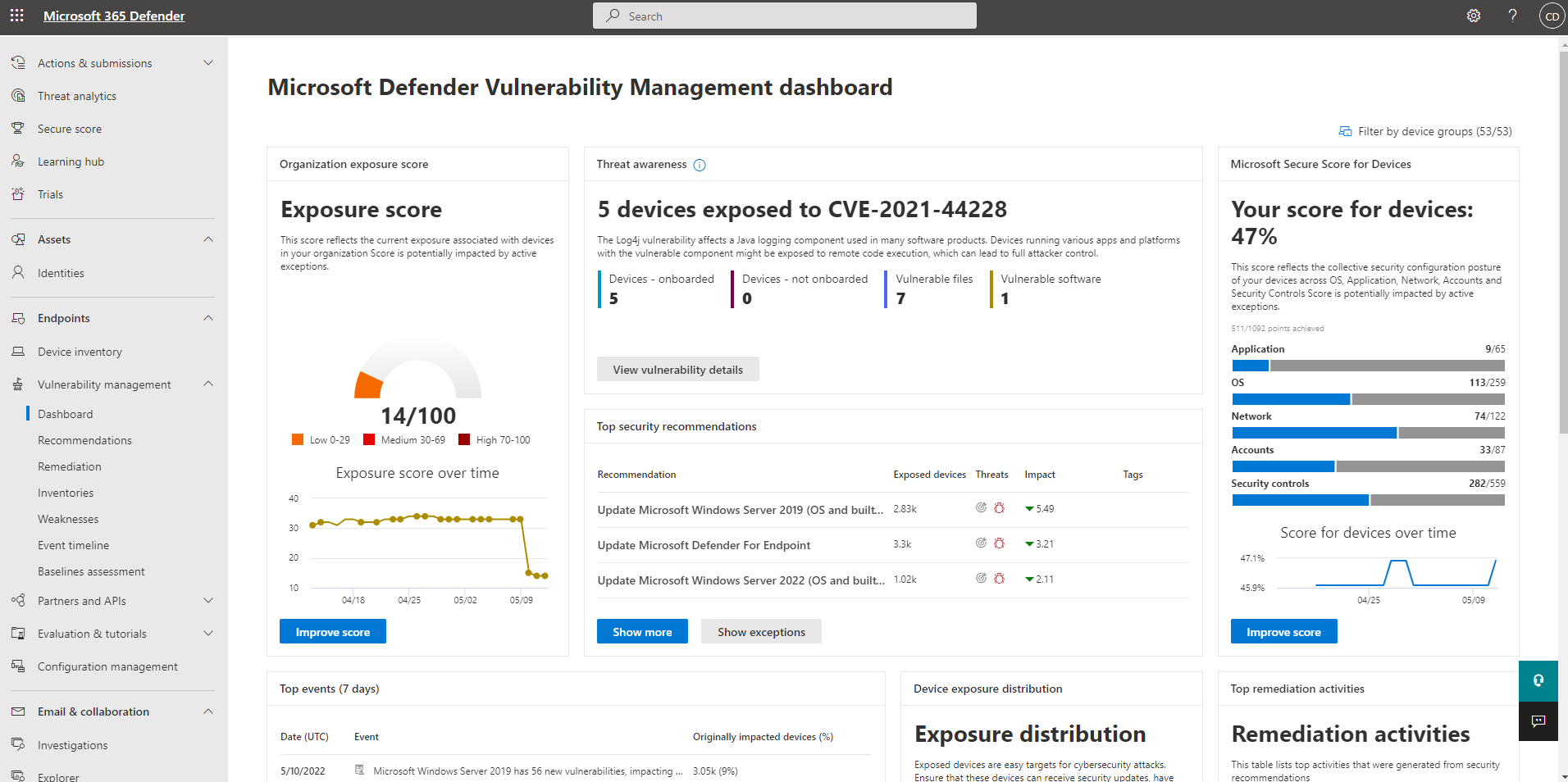

È possibile usare il dashboard di Gestione vulnerabilità di Defender nel portale di Microsoft Defender per:

- Visualizzare il punteggio di esposizione e il punteggio di sicurezza Microsoft per i dispositivi, insieme alle principali raccomandazioni sulla sicurezza, alla vulnerabilità software, alle attività di correzione e ai dispositivi esposti

- Correlare le informazioni dettagliate EDR con le vulnerabilità degli endpoint ed elaborarle

- Selezionare le opzioni di correzione per valutare e tenere traccia delle attività di correzione

- Selezionare le opzioni di eccezione e tenere traccia delle eccezioni attive

Nota

I dispositivi che non sono attivi negli ultimi 30 giorni non vengono inclusi nei dati che riflettono il punteggio di esposizione della gestione delle vulnerabilità dell'organizzazione e il punteggio di sicurezza Microsoft per i dispositivi.

Guardare questo video per una rapida panoramica di ciò che si trova nel dashboard di Gestione vulnerabilità di Defender.

Consiglio

Sapevi che puoi provare tutte le funzionalità in Gestione delle vulnerabilità di Microsoft Defender gratuitamente? Scopri come iscriversi per una versione di valutazione gratuita.

Dashboard di Gestione vulnerabilità di Defender

| Area | Descrizione |

|---|---|

| Gruppi di dispositivi selezionati (#/#) | Filtrare i dati di gestione delle vulnerabilità che si desidera visualizzare nel dashboard e nelle schede in base ai gruppi di dispositivi. L'elemento selezionato nel filtro si applica in tutte le pagine di gestione delle vulnerabilità. |

| Punteggio di esposizione | Vedere lo stato corrente dell'esposizione del dispositivo dell'organizzazione a minacce e vulnerabilità. Diversi fattori influiscono sul punteggio di esposizione dell'organizzazione: punti deboli individuati nei dispositivi, probabilità di violazione dei dispositivi, valore dei dispositivi per l'organizzazione e avvisi pertinenti individuati con i dispositivi. L'obiettivo è ridurre il punteggio di esposizione dell'organizzazione per una maggiore sicurezza. Per ridurre il punteggio, è necessario correggere i problemi di configurazione della sicurezza correlati elencati nelle raccomandazioni sulla sicurezza. |

| Microsoft Secure Score per dispositivi | Vedere il comportamento di sicurezza del sistema operativo, delle applicazioni, della rete, degli account e dei controlli di sicurezza dell'organizzazione. L'obiettivo è correggere i problemi di configurazione della sicurezza correlati per aumentare il punteggio per i dispositivi. Se si selezionano le barre, verrà visualizzata la pagina Raccomandazione per la sicurezza . |

| Distribuzione dell'esposizione del dispositivo | Vedere quanti dispositivi vengono esposti in base al livello di esposizione. Selezionare una sezione nel grafico ad anello per passare alla pagina elenco Dispositivi e visualizzare i nomi dei dispositivi interessati, il livello di esposizione, il livello di rischio e altri dettagli, ad esempio dominio, piattaforma del sistema operativo, stato di integrità, data dell'ultima visualizzazione e tag. |

| Certificati in scadenza | Vedere il numero di certificati scaduti o che scadranno nei prossimi 30, 60 o 90 giorni. |

| Principali raccomandazioni sulla sicurezza | Vedere le raccomandazioni sulla sicurezza raggruppate ordinate e classificate in ordine di priorità in base all'esposizione ai rischi dell'organizzazione e all'urgenza richiesta. Selezionare Mostra altro per visualizzare il resto delle raccomandazioni sulla sicurezza nell'elenco. Selezionare Mostra eccezioni per l'elenco di raccomandazioni con un'eccezione. |

| Software più vulnerabile | Ottieni visibilità in tempo reale sull'inventario software dell'organizzazione con un elenco in pila di software vulnerabili installato nei dispositivi della rete e su come influiscono sul punteggio di esposizione dell'organizzazione. Selezionare un elemento per i dettagli o Mostra altro per visualizzare il resto dell'elenco software vulnerabile nella pagina Inventario software . |

| Principali attività di correzione | Tenere traccia delle attività di correzione generate dalle raccomandazioni sulla sicurezza. È possibile selezionare ogni elemento nell'elenco per visualizzare i dettagli nella pagina Correzione o selezionare Mostra altro per visualizzare le altre attività di correzione e le eccezioni attive. |

| Principali dispositivi esposti | Visualizzare i nomi dei dispositivi esposti e il relativo livello di esposizione. Selezionare un nome di dispositivo dall'elenco per passare alla pagina del dispositivo in cui è possibile visualizzare gli avvisi, i rischi, gli eventi imprevisti, le raccomandazioni sulla sicurezza, il software installato e le vulnerabilità individuate associate ai dispositivi esposti. Selezionare Mostra altro per visualizzare il resto dell'elenco dei dispositivi esposti. Dall'elenco dei dispositivi è possibile gestire i tag, avviare indagini automatizzate, avviare una sessione di risposta dinamica, raccogliere un pacchetto di analisi, eseguire l'analisi antivirus, limitare l'esecuzione dell'app e isolare il dispositivo. |