Azure NetApp Files 用に Virtual WAN を構成する

1 つ以上の Virtual WAN スポーク仮想ネットワーク (VNet) で、Standard ネットワーク機能を使用して Azure NetApp Files ボリュームを構成できます。 Virtual WAN スポーク VNet を使用すると、Virtual WAN 環境全体でファイル ストレージ サービスにグローバルにアクセスできます。

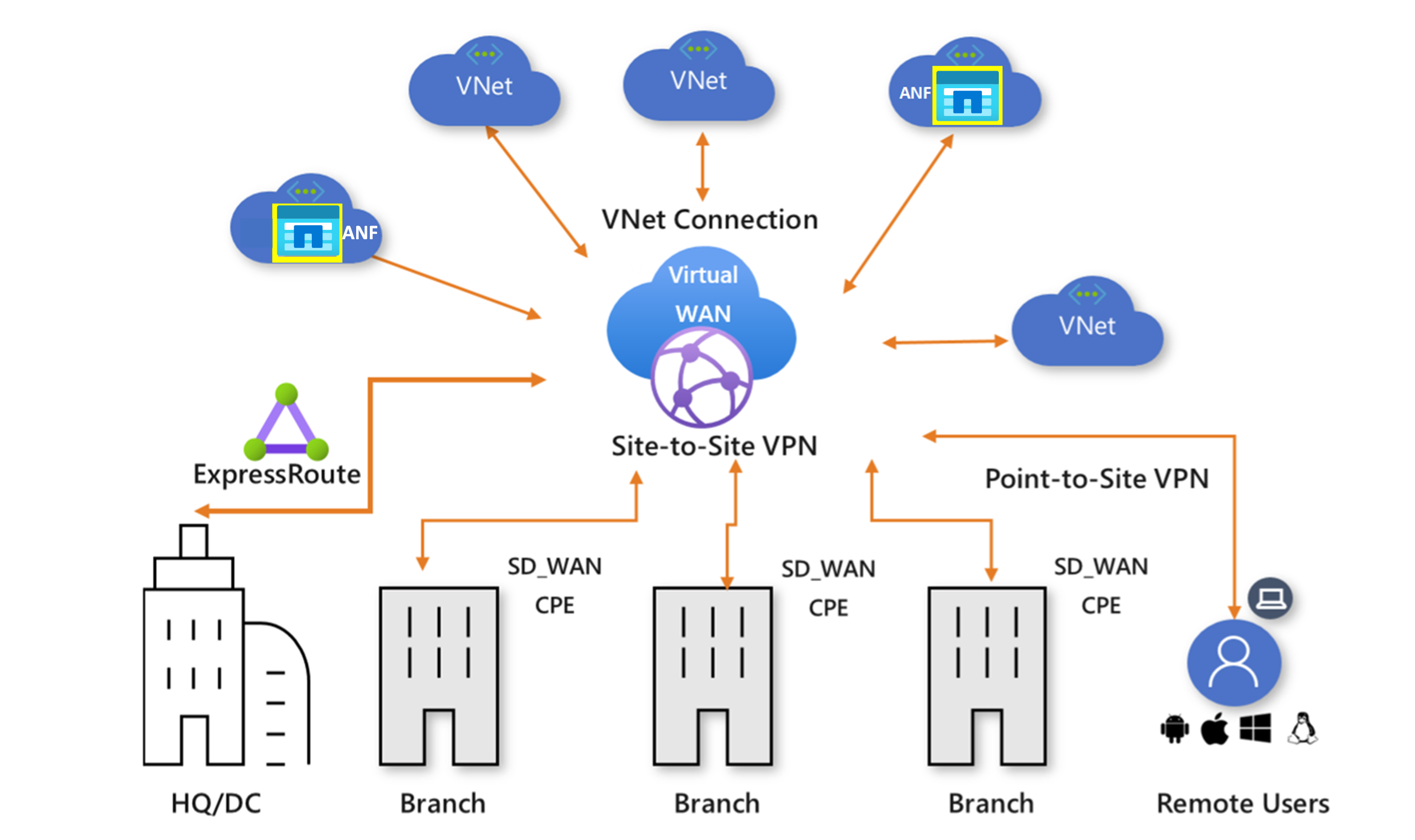

Virtual WAN グローバル デプロイには、さまざまなブランチ、ポイント オブ プレゼンス (PoP)、プライベート ユーザー、オフィス、Azure 仮想ネットワーク、およびその他のマルチクラウド デプロイの任意の組み合わせを含めることができます。 SD-WAN、サイト間 VPN、ポイント対サイト VPN、ExpressRoute を使用して、さまざまなサイトを仮想ハブに接続できます。 複数の仮想ハブがある場合、Virtual WAN の標準のデプロイですべてのハブがフルメッシュで接続されます。

Virtual WAN の詳細については、「Virtual WAN とは」を参照してください。

次の図は、Virtual WAN の 1 つ以上のスポークに Azure NetApp Files ボリュームをデプロイし、ボリュームにグローバルにアクセスする概念を示しています。

この記事では、Virtual WAN 経由で Azure NetApp Files ボリュームをデプロイしてアクセスする方法について説明します。

考慮事項

- Virtual WAN 経由の Azure NetApp Files 接続は、Standard ネットワーク機能を使用する場合にのみサポートされます。 詳細については、「サポートされているネットワーク トポロジ」を参照してください。

開始する前に

Azure NetApp Files の仮想 WAN の構成に進む前に、次を確認します。

- Virtual WAN 環境内で少なくとも 1 つの仮想ハブを構成しました。 仮想ハブの設定に関するヘルプについては、「仮想ハブの設定について」を参照してください。

- Azure NetApp Files ボリュームをデプロイするために、少なくとも 1 つのスポーク VNet を仮想ハブに接続しました。 詳細については、「仮想ネットワークを Virtual WAN ハブに接続する」を参照してください。

- 選択したスポーク VNet 内に、Azure NetApp Files 専用のサブネットを作成するための十分なアドレス空間 (少なくとも /28 個の領域) があります。

Azure NetApp Files ボリュームをデプロイする

スポーク VNet を選択したら、Azure NetApp Files デプロイ プロセスの一環として、委任された Azure NetApp Files サブネットを VNet 内に作成できます。 サブネットを既に作成している場合は、「サブネットを Azure NetApp Files に委任する」を参照してください。

Virtual WAN スポーク VNet での Standard ネットワーク機能を使用した Azure NetApp Files ボリュームのデプロイは、任意の VNet にデプロイするのと同じプロセスです。 デプロイ手順については、「Azure NetApp Files ボリュームのネットワーク機能を構成する」を参照してください。

オンプレミスからの Azure NetApp Files トラフィックを Azure Firewall 経由でルーティングする

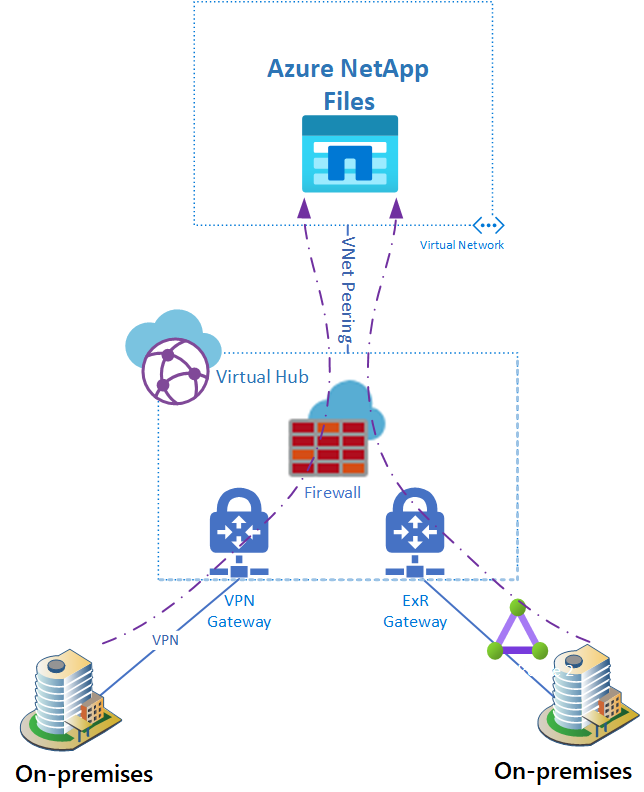

この図は、仮想ハブ内に VPN ゲートウェイと Azure ファイアウォールがデプロイされた Virtual WAN ハブを介して、オンプレミスから Virtual WAN スポーク VNet 内の Azure NetApp Files ボリュームにトラフィックをルーティングする方法を示しています。

Virtual WAN ハブに Azure Firewall をインストールする方法については、「Virtual WAN ハブ内で Azure Firewall を構成する」を参照してください。

ハブにインストールされている Azure Firewall 経由で異なるトラフィック フローを強制するには、「Virtual WAN Hub ルーティングの意図とルーティング ポリシーを構成する方法」を参照してください。

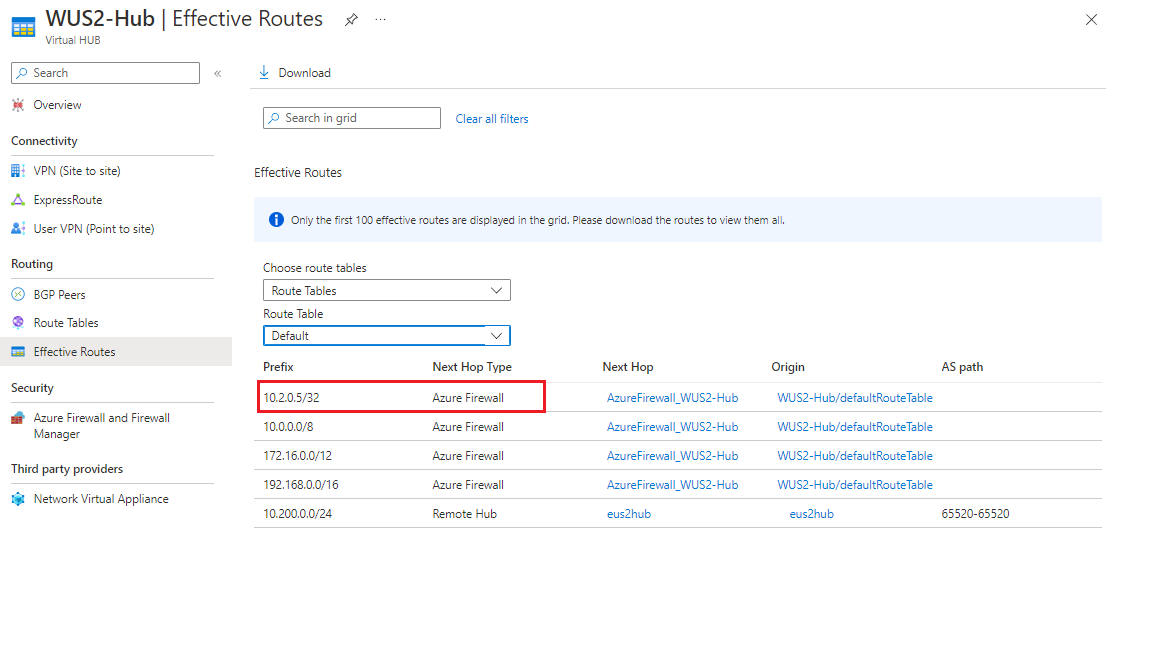

Virtual WAN ハブ内の Azure Firewall を介して Azure NetApp Files にバインドされたトラフィックを強制するには、仮想ハブの有効なルートに、Azure Firewall を指す Azure NetApp Files ボリュームの特定の IP アドレスが必要です。

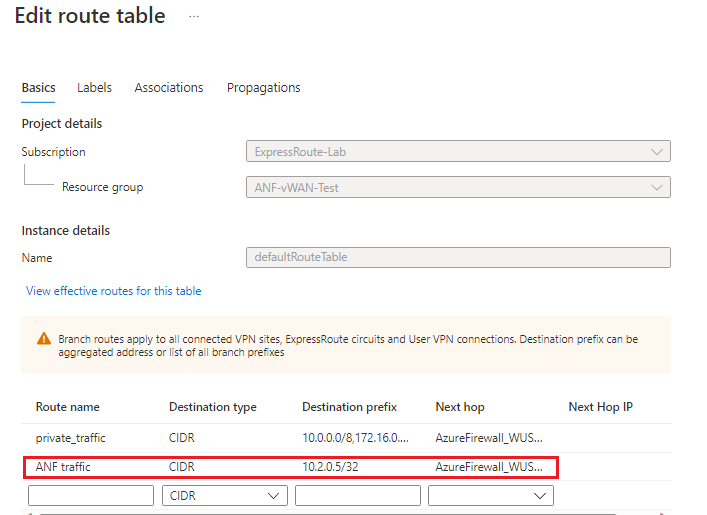

Azure portal の次の図は、有効なルートの仮想ハブの例を示しています。 最初の項目では、IP アドレスは 10.2.0.5/32 と表示されます。 静的ルーティング エントリの宛先プレフィックスは <IP-Azure NetApp Files-Volume>/32、ネクスト ホップは Azure-Firewall-in-hub です。

重要

Azure NetApp Files マウントでは、委任された サブネット内のプライベート IP アドレスが利用されます。 Azure NetApp Files ボリューム IP アドレスが属する CIDR がネクスト ホップとして Azure Firewall を指している場合でも、特定の IP アドレス エントリが必要です。 たとえば、10.0.0.0/8 がネクスト ホップとして Azure Firewall と共に表示されている場合でも、10.2.0.5/32 が表示される必要があります。

仮想ハブの有効なルートの下に Azure NetApp Files ボリューム IP を一覧表示する

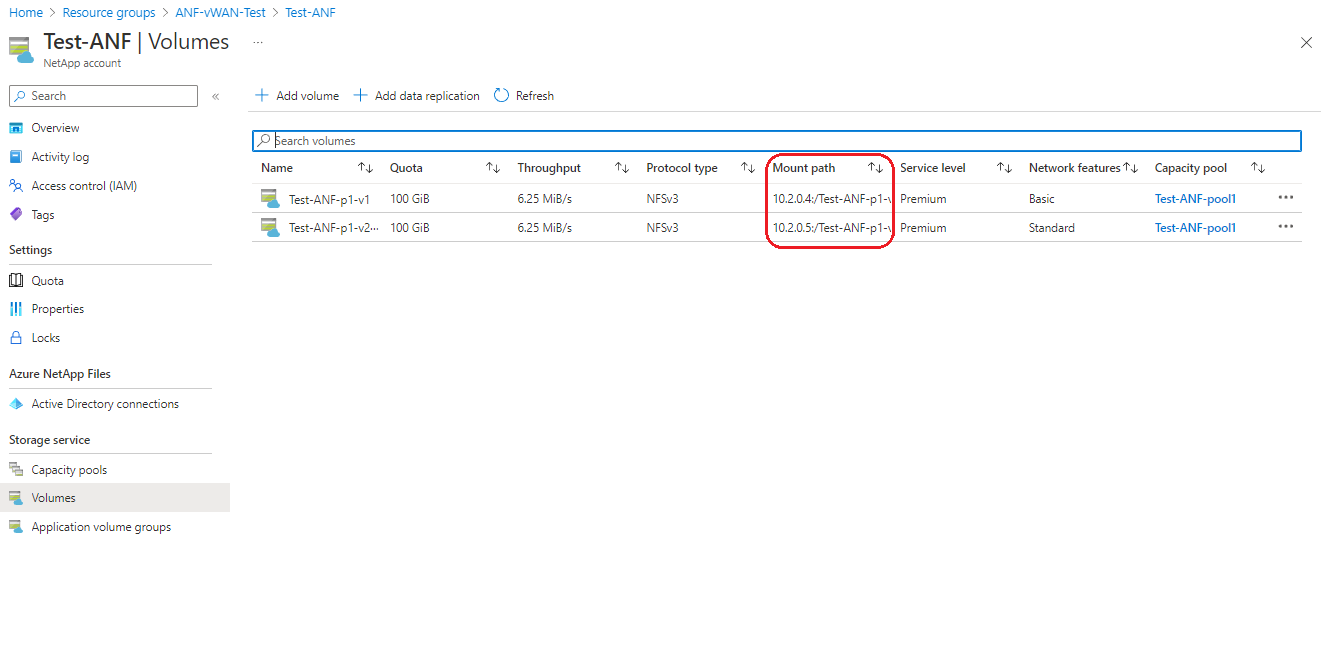

Azure NetApp Files ボリュームに関連付けられているプライベート IP アドレスを識別するには:

- Azure NetApp Files サブスクリプションの [ボリューム] に移動します。

- 探しているボリュームを特定します。 Azure NetApp Files ボリュームに関連付けられているプライベート IP アドレスは、ボリュームのマウント パスの一部として一覧表示されます。

仮想ハブの有効なルートを編集する

仮想ハブの有効なルートに対する変更を有効にするには、仮想ハブのルート テーブルにルートを明示的に追加します。

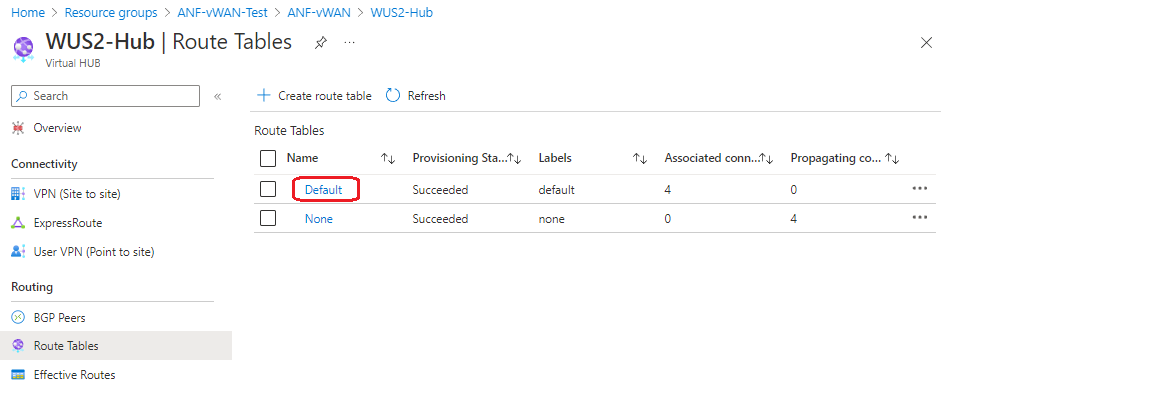

- 仮想ハブで、[ルート テーブル] に移動します。

- 編集するルート テーブルを選択します。

- [ルート名] を選択し、[宛先プレフィックス] と [ネクスト ホップ] を追加します。

- 変更を保存します。