ネットワーク保護を有効にする

適用対象:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

- サーバーのMicrosoft Defender

- Microsoft Defender ウイルス対策

プラットフォーム

- Windows

- Linux (Linux のネットワーク保護に関するページを参照)

- macOS (「 macOS のネットワーク保護」を参照)

ヒント

Defender for Endpoint を試す場合は、 無料試用版にサインアップしてください。

ネットワーク保護 は、従業員がアプリケーションを使用して、フィッシング詐欺、悪用、その他の悪意のあるコンテンツをインターネット上でホストする可能性のある危険なドメインにアクセスするのを防ぐのに役立ちます。 テスト環境で ネットワーク保護を監査して、ネットワーク保護 を有効にする前にブロックされるアプリを確認できます。

ネットワーク保護が有効になっているかどうかを確認する

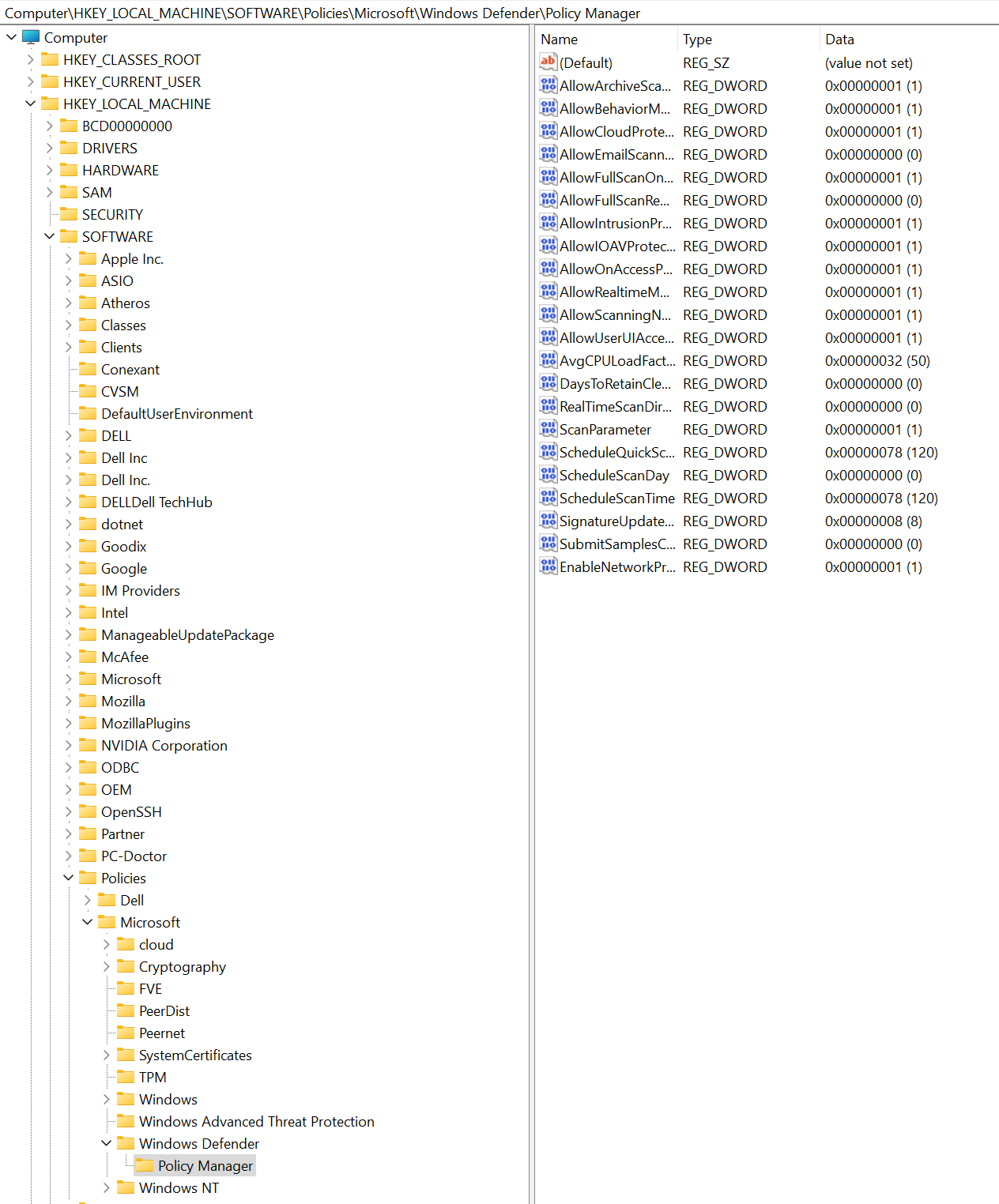

レジストリ エディターを使用して、ネットワーク保護の状態をチェックできます。

タスク バーの [スタート ] ボタンを選択し、「

regedit」と入力します。 結果の一覧で、[レジストリ エディター] を選択して開きます。サイド メニューから [HKEY_LOCAL_MACHINE ] を選択します。

入れ子になったメニューから SOFTWARE>Policies>Microsoft>Windows Defender>Policy Manager に移動します。

キーが見つからない場合は、[ SOFTWARE>Microsoft>Windows Defender>Windows Defender Exploit Guard>Network Protection] に移動します。

[EnableNetworkProtection] を選択して、デバイスのネットワーク保護の現在の状態を確認します。

- 0、または オフ

- 1、または オン

- 2、または 監査 モード

ネットワーク保護を有効にする

ネットワーク保護を有効にするには、次のいずれかの方法を使用できます。

PowerShell

Windows デバイスで [スタート] を選択し、「

powershell」と入力し、[Windows PowerShell] を右クリックして、[管理者として実行] を選択します。次のコマンドレットを実行します。

Set-MpPreference -EnableNetworkProtection EnabledWindows Server の場合は、次の表に示す追加のコマンドを使用します。

Windows Server のバージョン コマンド Windows Server 2022 以降 set-mpPreference -AllowNetworkProtectionOnWinServer $trueWindows Server 2016

Windows Server 2012 R2set-MpPreference -AllowNetworkProtectionDownLevel $true

set-MpPreference -AllowNetworkProtectionOnWinServer $true(この手順は省略可能です)。ネットワーク保護を監査モードに設定するには、次のコマンドレットを使用します。

Set-MpPreference -EnableNetworkProtection AuditModeネットワーク保護をオフにするには、

AuditModeまたはEnabledの代わりにDisabledパラメーターを使用します。

モバイル デバイスの管理 (MDM)

EnableNetworkProtection 構成サービス プロバイダー (CSP) を使用して、ネットワーク保護を有効または無効にするか、監査モードを有効にします。

Microsoft Defenderマルウェア対策プラットフォームを最新バージョンに更新してから、ネットワーク保護を有効または無効にするか、監査モードを有効にします。

Microsoft Intune

Microsoft Defender for Endpointベースラインメソッド

Microsoft Intune 管理センターにサインインします。

[エンドポイント セキュリティ>セキュリティ ベースライン>Microsoft Defender for Endpoint ベースライン] に移動します。

[ プロファイルの作成] を選択し、プロファイルの名前を指定して、[ 次へ] を選択します。

[構成設定] セクションで、[攻撃対象の Surface の縮小規則] に移動し>[ネットワーク保護を有効にする] の [ブロック]、[有効化]、または [監査] を設定します。 [次へ] を選択します。

organizationで必要に応じて、適切なスコープ タグと割り当てを選択します。

すべての情報を確認し、[ 作成] を選択します。

ウイルス対策ポリシーの方法

Microsoft Intune 管理センターにサインインします。

[エンドポイント セキュリティ>Antivirus] に移動します。

[ポリシーの作成] を選択します。

[ポリシーの作成] ポップアップで、[プラットフォーム] ボックスの一覧から [Windows 10、Windows 11、および Windows Server] を選択します。

[プロファイル] の一覧から [Microsoft Defenderウイルス対策] を選択し、[作成] を選択します。

プロファイルの名前を指定し、[ 次へ] を選択します。

[構成設定] セクションで、[ネットワーク保護を有効にする] で [無効]、[有効 (ブロック モード)] または [有効 (監査モード)] を選択し、[次へ] を選択します。

organizationで必要に応じて、適切な [割り当て] タグと [スコープ] タグを選択します。

すべての情報を確認し、[ 作成] を選択します。

構成プロファイルメソッド

Microsoft Intune管理センター (https://intune.microsoft.com) にサインインします。

[デバイス]>[構成プロファイル]>[プロファイルの作成] に移動します。

[ プロファイルの作成 ] ポップアップで、[ プラットフォーム ] を選択し、[ プロファイルの種類 ] を [テンプレート] として選択します。

[テンプレート名] で、テンプレートの一覧から [エンドポイント保護] を選択し、[作成] を選択します。

[Endpoint protection>Basics] に移動し、プロファイルの名前を指定し、[次へ] を選択します。

[構成設定] セクションで、[Exploit Guard>Network フィルター処理>Network 保護>Enable または Audit のMicrosoft Defenderに移動します。 [次へ] を選択します。

organizationで必要に応じて、適切なスコープ タグ、割り当て、および適用性ルールを選択します。 管理者は、より多くの要件を設定できます。

すべての情報を確認し、[ 作成] を選択します。

グループ ポリシー

ドメインに参加しているコンピューターまたはスタンドアロン コンピューターでネットワーク保護を有効にするには、次の手順に従います。

スタンドアロン コンピューターで、[ スタート] に移動し、「 グループ ポリシーの編集」と入力して選択します。

-又は-

ドメインに参加しているグループ ポリシー管理コンピューターで、グループ ポリシー管理コンソールを開き、構成するグループ ポリシー オブジェクトを右クリックし、[編集] を選択します。

[グループ ポリシー管理エディター] で、[コンピューターの構成] に移動し、[管理用テンプレート] を選択します。

ツリーを Windows コンポーネント>Microsoft Defenderウイルス対策>Microsoft Defender Exploit Guard>Network 保護に展開します。

古いバージョンの Windows では、グループ ポリシー パスには、ウイルス対策ではなく Windows Defender ウイルス対策Microsoft Defender可能性があることに注意してください。

[ 危険な Web サイトにユーザーとアプリがアクセスできないようにする ] 設定をダブルクリックし、オプションを [有効] に設定します。 [オプション] セクションで、次のいずれかのオプションを指定する必要があります。

- ブロック - ユーザーは悪意のある IP アドレスとドメインにアクセスできません。

- 無効 (既定値) - ネットワーク保護機能は機能しません。 ユーザーは悪意のあるドメインへのアクセスをブロックされません。

- 監査モード - ユーザーが悪意のある IP アドレスまたはドメインにアクセスすると、Windows イベント ログにイベントが記録されます。 ただし、ユーザーはアドレスへのアクセスをブロックされません。

重要

ネットワーク保護を完全に有効にするには、グループ ポリシー オプションを [有効] に設定し、[オプション] ドロップダウン メニューで [ブロック] を選択する必要があります。

(この手順は省略可能です)。「ネットワーク保護が有効になっているかどうかを確認する」の手順に従って、グループ ポリシー設定が正しいことを確認します。

Microsoft 構成マネージャー

Configuration Manager コンソールを開きます。

[資産とコンプライアンス>Endpoint Protection>Windows Defender Exploit Guard に移動します。

リボンから [ Exploit Guard Policy の作成 ] を選択して、新しいポリシーを作成します。

- 既存のポリシーを編集するには、ポリシーを選択し、リボンまたは右クリック メニューから [プロパティ ] を選択します。 [ネットワーク保護] タブから [ネットワーク保護の構成] オプションを編集します。

[ 全般 ] ページで、新しいポリシーの名前を指定し、[ ネットワーク保護 ] オプションが有効になっていることを確認します。

[ ネットワーク保護 ] ページで、[ ネットワーク保護の構成 ] オプションに対して次のいずれかの設定を選択します。

- Block

- 監査

- Disabled

残りの手順を完了し、ポリシーを保存します。

リボンから [ 展開 ] を選択して、ポリシーをコレクションに展開します。

デバイスからの Exploit Guard 設定の削除に関する重要な情報

Configuration Managerを使用して Exploit Guard ポリシーを展開すると、展開を削除しても Exploit Guard 設定はクライアントから削除されません。 さらに、クライアントの Exploit Guard デプロイを削除すると、Delete not supportedはConfiguration ManagerのクライアントのExploitGuardHandler.logに記録されます。

次の PowerShell スクリプトを SYSTEM コンテキストで使用して、Exploit Guard 設定を正しく削除します。

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()

関連項目

- ネットワーク保護

- Linux のネットワーク保護

- macOS のネットワーク保護

- ネットワーク保護と TCP 3 方向ハンドシェイク

- ネットワーク保護を評価する

- ネットワーク保護のトラブルシューティング

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティ (Microsoft Defender for Endpoint Tech Community) にご参加ください。