Configuration Manager で Endpoint Protection のマルウェア対策ポリシーを作成して展開する方法

Configuration Manager (現在のブランチ) に適用

マルウェア対策ポリシーを Configuration Manager クライアント コンピューターのコレクションに展開して、Endpoint Protection がマルウェアやその他の脅威から保護する方法を指定できます。 これらのポリシーには、スキャン スケジュール、スキャンするファイルとフォルダーの種類、マルウェアが検出されたときに実行するアクションに関する情報が含まれます。 Endpoint Protection を有効にすると、既定のマルウェア対策ポリシーがクライアント コンピューターに適用されます。 また、提供されているポリシー テンプレートのいずれかを使用したり、環境の特定のニーズを満たすためにカスタム ポリシーを作成したりすることもできます。

Configuration Manager には、定義済みのテンプレートが用意されています。 これらはさまざまなシナリオに合わせて最適化されており、Configuration Manager にインポートできます。 これらのテンプレートは、フォルダー <ConfigMgr Install Folder>\AdminConsole\XMLStorage\EPTemplates にあります。

重要

新しいマルウェア対策ポリシーを作成してコレクションに展開すると、このマルウェア対策ポリシーは既定のマルウェア対策ポリシーをオーバーライドします。

このトピックの手順を使用して、マルウェア対策ポリシーを作成またはインポートし、階層内の Configuration Manager クライアント コンピューターに割り当てます。

注:

これらの手順を実行する前に、「Endpoint Protection の構成」の説明に従って、Configuration Manager が Endpoint Protection 用に 構成されていることを確認してください。

既定のマルウェア対策ポリシーを変更する

Configuration Manager コンソールで、[ 資産とコンプライアンス] をクリックします。

[ 資産とコンプライアンス ] ワークスペースで、[ Endpoint Protection] を展開し、[ マルウェア対策ポリシー] をクリックします。

マルウェア対策ポリシー [ 既定のクライアントマルウェア対策ポリシー ] を選択し、[ ホーム ] タブの [ プロパティ ] グループで [ プロパティ] をクリックします。

[ 既定のマルウェア対策ポリシー ] ダイアログ ボックスで、このマルウェア対策ポリシーに必要な設定を構成し、[OK] をクリック します。

注:

構成できる設定の一覧については、このトピック の「マルウェア対策ポリシー設定の一覧 」を参照してください。

新しいマルウェア対策ポリシーを作成する

Configuration Manager コンソールで、[ 資産とコンプライアンス] をクリックします。

[ 資産とコンプライアンス ] ワークスペースで、[ Endpoint Protection] を展開し、[ マルウェア対策ポリシー] をクリックします。

[ ホーム ] タブの [ 作成 ] グループで、[ マルウェア対策ポリシーの作成] をクリックします。

[マルウェア対策ポリシーの作成] ダイアログ ボックスの [全般] セクションで、ポリシーの名前と説明を入力します。

[ マルウェア対策ポリシーの作成 ] ダイアログ ボックスで、このマルウェア対策ポリシーに必要な設定を構成し、[OK] をクリック します。 構成できる設定の一覧については、「 マルウェア対策ポリシー設定の一覧」を参照してください。

[マルウェア対策ポリシー] の一覧に新しい マルウェア対策ポリシー が表示されていることを確認します。

マルウェア対策ポリシーをインポートする

Configuration Manager コンソールで、[ 資産とコンプライアンス] をクリックします。

[ 資産とコンプライアンス ] ワークスペースで、[ Endpoint Protection] を展開し、[ マルウェア対策ポリシー] をクリックします。

[ ホーム ] タブの [ 作成 ] グループで、[ インポート] をクリックします。

[ 開く ] ダイアログ ボックスで、インポートするポリシー ファイルを参照し、[ 開く] をクリックします。

[ マルウェア対策ポリシーの作成 ] ダイアログ ボックスで、使用する設定を確認し、[OK] をクリック します。

[マルウェア対策ポリシー] の一覧に新しい マルウェア対策ポリシー が表示されていることを確認します。

マルウェア対策ポリシーをクライアント コンピューターに展開する

Configuration Manager コンソールで、[ 資産とコンプライアンス] をクリックします。

[ 資産とコンプライアンス ] ワークスペースで、[ Endpoint Protection] を展開し、[ マルウェア対策ポリシー] をクリックします。

[ マルウェア対策ポリシー] の一覧で、展開するマルウェア対策ポリシーを選択します。 次に、[ ホーム ] タブの [ デプロイ ] グループで、[ デプロイ] をクリックします。

注:

[展開] オプションは、既定のクライアント マルウェア ポリシーでは使用できません。

[ コレクションの選択 ] ダイアログ ボックスで、マルウェア対策ポリシーを展開するデバイス コレクションを選択し、[OK] をクリック します。

マルウェア対策ポリシー設定の一覧

マルウェア対策の設定の多くは自明です。 構成する前に詳細情報が必要になる可能性がある設定の詳細については、次のセクションを参照してください。

スケジュールされたスキャン設定

スキャンの種類 - クライアント コンピューターで実行する 2 つのスキャンの種類のいずれかを指定できます。

クイック スキャン - この種類のスキャンでは、マルウェアが通常検出されるメモリ内のプロセスとフォルダーがチェックされます。 フル スキャンよりも少ないリソースが必要です。

フル スキャン - この種類のスキャンでは、クイック スキャンでスキャンされたアイテムにすべてのローカル ファイルとフォルダーの完全なチェックが追加されます。 このスキャンはクイック スキャンよりも時間がかかり、クライアント コンピューターでより多くの CPU 処理リソースとメモリ リソースを使用します。

ほとんどの場合、 クイック スキャン を使用して、クライアント コンピューターでのシステム リソースの使用を最小限に抑えます。 マルウェアの削除でフル スキャンが必要な場合、Endpoint Protection は、Configuration Manager コンソールに表示されるアラートを生成します。 既定値は クイック スキャンです。

注:

エンドポイントが使用されていない時間のスキャンをスケジュールする場合は、CPU 調整構成が受け入れられないことに注意してください。 スキャンでは、使用可能なリソースを最大限に活用して、可能な限り迅速に完了します。

スキャン設定

メールとメールの添付ファイルをスキャンする - 電子メールのスキャンを有効にするには 、[はい ] に設定します。

USB ドライブなどのリムーバブル 記憶域デバイスをスキャン する - フル スキャン中にリムーバブル ドライブをスキャンするには 、[はい ] に設定します。

ネットワーク ファイルのスキャン - ネットワーク ファイル をスキャンするには 、[はい ] に設定します。

フル スキャンを実行するときにマップされたネットワーク ドライブをスキャンする - クライアント コンピューター上のマップされたネットワーク ドライブをスキャンするには 、[はい ] に設定します。 この設定を有効にすると、クライアント コンピューターでのスキャン時間が大幅に長くなる可能性があります。

この設定を構成するには、[ ネットワーク ファイルのスキャン ] 設定を [はい ] に設定する必要があります。

既定では、この設定は [いいえ] に設定されています。つまり、フル スキャンはマップされたネットワーク ドライブにアクセスしません。

アーカイブされたファイルをスキャン する - .zip ファイルや .rar ファイルなどのアーカイブされたファイルをスキャンするには 、[はい ] に設定します。

スキャン中の CPU 使用率の構成をユーザーに許可 する - [ はい ] に設定すると、ユーザーはスキャン中の CPU 使用率の最大割合を指定できます。 スキャンでは、ユーザーによって定義された最大負荷が常に使用されるとは限りませんが、それを超えることはできません。

スケジュールされたスキャンのユーザー制御 - ユーザーコントロールのレベルを指定します。 ユーザーがデバイス上の ウイルス対策スキャンの [スキャン時間のみ] または [フル コントロール] を設定できるようにします。

既定のアクション設定

クライアント コンピューターでマルウェアが検出されたときに実行するアクションを選択します。 検出されたマルウェアのアラート脅威レベルに応じて、次のアクションを適用できます。

推奨 - マルウェア定義ファイルで推奨されるアクションを使用します。

検疫 - マルウェアを検疫しますが、削除しないでください。

削除 - コンピューターからマルウェアを削除します。

許可 - マルウェアを削除または検疫しないでください。

リアルタイム保護設定

| 設定名 | 説明 |

|---|---|

| リアルタイム保護を有効にする | クライアント コンピューターのリアルタイム保護設定を構成するには、[ はい ] に設定します。 この設定を有効にすることをお勧めします。 |

| コンピューター上のファイルとプログラムのアクティビティを監視する | クライアント コンピューターでファイルとプログラムの実行を開始するタイミングを Endpoint Protection で監視し、実行するアクションや実行されたアクションについて警告する場合は、[ はい ] に設定します。 |

| システム ファイルをスキャンする | この設定を使用すると、受信、送信、または受信および送信のシステム ファイルがマルウェアを監視するかどうかを構成できます。 パフォーマンス上の理由から、サーバーの受信または送信ファイルのアクティビティが高い場合は、[ 受信ファイルと送信ファイルのスキャン] の既定値を変更する必要があります。 |

| 動作の監視を有効にする | この設定を有効にすると、コンピューター アクティビティとファイル データを使用して不明な脅威を検出できます。 この設定を有効にすると、コンピューターのマルウェアスキャンに必要な時間が長くなる可能性があります。 |

| ネットワーク ベースの悪用に対する保護を有効にする | ネットワーク トラフィックを検査し、疑わしいアクティビティをブロックすることで、既知のネットワークの悪用からコンピューターを保護するには、この設定を有効にします。 |

| スクリプト スキャンを有効にする | Service Pack を使用しない Configuration Manager の場合のみ。 疑わしいアクティビティをコンピューターで実行するスクリプトをスキャンする場合は、この設定を有効にします。 |

| ダウンロード時およびインストール前に望ましくない可能性のあるアプリケーションをブロックする |

望ましくない可能性のあるアプリケーション (PUA) は、評判と研究主導の識別に基づく脅威分類です。 最も一般的に、これらは不要なアプリケーション バンドルまたはバンドルされたアプリケーションです。 Microsoft Edge には、 望ましくない可能性のあるアプリケーションをブロックする設定も用意されています。 これらのオプションを調べて、不要なアプリケーションに対する完全な保護を行います。 この保護ポリシー設定は使用でき、既定では [有効] に設定されています。 この設定を有効にすると、ダウンロードおよびインストール時に PUA がブロックされます。 ただし、特定のファイルまたはフォルダーを除外して、ビジネスまたは組織の特定のニーズを満たすことができます。 Configuration Manager バージョン 2107 以降では、[この設定の 監査 ] を選択できます。 監査モードで PUA 保護を使用して、望ましくない可能性のあるアプリケーションをブロックせずに検出します。 監査モードでの PUA 保護は、会社が PUA 保護を有効にすることが環境に与える影響を測定する場合に便利です。 監査モードで保護を有効にすると、ブロック モードで保護を有効にする前に、エンドポイントへの影響を判断できます。 |

除外設定

Configuration Manager 2012 および Current Branch の除外に推奨されるフォルダー、ファイル、およびプロセスの詳細については、「 Configuration Manager 2012 および現在のブランチ サイト サーバー、サイト システム、クライアントに推奨されるウイルス対策の除外」を参照してください。

除外されたファイルとフォルダー:

[ 設定 ] をクリックして [ ファイルとフォルダーの除外の構成 ] ダイアログ ボックスを開き、Endpoint Protection スキャンから除外するファイルとフォルダーの名前を指定します。

マップされたネットワーク ドライブ上にあるファイルとフォルダーを除外する場合は、ネットワーク ドライブ内の各フォルダーの名前を個別に指定します。 たとえば、ネットワーク ドライブが F:\MyFolder としてマップされ、Folder1、Folder2、Folder 3 という名前のサブフォルダーが含まれている場合は、次の除外を指定します。

F:\MyFolder\Folder1

F:\MyFolder\Folder2

F:\MyFolder\Folder3

バージョン 1602 以降では、マルウェア対策ポリシーの [除外設定] セクションにある既存の [ファイルとフォルダーの除外] 設定が改善され、デバイスの除外が許可されます。 たとえば、除外として \device\mvfs (Multiversion ファイル システムの場合) を指定できるようになりました。 ポリシーはデバイス パスを検証しません。Endpoint Protection ポリシーは、デバイス文字列を解釈できる必要があるクライアント上のマルウェア対策エンジンに提供されます。

除外されるファイルの種類:

[ 設定 ] をクリックして [ ファイルの種類の除外の構成 ] ダイアログ ボックスを開き、Endpoint Protection スキャンから除外するファイル拡張子を指定します。 除外リスト内の項目を定義する場合は、ワイルドカードを使用できます。 詳細については、「 ファイル名とフォルダー パスまたは拡張除外リストでワイルドカードを使用する」を参照してください。

除外されたプロセス:

[ 設定 ] をクリックして [ プロセスの除外の構成 ] ダイアログ ボックスを開き、Endpoint Protection スキャンから除外するプロセスを指定します。 除外リストで項目を定義するときにワイルドカードを使用できますが、いくつかの制限があります。 詳細については、「プロセスの除外リストでワイルドカードを使用する」を参照してください。

注:

デバイスが 2 つ以上の マルウェア対策ポリシーを対象としている場合、ウイルス対策除外の設定は、クライアントに適用される前にマージされます。

詳細設定

再解析ポイントのスキャンを有効にする - Endpoint Protection で NTFS 再解析ポイントをスキャンする場合は、[ はい ] に設定します。

再解析ポイントの詳細については、「Windows デベロッパー センターでの ポイントの再解析 」を参照してください。

スケジュールされたスキャンの開始時刻をランダム化する (30 分以内) - ネットワークのフラッディングを回避するために [はい ] に設定します。これは、すべてのコンピューターがマルウェア対策スキャンの結果を Configuration Manager データベースに同時に送信した場合に発生する可能性があります。 Windows Defender ウイルス対策の場合、スキャンの開始時刻が 0 から 4 時間までの任意の間隔、または FEP と SCEP の場合は任意の間隔プラスまたはマイナス 30 分にランダム化されます。 これは、VM または VDI のデプロイで役立ちます。 この設定は、1 つのホストで複数の仮想マシンを実行する場合にも便利です。 マルウェア対策スキャンの同時ディスク アクセスの量を減らすには、このオプションを選択します。

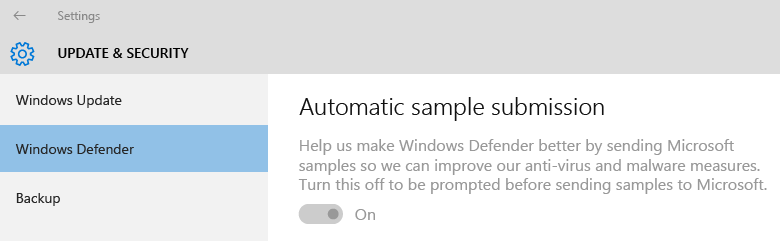

Configuration Manager のバージョン 1602 以降、マルウェア対策エンジンは、詳細な分析のためにファイル サンプルを Microsoft に送信するよう要求する場合があります。 既定では、このようなサンプルを送信する前に常にプロンプトが表示されます。 管理者は、次の設定を管理して、この動作を構成できるようになりました。

自動サンプル ファイルの送信を有効にして、検出された特定の項目が悪意のあるかどうかを Microsoft が判断するのに役立ちます 。自動サンプル ファイルの送信を有効にするには、[ はい ] に設定します。 既定では、この設定は [いいえ] です。これは、サンプルの自動送信が無効になっており、サンプルを送信する前にユーザーにメッセージが表示されます。

ユーザーが自動サンプル ファイルの送信設定を変更できるようにする - これにより、デバイスのローカル管理者権限を持つユーザーが、クライアント インターフェイスの自動サンプル ファイル送信設定を変更できるかどうかを決定します。 既定では、この設定は "いいえ" です。これは、Configuration Manager コンソールからのみ変更でき、デバイス上のローカル管理者はこの構成を変更できないことを意味します。

たとえば、管理者が有効に設定したこの設定を次に示し、ユーザーによる変更を防ぐために灰色で表示します。

脅威のオーバーライド設定

[脅威名とオーバーライド アクション ] - [ 設定 ] をクリックして、スキャン中に検出されたときに各脅威 ID に対して実行する修復アクションをカスタマイズします。

注:

Endpoint Protection の構成直後に、脅威名の一覧を使用できない場合があります。 Endpoint Protection ポイントが脅威情報を同期するまで待ってから、もう一度やり直してください。

Cloud Protection サービス

Cloud Protection Service を使用すると、マネージド システムで検出されたマルウェアと実行されたアクションに関する情報を収集できます。 この情報は Microsoft に送信されます。

Cloud Protection Service メンバーシップ

- Cloud Protection サービスに参加しない - 情報が送信されない

- Basic - 検出されたマルウェアのリストを収集して送信する

- 高度な 情報 - 個人情報を含む可能性のある基本情報およびより包括的な情報。 たとえば、ファイル パスと部分的なメモリ ダンプです。

ユーザーが Cloud Protection サービスの設定を変更できるようにする - Cloud Protection サービス 設定のユーザー制御を切り替えます。

疑わしいファイルをブロックするためのレベル - Endpoint Protection Cloud Protection Service が疑わしいファイルをブロックするレベルを指定します。

- 標準 - 既定の Windows Defender ブロック レベル

- 高 - パフォーマンスの最適化中に不明なファイルを積極的にブロックします (有害でないファイルをブロックする可能性が高くなります)

- 高度な保護 - 不明なファイルを積極的にブロックし、追加の保護対策を適用します (クライアント デバイスのパフォーマンスに影響する可能性があります)

- 不明なプログラムをブロック する - すべての不明なプログラムをブロックします

拡張クラウド チェックのブロックとスキャンを最大 (秒) に許可 する - Cloud Protection Service がファイルをブロックできる秒数を指定します。サービスは、ファイルが悪意があるとは認識されていないことを確認します。

注:

この設定で選択した秒数は、既定の 10 秒のタイムアウトに加えてです。 たとえば、「0 秒」と入力すると、Cloud Protection Service によってファイルが 10 秒間ブロックされます。

Cloud Protection Service レポートの詳細

| Frequency | 収集または送信されたデータ | データの使用 |

|---|---|---|

| Windows Defender がウイルスとスパイウェアの保護または定義ファイルを更新する場合 | - ウイルスとスパイウェアの定義のバージョン - ウイルスとスパイウェアの保護バージョン |

Microsoft では、この情報を使用して、最新のウイルスとスパイウェアの更新プログラムがコンピューターに存在することを確認します。 存在しない場合は、Windows Defender の更新プログラムが自動的に更新され、コンピューターの保護が最新の状態に保たされます。 |

| Windows Defender がコンピューター上で有害または望ましくない可能性のあるソフトウェアを検出した場合 | - 有害または望ましくない可能性のあるソフトウェアの名前 - ソフトウェアの検出方法 - ソフトウェア に対処するために Windows Defender が実行した操作 - ソフトウェア の影響を受けるファイル - 製造元からのコンピューターに関する情報 (Sysconfig、SysModel、SysMarker) |

Windows Defender では、この情報を使用して、望ましくない可能性があるソフトウェアの種類と重大度、および実行する最善のアクションを決定します。 Microsoft では、この情報を使用して、ウイルスとスパイウェアの保護の精度を向上させます。 |

| 月に 1 回 | - ウイルスとスパイウェアの定義の更新状態 - リアルタイムのウイルスとスパイウェアの監視の状態 (オンまたはオフ) |

Windows Defender では、この情報を使用して、コンピューターに最新のウイルスとスパイウェアの保護バージョンと定義があることを確認します。 また、Microsoft では、リアルタイムのウイルスとスパイウェアの監視が有効になっていることを確認したいと考えています。 これは、有害または望ましくない可能性のあるソフトウェアからコンピューターを保護する上で重要な部分です。 |

| インストール中、またはユーザーがコンピューターのウイルスとスパイウェアのスキャンを手動で実行する場合 | コンピューターのメモリ内の実行中のプロセスの一覧 | 有害な可能性のあるソフトウェアによって侵害された可能性のあるプロセスを特定する。 |

Microsoft は、影響を受けるファイルの名前のみを収集し、ファイル自体の内容は収集しません。 この情報は、特定の脅威に対して特に脆弱なシステムを特定するのに役立ちます。

定義の更新の設定

Endpoint Protection クライアント更新プログラムのソースと順序を設定 する - [ ソースの設定 ] をクリックして、定義とスキャン エンジンの更新のソースを指定します。 これらのソースを使用する順序を指定することもできます。 Configuration Manager がいずれかのソースとして指定されている場合、ソフトウェア更新プログラムがクライアント更新プログラムのダウンロードに失敗した場合にのみ、他のソースが使用されます。

次のいずれかの方法を使用してクライアント コンピューターの定義を更新する場合、クライアント コンピューターはインターネットにアクセスできる必要があります。

Microsoft Update から配布された更新プログラム

Microsoft マルウェア保護センターから配布された更新プログラム

重要

クライアントは、組み込みのシステム アカウントを使用して定義の更新プログラムをダウンロードします。 これらのクライアントがインターネットに接続できるように、このアカウントのプロキシ サーバーを構成する必要があります。

定義の更新をクライアント コンピューターに配信するようにソフトウェア更新プログラムの自動展開規則を構成している場合、定義の更新プログラムの設定に関係なく、これらの更新プログラムが配信されます。