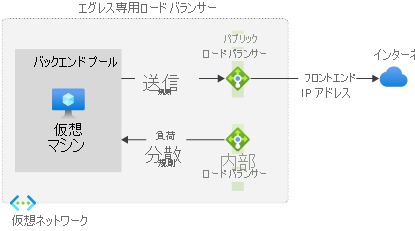

送信専用のロード バランサーの構成

内部ロード バランサーの背後にある VM のアウトバウンド接続を作成するには、内部および外部の標準ロードバランサーを組み合わせて使用します。

この構成は、内部ロード バランサー シナリオ用にアウトバウンド NAT を提供し、バックエンド プールの "エグレス専用" セットアップを生成します。

Note

Azure NAT Gateway は、運用デプロイでのアウトバウンド接続に推奨される構成です。 NAT Gateway の詳細については、「Azure NAT Gateway とは」を参照してください。

Azure NAT Gateway を使用してアウトバウンド専用ロード バランサーの構成をデプロイするには、「チュートリアル: Azure portal を使用して NAT ゲートウェイと内部ロード バランサーを統合する」を参照してください。

Azure でのアウトバウンド接続と既定のアウトバウンド アクセスの詳細については、アウトバウンド接続の送信元ネットワーク アドレス変換 (SNAT) および既定のアウトバウンド アクセスに関する記事を参照してください。

図:エグレス専用のロード バランサーの構成

前提条件

- アクティブなサブスクリプションが含まれる Azure アカウント。 無料でアカウントを作成できます。

仮想ネットワークと bastion ホストの作成

このセクションでは、リソース サブネット、Azure Bastion サブネット、Azure Bastion ホストを含む仮想ネットワークを作成します。

重要

時間単位の料金は、送信データの使用量に関係なく、Bastion がデプロイされた時点から発生します。 詳しくは、「価格」および「SKU」を参照してください。 チュートリアルまたはテストの一環として Bastion をデプロイしている場合は、使用終了後にこのリソースを削除することをお勧めします。

ポータルで、[仮想ネットワーク] を検索して選択します。

[仮想ネットワーク] ページで、[+ 作成] を選択します。

[仮想ネットワークの作成] の [基本] タブで、次の情報を入力するか選択します。

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 Resource group [新規作成] を選択します。 [名前] に「load-balancer-rg」と入力します。 を選択します。 インスタンスの詳細 名前 「lb-vnet」と入力します。 リージョン [米国東部] を選択します。 ![Azure portal の [仮想ネットワークの作成] の [基本] タブのスクリーンショット。](../includes/media/load-balancer-internal-create-bastion-include/create-virtual-network-basics.png)

[セキュリティ] タブ、またはページの下部にある [次へ] ボタンを選択します。

[Azure Bastion] で、以下の情報を入力するか選択します。

設定 値 Azure Bastion Azure Bastion を有効にする チェックボックスをオンにします。 Azure Bastion ホスト名 「lb-bastion」と入力します。 Azure Bastion のパブリック IP アドレス [新規作成] を選択します。 [名前] に「lb-bastion-ip」と入力します。 を選択します。 [IP アドレス] タブ、またはページの下部にある [次へ] を選択します。

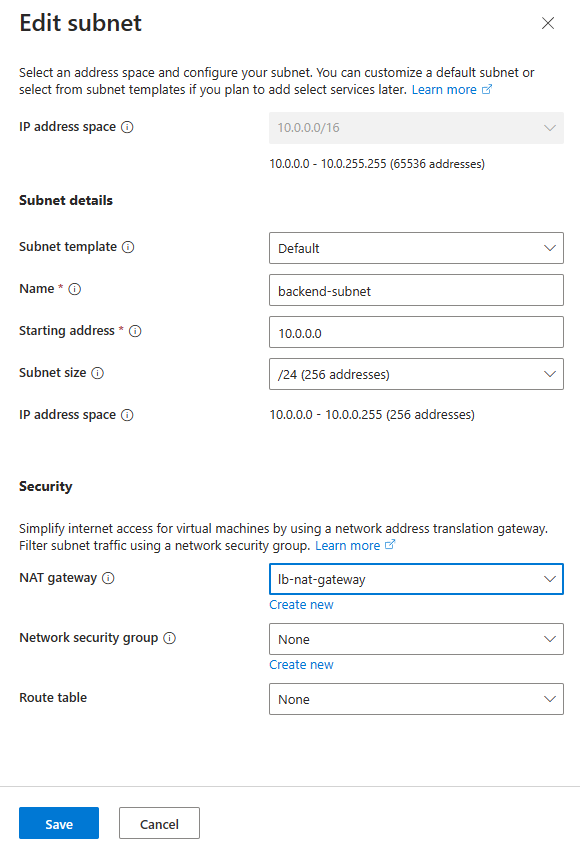

[仮想ネットワークの作成] ページで、次の情報を入力するか選択します。

設定 値 IPv4 アドレス空間の追加 IPv4 アドレス空間 「10.0.0.0/16」 (65,356 個のアドレス) と入力します。 サブネット 既定のサブネット リンクを選択して編集します。 サブネット テンプレート 既定値の [既定] のままにします。 名前 「backend-subnet」と入力します。 開始アドレス 「10.0.0.0」と入力します。 サブネットのサイズ 「/24 (256 個のアドレス) と入力します。 Security NAT Gateway [lb-nat-gateway] を選択します。

[保存] を選択します。

画面の下部にある [確認と作成] を選択し、検証に合格したら [作成] を選択します。

内部ロード バランサーを作成する

このセクションでは、内部ロード バランサーを作成します。

ポータルの上部にある検索ボックスに、「ロード バランサー」と入力します。 検索結果で [ロード バランサー] を選択します。

[ロード バランサー] ページで、 [作成] を選択します。

[ロード バランサーの作成] ページの [基本] タブで、次の情報を入力または選択します。

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [lb-resource-group] を選択します。 インスタンスの詳細 名前 「lb-internal」と入力します リージョン [(米国) 米国東部] を選択します。 SKU 既定値 [標準] のままにします。 Type [内部] を選択します。 ページ下部にある [次へ: フロントエンド IP の構成] を選択します。

[フロントエンド IP 構成] で、 [+ フロントエンド IP の追加] を選択します。

[名前] に「lb-int-frontend」と入力します。

[サブネット] で [backend-subnet] を選択します。

[割り当て] で [動的] を選択します。

[可用性ゾーン] で、 [ゾーン冗長] を選択します。

Note

Availability Zones があるリージョンでは、ゾーンなし (既定のオプション)、特定のゾーン、またはゾーン冗長を選択できます。 この選択は、特定のドメイン障害要件によって異なる場合があります。 Availability Zones がないリージョンでは、このフィールドは表示されません。 可用性ゾーンの詳細については、可用性ゾーンの概要に関するページを参照してください。

[追加] を選択します。

ページ下部で [次へ: バックエンド プール] を選択します。

[バックエンド プール] タブで、 [+ バックエンド プールの追加] を選択します。

[バックエンド プールの追加] の [名前] に「lb-int-backend-pool」と入力します。

[バックエンド プールの構成] には [NIC] または [IP アドレス] を選択します。

[保存] を選択します。

ページ下部にある青色の [確認と作成] ボタンを選択します。

[作成] を選択します

パブリック ロード バランサーの作成

このセクションでは、パブリック ロード バランサーを作成します。

ポータルの上部にある検索ボックスに、「ロード バランサー」と入力します。 検索結果で [ロード バランサー] を選択します。

[ロード バランサー] ページで、 [作成] を選択します。

[ロード バランサーの作成] ページの [基本] タブで、次の情報を入力または選択します。

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [lb-resource-group] を選択します。 インスタンスの詳細 名前 「lb-public」と入力します リージョン [(米国) 米国東部] を選択します。 SKU 既定値 [標準] のままにします。 Type [パブリック] を選択します。 レベル [地域] は既定値のままにします。 ページ下部にある [次へ: フロントエンド IP の構成] を選択します。

[フロントエンド IP 構成] で、 [+ フロントエンド IP の追加] を選択します。

[名前] に「lb-ext-frontend」と入力します。

[IP バージョン] には [IPv4] または [IPv6] を選択します。

Note

IPv6 は現在、ルーティングの優先順位およびリージョン間の負荷分散 (グローバル階層) ではサポートされていません。

[IP の種類] として [IP アドレス] を選択します。

Note

IP プレフィックスの詳細については、Azure パブリック IP アドレス プレフィックスに関するページを参照してください。

[パブリック IP アドレス] で [新規作成] を選択します。

[パブリック IP アドレスの追加] で、[名前] に「lb-public-ip」と入力します。

[可用性ゾーン] で、 [ゾーン冗長] を選択します。

Note

Availability Zones があるリージョンでは、ゾーンなし (既定のオプション)、特定のゾーン、またはゾーン冗長を選択できます。 この選択は、特定のドメイン障害要件によって異なる場合があります。 Availability Zones がないリージョンでは、このフィールドは表示されません。 可用性ゾーンの詳細については、可用性ゾーンの概要に関するページを参照してください。

[ルーティングの優先順位] は、既定値の [Microsoft ネットワーク] のままにします。

[OK] を選択します。

[追加] を選択します。

ページ下部で [次へ: バックエンド プール] を選択します。

[バックエンド プール] タブで、 [+ バックエンド プールの追加] を選択します。

[バックエンド プールの追加] の [名前] に「lb-pub-backend-pool」と入力します。

[仮想ネットワーク] で [lb-VNet] を選択します。

[バックエンド プールの構成] には [NIC] または [IP アドレス] を選択します。

[保存] を選択します。

ページ下部にある青色の [確認と作成] ボタンを選択します。

[作成] を選択します

仮想マシンの作成

このセクションでは、仮想マシンを作成します。 作成の間に、内部ロード バランサーのバックエンド プールにそれを追加します。 仮想マシンを作成した後、パブリック ロード バランサーのバックエンド プールに仮想マシンを追加します。

ポータルの上部にある検索ボックスに、「仮想マシン」と入力します。 検索結果から [仮想マシン] を選択します。

[仮想マシン] で、 [+ 作成]>[仮想マシン] を選択します。

[仮想マシンの作成] の [基本] タブに、値を入力するか選択します。

設定 値 プロジェクトの詳細 サブスクリプション お使いの "Azure サブスクリプション" を選択します リソース グループ [lb-resource-group] を選択します インスタンスの詳細 仮想マシン名 「lb-VM」と入力します リージョン [(米国) 米国東部] を選択します 可用性オプション [インフラストラクチャ冗長は必要ありません] を選択します セキュリティの種類 [Standard] を選択します。 Image [Windows Server 2022 Datacenter: Azure Edition - Gen2] を選択します。 Azure Spot インスタンス 既定値のオフのままにします。 サイズ VM サイズを選択するか、既定の設定を使用します 管理者アカウント ユーザー名 ユーザー名を入力します Password [パスワード] を入力します [パスワードの確認入力] パスワードを再入力します 受信ポートの規則 パブリック受信ポート [なし] を選択します [ネットワーク] タブまたは [次へ: ディスク] を選択してから [次へ: ネットワーク] を選択します。

[ネットワーク] タブで、次を選択または入力します。

設定 値 ネットワーク インターフェイス 仮想ネットワーク lb-VNet Subnet backend-subnet パブリック IP [なし] を選択します。 NIC ネットワーク セキュリティ グループ [Advanced] \(詳細設定) を選択します ネットワーク セキュリティ グループを構成する 既定値の [vm-NSG] のままにします。 VM に異なる名前を選択した場合は、これが異なっていることがあります。 [Load balancing] (負荷分散) で、次を選択します。

設定 値 負荷分散のオプション [Azure load balancing](Azure 負荷分散) を選択します ロード バランサーを選択する [lb-internal] を選択します バックエンド プールを選択する [lb-int-backend-pool] を選択します [Review + create](レビュー + 作成) を選択します。

設定を確認し、 [作成] を選択します。

パブリック ロード バランサーのバックエンド プールに VM を追加する

このセクションでは、前に作成した仮想マシンを、パブリック ロード バランサーのバックエンド プールに追加します。

ポータルの上部にある検索ボックスに、「ロード バランサー」と入力します。 検索結果で [ロード バランサー] を選択します。

[lb-public] を選択します。

[lb-public] の [設定] で、[バックエンド プール] を選択します。

[バックエンド プール] ページの [バックエンド プール] で、[lb-pub-backend-pool] を選択します。

[lb-pub-backend-pool] の [仮想ネットワーク] で、[lb-VNet] を選択します。

[仮想マシン] で、青色の [+ 追加] ボタンを選択します。

[仮想マシンをバックエンド プールに追加する] で、[lb-VM] の横のボックスをオンにします。

[追加] を選択します。

[保存] を選択します。

アウトバウンド規則の前の接続のテスト

ポータルの上部にある検索ボックスに、「仮想マシン」と入力します。 検索結果から [仮想マシン] を選択します。

[lb-VM] を選択します。

[概要] ページで [接続] 、 [Bastion] の順に選択します。

VM 作成時に入力したユーザー名とパスワードを入力します。

[接続] を選択します。

Internet Explorer を開きます。

アドレス バーに「 https://whatsmyip.org 」と入力します。

接続は失敗するはずです。 既定で、標準のパブリック ロード バランサーでは定義されたアウトバウンド規則を使用しないアウトバウンド トラフィックが許可されません。

パブリック ロード バランサーのアウトバウンド規則の作成

ポータルの上部にある検索ボックスに、「ロード バランサー」と入力します。 検索結果で [ロード バランサー] を選択します。

[lb-public] を選択します。

[lb-public] の [設定] で、[アウトバウンド規則] を選択します。

[送信規則] で [+ 追加] を選択します。

次の情報を入力または選択して、アウトバウンド規則を構成します。

設定 値 名前 「myOutboundRule」と入力します。 フロントエンド IP アドレス [lb-ext-frontend] を選択します。 プロトコル 既定値の [すべて] をそのまま使用します。 アイドル タイムアウト (分) スライダーを 15 分に移動します。 TCP リセット [Enabled] を選択します。 バックエンド プール [lb-pub-backend-pool] を選択します。 ポートの割り当て ポートの割り当て [送信ポートの数を手動で選択する] を選択します。 送信ポート 選択基準 [インスタンスごとのポート] を選択します。 インスタンスあたりのポート数 「10000」と入力します [追加] を選択します。

アウトバウンド規則の後の接続のテスト

ポータルの上部にある検索ボックスに、「仮想マシン」と入力します。 検索結果から [仮想マシン] を選択します。

[lb-VM] を選択します。

[概要] ページで [接続] 、 [要塞] の順に選択します。

VM 作成時に入力したユーザー名とパスワードを入力します。

[接続] を選択します。

Internet Explorer を開きます。

アドレス バーに「 https://whatsmyip.org 」と入力します。

接続は成功するはずです。

表示される IP アドレスは、lb-public のフロントエンド IP アドレスであるはずです。

リソースをクリーンアップする

リソース グループ、ロード バランサー、VM、および関連するすべてのリソースは、不要になったら削除します。

そのためには、リソース グループ [lb-resource-group] を選択してから、[削除] を選択します。

次のステップ

この記事では、パブリックと内部のロード バランサーの組み合わせで、"エグレス専用" の構成を作成しました。

この構成により、受信する内部トラフィックをバックエンド プールに負荷分散すると同時に、引き続きパブリック インバウンド接続を防ぐことができます。

Azure Load Balancer と Azure Bastion の詳細については、「Azure Load Balancer の概要」および「Azure Bastion とは」を参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示