Azure portal を使用して Azure Database for MariaDB でパブリック ネットワーク アクセスを拒否する

重要

Azure Database for MariaDB は、提供終了予定です。 Azure Database for MySQL に移行することを強くお勧めします。 Azure Database for MySQL への移行の詳細については、「Azure Database for MariaDB の動作」を参照してください。

この記事では、Azure Database for MariaDB サーバーを、すべてのパブリック構成を拒否し、プライベート エンドポイント経由の接続のみを許可するように構成して、ネットワーク セキュリティを強化する方法について説明します。

前提条件

このハウツー ガイドを完了するには、次が必要です。

パブリック ネットワーク アクセスの拒否を設定する

パブリック ネットワーク アクセスを拒否するように MariaDB サーバーを設定するには、次の手順のようにします。

Azure portal で、既存の Azure Database for MariaDB サーバーを選択します。

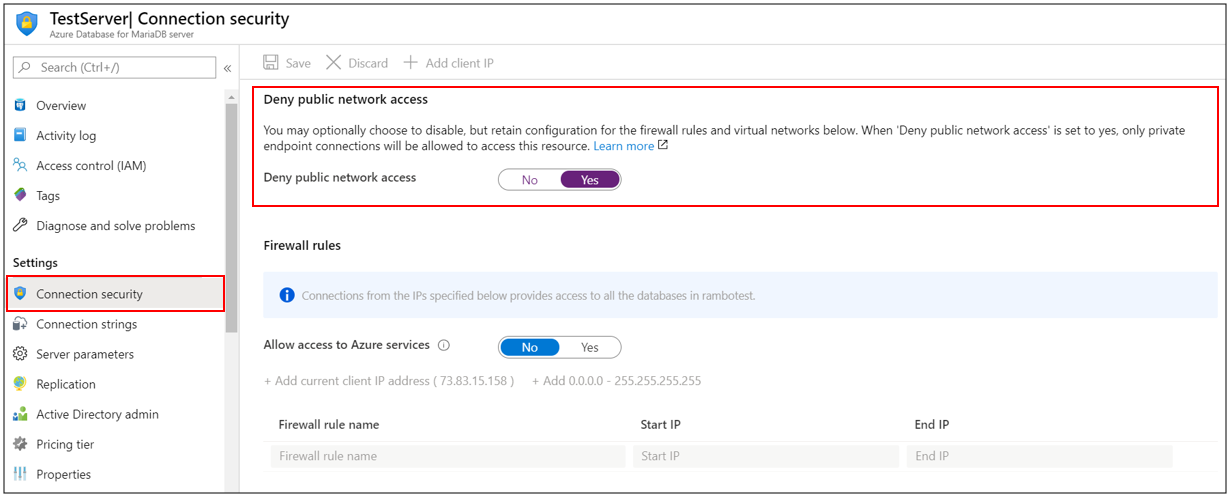

MariaDB サーバー ページの [設定] で、[接続のセキュリティ] を選択して接続のセキュリティの構成ページを開きます。

[Deny Public Network Access]\(パブリック ネットワーク アクセスを拒否する\) で [はい] を選択して、MariaDB サーバーのパブリック アクセスの拒否を有効にします。

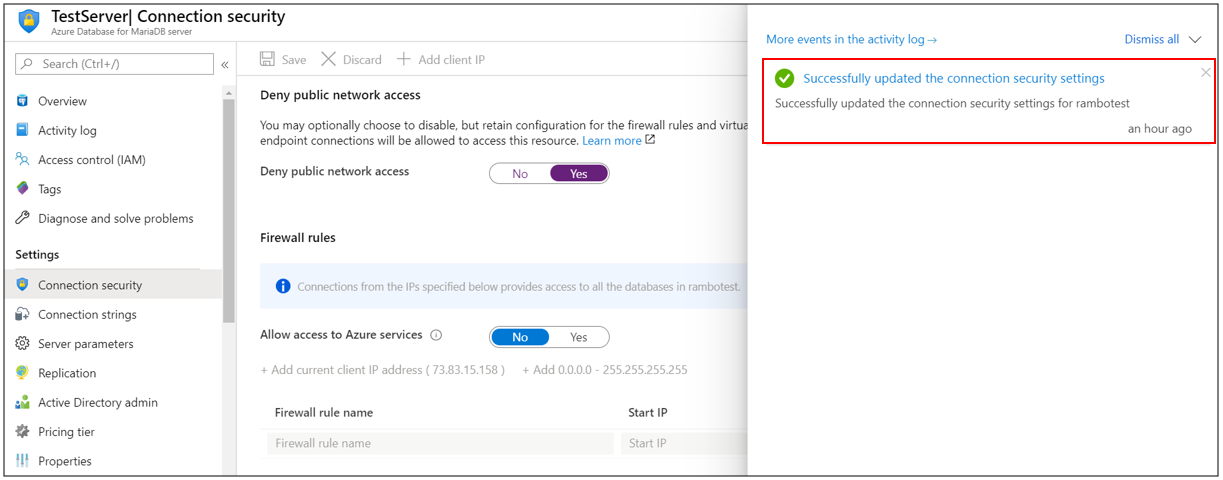

[保存] を選択して変更を保存します。

接続のセキュリティの設定が正常に有効化されたことを確認する通知が表示されます。

次のステップ

メトリックに関するアラートを作成する方法について学習します。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示