No desactives UAC

Me he encontrado con varios clientes en los que han decidido desactivar UAC. En este post explico donde radica la necesidad de tener UAC activado y cómo poder configurarlo.

El desactivar el Control de Cuentas de Usuario (UAC) es una decisión que, desde el punto de vista de seguridad, facilita el trabajo del software malintencionado aumentando la superficie de exposición ante amenazas. Cuando se desactiva UAC se deshabilitan ciertos mecanismos introducidos desde Windows Vista que limitan la capacidad de las aplicaciones para realizar acciones que nos comprometan. La recomendación general es tenerlo activado tanto para usuarios Administradores como para usuarios Estándar.

Si eres utilizas una cuenta de Administrador en tu máquina, el UAC aporta una capa de seguridad extra ya que, mientras que no se necesite realizar una acción administrativa (cualquiera que cambie el estado del sistema o que ejecute una aplicación que potencialmente pueda cambiarlo), es como si utilizaras una cuenta de usuario con los privilegios limitados, exactamente igual que si fueras un usuario Estándar.

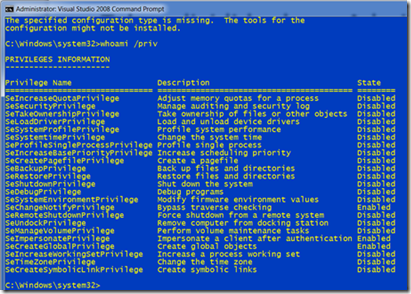

Privilegios de un Administrador sin elevación

Privilegios de un Administrador sin elevación

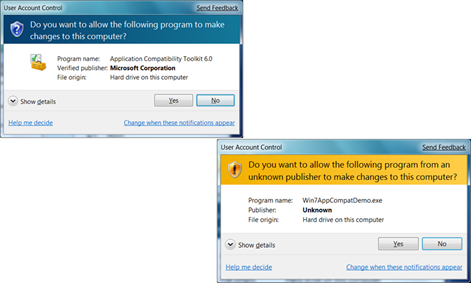

Este hecho se consigue mediante un token de seguridad dividido para el mismo usuario. Solo cuando se requiere realizar la acción administrativa, se obtienen el resto de privilegios de administrador previa autorización (por defecto) del usuario: es cuando aparece la típica ventana de confirmación.

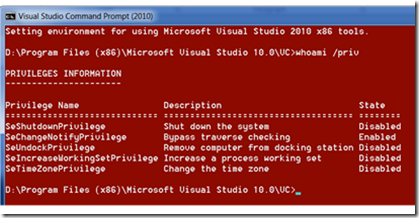

A continuación vemos los privilegios de un usuario Administrador en un proceso con elevación:

A continuación vemos los privilegios de un usuario Administrador en un proceso con elevación:

En resumen, el objetivo principal de UAC es que las aplicaciones se puedan ejecutar sin requerir privilegios extras. Cuando UAC está activado, se ponen en marcha varios mecanismos que solventan muchos problemas: virtualización de archivos y registro, aislamiento del interfaz de usuario y modo protegido de Internet Explorer; que proporcionan una seguridad extra y mantienen las aplicaciones funcionando aunque no seas Administrador.

En el caso de los usuario Estándar, estos ya tiene limitados sus privilegios por defecto, pero desactivar UAC elimina todos los mecanismos mencionados previamente. En otras palabras, deshabilitar UAC para usuarios estándar no arregla nada, sí aumenta el riesgo ante malware y aplicaciones no preparadas para ejecutarse con privilegios restringidos provocarán errores por accesos denegados a determinadas zonas de disco y registro.

¿Se puede disponer de UAC activado y evitar que esté continuamente solicitando autorizaciones? La respuesta es categórica: Sí.

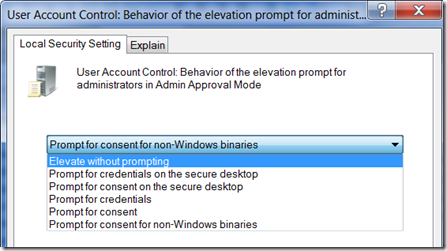

A parte del control estándar de UAC, en el que se pueden elegir entre cuatro opciones (preguntar siempre, no preguntar sobre cambios en configuración de Windows, preguntar sin escritorio seguro y no notificar nunca), existen una serie de políticas que permiten ajustar de una manera más fina cómo queremos que actúe UAC. Entre otras cosas se puede:

- Deshabilitar UAC sólo para Administradores.

- Hacer que UAC esté activo para Administradores y no pregunte nunca.

- Hacer que UAC esté activo para usuarios Estándar pero no pregunte por elevación (hay veces que los usuarios Estándar no tienen la contraseña de un administrador, por lo que… para qué).

- Hacer que UAC pregunte siempre por la contraseña aunque sea un usuario Administrador…

Estas son políticas locales del equipo y se encuentran bajo las opciones de Seguridad. Todas empiezan por Control de Cuentas de Usuario.

Una de las opciones que puede ser interesantes para los Administradores a los que aceptar el aviso de elevación les suponga un suplicio es tener UAC sin pregunta. En la siguiente figura se puede ver las opciones para ajustar UAC para los Administradores:

Para terminar, mencionar que el riesgo de seguridad más grande que existe se corre cuando se actúa como Administrador, por esta razón, la recomendación es tener UAC activado y con las preguntas de consentimiento, así nos enteraremos cuando se van a realizar cambios en el sistema.

Para terminar, mencionar que el riesgo de seguridad más grande que existe se corre cuando se actúa como Administrador, por esta razón, la recomendación es tener UAC activado y con las preguntas de consentimiento, así nos enteraremos cuando se van a realizar cambios en el sistema.

Más información: https://technet.microsoft.com/en-us/library/ee679793(WS.10).aspx