この記事では、Salesforce と Microsoft Entra ID を統合する方法について説明します。 Salesforce をMicrosoft Entra IDと統合すると、次のことができます。

- Salesforce にアクセスできるユーザーをMicrosoft Entra IDで制御できます。

- ユーザーが自分のMicrosoft Entraアカウントを使用して Salesforce に自動的にサインインできるように設定できます。

- 1 つの場所でアカウントを管理します。

注意

Salesforce では、2026 年 2 月 3 日からシングル Sign-On (SSO) ログインのデバイスライセンス認証の変更が適用されたことに注意してください。 Salesforce チームと密接に連携しており、2 月 3 日から、Salesforce は既定で Entra ID によって発行された SAML トークンに含まれる authnmethodreferences 要求の受け入れを開始します。 authnmethodreferences 要求に値 multipleauthn が含まれている場合、Salesforce はデバイスを信頼済みとして扱います。 MFA を適用する条件付きアクセス ポリシーがこの要件を満たすように構成されていることを確認してください。 この要求の詳細 については、こちらをご覧ください。

AD FS をEntra IDのフェデレーション プロバイダーとして使用している場合は、here に公開されているガイダンスに従って、Entra IDが SAML トークンにこの要求を含めます。

前提条件

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つMicrosoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- シングル サインオン (SSO) が有効な Salesforce のサブスクリプション。

シナリオの説明

この記事では、テスト環境で sso Microsoft Entraを構成し、テストします。

Salesforce では、SP Initiated SSO がサポートされます。

Salesforce では、自動化されたユーザー プロビジョニングとプロビジョニング解除 (推奨) がサポートされます。

Salesforce では、Just-In-Time ユーザー プロビジョニングがサポートされます。

Salesforce Mobile アプリケーションを、SSO を有効にするためのMicrosoft Entra IDで構成できるようになりました。 この記事では、テスト環境で sso Microsoft Entraを構成し、テストします。

ギャラリーから Salesforce を追加する

Microsoft Entra IDへの Salesforce の統合を構成するには、ギャラリーから管理対象 SaaS アプリの一覧に Salesforce を追加する必要があります。

- Microsoft Entra admin centerに少なくとも Cloud アプリケーション管理者としてサインインします。

- Entra ID>Enterprise apps>New application に移動します。

- [ギャラリーから追加する] セクションで、検索ボックスに、「Salesforce」と入力します。

- 結果パネルで [Salesforce] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細についてはを参照してください。

Salesforce Microsoft Entra SSO の構成とテスト

Salesforce で Microsoft Entra SSO を構成してテストするために、B.Simon というテストユーザーを使用します。 SSO を機能させるには、Microsoft Entra ユーザーと Salesforce の関連ユーザーとの間にリンク関係を確立する必要があります。

Salesforce Microsoft Entra SSO を構成してテストするには、次の手順に従います。

-

Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra のテスト ユーザーの作成 - Microsoft Entra のシングル サインオンを B.Simon でテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

-

Salesforce の SSO の構成 - アプリケーション側でシングル サインオン設定を構成します。

- Salesforce テストユーザーの作成 - Salesforce で B.Simon に対応するユーザーを作成し、Microsoft Entra のユーザーの表現にリンクさせます。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

Microsoft Entra SSO を有効にするには、次の手順に従います。

Microsoft Entra admin centerに少なくとも Cloud アプリケーション管理者としてサインインします。

Entra ID>Enterprise apps>Salesforce>Single sign-on に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

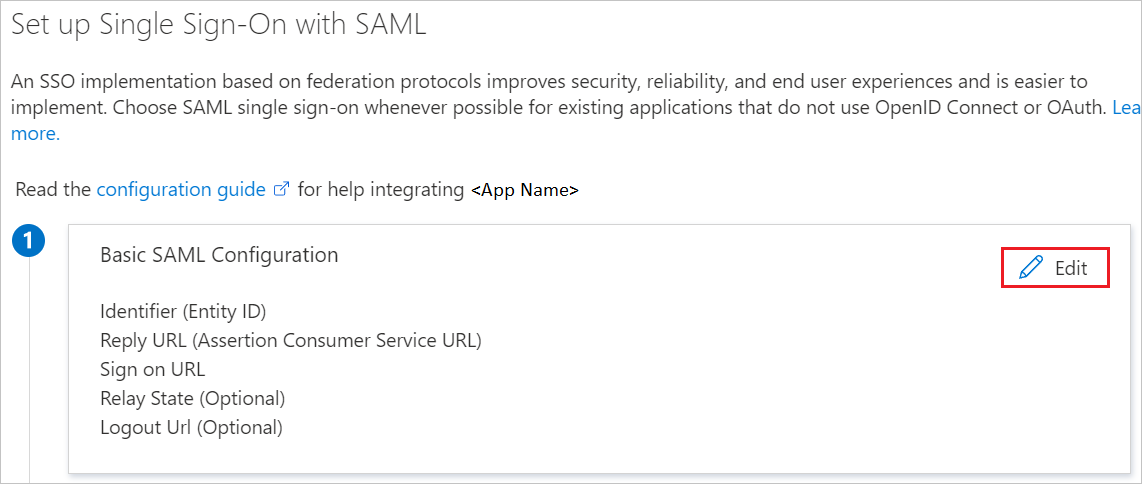

[ SAML でのシングル サインオンの設定 ] ページで、[ 基本的な SAML 構成 ] の編集/ペン アイコンを選択して設定を編集します。

[基本的な SAML 構成] セクションで、次のフィールドの値を入力します。

a. [識別子] ボックスに、次の形式で値を入力します。

エンタープライズ アカウント:

https://<subdomain>.my.salesforce.com開発者アカウント:

https://<subdomain>-dev-ed.my.salesforce.comb。 [応答 URL] ボックスに、次のパターンを使用して値を入力します。

エンタープライズ アカウント:

https://<subdomain>.my.salesforce.com開発者アカウント:

https://<subdomain>-dev-ed.my.salesforce.comc. [サインオン URL] ボックスに、次のパターンを使用して値を入力します。

エンタープライズ アカウント:

https://<subdomain>.my.salesforce.com開発者アカウント:

https://<subdomain>-dev-ed.my.salesforce.com注意

これらの値は実際の値ではありません。 実際の識別子、応答 URL、サインオン URL でこれらの値を更新します。 これらの値を取得するには、Salesforce クライアント サポート チームに問い合わせてください。

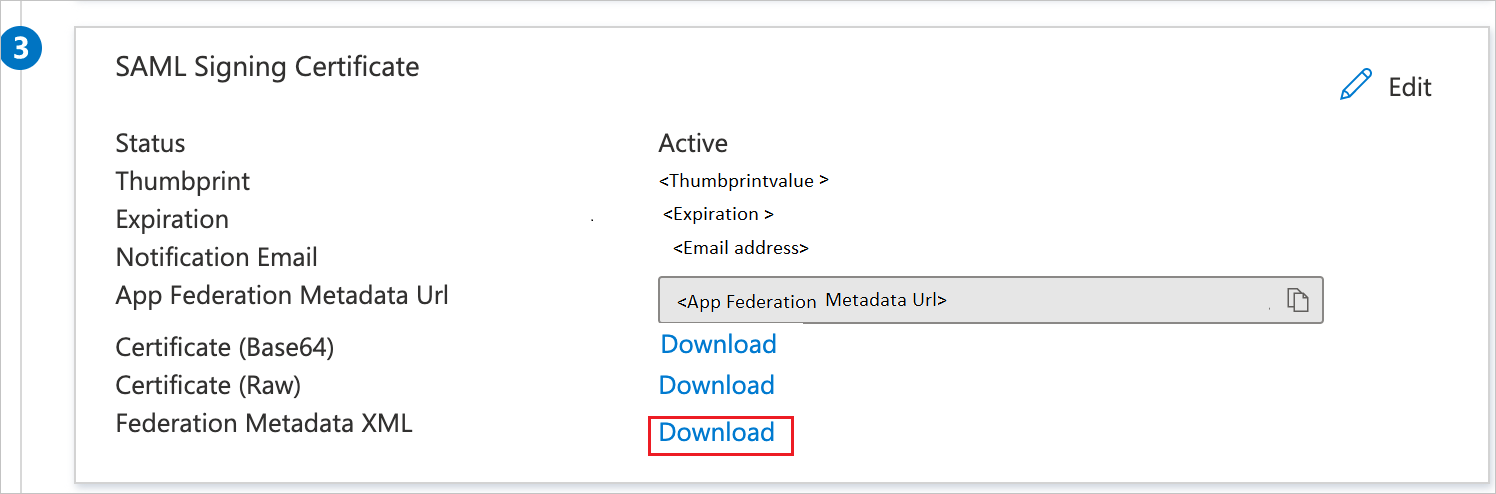

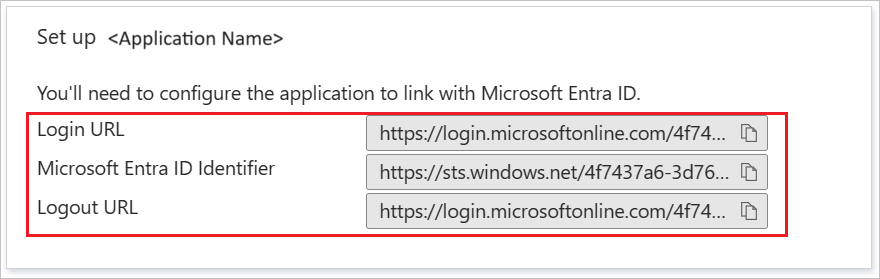

[SAML によるシングル サインオンのセットアップ] ページの [SAML 署名証明書] セクションで、 [フェデレーション メタデータ XML] を探して [ダウンロード] を選択し、証明書をダウンロードして、お使いのコンピューターに保存します。

[Salesforce のセットアップ] セクションで、要件に基づいて適切な URL をコピーします。

Microsoft Entra テスト ユーザーを作成して割り当てる

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

Salesforce SSO の構成

別の Web ブラウザー ウィンドウで、Salesforce 企業サイトに管理者としてサインインします

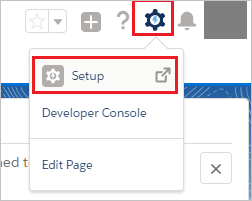

ページの右上隅にある [設定] アイコンの下にある [セットアップ] を選択します。

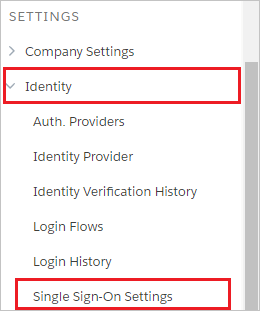

ナビゲーション ウィンドウの [設定] まで下にスクロールし、[ ID ] を選択して関連セクションを展開します。 次に単一 Sign-On 設定を選択します。

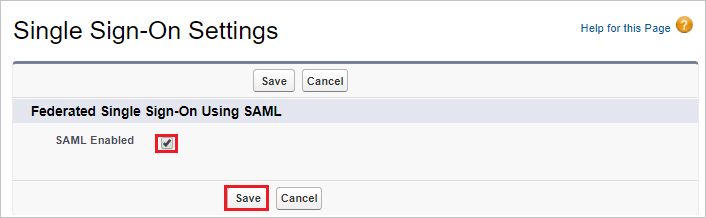

[ 単一 Sign-On 設定] ページで、[ 編集 ] ボタンを選択します。

注意

Salesforce アカウントのシングル サインオン設定を有効にできない場合は、 Salesforce クライアント サポート チームにお問い合わせください。

[ SAML Enabled] を選択し、[ 保存] を選択します。

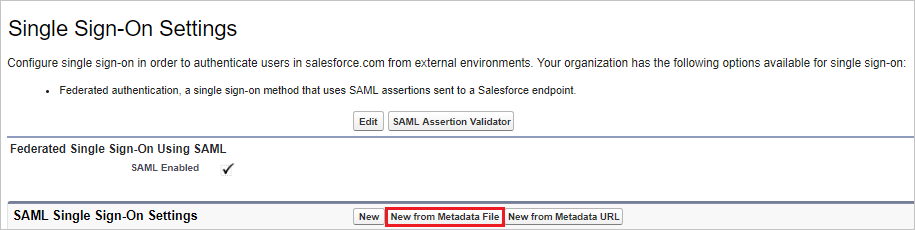

SAML シングル サインオン設定を構成するには、[ メタデータ ファイルから新規] を選択します。

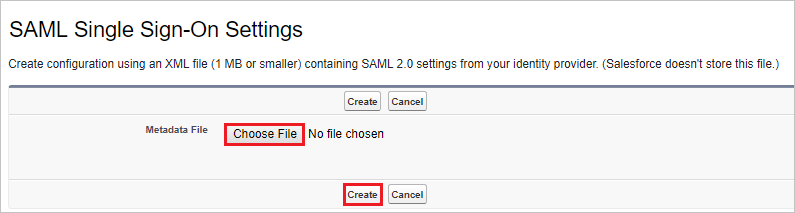

[ ファイルの選択] を選択 して、ダウンロードしたメタデータ XML ファイルをアップロードし、[ 作成] を選択します。

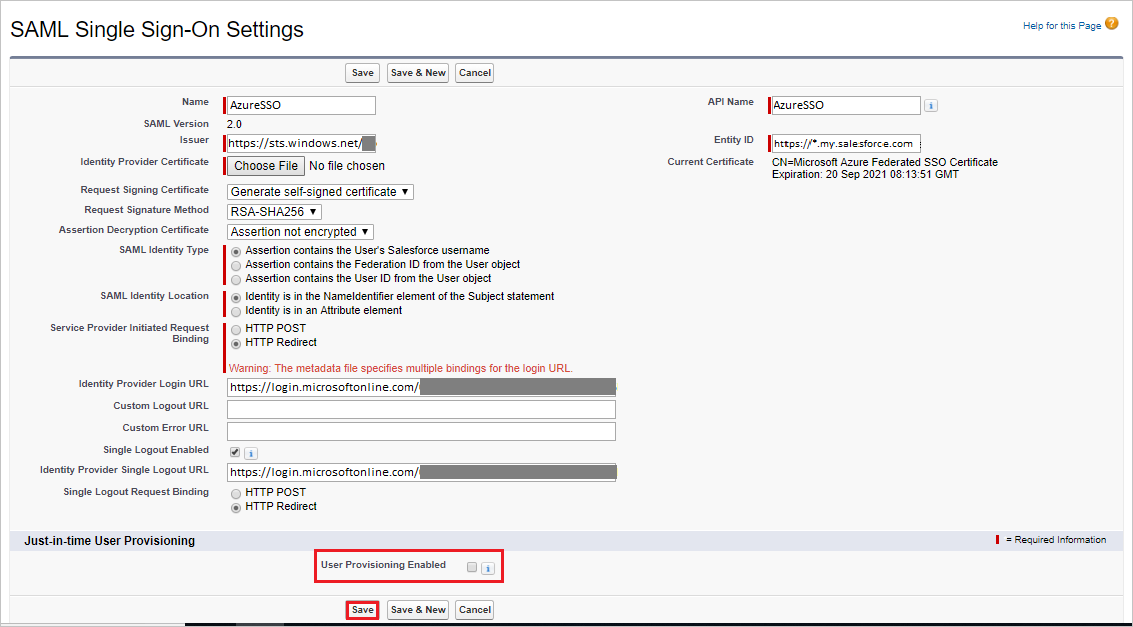

[SAML Single Sign-On Settings](SAML シングル サインオンの設定) ページでは、各フィールドが自動的に設定されます。SAML JIT を使用する場合は、 [User Provisioning Enabled](ユーザー プロビジョニングは有効です) を選択し、 [SAML Identity Type](SAML ID の種類) として [Assertion contains the Federation ID from the User object](アサーションにはユーザー オブジェクトからのフェデレーション ID が含まれます) を選択します。それ以外の場合は、 [User Provisioning Enabled](ユーザー プロビジョニングは有効です) の選択を解除し、 [SAML Identity Type](SAML ID の種類) として [Assertion contains the User's Salesforce username](アサーションにユーザーの Salesforce ユーザー名が含まれています) を選択します。 保存 を選択します。

注意

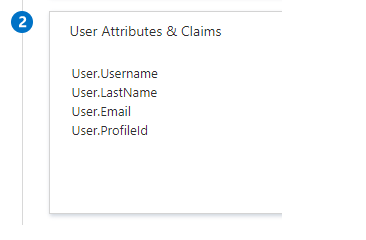

SAML JIT を構成した場合は、Microsoft Entra SSO セクションで追加の手順を実行する必要があります。 Salesforce アプリケーションでは特定の SAML アサーションが使用されるため、SAML トークン属性の構成に特定の属性が必要です。 次のスクリーンショットには、Salesforce で必要な属性の一覧が示されています。

SAML JIT でユーザーをプロビジョニングする場合に問題が引き続き発生する場合は、「Just-In-Time プロビジョニング要件と SAML アサーション フィールド」を参照してください。 一般に、JIT が失敗すると、次のようなエラーが表示される場合があります。

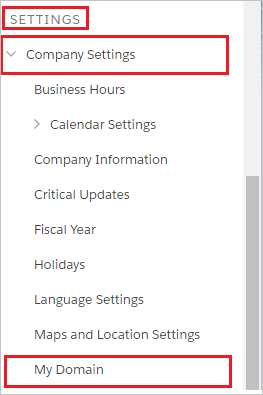

We can't log you in because of an issue with single sign-on. Contact your Salesforce admin for help.Salesforce の左側のナビゲーション ウィンドウで、[ 会社の設定] を選択して関連セクションを展開し、[ マイ ドメイン] を選択します。

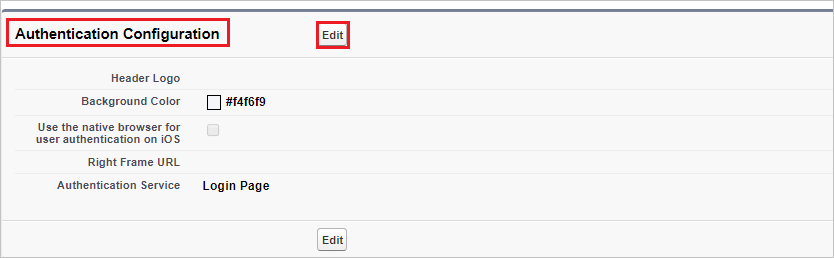

[ 認証構成] セクションまで下にスクロールし、[ 編集 ] ボタンを選択します。

[ 認証構成] セクションで、SAML SSO 構成の ログイン ページ と AzureSSO as Authentication Service を確認し、[保存] を選択 します。

注意

複数の認証サービスを選択した場合、ユーザーが Salesforce 環境へのシングル サインオンを開始すると、サインインに使用する認証サービスを選択するよう要求されます。 このメッセージが表示されないようにするには、その他すべての認証サービスをオフのままにしておいてください。

Salesforce テスト ユーザーの作成

このセクションでは、B.Simon というユーザーを Salesforce に作成します。 Salesforce では、Just-In-Time プロビジョニングがサポートされています。この設定は既定で有効になっています。 このセクションにはアクション項目はありません。 ユーザーがまだ Salesforce に存在しない場合は、Salesforce にアクセスしようとしたときに新しいユーザーが作成されます。 Salesforce は、自動ユーザー プロビジョニングもまたサポートしています。自動ユーザー プロビジョニングの構成方法について詳しくは、こちらをご覧ください。

SSO のテスト

このセクションでは、次のオプションを使用して、Microsoft Entra シングル サインオン構成をテストします。

[ このアプリケーションをテストする] を選択すると、このオプションはログイン フローを開始できる Salesforce のサインオン URL にリダイレクトされます。

Salesforce のサインオン URL に直接移動し、そこからログイン フローを開始します。

Microsoft My Appsを使用できます。 My Apps ポータルで [Salesforce] タイルを選択すると、SSO を設定した Salesforce に自動的にサインインします。 My Apps ポータルの詳細については、「My Apps ポータルの概要を参照してください。

Salesforce (モバイル) の SSO をテストする

Salesforce モバイル アプリケーションを開きます。 サインイン ページで、[ カスタム ドメインの使用] を選択します。

![Salesforce モバイル アプリの [カスタムドメインを使用]](media/salesforce-tutorial/mobile-app1.png)

[ カスタム ドメイン] ボックスに、登録済みのカスタム ドメイン名を入力し、[ 続行] を選択します。

![Salesforce モバイル アプリの [カスタムドメイン]](media/salesforce-tutorial/mobile-app2.png)

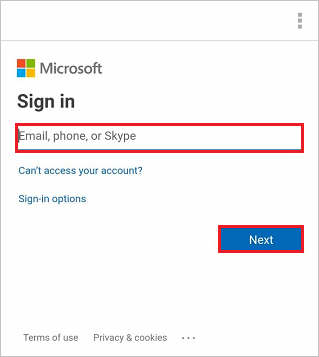

Microsoft Entra資格情報を入力して Salesforce アプリケーションにサインインし、Next を選択します。

次に示すように、[ アクセスの許可 ] ページで、[ 許可 ] を選択して Salesforce アプリケーションへのアクセスを許可します。

![Salesforce モバイル アプリの [アクセスを許可しますか?]](media/salesforce-tutorial/mobile-app4.png)

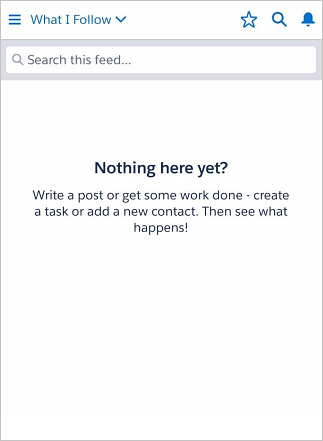

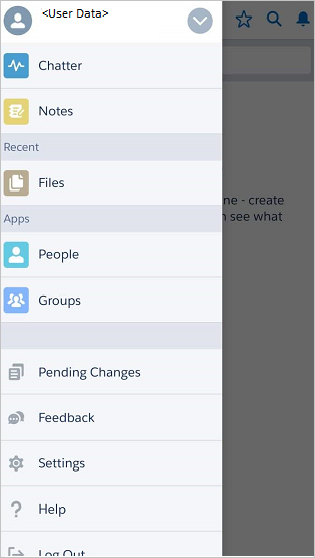

最後に、サインインに成功すると、アプリケーションのホームページが表示されます。

Salesforce で既存のユーザーを検出する

Microsoft Entraとの統合の前に、Salesforce アカウントに 1 人以上のユーザーが既に存在する場合があります。 アカウント検出機能を使用すると、Salesforce のすべてのユーザーのレポートを生成し、Entra で一致するアカウントを持つユーザーと、Salesforce に対してローカルなユーザーを 1 回のクリックで識別できます。 アカウント検出機能の詳細については 、こちらをご覧ください。 これにより、Entra へのオンボードを簡素化しながら、承認されていないアクセスを段階的に監視することもできます。

ローカル アカウントを介したアプリケーション アクセスを禁止する

SSO が機能することを検証し、組織内でロールアウトしたら、 ローカル資格情報を使用してアプリケーション アクセスを無効にします。 これにより、Salesforce へのサインインを保護するために、条件付きアクセス ポリシーや MFA などが確実に設定されます。

関連コンテンツ

Microsoft Defender for Cloud Appsの E5 または別のライセンスをEnterprise Mobility + Securityしている場合は、その製品のアプリケーション アクティビティの監査証跡を収集できます。この証跡は、アラートを調査するときに使用できます。 Defender for Cloud Appsでは、ユーザー、管理者、またはサインイン アクティビティがポリシーに準拠していない場合にアラートをトリガーできます。 Microsoft Defender for Cloud Appsを Salesforce に接続すると、Salesforce サインイン イベントがDefender for Cloud Appsによって収集されます。

さらに、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Appsを使用してセッション制御を適用する方法について説明します。