コンフィデンシャル コンピューティングは、Linux Foundation の一部である コンフィデンシャル コンピューティング コンソーシアム (CCC) によって確立された業界用語です。 CCC は、次の方法でコンフィデンシャル コンピューティングを定義します。

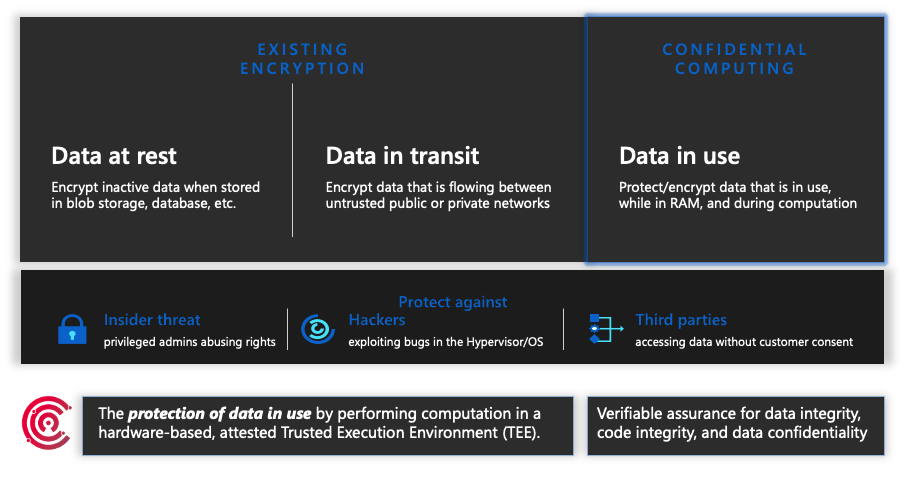

"Confidential Computing は、ハードウェア ベースの構成証明済みの信頼された実行環境で計算を実行することで、使用中のデータを保護します。

「これらのセキュリティで保護された分離された環境は、アプリケーションとデータの使用中に不正なアクセスや変更を防ぎ、機密性の高い規制されたデータを管理する組織のセキュリティ レベルを高めます。

Microsoft は CCC の創設メンバーの 1 つであり、この CCC 定義に基づいて Azure で信頼できる実行環境 (TEE) を提供します。

攻撃対象領域を縮小する

Azure では、既に保存データと転送中のデータを暗号化しています。 コンフィデンシャル コンピューティングは、暗号化キーの保護など、使用中のデータを保護するのに役立ちます。 Azure コンフィデンシャル コンピューティングは、ハードウェア ベースの構成証明済み TEE でデータを処理することで、クラウド オペレーターを含む使用中のデータへの不正アクセスを防ぐのに役立ちます。 Azure コンフィデンシャル コンピューティングが有効で適切に構成されている場合、Microsoft は暗号化されていない顧客データにアクセスできません。

脅威モデルは、クラウド プロバイダーオペレーターやテナントのドメイン内の他のアクターが実行中にコードやデータにアクセスできないように、信頼を減らすか、機能を削除することを目的としています。 Azure では、クラウド プロバイダーによって制御されない信頼のハードウェア ルートが使用されます。これは、環境への不正アクセスや変更を防ぐために設計されています。

コンフィデンシャル コンピューティングを保存時および転送中のデータ暗号化と共に使用すると、コンフィデンシャル コンピューティングの使用中にデータを保護するためにデータ保護がさらに拡張されます。 この機能は、クラウド環境でホストされている機密データとアプリケーションに対してさらに保護を求める組織にとって有益です。

業界パートナーシップ

CCC は、ハードウェア ベンダー、クラウド プロバイダー、ソフトウェア開発者を集めて、TEE テクノロジと標準の導入を促進します。 Microsoft は、2019 年に CCC の共同設立を支援し、ガバナンス機関とテクニカル アドバイザリ カウンシルの両方の議長を務めてきた。

関連コンテンツ

機密性への取り組みをサポートするには、サービスとしてのインフラストラクチャ (IaaS)、サービスとしてのプラットフォーム (PaaS)、および開発者ツールにまたがる オファリング について説明します。

コンフィデンシャル コンピューティングの詳細については、「 Azure コンフィデンシャル コンピューティングの概要」を参照してください。