IP フロー検証の概要

IP フロー検証は Azure Network Watcher の機能であり、構成されたセキュリティ規則と管理者ルールに基づいて、Azure 仮想マシンとの間でパケットが許可または拒否されているかどうかを確認するために使用できます。 ネットワーク セキュリティ グループ (NSG) 規則と Azure Virtual Network Manager 管理者ルールを確認することで、仮想マシンの接続に関する問題のトラブルシューティングに役立ちます。 これは、他の Azure リソース、インターネット、オンプレミス環境との間の接続の問題を診断するための迅速かつシンプルなツールです。

IP フロー検証では、ネットワーク セキュリティ グループが仮想マシンのサブネットまたはネットワーク インターフェイスに関連付けられているかどうかに関係なく、仮想マシンのネットワーク インターフェイスに適用されるすべてのネットワーク セキュリティ グループの規則が確認されます。 さらに、仮想マシンの仮想ネットワークに適用される Azure Virtual Network Manager ルールも確認します。

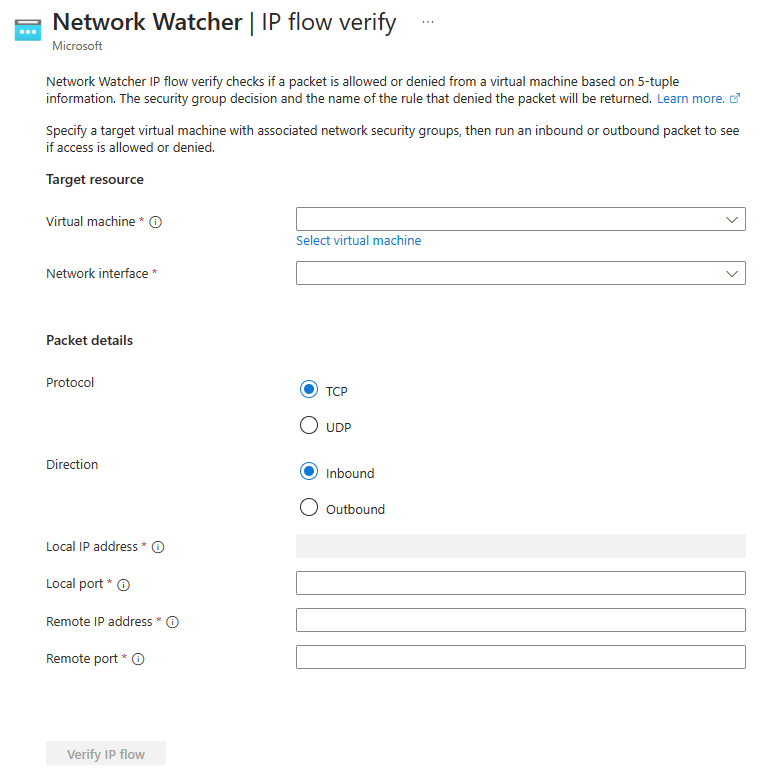

IP フロー検証では、トラフィック方向、プロトコル、ローカル IP、リモート IP、ローカル ポート、リモート ポートを使用して、仮想マシンのネットワーク インターフェイスに適用されるセキュリティ規則と管理規則をテストします。

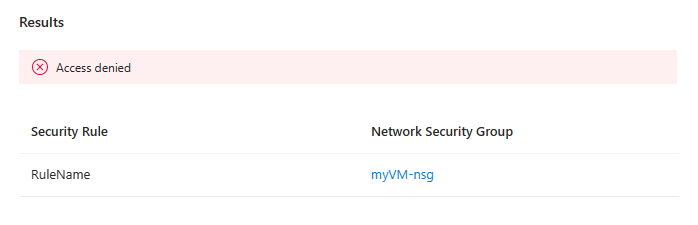

IP フロー検証ではアクセス拒否またはアクセス許可、トラフィックを拒否または許可するセキュリティ規則の名前、および必要に応じて編集できるように、ネットワーク セキュリティ グループへのリンクが返されます。 既定のセキュリティ規則がトラフィックを拒否または許可している場合、リンクは提供されません。 詳細については、既定のセキュリティ規則に関する記事を参照してください。

考慮事項

- 仮想マシンの Azure サブスクリプションとリージョンに Network Watcher インスタンスが必要です。 詳細については、「Azure Network Watcher を有効または無効にする」を参照してください。

- この機能にアクセスするために必要なアクセス許可が必要です。 詳細については、「Network Watcher 機能を使用するために必要な RBAC アクセス許可」を参照してください。

- IP フロー検証は、TCP 規則と UDP 規則のみをテストします。 ICMP トラフィック規則をテストするには、NSG 診断を使用してください。

- IP フロー検証は、仮想マシンのネットワーク インターフェイスに適用されるセキュリティ規則と管理規則のみをテストします。 仮想マシン スケール セットに適用される規則をテストするには、NSG 診断を使用してください。

次のステップ

IP フロー検証を使用する方法については、次の手順に進んでください。