Azure portal を使用して Azure Database for PostgreSQL 単一サーバーでパブリック ネットワーク アクセスを拒否する

適用対象:  Azure Database for PostgreSQL - 単一サーバー

Azure Database for PostgreSQL - 単一サーバー

重要

Azure Database for PostgreSQL - シングル サーバーは廃止パスにあります。 Azure Database for PostgreSQL - フレキシブル サーバーにアップグレードすることを強くお勧めします。 Azure Database for PostgreSQL - フレキシブル サーバーへの移行の詳細については、Azure Database for PostgreSQL 単一サーバーの現状に関するページを参照してください。

この記事では、Azure Database for PostgreSQL 単一サーバーを、すべてのパブリック構成を拒否し、プライベート エンドポイント経由の接続のみを許可するように構成して、ネットワーク セキュリティを強化する方法について説明します。

前提条件

このハウツー ガイドを完了するには、次が必要です。

- 価格レベルが General Purpose または Memory Optimized の Azure Database for PostgreSQL 単一サーバー。

パブリック ネットワーク アクセスの拒否を設定する

パブリック ネットワーク アクセスを拒否するように PostgreSQL 単一サーバーを設定するには、次の手順のようにします。

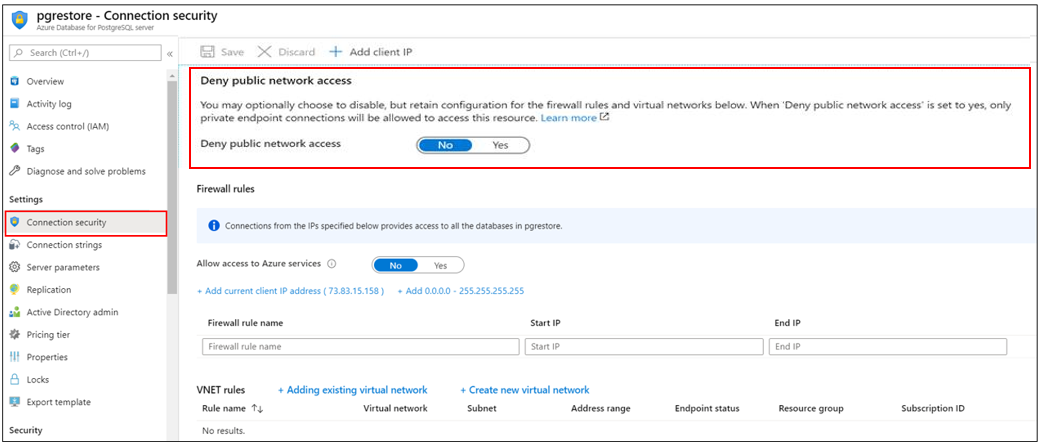

Azure portal で、既存の Azure Database for PostgreSQL 単一サーバーを選択します。

PostgreSQL 単一サーバー ページの [設定] で、[接続のセキュリティ] を選択して接続のセキュリティの構成ページを開きます。

[Deny Public Network Access](パブリック ネットワーク アクセスを拒否する) で [はい] を選択して、PostgreSQL 単一サーバーのパブリック アクセスの拒否を有効にします。

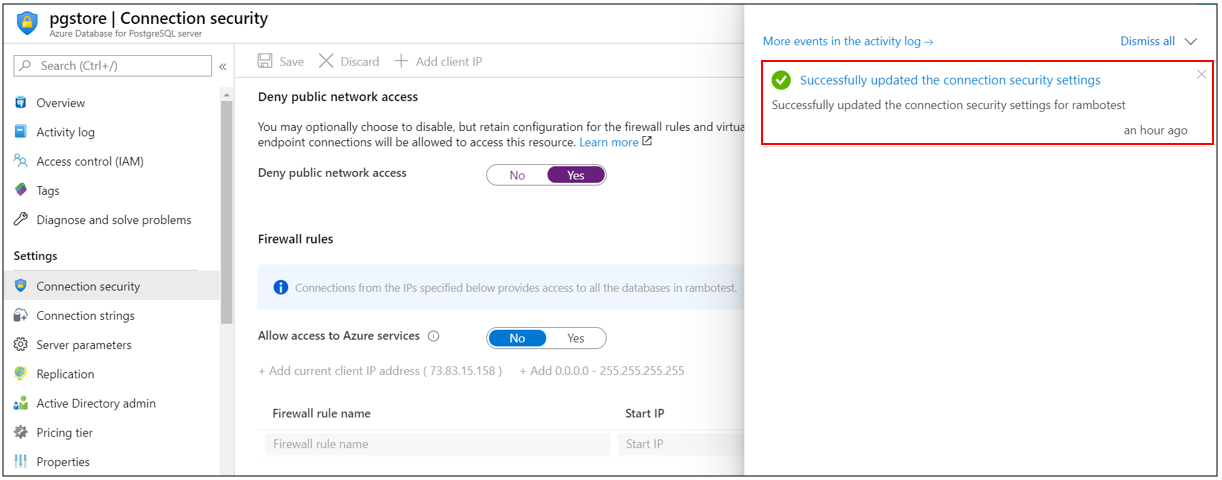

[保存] を選択して変更を保存します。

接続のセキュリティの設定が正常に有効化されたことを確認する通知が表示されます。

次のステップ

メトリックに関するアラートを作成する方法について学習します。