セキュリティ評価: RPC証明書登録インターフェイス (ESC11) の暗号化適用 (プレビュー)

この記事では、Microsoft Defender for Identity の RPC 証明書登録用暗号化適用セキュリティ体制評価レポートについて説明します。

RPC 証明書登録を使用した暗号化とは

Active Directory Certificate Services (AD CS) では、RPC プロトコル (具体的には MS-ICPR インターフェイスを使用) を使用した証明書の登録がサポートされています。 このようなケースでは、CA 設定によって、パケット プライバシーの要件を含む RPC インターフェイスのセキュリティ設定が決まります。

IF_ENFORCEENCRYPTICERTREQUEST フラグがオンの場合、RPC インターフェイスは認証レベルとの接続のみを受け入れますRPC_C_AUTHN_LEVEL_PKT_PRIVACY。 これは最も高い認証レベルであり、あらゆる種類のリレー攻撃を防ぐために、各パケットを署名して暗号化する必要があります。 これは SMB プロトコルの SMB Signing に似ています。

RPC 登録インターフェイスでパケット プライバシーが必要ない場合は、リレー攻撃 (ESC11) に対して脆弱になります。 IF_ENFORCEENCRYPTICERTREQUEST フラグはデフォルトでオンになっていますが、多くの場合、Windows XP を実行しているクライアントなど、必要な RPC 認証レベルをサポートできないクライアントを許可するためにオフになっています。

前提条件

この評価は、AD CS サーバーにセンサーをインストールしたお客様のみが利用できます。 詳しくは、「Active Directory 証明書サービス (AD CS) 用の新しいセンサー の種類」を参照してください。

このセキュリティ評価を使用して、どのように組織のセキュリティ体制を改善できるのでしょうか。

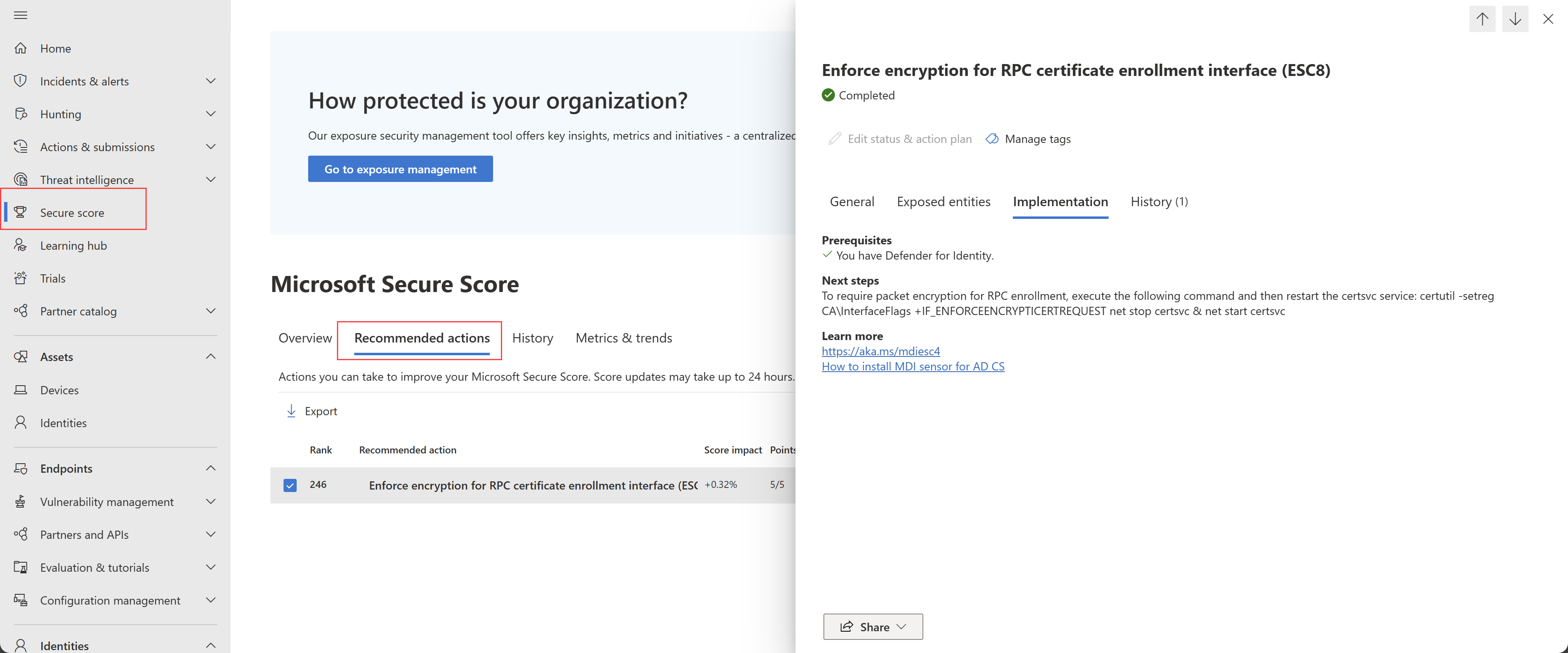

RPC 証明書の登録に暗号化を適用する場合は、https://security.microsoft.com/securescore?viewid=actions で推奨されるアクションを確認します。 次に例を示します。

IF_ENFORCEENCRYPTICERTREQUESTフラグがオフになっている理由を調査します。IF_ENFORCEENCRYPTICERTREQUESTフラグをオンにして脆弱性を排除してください。フラグをオンにするには以下を実行します。

certutil -setreg CA\InterfaceFlags +IF_ENFORCEENCRYPTICERTREQUESTサービスを再開するには以下を実行します。

net stop certsvc & net start certsvc

運用環境でオンにする前に、制御された環境で設定をテストしてください。

Note

評価はほぼリアルタイムで更新されますが、スコアと状態の更新は 24 時間ごとです。 影響を受けるエンティティの一覧は、レコメンデーションを実装してから数分以内に更新されますが、状態が完了としてマークされるには時間がかかる場合があります。

レポートには、過去 30 日間の影響を受けたエンティティが表示されます。 その後、影響を受けなくなったエンティティは、公開されているエンティティの一覧から削除されます。