Microsoft が脅威アクターに名前を付けする方法

Microsoft は、気象をテーマにした脅威アクター向けの新しい名前付け分類に移行しました。 私たちは、新しい分類を持つ顧客や他のセキュリティ研究者により明確にすることを意図しています。 組織がより優先順位を付けて保護し、脅威インテリジェンス データの圧倒的な量に直面しているセキュリティ研究者を支援できるように、脅威アクターを参照するための、より整理された明確で簡単な方法を提供します。

Microsoft では、脅威アクターを 5 つのキー グループに分類します。

国家のアクター: スパイ、金銭的利益、または報復の有無に関係なく、国家/国家連携プログラムの代理または監督を行うサイバーオペレーター。 Microsoft は、ほとんどの国の州のアクターが、政府機関、政府間組織、非政府組織、伝統的なスパイや監視の目的のためのシンク タンクに対する運用と攻撃に焦点を当て続けていると観察しました。

財務上動機付けられたアクター: 犯罪organization/人によって指示されたサイバーキャンペーン/グループは、金銭的利益の動機を持ち、既知の非国家または商業団体に高い信頼と関連付けられていません。 このカテゴリには、ランサムウェアオペレーター、ビジネスメールの侵害、フィッシング、純粋な金銭的または強要的な動機を持つその他のグループが含まれます。

民間部門の攻撃的アクター (PSOA): 既知または正当な法人である商用アクターが主導するサイバーアクティビティ。サイバー攻撃を作成して販売し、ターゲットを選択してサイバーウィーポンを運用する顧客に提供します。 これらのツールは、反体制派、人権擁護者、ジャーナリスト、市民社会の支持者、その他の民間人を標的にして監視され、多くの世界的な人権活動を脅かしていました。

影響操作: オンラインまたはオフラインでコミュニケーションを取る情報キャンペーンを操作的に行い、対象ユーザーによる認識、行動、または決定を、グループまたは国の利益と目標をさらに向上させます。

開発中のグループ: 未知の脅威アクティビティ、新興アクティビティ、または開発アクティビティに対する一時的な指定。 この指定により、Microsoft は、操作の背後にあるアクターの配信元または ID について高い信頼を得ることができるまで、グループを個別の情報セットとして追跡できます。 条件が満たされると、開発中のグループが名前付きアクターに変換されるか、既存の名前にマージされます。

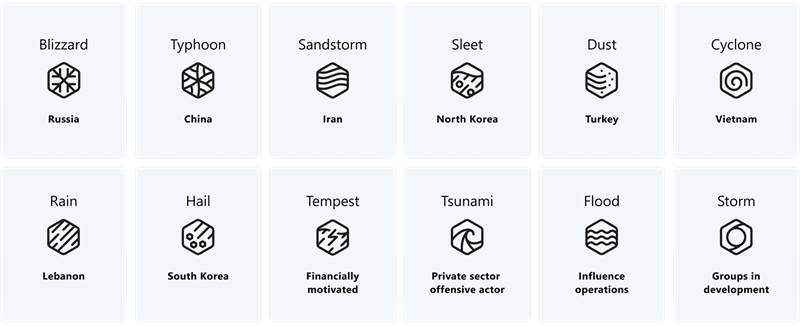

新しい分類では、気象イベントまたは 家族名 は、上記のカテゴリのいずれかを表します。 国家のアクターの場合、台風は中国への起源または帰属を示すように、属性に関連付けられた原産国/地域に姓を割り当てます。 他のアクターの場合、ファミリ名は動機を表します。 たとえば、Tempest は、財務上動機付けられたアクターを示します。

同じ気象ファミリ内の脅威アクターには、異なる戦術、手法、手順 (TCP)、インフラストラクチャ、目的、またはその他の識別されたパターンを持つアクター グループを区別するための形容詞が与えられる。 開発中のグループでは、Storm の一時的な指定と、新たに検出された、不明な、新たに発生した、または脅威アクティビティのクラスターを開発する 4 桁の番号を使用します。

次の表は、新しいファミリ名が、追跡する脅威アクターにどのようにマップされるかを示しています。

| アクター カテゴリ | 型 | 名字 |

|---|---|---|

| 國 | 中国 イラン レバノン 北朝鮮 ロシア 韓国 トルコ ベトナム |

台風 砂嵐 雨 霙 ブリザード 雹 塵 サイクロン |

| 財務上の動機付け | 財務上の動機付け | 嵐 |

| 民間部門の攻撃的アクター | PSOA | 津波 |

| 影響操作 | 影響操作 | 洪水 |

| 開発中のグループ | 開発中のグループ | 嵐 |

以前に公開された古い脅威アクター名が新しい分類にどのように変換されるかを理解するには、次の参照表を使用します。

| 脅威アクター名 | 前の名前 | 配信元/脅威 | その他の名前 |

|---|---|---|---|

| アンティーク台風 | Storm-0558 | 中国 | |

| アクア ブリザード | アクチニウム | ロシア | UNC530、プリミティブ ベア、ガマレードン |

| 青い津波 | 民間部門の攻撃的なアクター | ブラック キューブ | |

| 真鍮台風 | バリウム | 中国 | APT41 |

| Cadet Blizzard | DEV-0586 | ロシア | |

| カモフラージュテンペスト | タール | 財務上の動機付け | FIN6、スケルトン スパイダー |

| キャンバス サイクロン | ビスマス | ベトナム | APT32、OceanLotus |

| キャラメル津波 | SOURGUM | 民間部門の攻撃的なアクター | Candiru |

| カルミネ津波 | DEV-0196 | 民間部門の攻撃的なアクター | QuaDream |

| 炭台風 | クロム | 中国 | ControlX |

| シナモン テンペスト | DEV-0401 | 財務上の動機付け | エンペラー ドラゴンフライ ブロンズ スターライト |

| 円台風 | DEV-0322 | 中国 | |

| Citrine Sleet | DEV-0139、DEV-1222 | 北朝鮮 | AppleJeus, ラビリンス チョリマ, UNC4736 |

| コットンサンドストーム | DEV-0198 (NEPTUNIUM) | イラン | Vice Leaker |

| 真紅の砂嵐 | キュリウム | イラン | TA456、トータスシェル |

| 直方体砂嵐 | DEV-0228 | イラン | |

| デニム津波 | 蓼 | 民間部門の攻撃的なアクター | DSIRF |

| ダイヤモンドスレット | 亜鉛 | 北朝鮮 | 迷宮チョリマ、ラザロス |

| エメラルドスレット | タリウム | 北朝鮮 | Kimsuky、 Velvet Chollima |

| 亜麻台風 | Storm-0919 | 中国 | イーサリアル パンダ |

| フォレスト ブリザード | ストロンチウム | ロシア | APT28、ファンシー ベア |

| ゴースト ブリザード | 臭素 | ロシア | 元気なクマ, うずくまっているイエティ |

| ギンガム台風 | ガドリニウム | 中国 | APT40、Leviathan、TEMP。ペリスコープ、クリプトナイトパンダ |

| 花崗岩台風 | ガリウム | 中国 | |

| グレー サンドストーム | DEV-0343 | イラン | |

| ヘーゼル サンドストーム | ユーロピウム | イラン | コバルトジプシー、APT34、OilRig |

| 翡翠 | Storm-0954 | 北朝鮮 | TradersTraitor、UNC4899 |

| レーステンペスト | DEV-0950 | 財務上の動機付け | FIN11、TA505 |

| レモン サンドストーム | ルビジウム | イラン | キツネ子猫、UNC757、パイオニアキットン |

| レオパード台風 | 鉛 | 中国 | KAOS、Mana、Winnti、Red Diablo |

| ライラック台風 | DEV-0234 | 中国 | |

| Luna Tempest | Storm-0744 | 財務上の動機付け | |

| Manatee Tempest | DEV-0243 | 財務上の動機付け | EvilCorp、UNC2165、Indrik Spider |

| マンゴー サンドストーム | 水銀 | イラン | MuddyWater、SeedWorm、Static子猫、TEMP。Zagros |

| マーブルダスト | 珪素 | トルコ | ウミガメ |

| マリーゴールド・サンズストーム | DEV-0500 | イラン | モーゼススタッフ |

| ミッドナイト ブリザード | ノーベリウム | ロシア | APT29, コージー ベア |

| ミント サンドストーム | 燐 | イラン | APT35、魅力的な子猫 |

| ムーンストーンスレット | Storm-1789 | 北朝鮮 | |

| マルベリー台風 | マンガン | 中国 | APT5,キーホールパンダ,TABCTENG |

| マスタード Tempest | DEV-0206 | 財務上の動機付け | パープル ヴァルフント |

| 夜間津波 | DEV-0336 | 民間部門の攻撃的なアクター | NSO グループ |

| ナイロン台風 | ニッケル | 中国 | ke3chang, APT15, Vixen Panda |

| Octo Tempest | Storm-0875 | 財務上の動機付け | 0ktapus, スキャッタード スパイダー, UNC3944 |

| Onyx Sleet | プルトニウム | 北朝鮮 | APT45、サイレント チョリマ、Andariel、DarkSeoul |

| Opal Sleet | オスミウム | 北朝鮮 | Konni |

| ピーチ・サンドストーム | ホルミウム | イラン | APT33、洗練された子猫 |

| パールスレット | DEV-0215 (LAWRENCIUM) | 北朝鮮 | |

| Periwinkle Tempest | DEV-0193 | 財務上の動機付け | ウィザード スパイダー、UNC2053 |

| Phlox Tempest | DEV-0796 | 財務上の動機付け | ClickPirate、Chrome ローダー、Choziosi ローダー |

| ピンク サンドストーム | アメリシウム | イラン | Agrius、Deadwood、BlackShadow、SharpBoys |

| ピスタチオテンペスト | DEV-0237 | 財務上の動機付け | FIN12 |

| タータンレイン | ポロニウム | レバノン | |

| かぼちゃ砂嵐 | DEV-0146 | イラン | ZeroCleare |

| 紫台風 | カリウム | 中国 | APT10、Cloudhopper、MenuPass |

| Raspberry Typhoon | ラジウム | 中国 | APT30、LotusBlossom |

| Ruby Sleet | セリウム | 北朝鮮 | |

| ルザフラッド | Storm-1099 | ロシア、影響を与える操作 | |

| サーモン台風 | ナトリウム | 中国 | APT4、マーベリック パンダ |

| 塩台風 | 中国 | GhostEmperor, FamousSparrow | |

| Sangria Tempest | ELBRUS | 財務上の動機付け | カーボンスパイダー、FIN7 |

| サファイアスレット | COPERNICIUM | 北朝鮮 | Genie Spider, BlueNoroff |

| Seashell Blizzard | イリジウム | ロシア | APT44, Sandworm |

| シークレット ブリザード | クリプトン | ロシア | 毒のクマ、 トゥルラ、 スネーク |

| セフィド洪水 | Storm-1364 | イラン、インフルエンス・オペレーション | |

| シルク台風 | ハフニウム | 中国 | |

| 煙砂嵐 | ボーリウム | イラン | UNC1549 |

| スパンデックステンペスト | チンボラソ | 財務上の動機付け | TA505 |

| スター ブリザード | シーボーギウム | ロシア | Callisto、再利用チーム |

| Storm-0062 | 中国 | DarkShadow、Oro0lxy | |

| Storm-0133 | イラン | リセウム, ヘキサン | |

| Storm-0216 | 財務上の動機付け | ツイストスパイダー、UNC2198 | |

| Storm-0257 | 開発中のグループ | UNC1151 | |

| Storm-0324 | 財務上の動機付け | TA543、Sagrid | |

| Storm-0381 | 財務上の動機付け | ||

| Storm-0501 | 開発中のグループ | ||

| Storm-0506 | 開発中のグループ | ||

| Storm-0530 | 北朝鮮 | H0lyGh0st | |

| Storm-0539 | 財務上の動機付け | Atlas Lion | |

| Storm-0569 | 財務上の動機付け | ||

| Storm-0587 | ロシア | SaintBot, Saint Bear, TA471 | |

| Storm-0744 | 財務上の動機付け | ||

| Storm-0784 | イラン | ||

| Storm-0829 | 開発中のグループ | Nwgen チーム | |

| Storm-0835 | 開発中のグループ | EvilProxy | |

| Storm-0842 | イラン | ||

| Storm-0844 | 開発中のグループ | ||

| Storm-0861 | イラン | ||

| Storm-0867 | エジプト | カフェイン | |

| Storm-0971 | 財務上の動機付け | (Octo Tempest にマージ) | |

| Storm-0978 | 開発中のグループ | ロムコム地下チーム | |

| Storm-1044 | 財務上の動機付け | Danabot | |

| Storm-1084 | イラン | DarkBit | |

| Storm-1101 | 開発中のグループ | NakedPages | |

| Storm-1113 | 財務上の動機付け | ||

| Storm-1133 | パレスチナ自治政府 | ||

| Storm-1152 | 財務上の動機付け | ||

| Storm-1167 | インドネシア | ||

| Storm-1175 | 財務上の動機付け | ||

| Storm-1283 | 開発中のグループ | ||

| Storm-1286 | 開発中のグループ | ||

| Storm-1295 | 開発中のグループ | 偉大 | |

| Storm-1516 | ロシア、影響を与える操作 | ||

| Storm-1567 | 財務上の動機付け | 明 | |

| Storm-1575 | 開発中のグループ | Dadsec | |

| Storm-1660 | イラン、インフルエンス・オペレーション | ||

| Storm-1674 | 財務上の動機付け | ||

| Storm-1679 | ロシア、影響を与える操作 | ||

| Storm-1804 | イラン、インフルエンス・オペレーション | ||

| Storm-1805 | イラン、インフルエンス・オペレーション | ||

| Storm-1811 | 財務上の動機付け | ||

| Storm-1841 | ロシア、影響を与える操作 | ||

| Storm-1849 | 中国 | UAT4356 | |

| Storm-1852 | 開発中のグループ | ||

| Storm-2035 | イラン、インフルエンス・オペレーション | ||

| ストロベリーテンペスト | 財務上の動機付け | LAPSUS$ | |

| Sunglow Blizzard | ロシア | ||

| 太子洪水 | Storm-1376 | 中国、影響力の運用 | Spamouflage(ドラゴンブリッジ) |

| トマトテンペスト | SPURR | 財務上の動機付け | Vatet |

| Vanilla Tempest | DEV-0832 | 財務上の動機付け | |

| Velvet Tempest | DEV-0504 | 財務上の動機付け | |

| バイオレット台風 | ジルコニウム | 中国 | APT31 |

| ボルト台風 | 中国 | ブロンズシルエット、ヴァンガードパンダ | |

| ワインテンペスト | パリナコタ | 財務上の動機付け | Wadhrama |

| 藤の津波 | DEV-0605 | 民間部門の攻撃的なアクター | CyberRoot |

| ジグザグ雹 | ドブニウム | 韓国 | ダーク ホテル タパオ |

詳細については、新しい分類に関するお知らせをお読みください。 https://aka.ms/threatactorsblog

セキュリティプロフェッショナルの手にインテリジェンスを取り入れる

Microsoft Defender 脅威インテリジェンスの Intel プロファイルは、脅威アクターに関する重要な分析情報をもたらします。 これらの分析情報を使用すると、セキュリティ チームは、脅威に備えて対応する際に必要なコンテキストを取得できます。

さらに、Microsoft Defender 脅威インテリジェンス Intel Profiles API は、現在、業界で最新の脅威アクター インフラストラクチャの可視性を提供します。 最新の情報は、脅威インテリジェンスとセキュリティ運用 (SecOps) チームが高度な脅威ハンティングと分析ワークフローを合理化するために重要です。 この API の詳細については、Microsoft Graph (プレビュー) の脅威インテリジェンス API を使用する方法に関するドキュメントを参照してください。

リソース

Kusto クエリ言語 (KQL) をサポートするMicrosoft Defender XDRおよびその他の Microsoft セキュリティ製品に関する次のクエリを使用して、古い名前、新しい名前、または業界名を使用して脅威アクターに関する情報を取得します。

let TANames = externaldata(PreviousName: string, NewName: string, Origin: string, OtherNames: dynamic)[@"https://raw.githubusercontent.com/microsoft/mstic/master/PublicFeeds/ThreatActorNaming/MicrosoftMapping.json"] with(format="multijson", ingestionMapping='[{"Column":"PreviousName","Properties":{"Path":"$.Previous name"}},{"Column":"NewName","Properties":{"Path":"$.New name"}},{"Column":"Origin","Properties":{"Path":"$.Origin/Threat"}},{"Column":"OtherNames","Properties":{"Path":"$.Other names"}}]');

let GetThreatActorAlias = (Name: string) {

TANames

| where Name =~ NewName or Name =~ PreviousName or OtherNames has Name

};

GetThreatActorAlias("ZINC")

古い脅威アクター名と新しい名前の包括的なマッピングを含む次のファイルも使用できます。