Microsoft Defender XDRの脅威分析のアナリスト レポートを理解する

適用対象:

- Microsoft Defender XDR

重要

この記事の一部の情報は、市販される前に大幅に変更される可能性があるプレリリース製品に関するものです。 Microsoft は、ここで提供されるいかなる情報に関して、明示または黙示を問わず、いかなる保証も行いません。

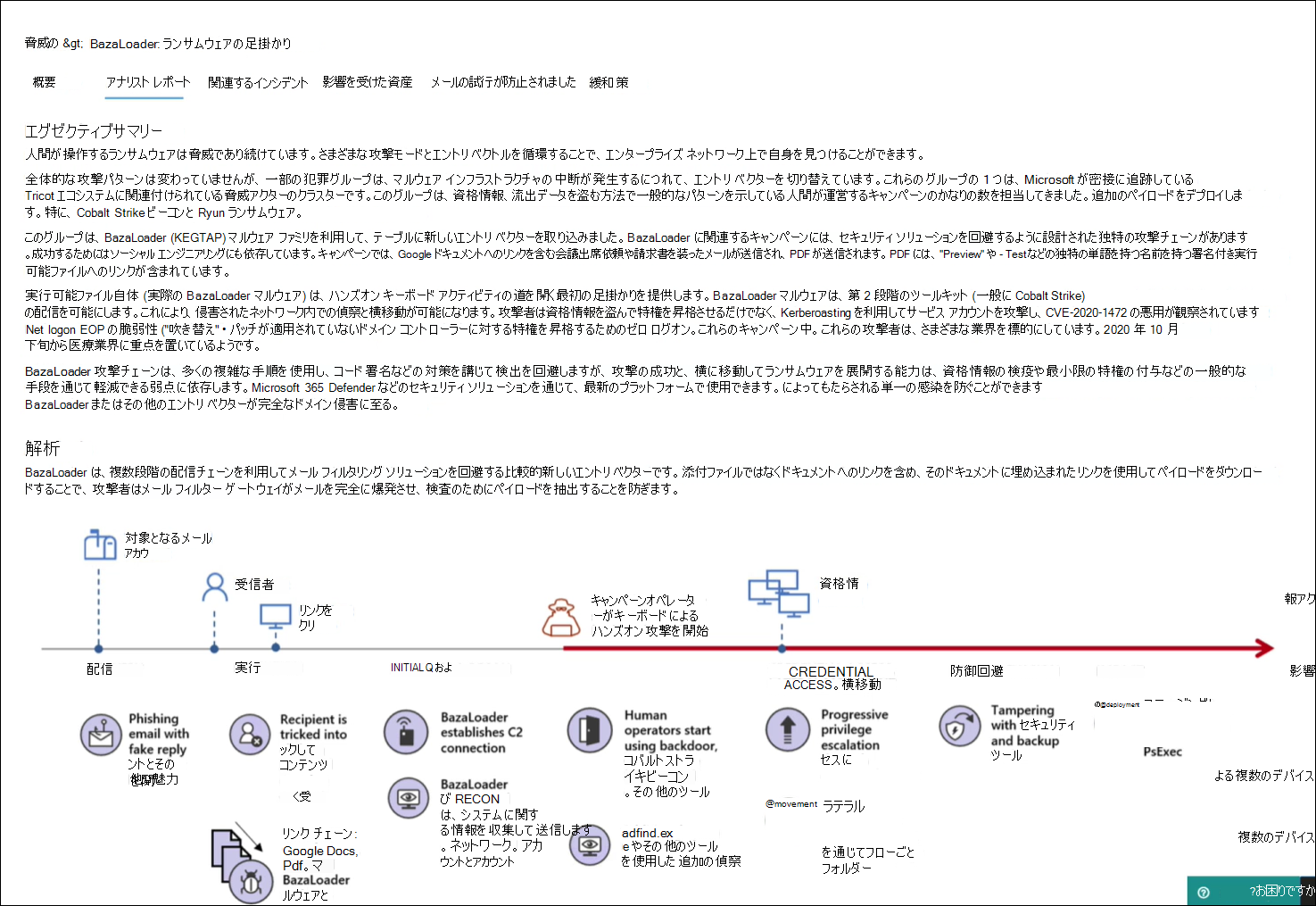

各 脅威分析レポート には、動的セクションと 、アナリスト レポートと呼ばれる包括的な記述されたセクションが含まれています。 このセクションにアクセスするには、追跡対象の脅威に関するレポートを開き、[ アナリスト レポート ] タブを選択します。

脅威分析レポートのアナリスト レポート セクション

アナリスト レポートをスキャンする

アナリスト レポートの各セクションは、実用的な情報を提供するように設計されています。 レポートはさまざまですが、ほとんどのレポートには次の表で説明するセクションが含まれています。

| レポート セクション | 説明 |

|---|---|

| エグゼクティブ サマリー | 脅威の概要(最初に見たとき、その動機、注目すべきイベント、主要なターゲット、個別のツールと手法など)。 この情報を使用して、業界、地理的な場所、ネットワークのコンテキストで脅威に優先順位を付ける方法をさらに評価できます。 |

| 分析 | 攻撃の詳細や、攻撃者が新しい手法や攻撃面を利用する方法など、脅威に関する技術情報 |

| MITRE ATT&CK 手法の観察 | 観察された手法が、CK 攻撃フレームワーク&MITRE ATT にマップされる方法 |

| 軽減策 | 脅威の影響を停止または軽減するのに役立つ推奨事項。 このセクションには、脅威分析レポートの一部として動的に追跡されない軽減策も含まれています。 |

| 検出の詳細 | 脅威に関連するアクティビティまたはコンポーネントを表示できる Microsoft セキュリティ ソリューションによって提供される特定の一般的な検出。 |

| 高度な追求 | 可能な脅威アクティビティを事前に特定するための高度なハンティング クエリ。 ほとんどのクエリは、特に悪意のある可能性のあるコンポーネントや、悪意があると動的に評価できなかった動作を特定するために、検出を補完するために提供されます。 |

| 関連情報 | レポートの作成時にアナリストによって参照される Microsoft およびサード パーティのパブリケーション。 脅威分析コンテンツは、Microsoft の研究者によって検証されたデータに基づいています。 公開されているサードパーティのソースからの情報は、そのように明確に識別されます。 |

| 変更ログ | レポートが発行された時刻と、レポートに大幅な変更が加えられた時刻。 |

追加の軽減策を適用する

脅威分析は、 セキュリティ更新プログラムとセキュリティで保護された構成の状態を動的に追跡します。 この情報は、[ 露出 & 軽減策 ] タブのグラフと表として使用できます。

これらの追跡された軽減策に加えて、アナリスト レポートでは、動的に監視 されない 軽減策についても説明します。 動的に追跡されない重要な軽減策の例を次に示します。

- .lnk添付ファイルまたはその他の疑わしいファイルの種類を含む電子メールをブロックする

- ローカル管理者パスワードをランダム化する

- フィッシングメールやその他の脅威ベクトルについてエンド ユーザーを教育する

- 特定の攻撃面の縮小ルールを有効にする

[露出 & 軽減策] タブを使用して、脅威に対するセキュリティ体制を評価できますが、これらの推奨事項を使用すると、セキュリティ体制を改善するための追加の手順を実行できます。 アナリスト レポートのすべての軽減策ガイダンスを慎重に読み、可能な限り適用します。

各脅威を検出する方法を理解する

アナリスト レポートでは、Microsoft Defenderウイルス対策とエンドポイントの検出と応答 (EDR) 機能からの検出も提供されます。

ウイルス対策の検出

これらの検出は、Windows で Microsoft Defender ウイルス対策が有効になっているデバイスで使用できます。 これらの検出が、Microsoft Defender for Endpointにオンボードされているデバイスで発生すると、レポート内のグラフを明るくするアラートもトリガーされます。

注:

アナリスト レポートには、追跡対象の脅威に固有のコンポーネントや動作に加えて、広範な脅威を識別できる 一般的な検出 も一覧表示されます。 これらの一般的な検出はグラフには反映されません。

エンドポイント検出と応答 (EDR) アラート

EDR アラートは、Microsoft Defender for Endpointにオンボードされたデバイスに対して発生します。 これらのアラートは、一般に、Microsoft Defender for Endpoint センサーによって収集されたセキュリティ信号と、強力な信号ソースとして機能するウイルス対策、ネットワーク保護、改ざん防止などのその他のエンドポイント機能に依存します。

ウイルス対策検出の一覧と同様に、一部の EDR アラートは、追跡対象の脅威に関連付けられていない可能性のある疑わしい動作に一般的にフラグを設定するように設計されています。 このような場合、レポートはアラートを "汎用" として明確に識別し、レポート内のどのグラフにも影響を与えないことを示します。

Email関連の検出と軽減策

Microsoft Defender for Office 365からのEmail関連の検出と軽減策は、Microsoft Defender for Endpointから既に利用可能なエンドポイント データに加えて、アナリスト レポートに含まれています。

メールの試行を防ぐ情報は、配信前に攻撃が効果的にブロックされていたり、迷惑メール フォルダーに配信されたりした場合でも、organizationがアナリスト レポートで取り組んだ脅威のターゲットであったかどうかについての分析情報を提供します。

高度なハンティングを使用して微妙な脅威アーティファクトを見つける

検出では追跡対象の脅威を自動的に特定して停止できますが、多くの攻撃アクティビティでは、追加の検査が必要な微妙なトレースが残されています。 攻撃アクティビティの中には、通常の動作を示すものもあります。そのため、動的に検出すると、操作上のノイズや誤検知が発生する可能性があります。

高度なハンティングは、脅威アクティビティの微妙なインジケーターの検索を簡略化するKusto 照会言語に基づくクエリ インターフェイスを提供します。 また、コンテキスト情報を表示し、インジケーターが脅威に接続されているかどうかを確認することもできます。

アナリスト レポートの高度なハンティング クエリは、Microsoft アナリストによって審査され、 高度なハンティング クエリ エディターで実行する準備が整いました。 クエリを使用して、今後の一致に対するアラートをトリガーする カスタム検出ルール を作成することもできます。

注:

脅威分析は、Microsoft Defender for Endpointでも利用できます。 ただし、Microsoft Defender for Office 365とMicrosoft Defender for Endpoint間のデータ統合はありません。

関連項目

ヒント

さらに多くの情報を得るには、 Tech Community: Microsoft Defender XDR Tech Community の Microsoft Security コミュニティとEngageします。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示