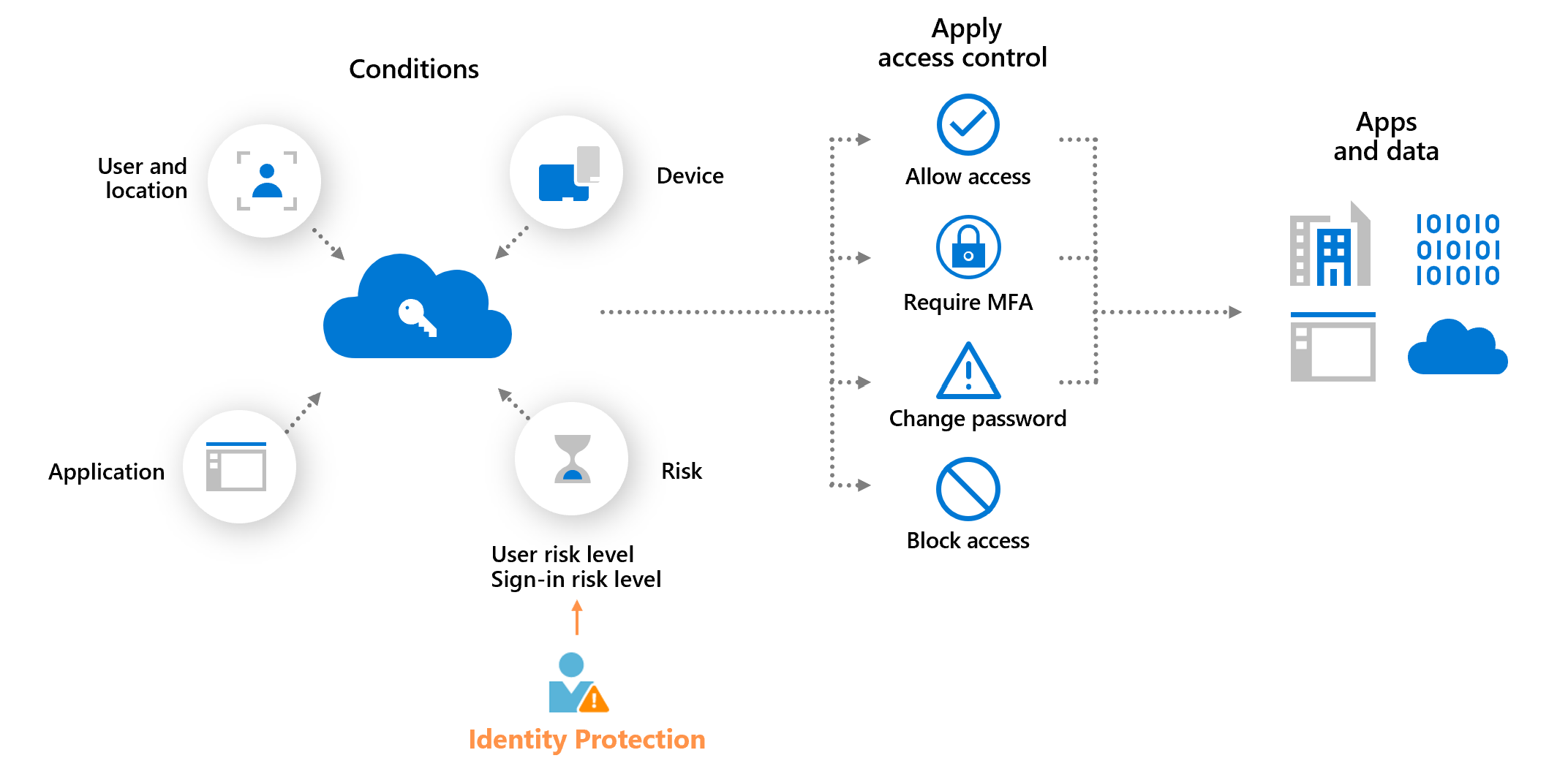

リスクベースのアクセス制御ポリシーを適用して、サインインまたはユーザーが危険にさらされていることが検出されたときに組織を保護できます。

Microsoft Entra 条件付きアクセスには、Microsoft Entra ID Protection シグナルを利用した 2 つのユーザー固有のリスク条件 ( サインイン リスク と ユーザー リスク) が用意されています。 組織は、これら 2 つのリスク条件を構成し、アクセス制御方法を選択することで、リスクベースの条件付きアクセス ポリシーを作成できます。 各サインイン時に、ID Protection は検出されたリスク レベルを条件付きアクセスに送信し、ポリシー条件が満たされた場合はリスクベースのポリシーが適用されます。

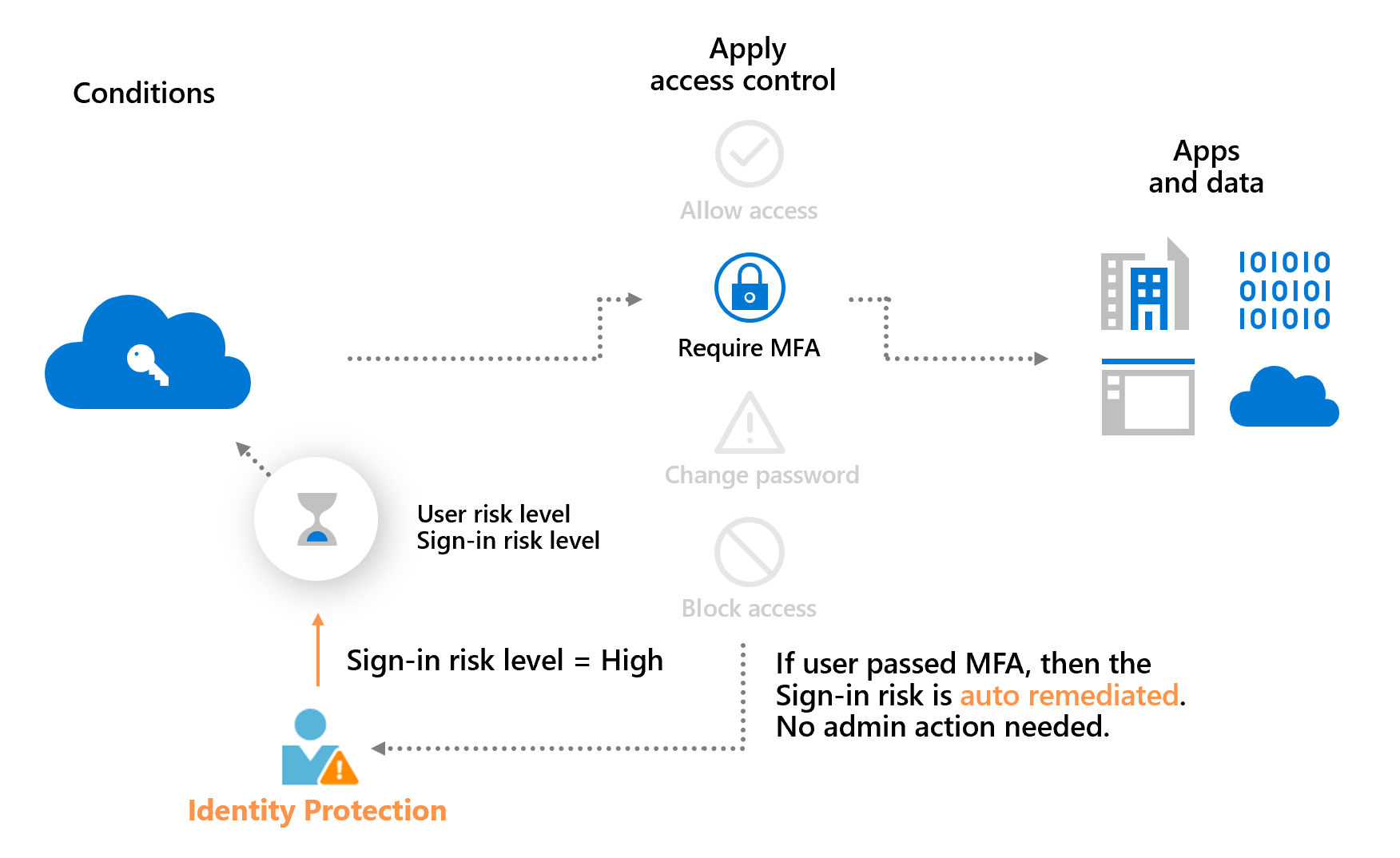

サインイン リスク レベルが中または高の場合は、多要素認証が必要になる場合があります。 ユーザーは、そのレベルでのみプロンプトが表示されます。

前の例では、リスクベースのポリシーの主な利点である 自動リスク修復も示しています。 セキュリティで保護されたパスワードの変更など、ユーザーが必要なアクセス制御を正常に完了すると、そのリスクが修復されます。 そのサインイン セッションとユーザー アカウントは危険にさらされないため、管理者からの操作は必要ありません。

このプロセスを使用してユーザーの自己修復を許可すると、セキュリティ侵害から組織を保護しながら、管理者のリスク調査と修復の負担が大幅に軽減されます。 リスクの修復の詳細については、「リスクの修復とユーザーのブロック解除」に関する記事を参照してください。

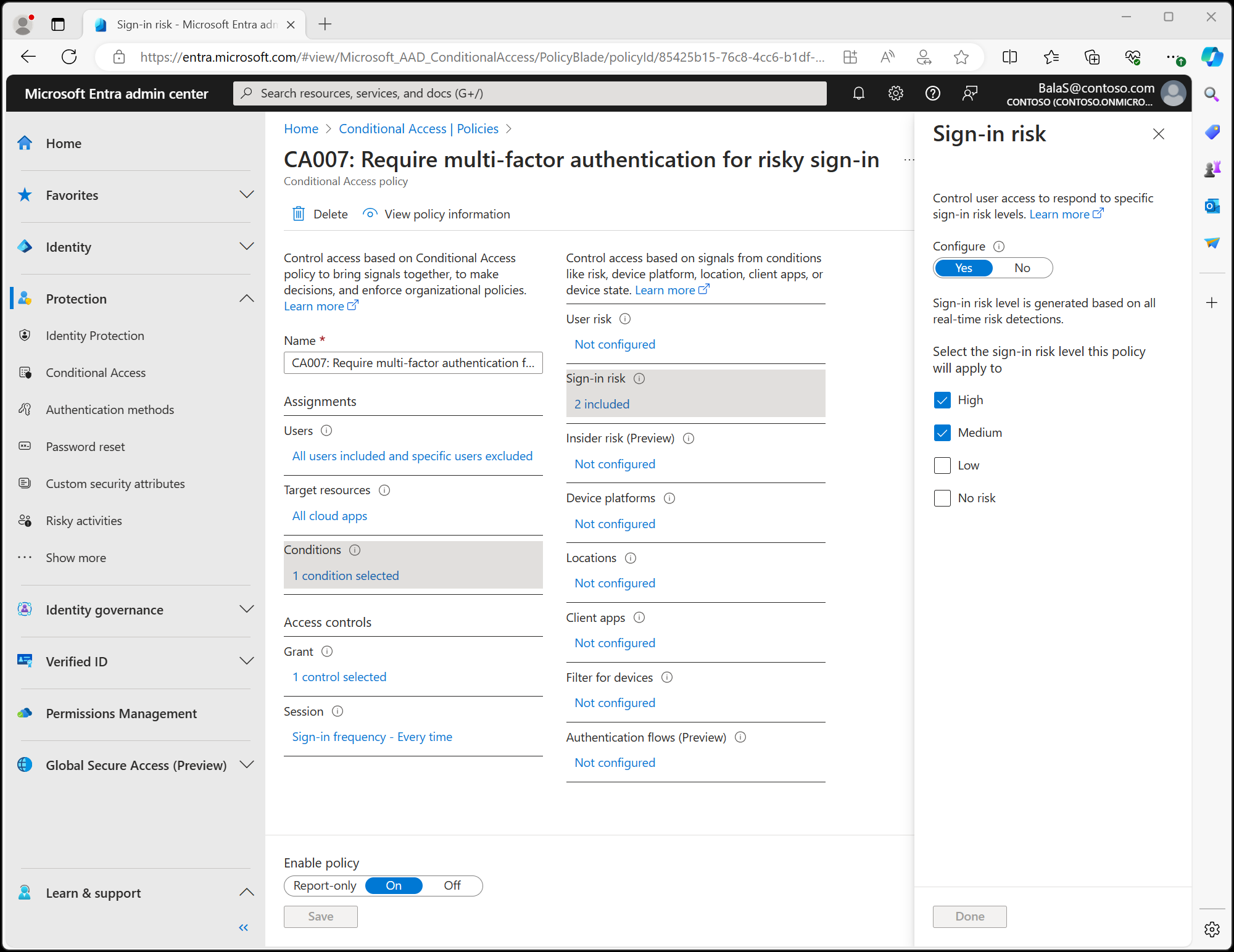

サインイン リスクベースの条件付きアクセス ポリシー

各サインイン時に、ID Protection は数百のシグナルをリアルタイムで分析し、特定の認証要求が承認されない確率を表すサインイン リスク レベルを計算します。 その後、このリスク レベルは条件付きアクセスに送信され、そこで組織の構成済みポリシーが評価されます。 管理者は、サインイン リスクベースの条件付きアクセス ポリシーを構成して、次のような要件を含むサインイン リスクに基づいてアクセス制御を適用できます。

- アクセスのブロック

- アクセスを許可

- 多要素認証を要求する

サインインでリスクが検出された場合、ユーザーは多要素認証などの必要なアクセス制御を実行して自己修復し、危険なサインイン イベントを閉じて管理者の不要なノイズを防ぐことができます。

注

ユーザーは、サインイン リスク ポリシーをトリガーする前に、Microsoft Entra 多要素認証に登録されている必要があります。

ユーザー リスクに基づく条件付きアクセス ポリシー

ID Protection は、ユーザー アカウントに関するシグナルを分析し、ユーザーがセキュリティ侵害された確率に基づいてリスク スコアを計算します。 ユーザーが危険なサインイン動作をしている場合、または資格情報が漏洩した場合、ID Protection はこれらのシグナルを使ってユーザー リスク レベルを計算します。 管理者は、ユーザー リスクベースの条件付きアクセス ポリシーを構成して、次のような要件を含むユーザー リスクに基づいてアクセス制御を適用できます。

- アクセスをブロックする。

- アクセスを許可しますが、セキュリティで保護されたパスワードの変更が必要です。

セキュリティで保護されたパスワードの変更により、ユーザー リスクが修復され、危険なユーザー イベントが閉じ、管理者の不要なノイズが防止されます。

ID Protection リスク ポリシーを条件付きアクセスに移行する

ID Protection (旧称 Identity Protection) でレガシ ユーザー リスク ポリシー または サインイン リスク ポリシー が有効になっている場合は、 条件付きアクセスに移行します。

警告

Microsoft Entra ID Protection で構成されているレガシ リスク ポリシーは 、2026 年 10 月 1 日に廃止されます。

条件付きアクセスでリスク ポリシーを構成すると、次のような利点が得られます。

- アクセス ポリシーが 1 か所で管理されます。

- レポート専用モードと Graph API の使用。

- サインインの頻度を強制して、毎回再認証を要求する。

- リスクと場所などの他の条件を組み合わせたきめ細かいアクセス制御が提供される。

- さまざまなユーザー グループまたはリスク レベルを対象とする複数のリスクベースのポリシーを使用してセキュリティを強化する。

- サインインログで、どのリスクベースのポリシーが適用されたかを詳細に示す診断エクスペリエンスが向上する。

- バックアップ認証システムのサポート。

Microsoft Entra 多要素認証の登録ポリシー

ID 保護は、組織がサインイン時に登録を必要とするポリシーを使用して Microsoft Entra 多要素認証をロールアウトするのに役立ちます。 このポリシーを有効にすると、組織内の新しいユーザーが最初の日に MFA に登録されます。 多要素認証は、ID Protection 内のリスク イベントに対する自己修復方法の 1 つです。 自己修復機能を使用すると、ユーザーは自分でアクションを実行でき、ヘルプデスクへの問い合わせを減らすことができます。

Microsoft Entra 多要素認証の詳細については、「 しくみ: Microsoft Entra 多要素認証」の記事を参照してください。