この記事では、Atlassian Cloud と Microsoft Entra ID を統合する方法について説明します。 Atlassian Cloud と Microsoft Entra ID を統合すると、次のことができます。

- Atlassian Cloud にアクセスできるユーザーをMicrosoft Entra IDで制御できます。

- ユーザーが自分のMicrosoft Entra アカウントを使用して Atlassian Cloud に自動的にサインインできるようにします。

- 1 つの場所でアカウントを管理する。

前提条件

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つMicrosoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- Atlassian Cloud でのシングル サインオン (SSO) が有効なサブスクリプション

- Atlassian Cloud 製品の Security Assertion Markup Language (SAML) シングル サインオンを有効にするには、Atlassian Access を設定する必要があります。 詳細については、「Atlassian Access」を参照してください。

注

この統合は、米国政府機関向けクラウド環境Microsoft Entra使用することもできます。 このアプリケーションは、Microsoft Entra US Government クラウド アプリケーション ギャラリーで見つけ、パブリック クラウドから行うのと同じ方法で構成できます。

シナリオの説明

この記事では、テスト環境で sso Microsoft Entraを構成し、テストします。

- Atlassian Cloud では、SP Initiated SSO と IDP Initiated SSO がサポートされます。

- Atlassian Cloud では、自動化されたユーザー プロビジョニングとプロビジョニング解除がサポートされます。

ギャラリーからの Atlassian Cloud の追加

Microsoft Entra IDへの Atlassian Cloud の統合を構成するには、ギャラリーから管理対象 SaaS アプリの一覧に Atlassian Cloud を追加する必要があります。

- Microsoft Entra 管理センターに少なくとも Cloud アプリケーション管理者としてサインインします。

- Entra ID>Enterprise apps>New application に移動します。

- [ギャラリーから追加する] セクションで、検索ボックスに、「Atlassian Cloud」と入力します。

- 結果のパネルから [Atlassian Cloud] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細については、こちらを参照してください。

Microsoft Entra SSO の構成とテスト

B.Simon というテスト ユーザーを使用して、Atlassian Cloud Microsoft Entra SSO を構成してテスト>。 SSO を機能させるには、Microsoft Entra ユーザーと Atlassian Cloud の関連ユーザーとの間にリンク関係を確立する必要があります。

Atlassian Cloud Microsoft Entra SSO を構成してテストするには、次の手順に従います。

-

Atlassian Cloud SSO でMicrosoft Entra IDを構成する - ユーザーが Atlassian Cloud で Microsoft Entra ID ベースの SAML SSO を使用できるようにします。

- Microsoft Entra のテスト ユーザーの作成 - Microsoft Entra のシングル サインオンを B.Simon でテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- Atlassian Cloud のテスト ユーザーの作成 - Atlassian Cloud で B.Simon に対応するユーザーを作成し、Microsoft Entra の表現にリンクさせることを目的としています。

- SSO のテスト - 構成が機能するかどうかを確認します。

Atlassian Cloud SSO を使用してMicrosoft Entra IDを構成する

Microsoft Entra SSO を有効にするには、次の手順に従います。

Web ブラウザーの別のウィンドウで、Atlassian Cloud 企業サイトに管理者としてサインインします。

ATLASSIAN Admin ポータルで、Security>Identity providers>Microsoft Entra ID に移動します。

ディレクトリ名を入力し、[追加] ボタンを選択します。

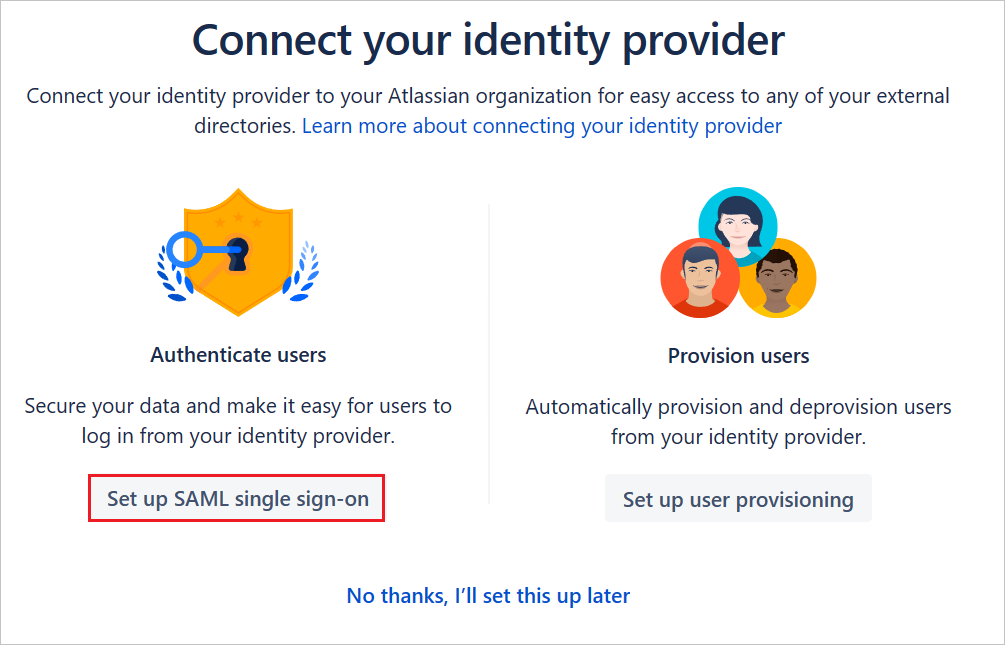

[Set up SAML single sign-on] (SAML シングル サインオンの設定) ボタンを選択して、ID プロバイダーを Atlassian 組織に接続します。

Microsoft Entra 管理センターに少なくとも Cloud アプリケーション管理者としてサインインします。

Entra ID>Enterprise apps>Atlassian Cloud アプリケーション統合ページに移動します。 [管理] セクションを見つけます。 [概要] で、[シングル サインオンの設定] を選択します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

[SAML によるシングル サインオンのセットアップ] ページで、下へスクロールして [Atlassian Cloud のセットアップ] に移動します。

a. [構成 URL] を選択します。

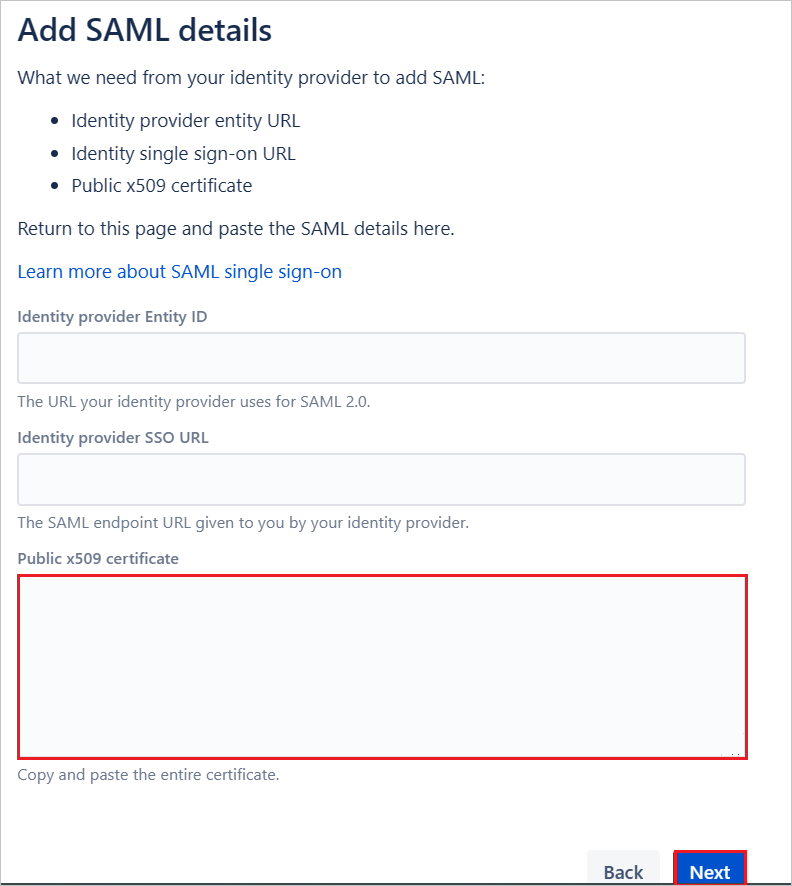

b。 Azure ポータルから Login URL の値をコピーして、Atlassian の [Identity provider SSO URL] テキストボックスに貼り付けます。

c. Azure ポータルから Microsoft Entra Identifier の値をコピーして、Atlassian の Identity provider Entity ID テキストボックスに貼り付けます。

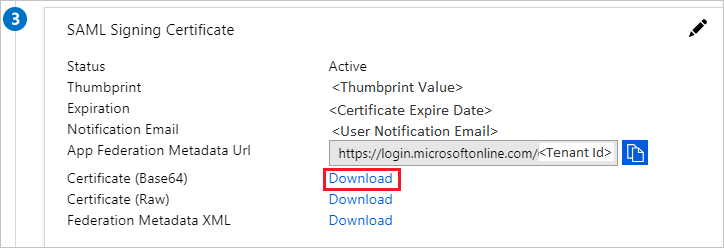

[SAML でシングル サインオンをセットアップします] ページの [SAML 署名証明書] セクションで、 [証明書 (Base64)] を見つけて、 [ダウンロード] を選択し、証明書をダウンロードして、お使いのコンピューターに保存します。

SAML 構成を保存し、Atlassian で [次へ ] を選択します。

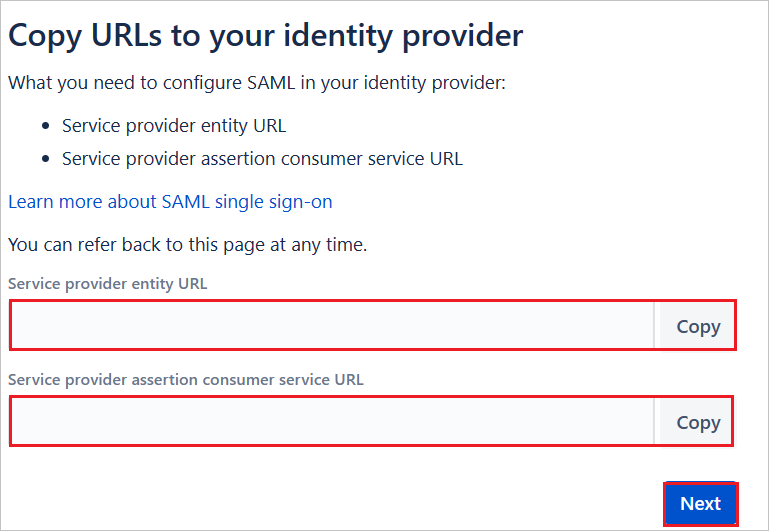

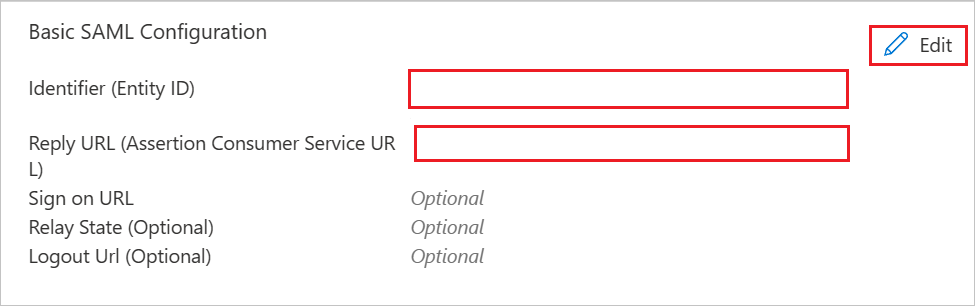

[基本的な SAML 構成] セクションで、次の手順を行います。

a. Atlassian から Service プロバイダー エンティティ URL 値をコピーし、Azureの Identifier (Entity ID) ボックスに貼り付けて、既定値として設定します。

b。 Atlassian から Service プロバイダー アサーション コンシューマー サービス URL の値をコピーし、Azureの Reply URL (Assertion Consumer Service URL) ボックスに貼り付けて、既定値として設定します。

c. [次へ] を選択します。

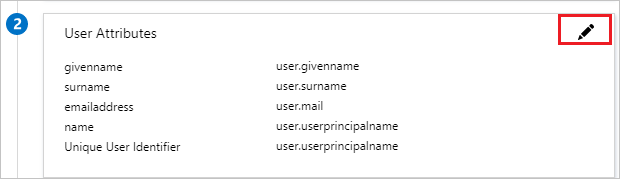

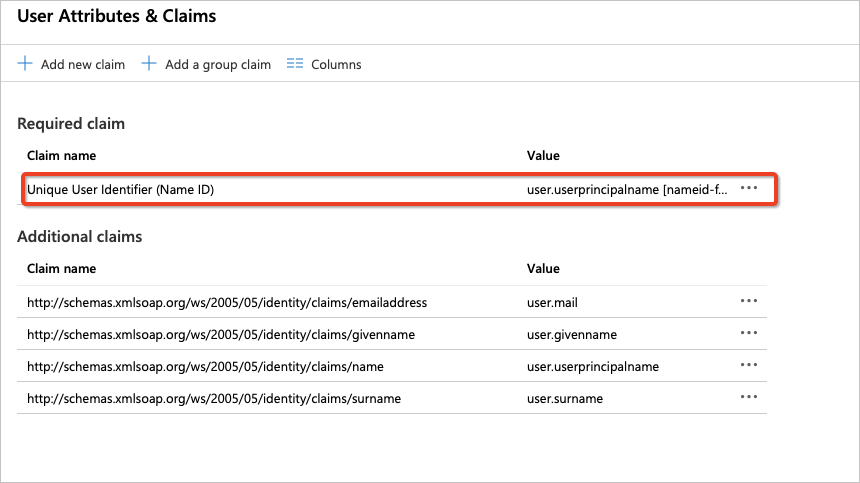

Atlassian Cloud アプリケーションでは、特定の形式の SAML アサーションを受け取るため、SAML トークン属性の構成にカスタム属性マッピングを追加する必要があります。 属性マッピングは、[編集] アイコンを選択して 編集 できます。

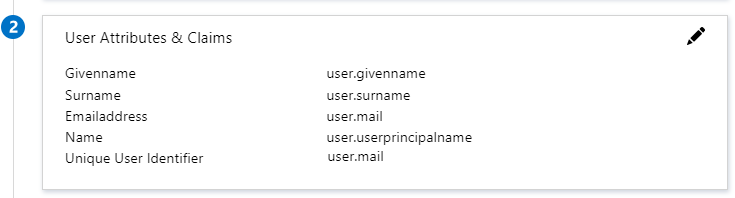

Microsoft 365 ライセンスを持つMicrosoft Entra テナントの属性マッピング。

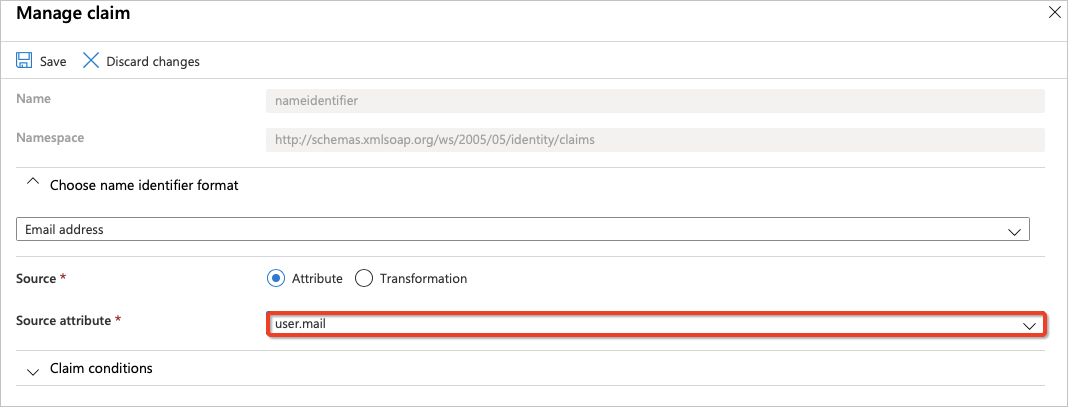

a. 一意のユーザー識別子 (名前 ID) 要求を選択します。

b。 Atlassian Cloud では、 nameidentifier (一意のユーザー識別子) がユーザーのメール (user.mail) にマップされることを想定しています。 [ソース属性] を編集して、「user.mail」に変更してください。 要求に対する変更を保存します。

c. 最終的な属性マッピングは、次のようになります。

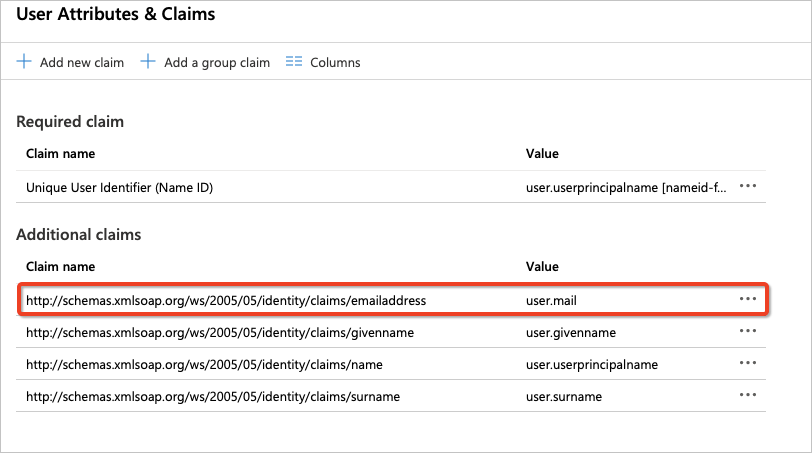

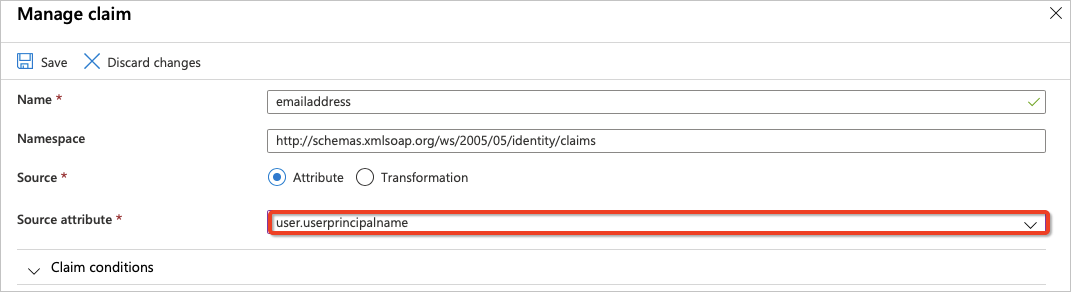

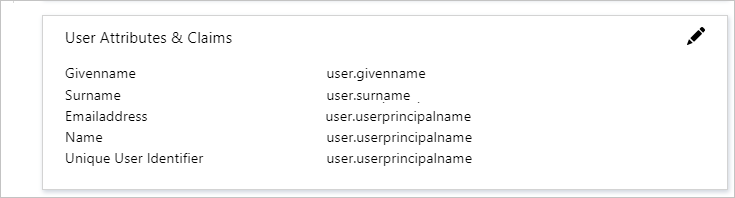

Microsoft 365 ライセンスのないMicrosoft Entra テナントの属性マッピング。

a.

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress要求を選択します。

b。 Azureでは、Microsoft 365ライセンスなしでMicrosoft Entraテナントに作成されたユーザーについて、user.mail 属性を設定しませんが、そのようなユーザーの電子メールを userprincipalname 属性に格納します。 Atlassian Cloud では、nameidentifier (一意のユーザー ID) がユーザーのメール (user.userprincipalname) にマップされると想定されています。 [ソース属性] を編集して、「user.userprincipalname」に変更してください。 要求に対する変更を保存します。

c. 最終的な属性マッピングは、次のようになります。

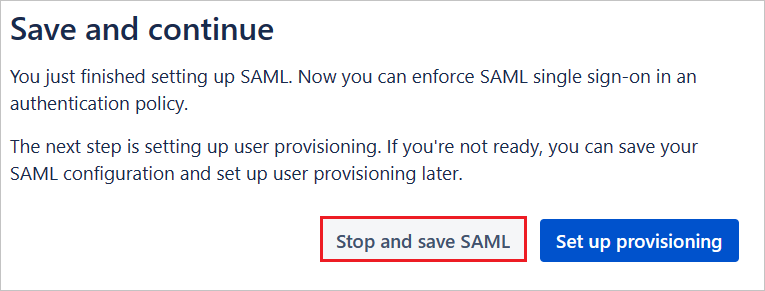

[ SAML の停止と保存] ボタンを 選択します。

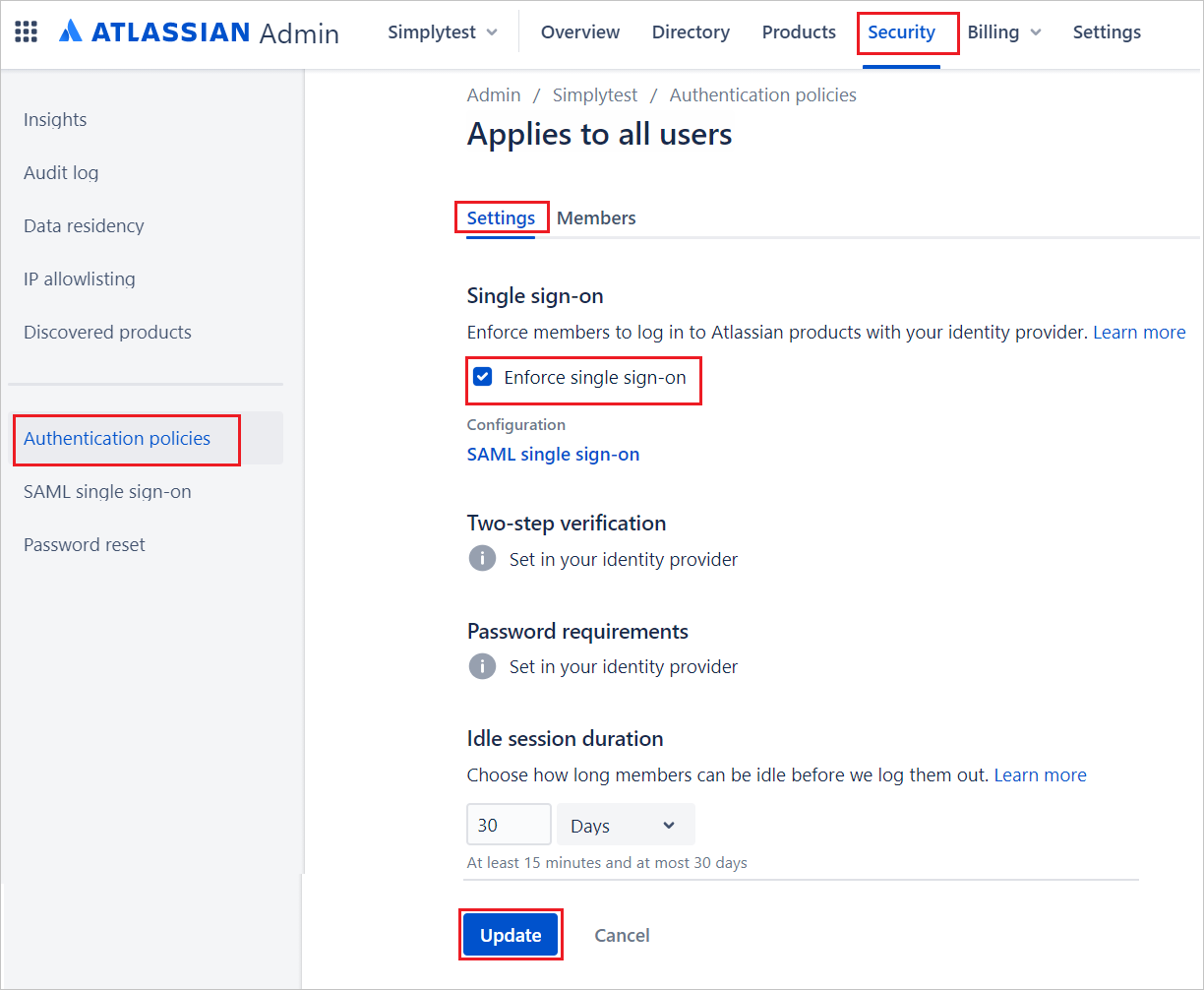

認証ポリシーに SAML シングル サインオンを適用するには、次の手順を行います。

a. Atlassian 管理ポータルで、[セキュリティ] タブを選択し、[認証ポリシー] を選択します。

b。 適用するポリシーに対して [編集] を選択します。

c. [設定] で、管理対象ユーザーに対する [Enforce single sign-on]\(シングルサインオンの適用\) を有効にして、SAML リダイレクトが正常に行われるようにします。

d. [更新] を選択します。

注

管理者は SAML 構成をテストすることができます。それには、最初に個別の認証ポリシーでユーザーのサブセットに対して SSO の適用を有効にするだけとし、それで問題がなければ、すべてのユーザーに対してポリシーを有効にします。

Microsoft Entraのテスト ユーザーを作成して割り当てる

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

Atlassian Cloud のテスト ユーザーの作成

ユーザー Microsoft Entra Atlassian Cloud にサインインできるようにするには、次の手順に従って Atlassian Cloud でユーザー アカウントを手動でプロビジョニングします。

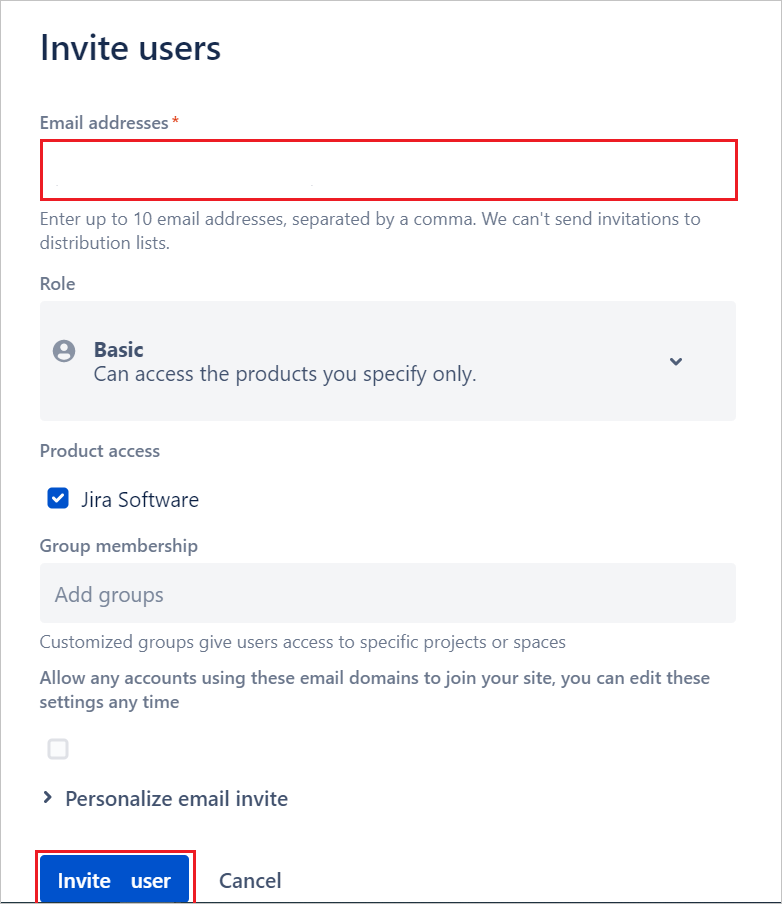

[ 製品 ] タブに移動し、[ ユーザー ] を選択し、[ ユーザーの招待] を選択します。

![Atlassian Cloud の [Users]\(ユーザー\) リンク](media/atlassian-cloud-tutorial/users.png)

[ 電子メール アドレス ] ボックスにユーザーのメール アドレスを入力し、[ ユーザーの招待] を選択します。

SSO のテスト

このセクションでは、次のオプションを使用して、Microsoft Entra シングル サインオン構成をテストします。

SP Initiated:

[ このアプリケーションをテストする] を選択すると、このオプションは、ログイン フローを開始できる Atlassian Cloud のサインオン URL にリダイレクトされます。

Atlassian Cloud のサインオン URL に直接移動し、そこからログイン フローを開始します。

IDP Initiated:

- [ このアプリケーションをテストする] を選択すると、SSO を設定した Atlassian Cloud に自動的にサインインします。

Microsoft マイ アプリを使用して、任意のモードでアプリケーションをテストすることもできます。 マイ アプリで Atlassian Cloud タイルを選択すると、SP モードで構成されている場合は、ログイン フローを開始するためのアプリケーション サインオン ページにリダイレクトされます。IDP モードで構成されている場合は、SSO を設定した Atlassian Cloud に自動的にサインインされます。 マイ アプリの詳細については、「マイ アプリのイントロダクション」を参照してください。

Atlassian Cloud で既存のユーザーを検出する

Microsoft Entraと統合する前に、Atlassian アカウントに既に 1 人以上のユーザーが存在する可能性があります。 アカウント検出機能を使用すると、Atlassian Cloud のすべてのユーザーのレポートを生成し、Entra で一致するアカウントを持っているユーザーと、Atlassian Cloud にローカルなユーザーを 1 回のクリックで識別できます。 アカウント検出機能の詳細については 、こちらをご覧ください。 これにより、Entra へのオンボードを簡素化しながら、承認されていないアクセスを段階的に監視することもできます。

関連コンテンツ

Atlassian Cloud を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用することができます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Appsを使用してセッション制御を適用する方法について説明します。