Intune でのモバイル脅威防御の統合

注:

この記事は Mobile Threat Defense のサード パーティ ベンダーに関するものです。Microsoft Defender for Endpoint の詳細については、Microsoft Defender for Endpoint に関する記事を参照してください。

Intune を使用すると、Mobile Threat Defense (MTD) ベンダーからのデータを、デバイス コンプライアンス ポリシーおよびデバイス条件付きアクセス規則の情報ソースとして統合することができます。 この情報を使用すれば、危険にさらされたモバイル デバイスからのアクセスをブロックすることで、Exchange や SharePoint などの会社リソースを容易に保護することができます。

Intune では、Intune アプリ保護ポリシーを使用して、未登録デバイスに対するソースと同じデータを使用できます。 そのため、管理者は、この情報を使用して、Microsoft Intune の保護されたアプリ内の企業データを保護し、ブロックまたは選択的ワイプを発行することができます。

注:

Intune for GCC High は、この環境でもサポートされている、Mobile Threat Defense (MTD) ベンダーによる Android および iOS デバイス向け MTD コネクタのみをサポートしています。 GCC-H テナントを使用してログインすると、特定のベンダーに対して有効になっているコネクタが表示されます。 米国政府機関向けの Microsoft Intune における GCC High のサポートに関する記事を参照してください。

会社のリソースを保護する

MTD ベンダーからの情報を統合することは、モバイル プラットフォームに影響を与える脅威から会社のリソースを保護するのに役立ちます。

通常、会社は PC を脆弱性や攻撃から保護することには積極的ですが、一方で、モバイル デバイスは多くの場合、監視や保護のない状態が続きます。 モバイル プラットフォームには、アプリの分離や検証済みコンシューマー アプリ ストアなどの防御手法が組み込まれていますが、依然として高度な攻撃を受けやすい状態にあります。 仕事用のデバイスを使用して機密情報にアクセスする従業員が増えるにつれて、ますます高度化する攻撃からご利用のデバイスとリソースを保護するのに MTD ベンダーからの情報が役立ちます。

Intune Mobile Threat Defense コネクター

Intune では、Mobile Threat Defense コネクタを使用して、Intune と選択した MTD ベンダーとの間に通信チャネルが作成されます。 Intune MTD パートナーからは、モバイル デバイス用の、直感的でデプロイしやすいアプリケーションが提供されています。 これらのアプリケーションでは積極的にスキャンが行われ、Intune と共有する脅威の情報が分析されます。 Intune では、この情報をレポートや強制を目的として使用できます。

例: 接続された MTD アプリから MTD ベンダーに対して、ご利用のネットワーク上の電話が、中間者攻撃に対して脆弱なネットワークに現在接続されていることが報告されます。 この情報は適切なリスク レベル (低、中、高) に分類されます。 次にこのリスク レベルが、Intune に設定したリスク レベル許容値と比較されます。 この比較に基づいて、デバイスが侵害されている間は、選択した特定のリソースへのアクセスを取り消すことができます。

コネクタの状態

Mobile Threat Defense コネクタをテナントに追加すると、状態に次のいずれかの状態が表示されます。

| コネクタの状態 | 定義 | デバイスの脅威メッセージがブロックされましたか? | AppSync 要求メッセージがブロックされましたか? |

|---|---|---|---|

| 使用できない | コネクタのプロビジョニングが解除されました。 MTD パートナーは、もう一度プロビジョニングするために Intune と話をする必要があります。 | はい (2308 以降) | はい (2308 以降) |

| セットアップしない | コネクタのセットアップが完了していません。 この状態を [使用可能] に変更するには、Intune または MTD パートナー内で追加の手順またはアクセス許可が必要な場合があります | はい (2309 以降) | はい (2309 以降) |

| Available | コネクタのセットアップが完了しました。 この状態を [有効] に変更するには、少なくとも 1 つのプラットフォーム トグルを有効にする必要があります。 | いいえ | いいえ |

| Enabled (有効) | コネクタのセットアップが完了し、現在、このコネクタに対して少なくとも 1 つのプラットフォーム トグルがオンになっています。 | いいえ | いいえ |

| 応答 | コネクタの応答性が高くありません。 パートナーが応答しないまでの日数で定義されている日数に対してコネクタの状態が引き続き 応答しない場合、Intune はコンプライアンス状態を無視します。 | いいえ | いいえ |

| Error | コネクタにエラー コードがあります。 一部の MTD パートナーは、エラーケースでこれを送信することを選択できます。 | いいえ | いいえ |

Mobile Threat Defense のために Intune によって収集されるデータ

有効になっている場合、Intune によって、個人所有のデバイスと会社所有のデバイスの両方からアプリ インベントリ情報が収集され、Lookout for Work などの MTD プロバイダーが取得できるようになります。 iOS デバイスを所有するユーザーからアプリ インベントリを収集できます。

これは、オプトインのサービスです。既定で共有されるインベントリ情報はありません。 アプリのインベントリ情報を共有する前に、Intune 管理者は、Mobile Threat Defense コネクタの設定で iOS デバイスのアプリの同期を有効にする必要があります。

アプリ インベントリ

iOS/iPadOS デバイスのアプリの同期を有効にした場合、会社所有と個人所有の iOS/iPadOS デバイスの両方からのインベントリが MTD サービス プロバイダーに送信されます。 アプリ インベントリのデータ:

- アプリ ID

- アプリのバージョン

- アプリ バージョン (短い形式)

- アプリ名

- アプリ バンドル サイズ

- アプリの動的サイズ

- アプリがアドホック コード署名されているかどうか (2309 以降)

- アプリがアプリ ストアからインストールされているかどうか (2309 以降)

- アプリがベータ版アプリであるかどうか (TestFlight 経由でインストール) (2309 以降)

- アプリがデバイス ベースのボリューム購入アプリであるかどうか (2309 以降)

- アプリの有効性が確認されているかどうか

- アプリが管理されているかどうか

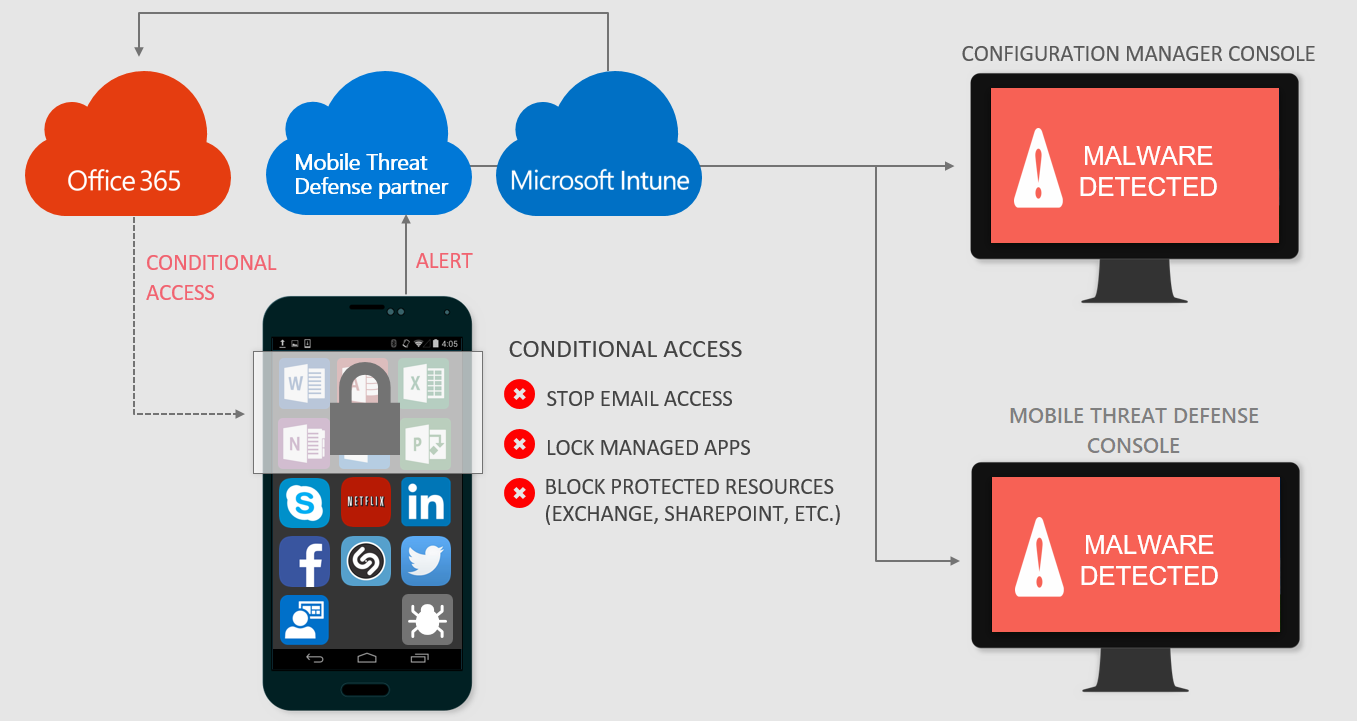

デバイス コンプライアンス ポリシーを使用する登録済みデバイスのサンプル シナリオ

Mobile Threat Defense ソリューションによってデバイスが感染したと見なされた場合

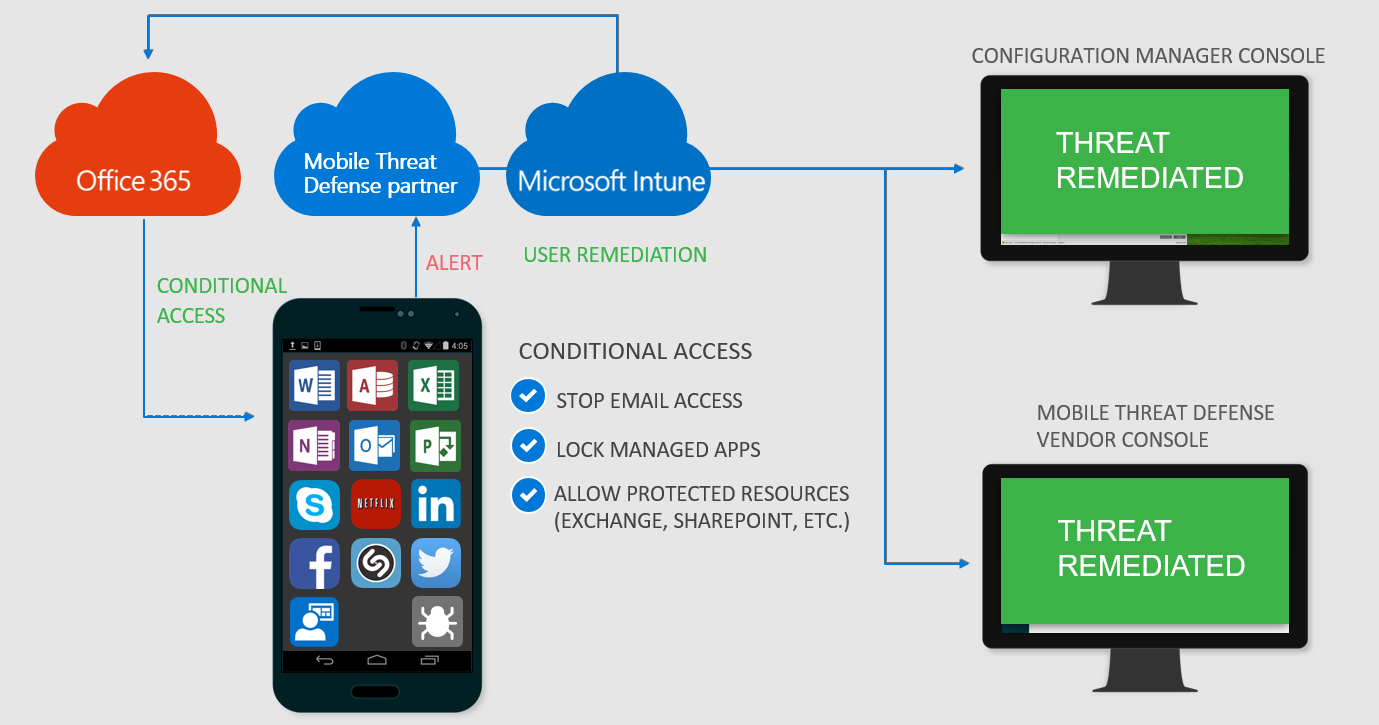

デバイスが修復されたときにアクセスが許可されます。

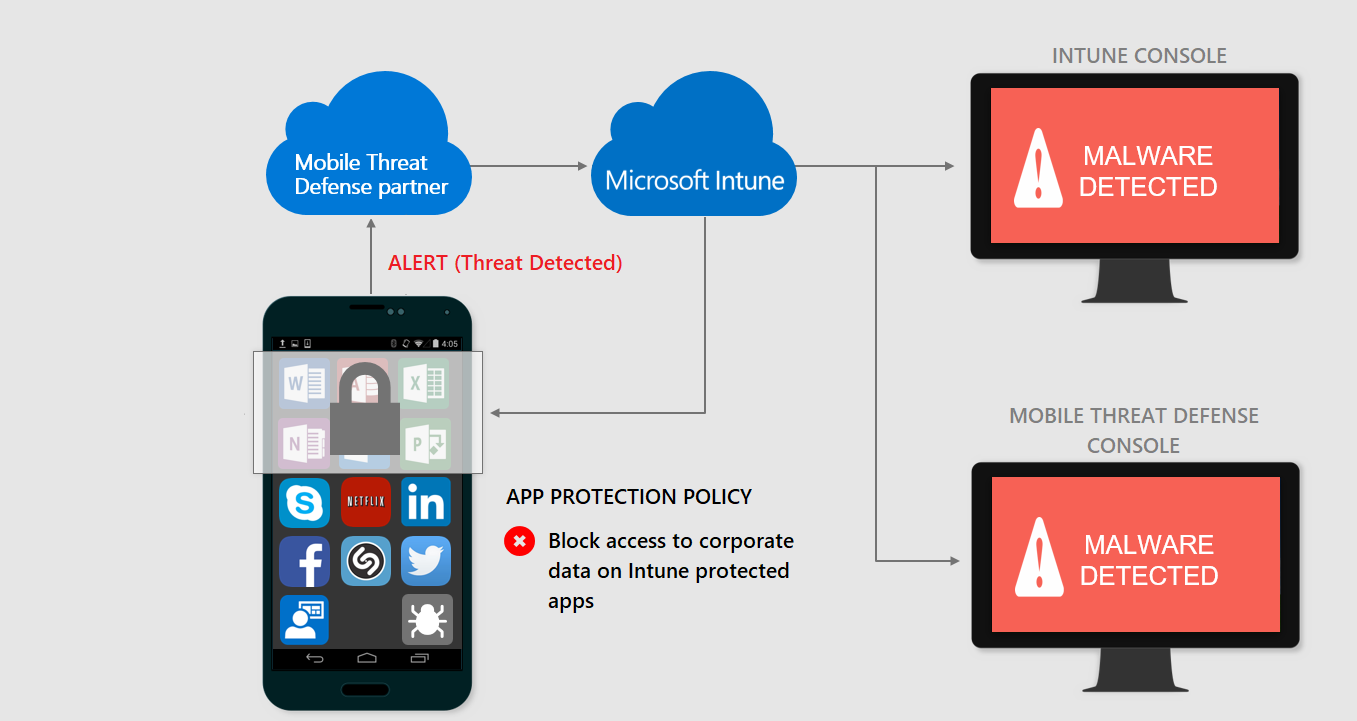

Intune アプリ保護ポリシーを使用する未登録デバイスのサンプル シナリオ

Mobile Threat Defense ソリューションによってデバイスが感染したと見なされた場合

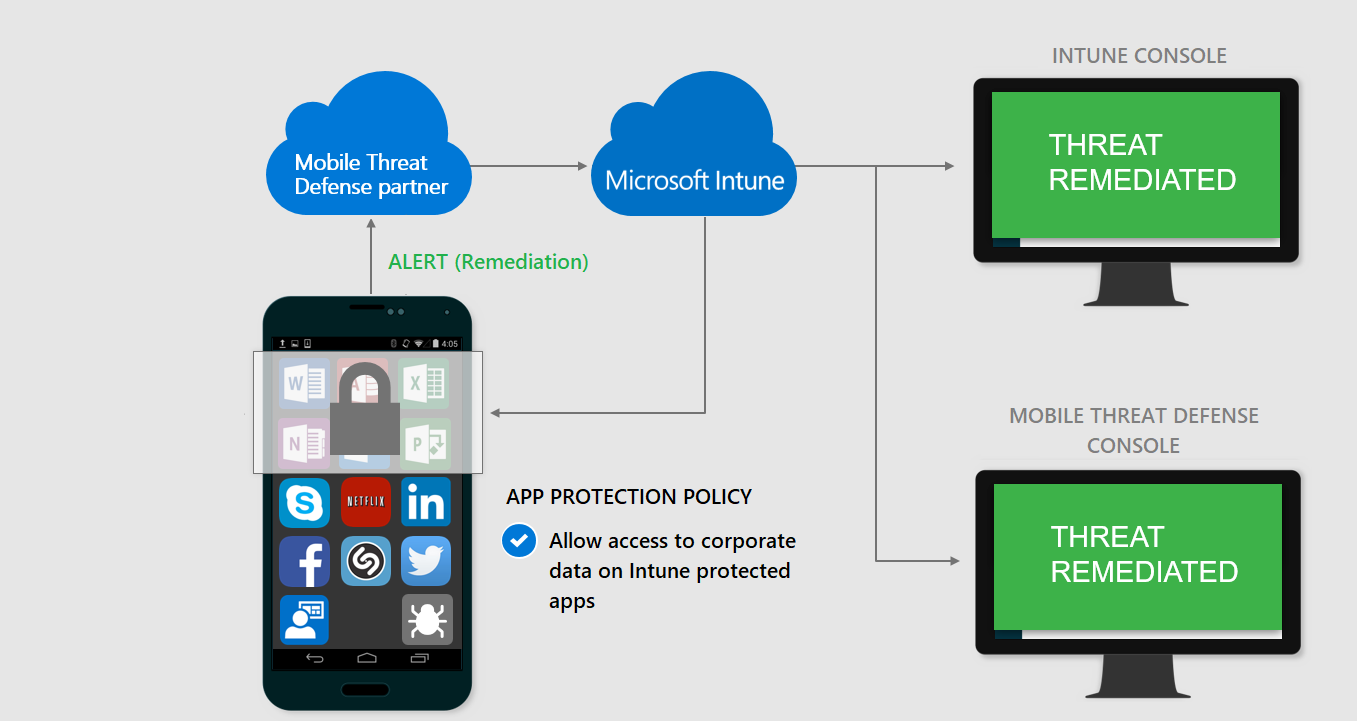

デバイスが修復されたときにアクセスが許可されます。

注:

プラットフォームごとに、1 テナントあたり 1 つの Mobile Threat Defense ベンダーを使用することをお勧めします。

デバイス コンプライアンスに対しては、1 つの Intune テナントで、複数の Mobile Defense ベンダーを使用することができます。 ただし、2 つ以上のベンダーが同じプラットフォームでの使用向けに構成されている場合、そのプラットフォームを実行するすべてのデバイスで、各 MTD アプリをインストールし、脅威をスキャンする必要があります。 構成された任意のアプリからスキャンの送信に失敗すると、そのデバイスは非準拠としてマークされます。

この推奨事項は、Microsoft Defender for Endpoint には当てはまりません。 Defender for Endpoint を、サードパーティ製の MTD アプリと共に使用し、異なるグループに別のコンプライアンス ポリシーを展開し、コンプライアンスを個別にチェックできます。

モバイル脅威防御パートナー

デバイス、ネットワーク、アプリケーションのリスクに基づいて、会社のリソースへのアクセスを保護する方法について説明します。次のものを使用します。

- Better Mobile

- BlackBerry Protect Mobile

- Check Point Harmony Mobile

- CrowdStrike Falcon for Mobile

- Jamf Mobile Threat Defense

- 仕事を探す

- Microsoft Defender for Endpoint

- Pradeo

- SentinelOne

- Sophos Mobile

- Symantec Endpoint Protection Mobile

- Trellix Mobile Security

- サービスとしてのトレンドマイクロモバイルセキュリティ

- Windows Security Center(Windows MAM との統合をサポート)

- Zimperium

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示