高可用性フェデレーション認証フェーズ 5: Microsoft 365 のフェデレーション認証を構成する

Azure インフラストラクチャ サービスに Microsoft 365 の高可用性フェデレーション認証をデプロイするこの最終フェーズでは、パブリック証明機関によって発行された証明書を取得してインストールし、構成を確認してから、ディレクトリ同期サーバーに Microsoft Entra Connect をインストールして実行します。 Microsoft Entra Connect は、フェデレーション認証用に Microsoft 365 サブスクリプションとActive Directory フェデレーション サービス (AD FS) (AD FS) と Web アプリケーション プロキシ サーバーを構成します。

すべてのフェーズについては、「 Azure での Microsoft 365 の高可用性フェデレーション認証のデプロイ 」を参照してください。

パブリック証明書を取得し、ディレクトリ同期サーバーにコピーする

次のプロパティを使用して、公開証明機関からデジタル証明書を取得します。

SSL 接続の作成に適した X.509 証明書。

サブジェクトの別名 (SAN) の拡張プロパティは、フェデレーション サービス FQDN に設定されています (例: fs.contoso.com)。

証明書には、秘密キーを PFX 形式で格納する必要があります。

さらに、組織のコンピューターとデバイスでデジタル証明書を発行した公開証明機関を信頼する必要があります。 この信頼を確立するには、コンピューターとデバイス上の信頼されたルート証明機関ストアに、公開証明機関から取得したルート証明書をインストールします。 通常、Microsoft Windows を実行しているコンピューターには、一般的に使用される証明機関からインストールされている証明書のセットがあります。 パブリック証明機関のルート証明書がまだインストールされていない場合は、organizationのコンピューターとデバイスに展開する必要があります。

フェデレーション認証の証明書要件に関する詳細については、「フェデレーションのインストールと構成の前提条件」を参照してください。

証明書を受け取ったら、ディレクトリ同期サーバーの C: ドライブ上のフォルダーにコピーします。 たとえば、SSL.pfx ファイルに名前を付け、ディレクトリ同期サーバーの C:\Certs フォルダーに保存します。

構成を確認する

これで、Microsoft 365 の接続とフェデレーション認証Microsoft Entra構成する準備ができました。 確認するために、チェックリストを次に示します。

organizationのパブリック ドメインが Microsoft 365 サブスクリプションに追加されます。

organizationの Microsoft 365 ユーザー アカウントは、organizationのパブリック ドメイン名に構成されており、正常にサインインできます。

フェデレーション サービス FQDN をパブリック ドメイン名に基づいて決定している。

フェデレーション サービス FQDN のパブリック DNS A レコードが、Web アプリケーション プロキシ サーバー用の Azure インターネット接続ロード バランサーのパブリック IP アドレスを指している。

フェデレーション サービス FQDN のプライベート DNS A レコードが、AD FS サーバー用の内部の Azure ロード バランサーのプライベート IP アドレスを指している。

SAN がフェデレーション サービス FQDN に設定されている SSL 接続に適した、公開証明機関が発行したデジタル証明書は、ディレクトリ同期サーバーに格納されている PFX ファイルです。

公的証明機関のルート証明書が、コンピューターとデバイスの信頼されたルート証明機関ストアにインストールされている。

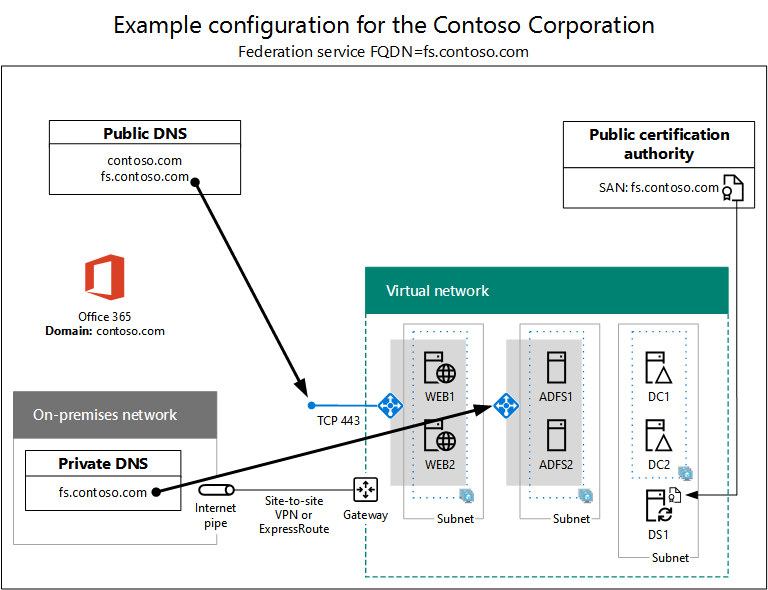

Contoso organizationの例を次に示します。

Azure での高可用性フェデレーション認証インフラストラクチャの構成例

Microsoft Entra Connect を実行してフェデレーション認証を構成する

Microsoft Entra Connect ツールは、次の手順でフェデレーション認証用に AD FS サーバー、Web アプリケーション プロキシ サーバー、および Microsoft 365 を構成します。

ローカル管理者特権を持つドメイン アカウントを使用して、ディレクトリ同期サーバーへのリモート デスクトップ接続を作成します。

ディレクトリ同期サーバーのデスクトップから、インターネット エクスプローラーを開き、[AD Connect] に移動しますhttps://aka.ms/Azure。

[Microsoft Entra接続] ページで、[ダウンロード] をクリックし、[実行] をクリックします。

[Microsoft Entra接続へようこそ] ページで、[同意する] をクリックし、[続行] をクリックします。

[簡単設定] ページで、[カスタマイズ] をクリックします。

[必須コンポーネントのインストール] ページで、[インストール] をクリックします。

[ユーザー サインイン] ページで、[AD FS とのフェデレーション] をクリックしてから、[次へ] をクリックします。

[Microsoft Entra IDへの接続] ページで、Microsoft Entra DC 管理者の名前とパスワード、または Microsoft 365 サブスクリプションのグローバル管理者アカウントを入力し、[次へ] をクリックします。

[ディレクトリの接続] ページで、フォレストでオンプレミスの Active Directory Domain Services (AD DS) フォレストが選択されていることを確認し、ドメイン管理者アカウントの名前とパスワードを入力し、[ディレクトリの追加] をクリックして、[次へ] をクリックします。

[Microsoft Entra サインイン構成] ページで、[次へ] をクリックします。

[ドメインと OU のフィルタリング] ページで、 [次へ] をクリックします。

[一意のユーザー識別] ページで、 [次へ] をクリックします。

[ユーザーおよびデバイスのフィルタリング] ページで、 [次へ] をクリックします。

[オプション機能] ページで、 [次へ] をクリックします。

[AD FS ファーム] ページで、 [新しい AD FS ファームを構成する] をクリックします。

[参照] をクリックして、公開証明機関から取得した SSL 証明書の場所と名前を指定します。

確認する画面が表示されたら、証明書のパスワードを入力して、 [OK] をクリックします。

[サブジェクト名] と [フェデレーション サービス名] がフェデレーション サービス FQDN に設定されていることを確認して、 [次へ] をクリックします。

[AD FS サーバー] ページで、最初の AD FS サーバーの名前 (「表 M」-「項目 4」-「仮想マシン名」列) を入力し、 [追加] をクリックします。

2 番目の AD FS サーバーの名前 (「表 M」-「項目 5」-「仮想マシン名」列) を入力し、 [追加] をクリックしてから、 [次へ] をクリックします。

[Web アプリケーション プロキシ サーバー] ページで、最初の Web アプリケーション プロキシ サーバーの名前 (「表 M」-「項目 6」-「仮想マシン名」列) を入力し、 [追加] をクリックします。

2 番目の Web アプリケーション プロキシ サーバーの名前 (「表 M」-「項目 7」-「仮想マシン名」列) を入力し、 [追加] をクリックしてから、 [次へ] をクリックします。

[ドメイン管理者の資格情報] ページで、ドメイン管理者アカウントのユーザー名とパスワードを入力し、 [次へ] をクリックします。

[AD FS サービス アカウント] ページで、エンタープライズ管理者アカウントのユーザー名とパスワードを入力し、 [次へ] をクリックします。

[Microsoft Entra ドメイン] ページの [ドメイン] で、organizationの DNS ドメイン名を選択し、[次へ] をクリックします。

[構成の準備完了] ページで、[インストール] をクリックします。

[インストールの完了] ページで [確認] をクリックします。 イントラネット構成とインターネット構成の両方が正常に確認されたことを示す 2 つのメッセージが表示されます。

イントラネット メッセージには、AD FS サーバー用の Azure 内部ロード バランサーのプライベート IP アドレスが一覧表示されます。

インターネット メッセージには、Web アプリケーション プロキシ サーバー用の Azure インターネット接続ロード バランサーのパブリック IP アドレスが一覧表示されます。

- [インストールの完了] ページで、[終了] をクリックします。

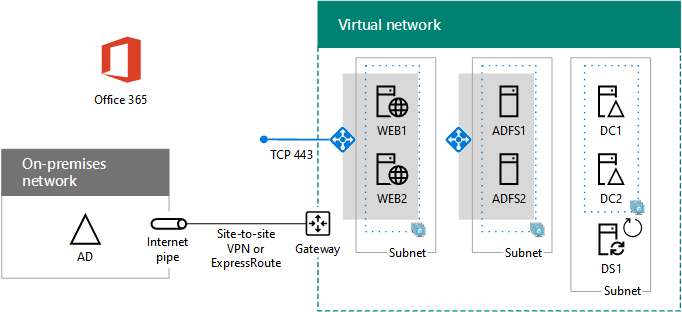

サーバーのプレースホルダー名を含む最終的な構成を次に示します。

フェーズ 5:Azure での高可用性フェデレーション認証インフラストラクチャの最終構成

Azure での Microsoft 365 の高可用性フェデレーション認証インフラストラクチャは完了です。

関連項目

Azure に Microsoft 365 の高可用性フェデレーション認証を展開する

Microsoft 365 開発/テスト環境のフェデレーション ID

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示