エクスプロイトとエクスプロイト キット

悪用はソフトウェアの脆弱性を利用します。 脆弱性は、マルウェアがデバイスにアクセスするために使用できるソフトウェアの穴のようなものです。 マルウェアはこれらの脆弱性を悪用して、コンピューターのセキュリティ保護策をバイパスしてデバイスに感染させます。

エクスプロイトキットとエクスプロイト キットのしくみ

多くの場合、悪用は大規模な攻撃の最初の部分です。 ハッカーは、重大な脆弱性を含む古いシステムをスキャンし、対象となるマルウェアを展開して悪用します。 多くの場合、悪用にはシェルコードが含まれます。これは、攻撃者が制御するネットワークから追加のマルウェアをダウンロードするために使用される小さなマルウェア ペイロードです。 シェルコードを使用すると、ハッカーはデバイスに感染し、組織に侵入できます。

エクスプロイト キットは、悪用のコレクションを含む、より包括的なツールです。 これらのキットは、さまざまな種類のソフトウェアの脆弱性についてデバイスをスキャンし、検出された場合は、追加のマルウェアを展開してデバイスをさらに感染させます。 キットでは、Adobe Flash Player、Adobe Reader、Internet Explorer、Oracle Java、Sun Java など、さまざまなソフトウェアを対象とした悪用を使用できます。

攻撃者が悪用や悪用キットを配布するために使用する最も一般的な方法は、Web ページを介して行われますが、悪用はメールにも届く可能性があります。 一部のウェブサイトでは、悪意のあるコードや悪用を知らずに、不本意にホストしています。

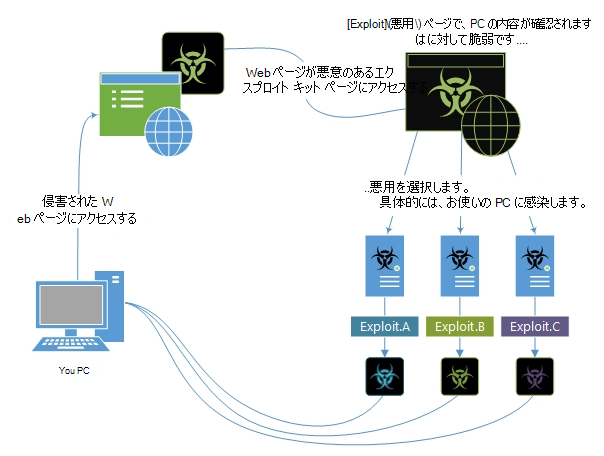

次のインフォグラフィックは、侵害された Web ページにアクセスした後に、エクスプロイト キットがデバイスの悪用を試みる方法を示しています。

図 1. キットを悪用する方法の例

注目すべき脅威は、悪用キットを使用して、JSSLoader を含むランサムウェアを拡散します。 Storm-0324 (DEV-0324) として Microsoft によって追跡された脅威アクターは、このマルウェアを使用して、サービスとしてのランサムウェア (RaaS) アクター [Sangria Tempest](https://www.microsoft.com/en-us/security/blog/2022/05/09/ransomware-as-a-service-understanding-the-cybercrime-gig-economy-and-how-to-protect-yourself/#ELBRUS] (ELBRUS、Carbon Spider、FIN7) へのアクセスを容易にします。

エクスプロイト キットの例:

悪用の詳細については、ESETとの共同捜索で発見された二重ゼロ日サンプルを分解する方法に関するブログ記事を参照してください。

エクスプロイトに名前を付けます

マルウェア百科事典の悪用は、対象となる "プラットフォーム" によって分類されます。 たとえば、Exploit:Java/CVE-2013-1489 などです。は、Java の脆弱性を対象とする悪用です。

"Common Vulnerabilities and Exposures (CVE)" というプロジェクトは、多くのセキュリティ ソフトウェア ベンダーによって使用されています。 このプロジェクトでは、脆弱性ごとに一意の数値 (CVE-2016-0778 など) が提供されます。 "2016" 部分は、脆弱性が検出された年を指します。 "0778" は、この特定の脆弱性の一意の ID です。

詳細については、 CVE Web サイトを参照してください。

悪用から保護する方法

悪用に対する最善の予防策は、組織の ソフトウェアを最新の状態に保つことです。 ソフトウェア ベンダーは、多くの既知の脆弱性の更新プログラムを提供するため、これらの更新プログラムがすべてのデバイスに適用されていることを確認します。

一般的なヒントについては、「 マルウェア感染の防止」を参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示