SharePoint 2013 で TLS と SSL のサポートを有効にする

適用対象:

2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

SharePoint Server 2013 では、TLS プロトコル バージョン 1.1 および 1.2 のサポートは既定では有効になっていません。 サポートを有効にするには、更新プログラムをインストールし、次のそれぞれの場所で 1 回ずつ構成設定を変更する必要があります。

SharePoint ファーム内の SharePoint サーバー

SharePoint ファーム内の Microsoft SQL Server

SharePoint サイトへのアクセスに使用するクライアント コンピューター

重要

これらの場所でそれぞれ更新しない場合、TLS 1.1 または TLS 1.2 を使用してシステムどうしが接続できないリスクがあります。 その場合、システムは前のセキュリティ プロトコルにフォールバックしますが、前のセキュリティ プロトコルが無効な場合は、システムがまったく接続できなくなる可能性があります。 >例: SharePoint サーバーが SQL Server データベースへの接続に失敗するか、クライアント コンピューターが SharePoint サイトへの接続に失敗することがあります。

Microsoft 365 の OneDrive と SharePoint でのデータ暗号化について説明します。

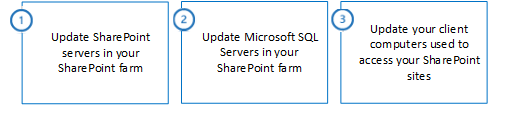

更新処理の概要

次の図は、SharePoint サーバー、SQL Servers、クライアント コンピューター上で TLS 1.1 および TLS 1.2 のサポートを有効にするために必要な 3 つの手順から成る処理を示しています。

手順 1:SharePoint ファーム内の SharePoint サーバーを更新する

この手順に従って SharePoint サーバーを更新します。

| SharePoint Server の手順 | Windows Server 2008 R2 | Windows Server 2012 | Windows Server 2012 R2 |

|---|---|---|---|

| 1.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化 |

必須 |

N/A |

N/A |

| 1.2 - WinHTTP での TLS 1.1 および TLS 1.2 のサポートの有効化 |

必須 |

必須 |

N/A |

| 1.3 - Internet Explorer での TLS 1.1 および TLS 1.2 のサポートの有効化 |

必須 |

必須 |

N/A |

| 1.4 - TLS 1.2 のサポートのための SQL Server 2008 R2 Native Client 更新プログラムのインストール |

必須 |

必須 |

必須 |

| 1.5 - .NET Framework 4.6 以降のインストール |

必須 |

必須 |

必須 |

| 1.6 - .NET Framework 4.6 以降での強力な暗号化の有効化 |

必須 |

必須 |

必須 |

| 以下の手順を お勧めします 。 SharePoint Server 2013 では直接必要ではありませんが、SharePoint Server 2013 と統合されている他のソフトウェアには必要な場合があります。 |

|||

| 1.7 - TLS 1.1 および TLS 1.2 のサポートのための .NET Framework 3.5 更新プログラムのインストール |

推奨 |

推奨 |

推奨 |

| 1.8 - .NET Framework 3.5 での強力な暗号化の有効化 |

推奨 |

推奨 |

推奨 |

| 以下の手順は 省略可能 です。 組織のセキュリティとコンプライアンス要件に基づき、この手順を実行することもできます。 |

|||

| 1.9 - Windows Schannel での以前のバージョンの SSL および TLS の無効化 |

省略可能 |

省略可能 |

省略可能 |

1.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で TLS 1.1 のサポートを有効にするには

Notepad.exe から、 tls11-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls11-enable.reg ファイルを保存します。

tls11-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.2 のサポートを有効にするには

Notepad.exe から、 tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls12-enable.reg ファイルを保存します。

tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

1.2 - WinHTTP での TLS 1.1 および TLS 1.2 のサポートの有効化

WinHTTP は、その SSL および TLS 暗号化プロトコル バージョンの既定値を Windows Schannel DisabledByDefault レジストリ値から継承しません。 WinHTTP では独自の SSL および TLS 暗号化プロトコル バージョンの既定値を使用しますが、これはオペレーティング システムごとに異なります。 既定値をオーバーライドするには、KB 更新プログラムをインストールし、Windows レジストリ キーを構成する必要があります。

WinHTTP ** DefaultSecureProtocols ** レジストリ値は複数値を受け入れるビット フィールドであり、複数の値を合計して単一の値にします。 Windows 電卓プログラム (Calc.exe) をプログラマ モードで使用して、必要に応じて次の 16 進数の値を加算します。

| DefaultSecureProtocols 値 | 説明 |

|---|---|

| 0x00000008 |

既定で SSL 2.0 を有効にします |

| 0x00000020 |

既定で SSL 3.0 を有効にします |

| 0x00000080 |

既定で TLS 1.0 を有効にします |

| 0x00000200 |

既定で TLS 1.1 を有効にします |

| 0x00000800 |

既定で TLS 1.2 を有効にします |

たとえば、既定で TLS 1.0、TLS 1.1、TLS 1.2 を有効にできます。その場合、値 0x00000080、0x00000200、0x00000800 を合計して値 0x00000A80 にします。

WinHTTP KB 更新プログラムをインストールするには、KB の記事「WinHTTP が Windows での既定のセキュリティで保護されたプロトコルとして TLS 1.1 および TLS 1.2 を有効にする更新プログラム」の手順に従います。

WinHTTP で TLS 1.0、TLS 1.1、TLS 1.2 を既定で有効にするには

Notepad.exe から、 winhttp-tls10-tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80winhttp-tls10-tls12-enable.reg ファイルを保存します。

winhttp-tls10-tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

1.3 - Internet Explorer での TLS 1.1 および TLS 1.2 のサポートの有効化

Internet Explorer 11 より前の Internet Explorer バージョンでは、TLS 1.1 または TLS 1.2 のサポートは既定で有効になっていません。 Internet Explorer 11 以降では、TLS 1.1 および TLS 1.2 のサポートが既定で有効です。

Internet Explorer での TLS 1.1 および TLS 1.2 のサポートを有効にするには

Internet Explorer で、[ツール>] [インターネット オプションの詳細設定] をクリックするか、[Internet Explorer >の [インターネット オプション>>の詳細設定] の

![[設定の表示] メニュー](../sharepointserver/media/99f37da8-4659-4833-84e8-c5ebe23c3acb.jpg) をクリックします。

をクリックします。[ Security ] セクションで、次のチェック ボックスがオンになっていることを確認し、オンになっていない場合はクリックします。

TLS 1.1 を使用する

TLS 1.2 を使用する

- オプションで、前のセキュリティ プロトコル バージョンのサポートを無効にする場合は、次のチェック ボックスをオフにします。

SSL 2.0 を使用する

SSL 3.0 を使用する

TLS 1.0 を使用する

注:

TLS 1.0 を無効にすると、新しいセキュリティ プロトコル バージョンをサポートしていないサイトとの互換性の問題が発生する場合があります。 お客様は、実稼働で実施する前にこの変更内容をテストする必要があります。

- [OK] をクリックします。

1.4 - TLS 1.2 のサポートのための SQL Server 2008 R2 Native Client 更新プログラムのインストール

SQL Server 2008 R2 Native Client は既定で TLS 1.1 も TLS 1.2 もサポートしていません。 TLS 1.2 のサポートのために SQL Server 2008 R2 Native Client 更新プログラムをインストールする必要があります。

SQL Server 2008 R2 ネイティブ クライアント更新プログラムをインストールするには、「SQL 2008 および 2008 R2 TLS 1.2 SQL Native Client update not available in Windows Catalog」を参照してください。

1.5 - .NET Framework 4.6 以降のインストール

SharePoint 2013 では、TLS 1.2 をサポートするために .NET Framework 4.6, .NET Framework 4.6.1、または.NET Framework 4.6.2 が必要です。 最新機能と信頼性向上のために, .NET Framework の最新バージョンをインストールすることをお勧めします。

.NET Framework 4.6.2 をインストールするには、KB 記事「Windows 用 Microsoft .NET Framework 4.6.2 (Web インストーラー)」をご覧ください。

.NET Framework 4.6.1 をインストールするには、KB 記事「Windows 用 .NET Framework 4.6.1 Web インストーラー」をご覧ください。

.NET Framework 4.6 をインストールするには、KB 記事「Windows 用 Microsoft .NET Framework 4.6 (Web インストーラー)」をご覧ください。

1.6 - .NET Framework 4.6 以降での強力な暗号化の有効化

.NET Framework 4.6 以降は、その SSL および TLS 暗号化プロトコル バージョンの既定値を Windows Schannel DisabledByDefault レジストリ値から継承しません。 代わりに、独自の SSL および TLS 暗号化プロトコル バージョンの既定値を使用します。 既定値をオーバーライドするには、Windows レジストリ キーを構成する必要があります。

SchUseStrongCrypto レジストリ値により, .NET Framework 4.6 以降の暗号化プロトコル バージョンの既定値が SSL 3.0 または TLS 1.0 から TLS 1.0、TLS 1.1、または TLS 1.2 に変わります。 さらに、RC4 など、強固でないと見なされる暗号化アルゴリズムを TLS と併用することが制限されます。

.NET Framework 4.6 以降のためにコンパイルされているアプリケーションは、実際にはそうでなくても、 SchUseStrongCrypto レジストリ値が 1 に設定されているものとして動作します。 すべての .NET Framework アプリケーションで強力な暗号化を間違いなく使用するには、この Windows レジストリ値を構成する必要があります。

.NET Framework 4.6 以降で強力な暗号化を有効にするには

Notepad.exe から、 net46-strong-crypto-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001net46-strong-crypto-enable.reg ファイルを保存します。

net46-strong-crypto-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

1.7 - TLS 1.1 および TLS 1.2 のサポートのための .NET Framework 3.5 更新プログラムのインストール

.NET Framework 3.5 では、既定で TLS 1.1 または TLS 1.2 をサポートしていません。 TLS 1.1 および TLS 1.2 のサポートを追加するには、KB の更新プログラムをインストールし、Windows レジストリ キーを手動で構成する必要があります。

SharePoint 2013 は .NET Framework 4.x 上に構築されており, .NET Framework 3.5 は使用しません。 ただし、前提条件コンポーネントや、SharePoint 2013 と統合されるサードパーティ製ソフトウェアが .NET Framework 3.5 を使用する場合があります。 TLS 1.2 との互換性向上のため、この更新プログラムをインストールし、構成することをお勧めします。

SystemDefaultTlsVersions レジストリ値は, .NET Framework 3.5 で使用されるセキュリティ プロトコル バージョンの既定値を定義します。 値が 0 に設定されている場合, .NET Framework 3.5 の既定値は SSL 3.0 or TLS 1.0 に設定されます。 値が 1 に設定されている場合, .NET Framework 3.5 はその既定値を Windows Schannel DisabledByDefault レジストリ値から継承します。 値が定義されていない場合は、値が 0 に設定されているものとして動作します。

** For Windows Server 2008 R2 **

Windows Server 2008 R2 の .NET Framework 3.5.1 更新プログラムをインストールするには、KB の記事「Windows 7 SP1 および Server 2008 R2 SP1 の .NET Framework 3.5.1 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

For Windows Server 2012

Windows Server 2012 の .NET Framework 3.5 更新プログラムをインストールするには、KB の記事「Windows Server 2012 の .NET Framework 3.5 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

For Windows Server 2012 R2

Windows Server 2012 R2 の .NET Framework 3.5 SP1 更新プログラムをインストールするには、KB の記事「Windows 8.1 および Windows Server 2012 R2 の .NET Framework 3.5 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

To manually configure the registry keys, do the following:

Notepad.exe から、 net35-tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001net35-tls12-enable.reg ファイルを保存します。

net35-tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

1.8 - .NET Framework 3.5 での強力な暗号化の有効化

SchUseStrongCrypto レジストリ値は、RC4 など、強固でないと見なされる暗号化アルゴリズムを TLS と併用することを制限します。

Microsoft は、Windows レジストリ キーを自動的に構成できる .NET Framework 3.5 のオプションのセキュリティ更新プログラムをリリースしました。

Windows Server 2008 R2

Windows Server 2008 R2 上の .NET Framework 3.5.1 で強力な暗号化を有効にするには、KB 記事「Windows 7 Service Pack 1 および Windows Server 2008 R2 Service Pack 1 用の .NET Framework 3.5.1 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

Windows Server 2012

Windows Server 2012 上の .NET Framework 3.5 で強力な暗号化を有効にするには、KB 記事「Windows 8 および Windows Server 2012 用の .NET Framework 3.5 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

Windows Server 2012 R2

Windows Server 2012 R2 上の .NET Framework 3.5 で強力な暗号化を有効にするには、KB 記事「Windows 8.1 および Windows Server 2012 R2 用の .NET Framework 3.5 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

1.9 - Windows Schannel での以前のバージョンの SSL および TLS の無効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

重要

SSL 2.0 および SSL 3.0 のプロトコル バージョンはセキュリティ上の重大な脆弱性があるため、無効にすることをお勧めします。 > また、TLS 1.0 と TLS 1.1 を無効にして、最新のプロトコル バージョンのみが使用されるようにすることもできます。 しかし、その場合には、最新バージョンの TLS プロトコルをサポートしていないソフトウェアとの互換性の問題が生じることがあります。 お客様は、実稼働で実施する前にこのような変更内容をテストする必要があります。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で SSL 2.0 のサポートを無効にするには

Notepad.exe から、 ssl20-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl20-disable.reg ファイルを保存します。

ssl20-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で SSL 3.0 のサポートを無効にするには

Notepad.exe から、 ssl30-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl30-disable.reg ファイルを保存します。

ssl30-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.0 のサポートを無効にするには

Notepad.exe から、 tls10-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls10-disable.reg ファイルを保存します。

tls10-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.1 のサポートを無効にするには

Notepad.exe から、 tls11-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls11-disable.reg ファイルを保存します。

tls11-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

手順 2:SharePoint ファーム内の Microsoft SQL Server を更新する

この手順では、SharePoint ファーム内の SQL Server を更新します。

| SQL Server の手順を実行します。 | Windows Server 2008 R2 | Windows Server 2012 | Windows Server 2012 R2 |

|---|---|---|---|

| 2.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化 |

必須 |

N/A |

N/A |

| 2.2 - Microsoft SQL Server での TLS 1.1 および TLS 1.2 のサポートの有効化 |

必須 |

必須 |

必須 |

| 以下の手順は省略可能です。 組織のセキュリティとコンプライアンス要件に応じて、この手順を実行します。 |

|||

| 2.3 - Windows Schannel での以前のバージョンの SSL および TLS の無効化 |

省略可能 |

省略可能 |

省略可能 |

2.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で TLS 1.1 のサポートを有効にするには

Notepad.exe から、 tls11-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls11-enable.reg ファイルを保存します。

tls11-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.2 のサポートを有効にするには

Notepad.exe から、 tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls12-enable.reg ファイルを保存します。

tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

2.2 - Microsoft SQL Server での TLS 1.1 および TLS 1.2 のサポートの有効化

SQL Server 2016 より前の SQL Server バージョンでは、既定で TLS 1.1 または TLS 1.2 をサポートしていません。 TLS 1.1 および TLS 1.2 のサポートを追加するには、SQL Server の更新プログラムをインストールする必要があります。

SQL Server での TLS 1.1 および TLS 1.2 のサポートを有効にするには、KB 記事「Microsoft SQL Server 用の TLS 1.2 のサポート」の手順に従ってください。

2.3 - Windows Schannel での以前のバージョンの SSL および TLS の無効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

重要

SSL 2.0 および SSL 3.0 のプロトコル バージョンはセキュリティ上の重大な脆弱性があるため、無効にすることをお勧めします。 > また、TLS 1.0 と TLS 1.1 を無効にして、最新のプロトコル バージョンのみが使用されるようにすることもできます。 しかし、その場合には、最新バージョンの TLS プロトコルをサポートしていないソフトウェアとの互換性の問題が生じることがあります。 お客様は、実稼働で実施する前にこのような変更内容をテストする必要があります。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で SSL 2.0 のサポートを無効にするには

Notepad.exe から、 ssl20-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl20-disable.reg ファイルを保存します。

ssl20-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で SSL 3.0 のサポートを無効にするには

Notepad.exe から、 ssl30-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl30-disable.reg ファイルを保存します。

ssl30-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.0 のサポートを無効にするには

Notepad.exe から、 tls10-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls10-disable.reg ファイルを保存します。

tls10-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.1 のサポートを無効にするには

Notepad.exe から、 tls11-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls11-disable.reg ファイルを保存します。

tls11-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

手順 3:SharePoint サイトへのアクセスに使用するクライアント コンピューターを更新する

この手順に従って、SharePoint サイトにアクセスするクライアント コンピューターを更新します。

| クライアント コンピューターの手順 | Windows 7 | Windows 8.1 | Windows 10 |

|---|---|---|---|

| 3.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化 |

必須 |

N/A |

N/A |

| 3.2 - WinHTTP での TLS 1.1 および TLS 1.2 のサポートの有効化 |

必須 |

N/A |

N/A |

| 3.3 - Internet Explorer での TLS 1.1 および TLS 1.2 のサポートの有効化 |

必須 |

N/A |

N/A |

| 3.4 - .NET Framework 4.5 以降での強力な暗号化の有効化 |

必須 |

必須 |

必須 |

| 3.5 - TLS 1.1 および TLS 1.2 のサポートのための .NET Framework 3.5 更新プログラムのインストール |

必須 |

必須 |

必須 |

| 以下の手順を お勧めします 。 SharePoint Server 2013 では直接必要ではありませんが、脆弱な暗号化アルゴリズムの使用を制限することで、セキュリティが向上します。 |

|||

| 3.6 - .NET Framework 3.5 での強力な暗号化の有効化 |

推奨 |

推奨 |

推奨 |

| 以下の手順は 省略可能 です。 組織のセキュリティとコンプライアンス要件に基づき、この手順を実行することもできます。 |

|||

| 3.7 - Windows Schannel での以前のバージョンの SSL および TLS の無効化 |

省略可能 |

省略可能 |

省略可能 |

3.1 - Windows Schannel での TLS 1.1 および TLS 1.2 の有効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で TLS 1.1 のサポートを有効にするには

Notepad.exe から、 tls11-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls11-enable.reg ファイルを保存します。

tls11-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.2 のサポートを有効にするには

Notepad.exe から、 tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001tls12-enable.reg ファイルを保存します。

tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

3.2 - WinHTTP での TLS 1.1 および TLS 1.2 のサポートの有効化

WinHTTP は、その SSL および TLS 暗号化プロトコル バージョンの既定値を Windows Schannel DisabledByDefault レジストリ値から継承しません。 WinHTTP では独自の SSL および TLS 暗号化プロトコル バージョンの既定値を使用しますが、これはオペレーティング システムごとに異なります。 既定値をオーバーライドするには、KB 更新プログラムをインストールし、Windows レジストリ キーを構成する必要があります。

WinHTTP ** DefaultSecureProtocols ** レジストリ値は複数値を受け入れるビット フィールドであり、複数の値を合計して単一の値にします。 Windows 電卓プログラム (Calc.exe) をプログラマ モードで使用して、必要に応じて次の 16 進数の値を加算します。

16 進値

| DefaultSecureProtocols 値 | 説明 |

|---|---|

| 0x00000008 |

既定で SSL 2.0 を有効にします |

| 0x00000020 |

既定で SSL 3.0 を有効にします |

| 0x00000080 |

既定で TLS 1.0 を有効にします |

| 0x00000200 |

既定で TLS 1.1 を有効にします |

| 0x00000800 |

既定で TLS 1.2 を有効にします |

たとえば、既定で TLS 1.0、TLS 1.1、TLS 1.2 を有効にできます。その場合、値 0x00000080、0x00000200、0x00000800 を合計して値 0x00000A80 にします。

WinHTTP KB 更新プログラムをインストールするには、KB の記事「WinHTTP が Windows での既定のセキュリティで保護されたプロトコルとして TLS 1.1 および TLS 1.2 を有効にする更新プログラム」の手順に従います。

WinHTTP で TLS 1.0、TLS 1.1、TLS 1.2 を既定で有効にするには

Notepad.exe から、 winhttp-tls10-tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

For 64-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80For 32-bit operating system

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000A80winhttp-tls10-tls12-enable.reg ファイルを保存します。

winhttp-tls10-tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

3.3 - Internet Explorer での TLS 1.1 および TLS 1.2 のサポートの有効化

Internet Explorer 11 より前の Internet Explorer バージョンでは、TLS 1.1 または TLS 1.2 のサポートは既定で有効になっていません。 Internet Explorer 11 以降では、TLS 1.1 および TLS 1.2 のサポートが既定で有効です。

Internet Explorer での TLS 1.1 および TLS 1.2 のサポートを有効にするには

Internet Explorer で、[ツール>] [インターネット オプションの詳細設定] をクリックするか、[Internet Explorer >の [インターネット オプション>>の詳細設定] の

![[設定の表示] メニュー](../sharepointserver/media/99f37da8-4659-4833-84e8-c5ebe23c3acb.jpg) をクリックします。

をクリックします。[ Security ] セクションで、次のチェック ボックスがオンになっていることを確認します。 オンになっていない場合、次のチェック ボックスをクリックします。

TLS 1.1 を使用する

TLS 1.2 を使用する

- オプションで、前のセキュリティ プロトコル バージョンのサポートを無効にする場合は、次のチェック ボックスをオフにします。

SSL 2.0 を使用する

SSL 3.0 を使用する

TLS 1.0 を使用する

注:

TLS 1.0 を無効にすると、新しいセキュリティ プロトコル バージョンをサポートしていないサイトとの互換性の問題が発生する場合があります。 お客様は、実稼働で実施する前にこの変更内容をテストする必要があります。

- [OK] をクリックします。

3.4 - .NET Framework 4.5 以降での強力な暗号化の有効化

.NET Framework 4.5 以降は、その SSL および TLS 暗号化プロトコル バージョンの既定値を Windows Schannel DisabledByDefault レジストリ値から継承しません。 代わりに、独自の SSL および TLS 暗号化プロトコル バージョンの既定値を使用します。 既定値をオーバーライドするには、Windows レジストリ キーを構成する必要があります。

SchUseStrongCrypto レジストリ値により, .NET Framework 4.5 以降のセキュリティ プロトコル バージョンの既定値が SSL 3.0 または TLS 1.0 から TLS 1.0、TLS 1.1、または TLS 1.2 に変わります。 さらに、RC4 など、強固でないと見なされる暗号化アルゴリズムを TLS と併用することが制限されます。

.NET Framework 4.6 以降のためにコンパイルされているアプリケーションは、実際にはそうでなくても、 SchUseStrongCrypto レジストリ値が 1 に設定されているものとして動作します。 すべての .NET Framework アプリケーションで強力な暗号化を間違いなく使用するには、この Windows レジストリ値を構成する必要があります。

Microsoft は、Windows レジストリ キーを自動的に構成できる .NET Framework 4.5、4.5.1、4.5.2 のオプションのセキュリティ更新プログラムをリリースしました。 .NET Framework 4.6 以降の更新プログラムはありません。 .NET Framework 4.6 以降では、Windows レジストリ キーを手動で構成する必要があります。

For Windows 7 and Windows Server 2008 R2

Windows 7 および Windows Server 2008 R2 で.NET Framework 4.5 および 4.5.1 で強力な暗号化を有効にするには、「MS14-026: .NET Frameworkの脆弱性により、特権の昇格が許可される可能性があります:2014 年 5 月 13 日 (以前は KB 記事 2938782 として公開されました。「.NET Framework 4.5 のセキュリティ更新プログラムの説明」.NET Framework 4.5.1 on Windows 7 Service Pack 1 および Windows Server 2008 R2 Service Pack 1: 2014 年 5 月 13 日")。

Windows 7 および Windows Server 2008 R2 上の .NET Framework 4.5.2 で強力な暗号化を有効にするには、KB 記事「Windows 7 Service Pack 1 および Windows Server 2008 R2 Service Pack 1 用の .NET Framework 4.5.2 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

For Windows Server 2012

Windows Server 2012 上の .NET Framework 4.5、4.5.1、4.5.2 で強力な暗号化を有効にするには、KB 記事「Windows 8、Windows RT、および Windows Server 2012 上の .NET Framework 4.5, .NET Framework 4.5.1、および .NET Framework 4.5.2 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

Windows 8.1 and Windows Server 2012 R2

Windows 8.1 および Windows Server 2012 R2 上の .NET Framework 4.5.1 および 4.5.2 で強力な暗号化を有効にするには、KB 記事「Windows 8.1、Windows RT 8.1、および Windows Server 2012 R2 上の .NET Framework 4.5.1 および .NET Framework 4.5.2 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

.NET Framework 4.6 以降で強力な暗号化を有効にするには

Notepad.exe から、 net46-strong-crypto-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

For 64-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001For 32-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001net46-strong-crypto-enable.reg ファイルを保存します。

net46-strong-crypto-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

3.5 - TLS 1.1 および TLS 1.2 のサポートのための .NET Framework 3.5 更新プログラムのインストール

.NET Framework 3.5 では、既定で TLS 1.1 または TLS 1.2 をサポートしていません。 TLS 1.1 および TLS 1.2 のサポートを追加するには、このセクションに示すそれぞれのオペレーティング システムに対して KB の更新プログラムをインストールし、Windows レジストリ キーを手動で構成する必要があります。

SystemDefaultTlsVersions レジストリ値は, .NET Framework 3.5 で使用されるセキュリティ プロトコル バージョンの既定値を定義します。 値が 0 に設定されている場合, .NET Framework 3.5 の既定値は SSL 3.0 or TLS 1.0 に設定されます。 値が 1 に設定されている場合, .NET Framework 3.5 はその既定値を Windows Schannel DisabledByDefault レジストリ値から継承します。 値が定義されていない場合は、値が 0 に設定されているものとして動作します。

.NET Framework 3.5 が Windows から暗号化プロトコルの既定値を継承できるようにするには

Windows 7 and Windows Server 2008 R2

Windows 7 および Windows Server 2008 R2 の .NET Framework 3.5.1 更新プログラムをインストールするには、KB の記事「Windows 7 SP1 および Server 2008 R2 SP1 の .NET Framework 3.5.1 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

For Windows Server 2012

Windows Server 2012 の .NET Framework 3.5 更新プログラムをインストールするには、KB の記事「Windows Server 2012 の .NET Framework 3.5 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

Windows 8.1 and Windows Server 2012 R2

Windows 8.1 および Windows Server 2012 R2 の .NET Framework 3.5 SP1 更新プログラムをインストールするには、KB の記事「Windows 8.1 および Windows Server 2012 R2 の .NET Framework 3.5 に含まれる TLS システム既定バージョンのサポート」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

Windows 10 (Version 1507)

- この機能は Windows 10 Version 1507 では使用できません。 Windows 10 Version 1511 にアップグレードし、次に Windows 10 Version 1511 および Windows Server 2016 Technical Preview 4 用の累積的な更新プログラム (2016 年 5 月 10 日) をインストールするか、Windows 10 Version 1607 以降にアップグレードする必要があります。

Windows 10 (Version 1511)

Windows 10 Version 1511 および Windows Server 2016 Technical Preview 4 用の累積的な更新プログラム (2016 年 5 月 10 日) をインストールするには、「Windows 10 Version 1511 および Windows Server 2016 Technical Preview 4 用の累積的な更新プログラム (2016 年 5 月 10 日)」をご覧ください。

KB の更新プログラムをインストールした後は、レジストリ キーを手動で構成します。

Windows 10 (Version 1607) and Windows Server 2016

更新プログラムをインストールする必要はありません。 以下に示すように、Windows レジストリ キーを構成します。

To manually configure the registry keys, do the following:

Notepad.exe から、 net35-tls12-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

For 64-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001For 32-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SystemDefaultTlsVersions"=dword:00000001net35-tls12-enable.reg ファイルを保存します。

net35-tls12-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

3.6 - .NET Framework 3.5 での強力な暗号化の有効化

SchUseStrongCrypto レジストリ値は、RC4 など、強固でないと見なされる暗号化アルゴリズムを TLS と併用することを制限します。

Microsoft は、Windows レジストリ キーを自動的に構成できる、Windows 10 より前のオペレーティング システム上の .NET Framework 3.5 用のオプションのセキュリティ更新プログラムをリリースしました。 Windows 10 用の更新プログラムは入手できません。 Windows 10 では Windows レジストリ キーを手動で構成する必要があります。

Windows 7 and Windows Server 2008 R2

Windows 7 および Windows Server 2008 R2 上の .NET Framework 3.5.1 で強力な暗号化を有効にするには、KB 記事「Windows 7 Service Pack 1 および Windows Server 2008 R2 Service Pack 1 用の .NET Framework 3.5.1 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

For Windows Server 2012

Windows Server 2012 上の .NET Framework 3.5 で強力な暗号化を有効にするには、KB 記事「Windows 8 および Windows Server 2012 用の .NET Framework 3.5 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

Windows 8.1 and Windows Server 2012 R2

Windows 8.1 および Windows Server 2012 R2 上の .NET Framework 3.5 で強力な暗号化を有効にするには、KB 記事「Windows 8.1 および Windows Server 2012 R2 用の .NET Framework 3.5 のセキュリティ更新プログラムについて (2014 年 5 月 13 日)」をご覧ください。

To enable strong cryptography in .NET Framework 3.5 on Windows 10 and Windows Server 2016

Notepad.exe から、 net35-strong-crypto-enable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

For 64-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001For 32-bit operating system

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727] "SchUseStrongCrypto"=dword:00000001net35-strong-crypto-enable.reg ファイルを保存します。

net35-strong-crypto-enable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

3.7 - Windows Schannel での以前のバージョンの SSL および TLS の無効化

SSL および TLS のサポートを Windows Schannel 内で有効または無効にするには、Windows レジストリを編集します。 SSL および TLS プロトコルのバージョンは、それぞれ独立して有効または無効にできます。 1 つのプロトコル バージョンを有効または無効にするために、別のプロトコル バージョンを有効または無効にする必要はありません。

重要

SSL 2.0 および SSL 3.0 のプロトコル バージョンはセキュリティ上の重大な脆弱性があるため、無効にすることをお勧めします。 > また、TLS 1.0 と TLS 1.1 を無効にして、最新のプロトコル バージョンのみが使用されるようにすることもできます。 しかし、その場合には、最新バージョンの TLS プロトコルをサポートしていないソフトウェアとの互換性の問題が生じることがあります。 お客様は、実稼働で実施する前にこのような変更内容をテストする必要があります。

Enabled レジストリ値は、プロトコル バージョンを使用できるかどうかを定義します。 値が 0 に設定されているプロトコル バージョンは、既定で有効に設定されていようが、アプリケーションで明示的にそのプロトコル バージョンが要求されていようが、使用できません。 値が 1 に設定されているプロトコル バージョンは、既定で有効に設定されている場合、またはアプリケーションで明示的にプロトコル バージョンが要求されている場合に使用できます。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

DisabledByDefault レジストリ値は、プロトコル バージョンを既定で使用するかどうかを定義します。 この設定は、アプリケーションが明示的にプロトコル バージョンの使用を要求していない場合にのみ適用されます。 値を 0 に設定する場合、プロトコル バージョンは既定で使用されます。 値を 1 に設定する場合、プロトコル バージョンは既定で使用されません。 値が定義されていない場合は、オペレーティング システムによって決定される既定値が使用されます。

Windows Schannel で SSL 2.0 のサポートを無効にするには

Notepad.exe から、 ssl20-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl20-disable.reg ファイルを保存します。

ssl20-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で SSL 3.0 のサポートを無効にするには

Notepad.exe から、 ssl30-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000ssl30-disable.reg ファイルを保存します。

ssl30-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.0 のサポートを無効にするには

Notepad.exe から、 tls10-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls10-disable.reg ファイルを保存します。

tls10-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。

Windows Schannel で TLS 1.1 のサポートを無効にするには

Notepad.exe から、 tls11-disable.reg という名前のテキスト ファイルを作成します。

次のテキストをコピーして貼り付けます。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000tls11-disable.reg ファイルを保存します。

tls11-disable.reg ファイルをダブルクリックします。

[ Yes ] をクリックして Windows レジストリを更新し、これらの変更内容を反映させます。

コンピューターを再起動して、変更内容を有効にします。