Microsoft Azure での仮想 WAN に関する問題のトラブルシューティング

Azure Virtual WAN には、次の 2 つの種類があります:

Basic – サイト間 VPN のみ。

Standard – 仮想 WAN の ExpressRoute、ユーザー VPN (P25)、VPN (サイト間)、ハブ間および VNet 対 VNet トランジット、Azure Firewall、NVA を含めることができます。

Note

Basic から Standard にはアップグレードできますが、その逆はできません。

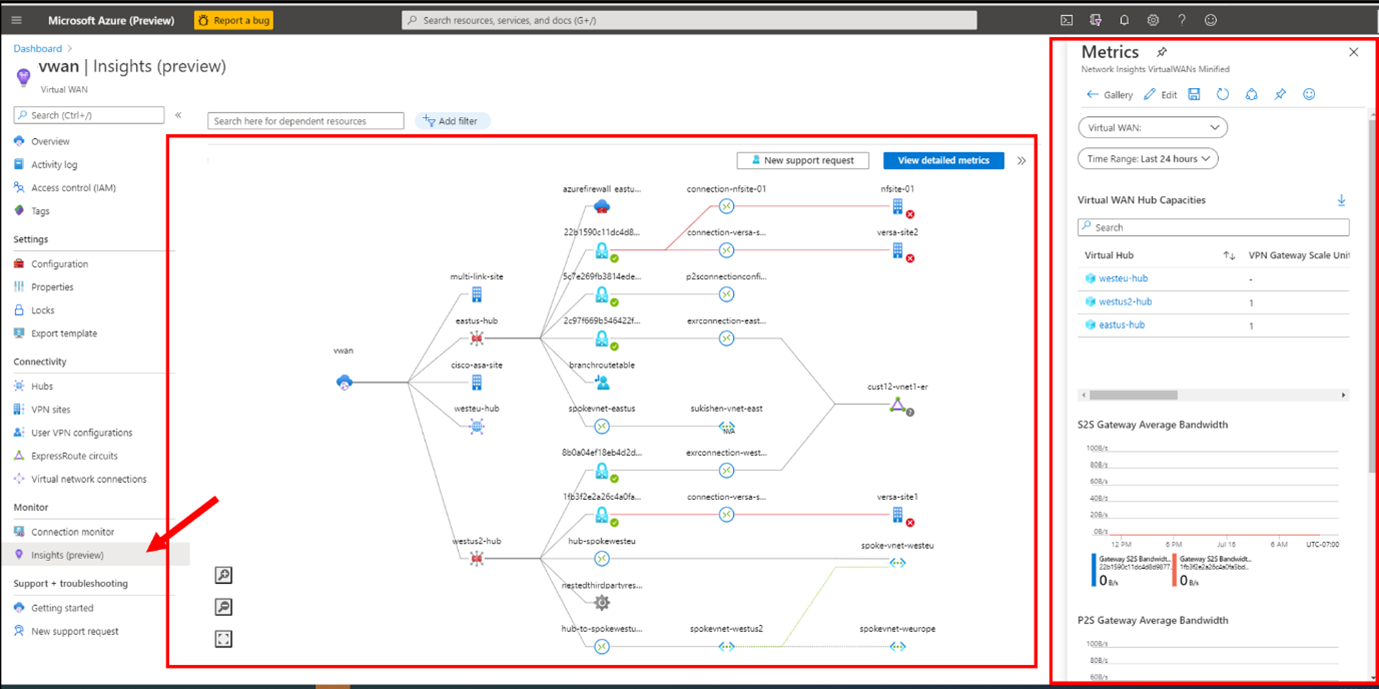

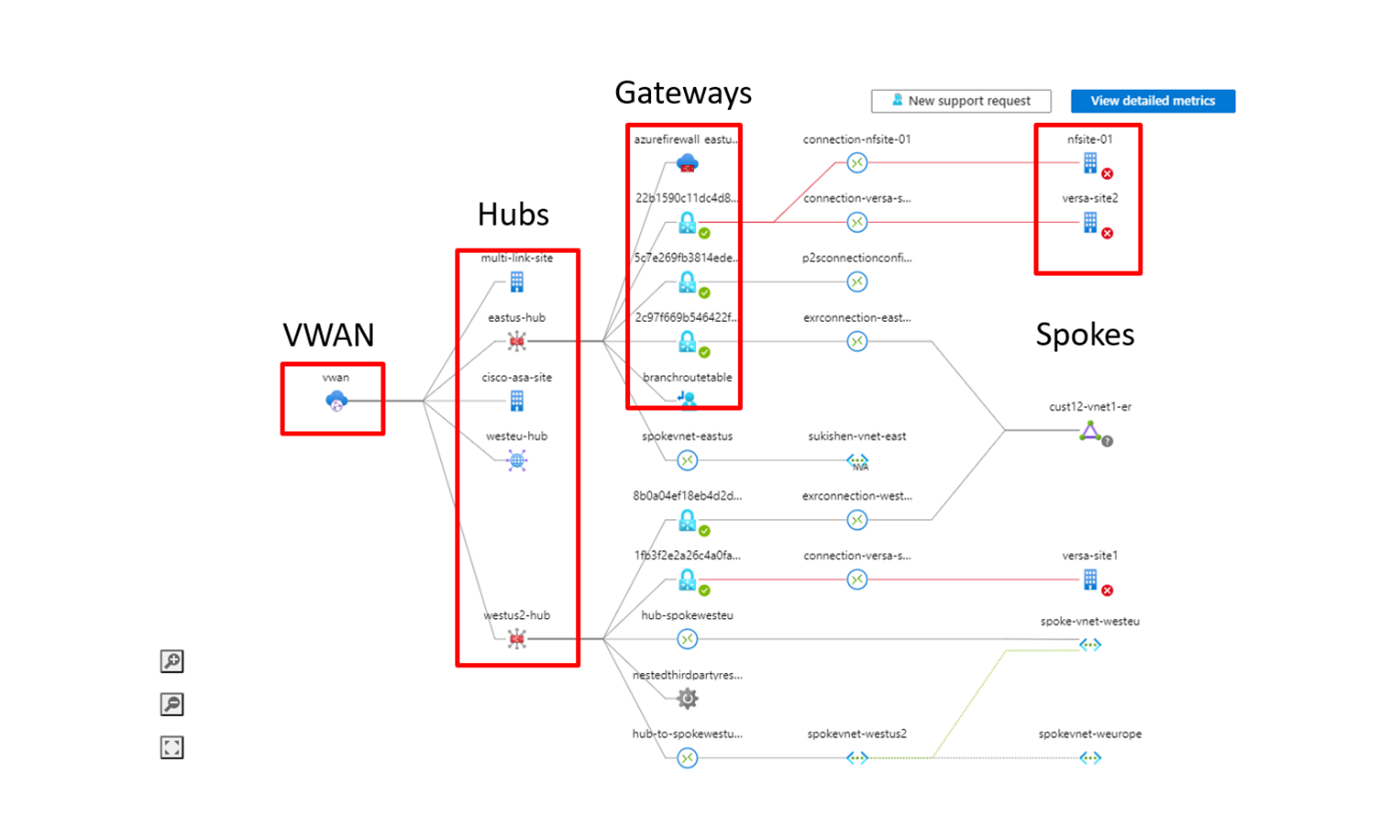

仮想 WAN の監視

仮想 WAN の状態を表示するには、Azure Virtual WAN の Azure Monitor Insights を使用します。 これにより、ハブ、VPN サイト、ファイアウォール、接続、サードパーティの NVA ごとに、仮想 WAN のコンポーネントの状態が表示されます。 仮想 WAN の全体的な正常性と、特定のリソースへの移動を確認できます。

リソース レベルのメトリックは、仮想 WAN メトリック ブックに表示されます。 これにより、さまざまなレベルのメトリックが表示されます。

Virtual WAN

ハブ

Gateway

Connection

Azure Virtual WAN の Azure Monitor Insights にアクセスするには:

Azure portal で [仮想 WAN] を選択します。

[監視] で [分析情報 (プレビュー)] を選択します。 [分析情報] ビューが表示されます。

分析情報ビューには、仮想 WAN のリソースが状態を示す色分けされたシンボルで表示されます。 リソースを選択すると、[インサイト] ビューが表示されます。

[インサイト] ビューは図式で、各リソースの状態が色分けされています。 メトリックは、右側のミニ ブックに表示されます。

依存関係マップでは次のものが表示されます。

状態のシンボルが色分けされている、接続されたグラフのリソース。

仮想 WAN のスポーク仮想ネットワークとピアリングされている、間接的に接続された仮想ネットワーク。

次のようにすることができます。

各リソースにカーソルを合わせると、構成設定が表示されます。

右クリックして、そのリソースの Azure portal ページにアクセスします。

[詳細なメトリックの表示] を選択すると、仮想 WAN リソースの容量、パフォーマンス、使用率に関する情報が仮想 WAN レベル、ハブ レベル、および個々の接続ごとに表示されます。

サイトが正しく構成されているかどうかを確認する

仮想 WAN 内の VNet 間の接続は、仮想ネットワーク接続を介して仮想ハブで管理されます。 すべての仮想ハブにはルーターが存在するため、Standard Virtual WAN の VNet 間でトランジット接続が有効になります。 このルーターは、仮想ハブが最初に作成されたときにインスタンス化されます。

Azure portal の [仮想ハブ] ページに移動して、ルーティングの状態を表示します。 ルーターは、次の 4 つの状態のいずれかになります。

プロビジョニング済み – 仮想ハブが正常にインスタンス化されたことを示します。

プロビジョニング – 仮想ハブがプロビジョニング処理中であることを示します。

なし – 仮想ハブがルーターを作成できなかったことを示します。 これは、仮想 WAN の種類が Basic の場合、またはサービスが利用可能になる前に仮想ハブがデプロイされた場合に発生する可能性があります。

失敗 – インスタンス化中の失敗を示します。 ルーターをリセットするには、仮想ハブの [概要] ページに移動し、[ルーターのリセット] オプションを見つけて選択します。 リセットは、ルート テーブル、ハブ ルーター、または仮想ハブ リソースなどの失敗したリソースを、プロビジョニングの状態に戻す方法です。

各仮想ハブ ルーターは、最大 50 Gbps の集約スループットをサポートしています。

仮想ネットワーク接続間の接続では、1 つの仮想ハブに接続されているすべての VNet で、合計 2,000 VM の最大ワークロードを想定しています。 ただし、この制限は追加コストで増やすことができます。

トランジット ルーティングのトラブルシューティング

仮想 WAN 内の VNet 間の接続は、仮想ネットワークを接続する仮想ハブを介して行われます。 Standard Virtual WAN では、各仮想ハブに、仮想ハブの作成時にインスタンス化されるルーターがあります。

このルーターは、次の 4 つの状態のいずれかになります。

プロビジョニング済み。

プロビジョニング。

失敗 – インスタンス化中にルーターが失敗しました。 Azure portal の [仮想ハブの概要] ページで [ルーターのリセット] オプションを使用します。

なし – ルーターがプロビジョニングされていません。たとえば、仮想 WAN の種類が Basic の場合や、サービスが利用可能になる前に仮想ハブがデプロイされた場合です。

ルーティング状態は、Azure portal の [仮想ハブ] ページで確認できます。

各仮想ハブ ルーターは、最大 50 Gbps の集約スループットをサポートしています。

セキュリティ保護付き仮想ハブのトラブルシューティング

セキュリティ保護付き仮想ハブには Azure Firewall Manager によって構成されたセキュリティ ポリシーとルーティング ポリシーがあるため、仮想ハブとは異なります。 セキュリティ保護付き仮想ハブは、組み込みのセキュリティを備えたハブアンドスポークと推移的なアーキテクチャを作成するために使用されます。

セキュリティ保護付き仮想ハブを使用すると、次の間のトラフィックをフィルター処理するためのルーティングを自動化できます。

仮想ネットワーク (V2V)。

仮想ネットワークとブランチ オフィス (B2V)。

インターネットへのトラフィック (B2I/V2I)。

ファイアウォール経由でトラフィックをルーティングするためにユーザー定義ルート (UDR) を構成する必要はありません。

セキュリティ保護付き仮想ハブは、セキュリティ保護付き仮想ハブとして作成することも、既存の仮想ハブから変換することもできます。

セキュリティ保護付き仮想ハブに関する問題のトラブルシューティングを行う場合は、次の制限事項に注意してください。

セキュリティ保護付きハブでは、ブランチ間 (B2B) のフィルター処理と複数のハブ間でのフィルター処理はサポートされていません。

Azure リージョンごとに複数のセキュリティ保護付きハブを構成することはできません。

ローカル ポリシーは、基本ポリシーと同じリージョンに作成する必要があります。 ただし、あるリージョンで作成されたポリシーは、別のリージョンのセキュリティ保護付きハブに適用できます。

セキュリティ保護付き仮想ハブ間の通信フィルター処理はサポートされていません。 ただし、Azure Firewall によるプライベート トラフィックのフィルター処理が有効になっていない場合は、ハブ間の通信は引き続き機能します。

同じ仮想 WAN を共有するセキュリティ保護付き仮想ハブは、同じリソース グループに存在する必要があります。

複数のパブリック IP アドレスを追加すると、セキュリティで保護されたハブ ファイアウォールがエラー状態になります。

セキュリティ保護付き仮想ハブでは、DDoS Protection はサポートされていません。

アクティビティ ログは完全にはサポートされていません。