データ コネクタ プロバイダーを理解する

Microsoft Defender XDR

Microsoft Defender XDR データ コネクタからは、Microsoft Defender XDR 製品からのアラート、インシデント、生データが提供されます。製品には次が含まれますが、それらに限定されません。

Microsoft Defender for Endpoint

Microsoft Defender for Identity

Microsoft Defender for Office 365

Microsoft Defender for Cloud Apps

Microsoft Azure サービス

Microsoft および Azure 関連のサービス用のコネクタには次のものが含まれます (ただし、これらに限定されません)。

Microsoft Entra ID

Azure アクティビティ

Microsoft Entra ID Protection

Azure DDoS Protection

Microsoft Defender for IoT

Azure Information Protection

Azure Firewall

Microsoft Defender for Cloud

Azure Web Application Firewall (WAF) (以前の Microsoft WAF)

ドメイン ネーム サーバー

Office 365

Windows ファイアウォール

セキュリティ イベント

ベンダー コネクタ

Microsoft Sentinel により、ベンダー固有のデータ コネクタの増え続ける一覧が提供されます。 これらのコネクタでは基盤として主に CEF および Syslog コネクタを使用します。

ヒント

必ずコネクタ ページを参照し、コネクタによって書き込まれるデータ型 (テーブル) をご確認ください。

Log Analytics API を使用するカスタム コネクタ

Log Analytics Data Collector API を使用して、Microsoft Sentinel Log Analytics ワークスペースにログ データを送信することができます。

Logstash プラグイン

Logstash データ収集エンジン用の Microsoft Sentinel の出力プラグインを使用することで、Logstash 経由で任意のログを Microsoft Sentinel の Log Analytics ワークスペースに直接送信できます。 ログは、出力プラグインを使用して定義するカスタム テーブルに書き込まれます。

Common Event Format および Syslog コネクタ

ベンダーが提供するコネクタがない場合は、汎用の Common Event Format (CEF) または Syslog コネクタを使用できます。

Syslog は、Linux に共通のイベント ログ プロトコルです。 アプリケーションによって、ローカル コンピューターへの保存または Syslog コレクターへの配信が可能なメッセージが送信されます。

Common Event Format (CEF) は、Syslog メッセージをベースにした業界標準フォーマットの 1 つで、さまざまなプラットフォームにおけるイベントの相互運用を実現するために多くのセキュリティ ベンダーで使用されています。

Syslog と Common Event Format

ログ データは CommonSecurityLog テーブルの定義済みフィールドに解析されるため、CEF が常に優れた選択肢です。 Syslog によってヘッダー フィールドが提供されますが、未加工のログ メッセージは、Syslog テーブルの SyslogMessage という名前のフィールドに格納されます。 Syslog データに対してクエリを実行するには、特定のフィールドを抽出するためのパーサーを記述する必要があります。 Syslog メッセージ用のパーサーを作成するプロセスについては、後のモジュールで説明します。

コネクタのアーキテクチャ オプション

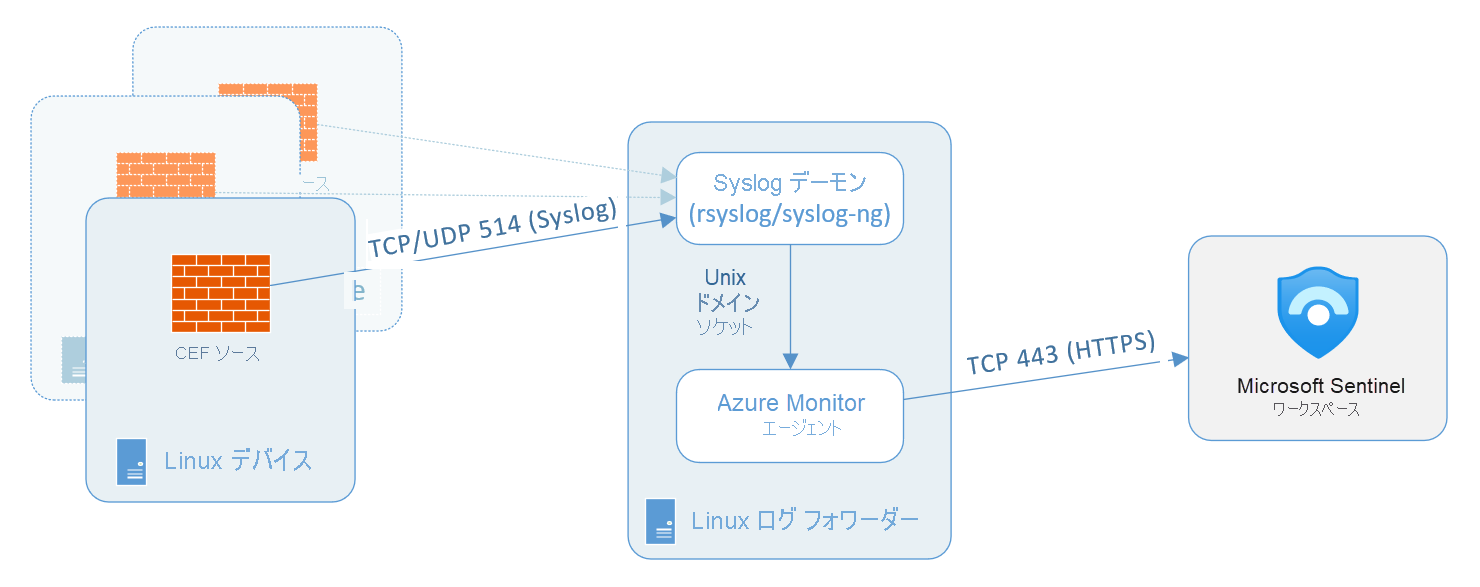

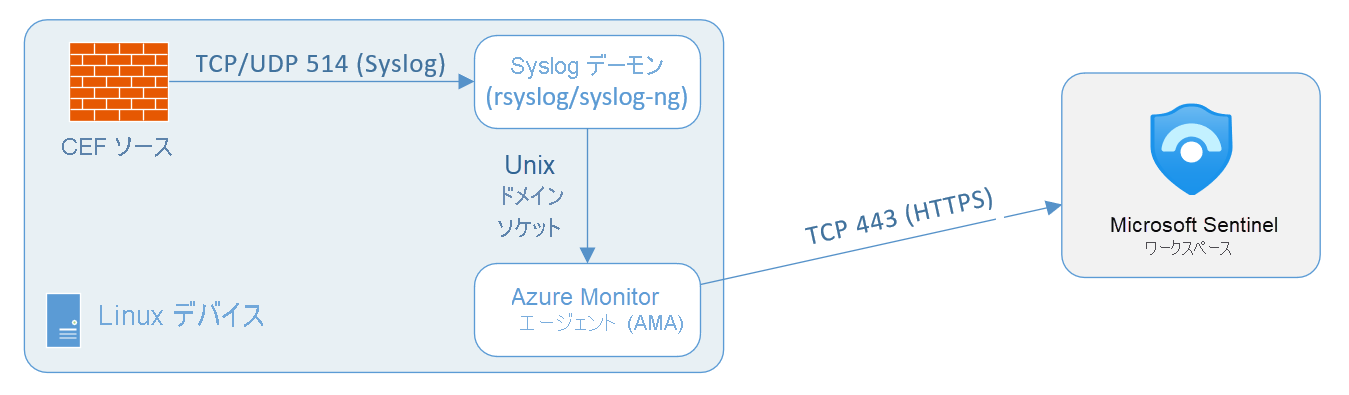

CEF または Syslog コレクターを Microsoft Sentinel に接続するには、エージェントを専用の Azure 仮想マシン (VM) またはオンプレミス システムにデプロイし、Microsoft Sentinel とアプライアンスの通信をサポートする必要があります。 エージェントのデプロイは、自動または手動で行うことができます。 自動デプロイは、専用マシンが Azure Arc に接続されているか、Azure 内の仮想マシンである場合にのみ使用できます。

次の図は、Microsoft Sentinel エージェントが実行されている専用の Azure VM に Syslog データを送信するオンプレミス システムを示しています。

あるいは、既存の Azure VM、別のクラウド内の VM、またはオンプレミス マシンにエージェントを手動でデプロイすることもできます。 次の図は、Microsoft Sentinel エージェントが実行されている専用のオンプレミス システムに Syslog データを送信するオンプレミス システムを示しています。