アーキテクチャ コンポーネントを理解する

この参照アーキテクチャでは、エンタープライズ レベル、運用レベルのシステムについて説明します。 この構成は、お客様のビジネス ニーズに合わせて単一の仮想マシンに縮小できます。 ただし、以下のコンポーネントが必要です。

仮想ネットワーク

Azure Virtual Network サービスによって、Azure リソースが安全に相互接続されます。 仮想ネットワークは、ExpressRoute またはサイト間接続の一部としてプロビジョニングされた仮想ゲートウェイを使用して、オンプレミス環境にも接続されています。 一般的な VDC 設計では、この仮想ゲートウェイは、ピアリングされた複数の仮想ネットワークで構成されるハブスポーク階層のハブとして機能する仮想ネットワーク内に存在します。 スポークは、SAP アプリケーションとデータベース層をホストする個々の仮想ネットワークを表します。

サブネット

各仮想ネットワークは、通常、アプリケーション (SAP NetWeaver) およびデータベース層をホストする個別のサブネットに分けられます。 また、インフラストラクチャ サービス (Active Directory ドメイン コントローラーなど) をホストしたり、ネットワーク境界 (ジャンプボックス Azure Virtual Machines を含む) の役割を果たしたりする追加のサブネットが存在する場合もあります。ただし、これらは通常、ハブ仮想ネットワーク内に存在します。

仮想マシン

このアーキテクチャでは、アプリケーション層とデータベース層に Linux が実行されている仮想マシンが使用され、次のようにグループ化されます。

- アプリケーション層。 Fiori Front-end Server プール、SAP Web Dispatcher プール、アプリケーション サーバー プール、および SAP セントラル サービス クラスターが含まれます。 Azure Linux 仮想マシンでセントラル サービスの高可用性を実現するには、高可用性ネットワーク ファイル システム (NFS) サービスが必要です。

- NFS クラスター。 このアーキテクチャでは、Linux クラスターで実行されている NFS サーバーを使って、SAP システム間で共有されるデータが格納されます。 この一元化されたクラスターは、複数の SAP システムで共有できます。 NFS サービスの高可用性は、選択されている Linux ディストリビューションに適した High Availability Extension によって実現します。

- SAP HANA。 データベース層では、高可用性を実現するために、クラスターで複数の Linux 仮想マシンが使用されます。 HANA システム レプリケーション (HSR) を使用して、プライマリ HANA システムとセカンダリHANA システムの間でコンテンツがレプリケートされます。 システム障害の検出と自動フェールオーバーの促進には Linux クラスタリングが使用されます。 また、ストレージ ベースまたはクラウド ベースのフェンス メカニズムが採用され、障害が発生したシステムを確実に分離またはシャットダウンし、クラスターのスプリット ブレイン状態を回避できます。

- Jumpbox。 要塞ホストとも呼ばれます。 この Azure 仮想マシンでは、管理者が他の仮想マシンに接続するために使用する、セキュリティを強化されたオペレーティング システム インスタンスが実行されます。 Windows または Linux を実行できます。 Windows ジャンプボックスを使用して HANA Cockpit や HANA Studio などのツールを実行します。

ロード バランサー

組み込みの SAP ロード バランサーと Azure ロード バランサーのどちらも、HA を実現するために使用されます。 Azure ロード バランサー インスタンスは、アプリケーション層とデータベース層の仮想マシンにトラフィックを分散するために使用されます。

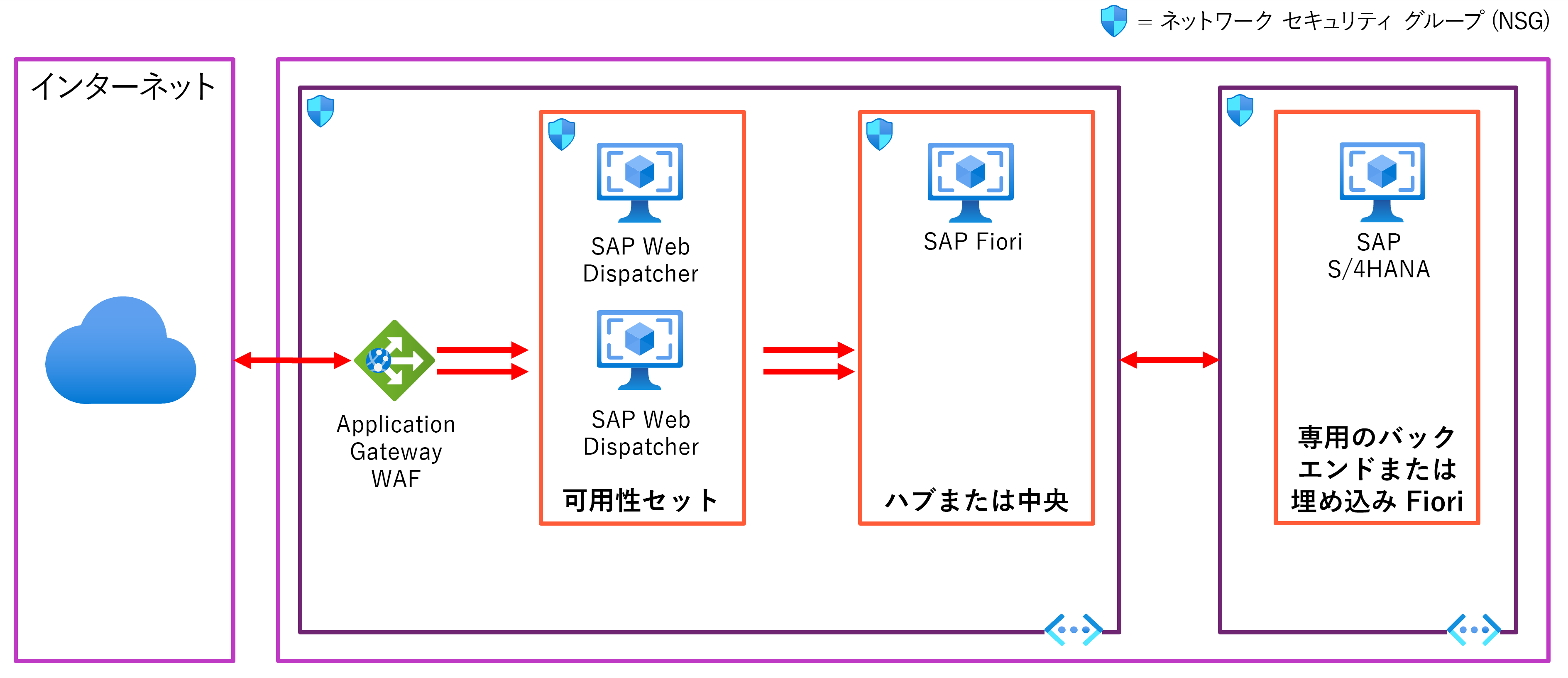

可用性セット

すべてのプールおよびクラスター (Web Dispatcher、SAP アプリケーション サーバー、セントラル サービス、NFS、および HANA) の仮想マシンが個別の可用性セットにグループ化され、ロールあたり少なくとも 2 つの仮想マシンがプロビジョニングされます。 これにより、仮想マシンが、より高度なサービス レベル アグリーメント (SLA) に対応できるようになります。

ネットワーク インターフェイス カード (NIC)

ネットワーク インターフェイス カードは、仮想マシンを仮想ネットワークに接続します。

ネットワーク セキュリティ グループ (NSG)

NSG は、仮想ネットワーク内の受信、送信、サブネット間の各トラフィックを制限します。

仮想ゲートウェイ

仮想ゲートウェイを使用すると、オンプレミスのネットワークを Azure 仮想ネットワークに拡張することが容易になります。 ExpressRoute は、Azure の SAP デプロイのクロスプレミス接続に推奨されているサービスですが、サイト間 VPN や仮想 WAN も代わりに使用できます。

ディスク

Azure 仮想マシンのディスクを使うと、SAP ワークロードを永続的に保存できます。

SAP Web Dispatcher プール

Web Dispatcher コンポーネントは、SAP アプリケーション サーバー間の SAP トラフィックのロード バランサーとして使用されます。 Web Dispatcher コンポーネントの高可用性を実現するには、Azure ロード バランサーを使用して、並列 Web Dispatcher のセットアップを実装します。 Web Dispatcher は、負荷分散されたバックエンド プールで使用可能な Web Dispatcher 間で HTTP トラフィックを分散するために、ラウンドロビン構成で使用されます。

SAP Web Dispatcher と Azure Application Gateway ソリューションはどちらもリバース プロキシとして機能するため、Application Gateway のみを使用しがちです。 しかし、Web Dispatcher には SAP ランドスケープを認識するための固有の機能が含まれているため、Web Dispatcher の負荷分散には Application Gateway より利点があります。 SAP Web Dispatcher によって、受信要求を ABAP または Java サーバーに転送する必要があるかどうかが決定され、SAP Web Dispatcher により次のタスクが実行されます。

- ステートフル セッションのため、セッション ID を調べて、後続の要求を処理サーバーに渡します (セッションの持続性)。

- 要求が ABAP 要求 (BSP アプリケーションなど) か、Java 要求 (JSP やサーブレットなど) かを判断します。

- 負荷分散

- HTTPS のスケジューリングまたはエンド ツー エンドの SSL

- URL フィルタリング

一方、Azure Application Gateway では、高度な脅威検出と Web アプリケーション ファイアウォールが提供され、特にシステムがインターネットに公開されている場合に、ランドスケープ全体のセキュリティが大幅に向上します。 したがって、両方のソリューションを組み合わせることをお勧めします。

Fiori Front-end Server

Fiori フロントエンド サーバーでは、NetWeaver ゲートウェイが使用されます (これにより、SAP アプリケーションのデータを OData サービスとして公開するのが容易になります)。 小規模なデプロイでは、Fiori サーバーにゲートウェイを読み込むことができます。 大規模なデプロイの場合は、NetWeaver Gateway 用の別のサーバーを Fiori フロントエンド サーバー プールの前にデプロイできます。

SAP セントラル サービス クラスター

1 つの仮想マシンにデプロイすると (高可用性が要件ではない場合の一般的なデプロイ)、セントラル サービスが単一障害点 (SPOF) になる可能性があります。 高可用性ソリューションを実装するには、複数のセントラル サービス インスタンスをデプロイし、共有ディスクを使用するか、すべてのクラスター ノードからアクセス可能な高可用性ストレージを提供するファイル共有を使用して、フェールオーバー クラスターのメンバーとして構成します。 前に説明したように、Azure ではネイティブ共有ディスクはサポートされていませんが、サードパーティのソリューション (個々のクラスター ノードによって所有されている独立したディスクを同期的にレプリケートする SIOS DataKeeper Cluster Edition など) を使用して、Linux や Windows Server を実行している Azure Virtual Machines にこの機能を実装できます。 Linux でアクセス可能な共有の場合は、Azure Virtual Machines の高可用性 NFS デプロイを使用できます。

データベース サーバー

データベース層では、高可用性を実現するために、クラスターで複数の Linux 仮想マシンが使用されます。 HANA システム レプリケーション (HSR) を使用して、プライマリ HANA システムとセカンダリHANA システムの間でコンテンツがレプリケートされます。 システム障害の検出と自動フェールオーバーの促進には Linux クラスタリングが使用されます。 また、ストレージ ベースまたはクラウド ベースのフェンス メカニズムが採用され、障害が発生したシステムを確実に分離またはシャットダウンし、クラスターのスプリット ブレイン状態を回避できます。

アプリケーション サーバー プール

アプリケーション サーバーの高可用性を実現するために、プライマリ アプリケーション サーバーと 1 つ以上の追加のアプリケーション サーバーを単にデプロイします。 ABAP アプリケーション サーバーのログオン グループの管理には、SMLG トランザクションが使用されます。 この場合、セントラル サービスのメッセージ サーバー内の負荷分散機能を使って、SAPGUI および RFC トラフィックの SAP アプリケーション サーバーのプールにワークロードが分散されます。 アプリケーション サーバーは、クラスター仮想ネットワーク名を介して高可用性セントラル サービスに接続されます。