環境

環境は、組織のビジネス データ、アプリ、フローを保存し、管理し、共有するためのスペースです。 管理者は環境を作成し、環境へのアクセスを制御することができます。

環境には次のコンポーネントがあります。

- 名前 - 環境の名前。

- 場所 - 環境とそのデータ、アプリ、およびフローを格納する Azure リージョン。

- 管理者 - 環境を管理できるユーザー。

- セキュリティ グループ - 環境にアクセスできるユーザー。

- アプリ - 環境内で作成されるアプリ。

- フロー - 環境内で作成されるフロー。

- エージェント - 環境内で作成される Copilot エージェント。

- コネクタ - 環境に追加されるカスタム コネクタ。

- ゲートウェイ - 環境に接続されるオンプレミス ゲートウェイ。

- Dataverse (オプション) - Dataverse データベースのインスタンス。

環境は、データ、アプリ、フロー、接続、およびその他の資産の管理に使用できるコンテナーです。また、組織ユーザーがリソースを使用するために必要なアクセス許可も管理できます。

テナント

Microsoft 365 では、Microsoft Entra ID のテナントを使用して認証と認可を制御します。 Microsoft Entra ID へのアクセスに Azure のサブスクリプションは必要ありません。Microsoft Entra ID ポータルへのアクセスが、Microsoft 365 のサブスクリプションによって許可されます。 Microsoft 365 にユーザーを追加すると、そのユーザーが Microsoft Entra ID に追加されます。 また、Microsoft Entra ID のテナントは Azure リージョン (通常はテナントを作成したユーザーのリージョン) に配置されます。

環境は Microsoft Entra ID のテナント内に作成されます。 環境へのアクセスは Microsoft Entra ID によって認証されます。

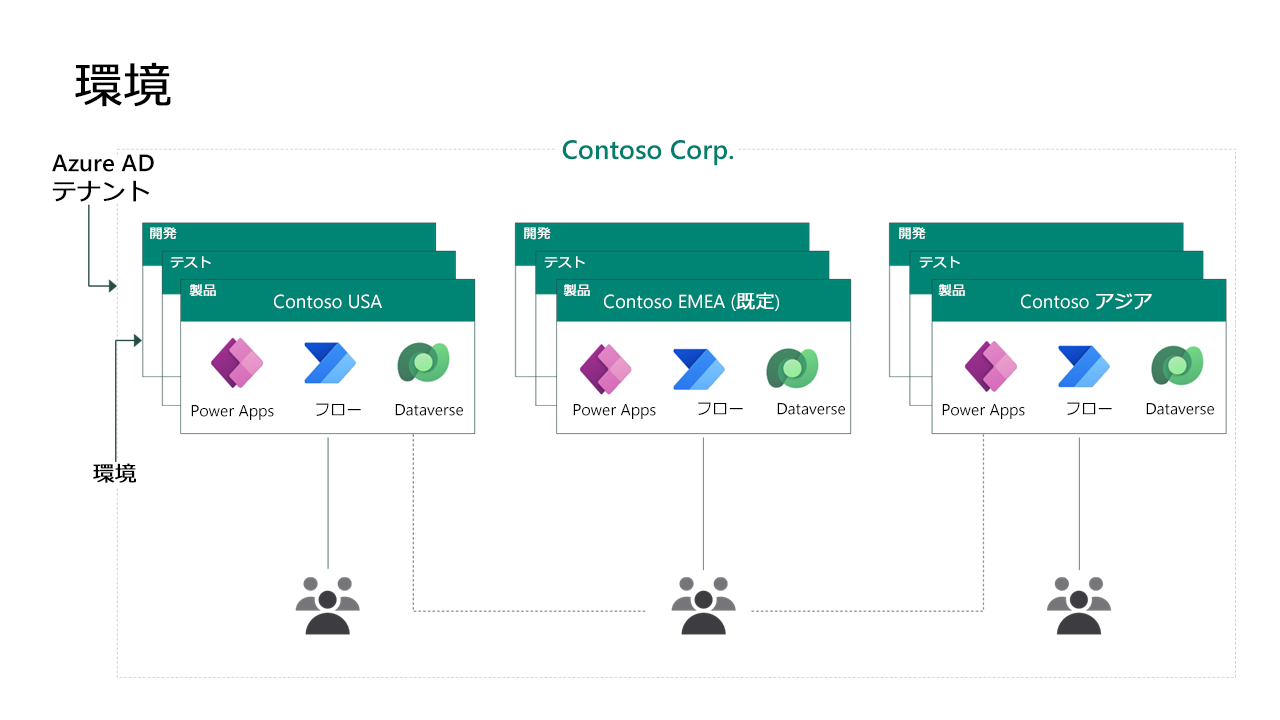

複数の環境

環境は、ロールや、セキュリティ要件、対象ユーザーが異なるアプリを区別しておくためのコンテナーです。 環境の利用方法は、組織によって、あるいは構築しようとしているアプリによって異なります。たとえば次の方法があります。

- 1 つの環境にすべてのアプリを構築する。

- アプリをテスト バージョンと本稼働バージョンに分けて、それぞれに環境を作成する。

- 社内のチームや部署に対して環境を個別に作成し、それぞれのデータやアプリを専用の各環境に格納する。

- あるいは、世界各国の支社ごとに環境を分けて作成する。

次の図は、組織で作成される複数の環境を示したものです。

環境は、ライフサイクル管理に必要であり、またアクセス許可を付与するためにも必要です。

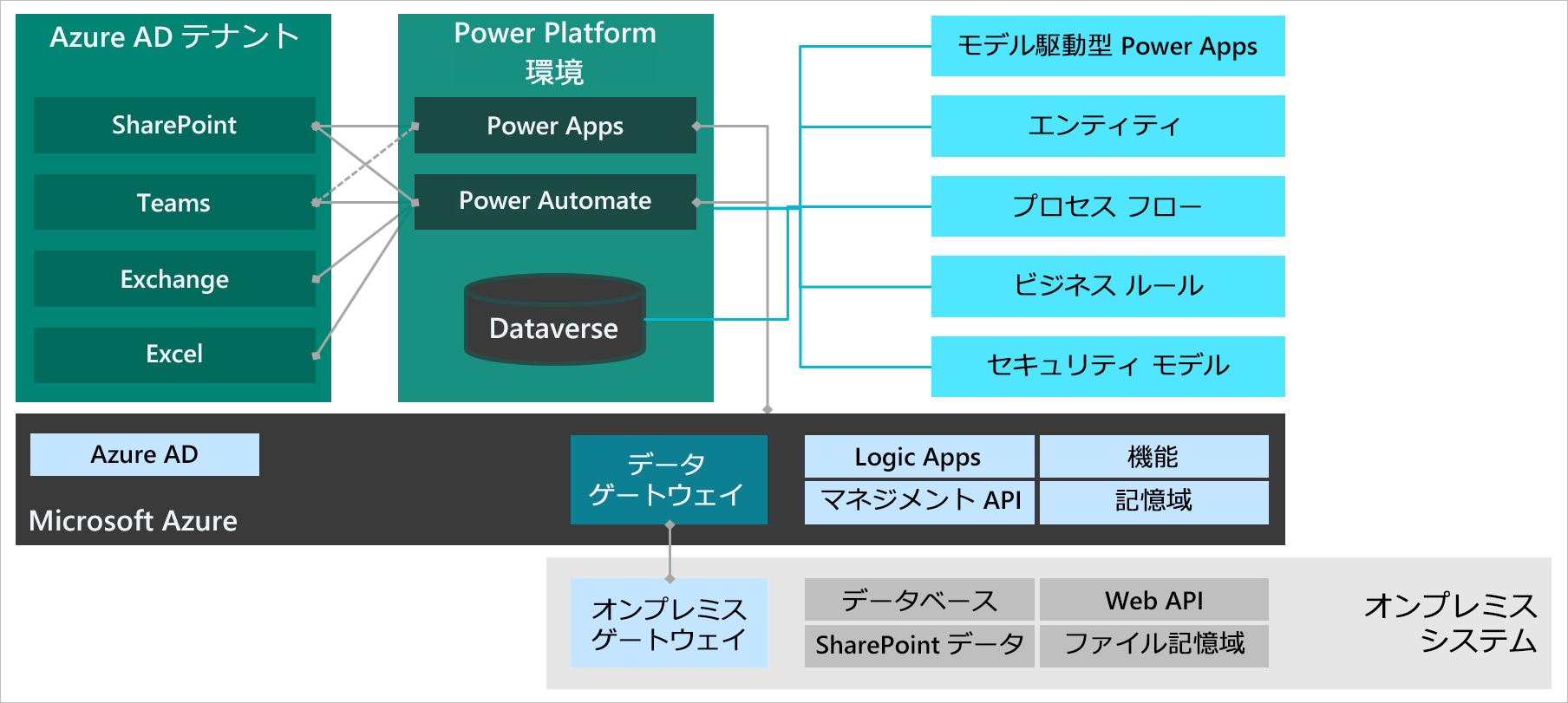

環境に含まれない品目

環境にはアプリ、フロー、Copilot エージェントなどの Microsoft Power Platform コンポーネントが含まれます。 しかし、ソリューションで構築するすべてのものを環境に格納するわけではありません。 Microsoft Dynamics 365アプリ (Sales、Marketing、Customer Service、Field Service、および Project Operations) は、環境に含まれます。 環境内に展開可能なアプリやフローの数に制限はありません。

次のコンポーネントは環境に含まれません。

- Power BI のワークスペース、データセット、レポート、ダッシュボード。

- 配置されている Azure サービス。

- 顧客エンゲージメント 以外の Dynamics 365 アプリ (Finance や Business Central など)。

ソリューション アーキテクトは、環境に含まれないこれらのコンポーネントへのアクセスをどのように制御するかを検討する必要があります。

次の図は、環境と、環境に含まれるコンポーネント、および環境に含まれないコンポーネントの互いの関係を表しています。

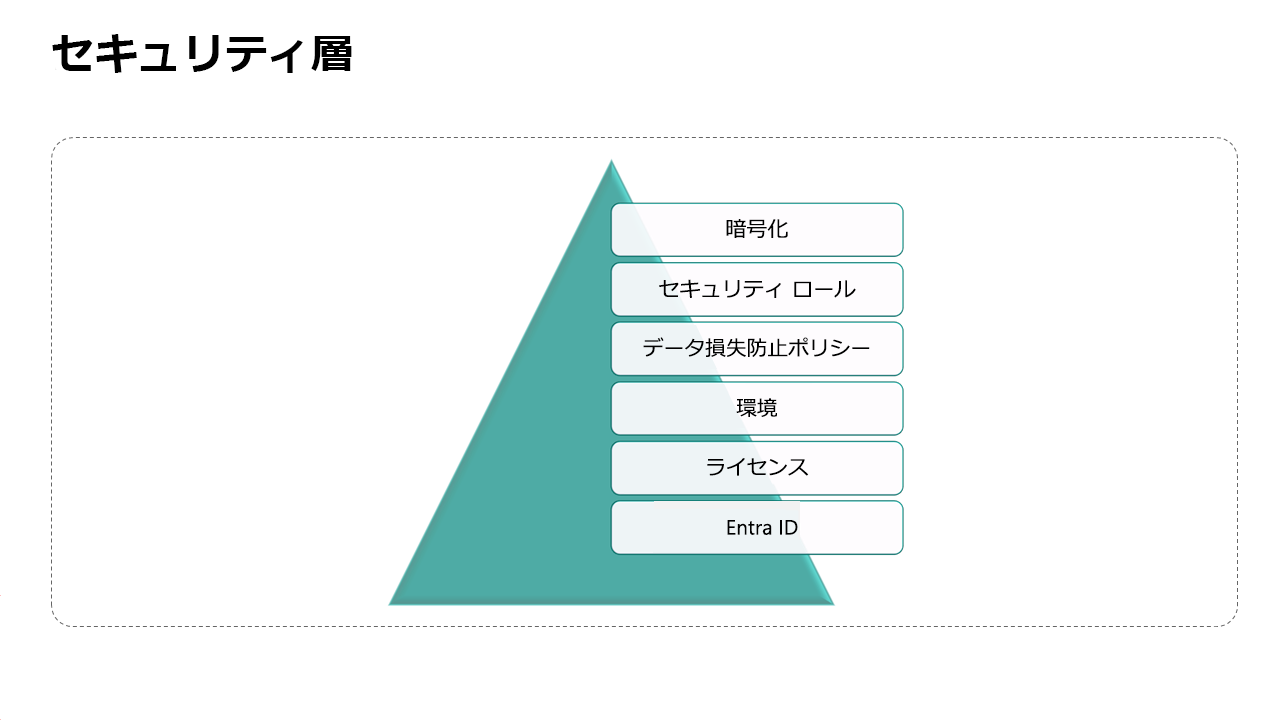

セキュリティ層

Microsoft Power Platform では、次の複数の層でセキュリティが管理されます。

- Microsoft Entra ID - ユーザーの ID は Microsoft Entra ID によって認証されます。 Microsoft Entra ID では、条件付きアクセス ポリシーや多要素認証などの Microsoft Entra ID セキュリティ機能を使用して、ユーザーに制限をかけることができます。 Microsoft Entra ID はシングル サインオン (SSO) をサポートしているため、ユーザーは Microsoft Power Platform に別途サインインする必要がありません。 Microsoft Power Platform は、ゲスト アクセスをサポートしています。

- ライセンス - Microsoft Power Platform にアクセスするには、適切なライセンスが必要です。

- 環境 - Microsoft Entra ID では、セキュリティ グループによって各環境へのアクセスが制御されます。

- データ損失防止ポリシー - 環境におけるコネクタの使用を制限することで、データ漏洩のリスクを軽減します。 マルチテナントのシナリオでは、テナント間で受信制限と発信制限を作成できます。

- セキュリティ ロール - Dataverse では、テーブルや行へのアクセスがセキュリティ ロールによって制御されます。

- 暗号化 - すべてのデータが、格納時に SQL Server Transparent Data Encryption (TDE) を使用して暗号化されます。 すべてのデータが、SSL を使用して転送時に暗号化されます。

次の図に、Microsoft Power Platform 環境に適用されるセキュリティ層を示します。

環境を作成する場合は、環境の場所を判断する必要があります。