ワークフローの自動化を使用して応答を自動化する

特定のセキュリティ脅威にはよく知られた対策がしばしばあり、それらを迅速に実行すると、障害やデータ漏えいを些細な問題に変えることができます。 たとえば、ある IP 範囲でサービス拒否攻撃が検出された場合、一般的な対策として、そのファイアウォールでその IP 範囲をブロックします。

Microsoft Defender for Cloud には、特定のセキュリティ アラートが検出されたときにこの種の対応を実行する、"ワークフローの自動化" と言う新機能があります。

Microsoft Defender for Cloud のワークフローの自動化とは

ワークフローの自動化とは、グループ化された手順の集合であり、セキュリティ対応チームは、1 回のクリックで実行できます。 これらの手順は、特定のアラートが検出された場合に、Defender for Cloud で実行されます。 これらのアクションは、自動的にはトリガーされません。ユーザーが操作して実行する必要があります。

ワークフローの自動化は、Azure Logic Apps を基に構築されています。 ロジックとワークフローは、ビジュアル ワークフロー デザイナーを使用して簡単にカスタマイズできます。 既存のロジック アプリから始めることも、新しいロジック アプリを作成することもできます。 その後、Defender for Cloud を使用して、アラートが生成されたときにトリガーすることができます。

あらかじめ構築されているアクションには、次のようなものがあります。

- 別のシステムで自動インシデント レポートを作成し、アクティブなアラートのフィールドを入力する

- アクティブなアラートの詳細が含まれたメールを配布グループに送る

- Teams または Slack のチャネルに通知を送信する

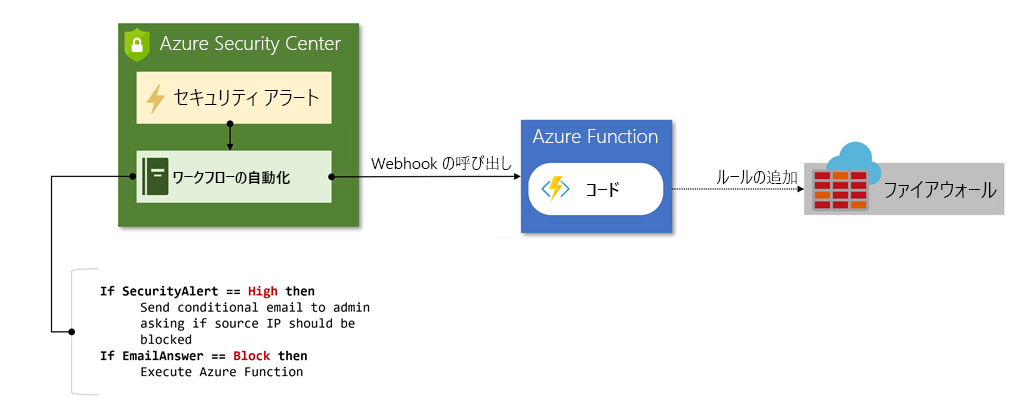

ただし、Logic Apps には Azure Functions や Webhook を統合できるため、実行可能なアクションは無限です。 クライアントがサービスの使用を誤り、Defender for Cloud でアラートが生成されている場合を考えてみましょう。 カスタム Azure 関数を作成して、アラートからソース IP アドレスを取得し、ファイアウォールの規則を作成して、そのアドレスからのすべての受信トラフィックをブロックすることができます。 この機能をビジュアルで表現すると、次のようになります。