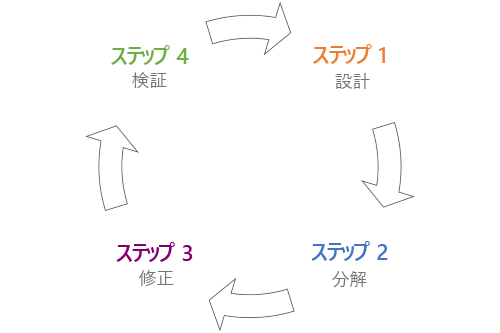

脅威モデリングのフェーズ

脅威モデリングは、使用しているシステムの動作を理解しており、情報セキュリティについて実用的な知識を持っている人が使用する手法です。

この手法は、4 つの異なるフェーズに分けられます。 各フェーズには、データ フロー図を作成し、潜在的な脅威を分析するのに役立つ重要な手順が含まれています。

| フェーズ | タイトル | 説明 |

|---|---|---|

| 1 | 設計 | システムのすべての要件を把握し、データフロー ダイアグラムを作成する。 |

| 2 | 分解 | 脅威モデリング フレームワークをデータフロー ダイアグラムに適用し、セキュリティ上の潜在的な問題を見つけます。 |

| 3 | 修正 | セキュリティ制御の適切な組み合わせを使用して、各問題にアプローチする方法を決定する。 |

| 4 | 検証 | 要件が満たされていること、問題が検出されていること、セキュリティ制御が実装されていることを確認する。 |

このモジュールでは、後続のユニットで各フェーズについて説明します。

重要

このモジュールのユニットでは、脅威モデリングの重要な概念を大まかに紹介します。 脅威モデリングの基礎についてのラーニング パスでは、概念について詳しく説明します。