Network Watcher の監視ツールと診断ツールを使用したネットワークのトラブルシューティング

Azure Network Watcher には、仮想ネットワークと仮想マシン (VM) を監視するために使用できるいくつかのツールが含まれています。 Network Watcher を効果的に使用するには、使用可能なすべてのオプションと各ツールの目的を理解することが不可欠です。

あなたは、自分のエンジニアリング会社のスタッフが、トラブルシューティング タスクごとに適切な Network Watcher ツールを選択できるようにしたいと考えています。 彼らが、使用可能なすべてのオプションと、各ツールで解決できる問題の種類を理解する必要があります。

ここでは、Network Watcher ツールのカテゴリと各カテゴリのツールについて調べ、サンプルのユース ケースに各ツールがどのように適用されるかを調べます。

Network Watcher とは

Network Watcher は、ツールを 1 か所で組み合わせて、Azure ネットワークの正常性を診断する Azure サービスです。 Network Watcher ツールは、次の 3 つのカテゴリに分類されます。

- 監視ツール

- ネットワーク診断ツール

- トラフィック ログ ツール

Network Watcher では、問題を監視するツールと診断するツールを使用して、ビジネスに影響を与える前に、ネットワークの問題、CPU スパイク、接続の問題、メモリ リーク、およびその他の問題を特定するための一元的なハブが提供されます。

Network Watcher の監視ツール

Network Watcher には、次の 3 つの監視ツールが用意されています。

- トポロジ

- 接続モニター

- Network Performance Monitor

これらの各ツールを見てみましょう。

トポロジ ツールとは

トポロジ ツールでは、Azure 仮想ネットワークと、そのリソース、相互接続、およびそれらの相互関係のグラフィカル表示が生成されます。

あなたは、同僚によって作成された仮想ネットワークをトラブルシューティングする必要があるとします。 あなたは、ネットワーク作成プロセスに関与していない場合、インフラストラクチャのすべての側面について把握しているとは限らない可能性があります。 トポロジ ツールを使用すると、トラブルシューティングを開始する前に、対処するインフラストラクチャを視覚化して理解することができます。

Azure ネットワークのトポロジを表示するには、Azure portal を使用します。 Azure portal で次の操作を行います。

Azure portal にサインインしてから、[Network Watcher] を検索して選択します。

[Network Watcher] メニューで、[監視] の下にある [トポロジ] を選択します。

サブスクリプションを選択し、仮想ネットワークのリソース グループを選択して、仮想ネットワーク自体を選択します。

Note

トポロジを生成するには、仮想ネットワークと同じ地理的リージョンに Network Watcher インスタンスが必要です。

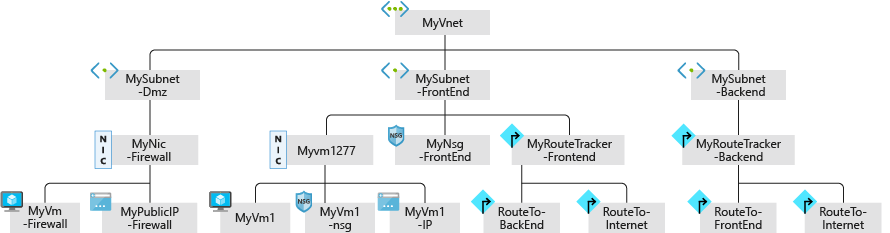

MyVNet という名前の仮想ネットワーク用に生成されたトポロジの例を次に示します。

接続モニター ツールとは

接続モニター ツールでは、Azure リソース間の接続が機能していることを確認する方法が提供されます。 必要に応じて、2 つの VM が通信できることをこのツールを使用して検証します。

このツールでは、リソース間の待機時間も測定されます。 ネットワーク構成やネットワーク セキュリティ グループ (NSG) ルールへの変更など、接続に影響を与える変更をキャッチすることもできます。 これにより VM が定期的にプローブされ、障害や変更が検出されます。

問題が発生すると、接続モニターによって、発生した理由とその修正方法が通知されます。 接続モニターでは、VM の監視に加えて、IP アドレスまたは完全修飾ドメイン名 (FQDN) を調べることもできます。

Network Performance Monitor ツールとは

Network Performance Monitor ツールを使用すると、時間の経過と共に待機時間とパケットの破棄を追跡し、アラートを通知することができます。 これにより、ネットワークの一元化されたビューがもたらされます。

Network Performance Monitor を使用してハイブリッド接続を監視する場合は、関連付けられているワークスペースがサポートされているリージョンにあることを確認します。

Network Performance Monitor を使用して、エンドポイント間の接続を監視できます。

- 分岐とデータセンター間。

- 仮想ネットワーク間。

- オンプレミスとクラウド間の接続。

- Azure ExpressRoute 回線。

Network Watcher 診断ツール

Network Watcher には、次の診断ツールが含まれています。

- IP フロー検証

- NSG 診断

- 次ホップ

- 有効なセキュリティ ルール

- パケット キャプチャ

- 接続のトラブルシューティング

- VPN のトラブルシューティング

各ツールを調べて、問題の解決にどのように役立つかを確認してみましょう。

IP フロー検証ツールとは

IP フロー検証ツールは、特定の仮想マシンに対してパケットが許可されているか、または拒否されているかを示します。 ネットワーク セキュリティ グループによってパケットが拒否されると、問題を解決できるように、このツールによってそのグループの名前が通知されます。

このツールでは、5 タプルのパケット パラメーターベースの検証メカニズムを使用して、受信パケットまたは送信パケットが VM から許可または拒否されたかどうかが検出されます。 このツールで、ローカル ポートとリモート ポート、プロトコル (TCP または UDP)、ローカル IP、リモート IP、VM、VM のネットワーク アダプターを指定します。

NSG 診断ツールとは

ネットワーク セキュリティ グループ (NSG) 診断ツールによって、ネットワークのセキュリティ構成の把握とデバッグに役立つ詳細情報が提供されます。

このツールでは、特定のソースと宛先のペアについて、スキャンされる NSG、各 NSG で適用されるルール、フローの最終的な許可または拒否状態が表示されます。 Azure Virtual Network でどのトラフィック フローが許可または拒否されるかを把握することで、NSG ルールが正しく構成されているかどうかを判断できます。

次ホップ ツールとは

VM が宛先にパケットを送信するときに、複数のホップを経由することがあります。 たとえば、宛先が別の仮想ネットワーク内の VM である場合、ネクスト ホップは、パケットを宛先 VM にルーティングする仮想ネットワーク ゲートウェイに向かう可能性があります。

次ホップ ツールを使用すると、VM から任意の宛先へのパケットの移動方法を決定することができます。 送信元 VM、送信元ネットワーク アダプター、送信元 IP アドレス、および送信先 IP アドレスを指定します。 そうすると、ツールによってパケットのルートが決定されます。 このツールを使用すると、不正確なルーティング テーブルに起因する問題を診断できます。

有効なセキュリティ規則ツールとは?

Network Watcher の有効なセキュリティ規則ツールは、ネットワーク インターフェイスに適用されているすべての有効な NSG ルールを表示するために使用されます。

ネットワーク セキュリティ グループ (NSG) は、Azure ネットワーク内で、パケットをその送信元と送信先の IP アドレスとポート番号に基づいてフィルター処理するために使用されます。 NSG は、ユーザーがアクセスできる VM のセキュリティ、外部からのアクセスを慎重に制御することに役立つため、セキュリティにとって非常に重要です。 ただし、誤って構成された NSG ルールによって正当な通信が妨げられる可能性があることに注意してください。 その結果、NSG はネットワークの問題の原因になることがよくあります。

たとえば、2 つの VM が、NSG ルールによってブロックされているために通信できない場合、どのルールが問題の原因となっているのかを診断することが困難な場合があります。 Network Watcher の有効なセキュリティ規則ツールを使用して、すべての有効な NSG ルールを表示し、どのルールが問題の原因となっているのかを診断することができます。

このツールを使用するには、VM とそのネットワーク アダプターを選択します。 このツールにより、そのアダプターに適用されるすべての NSG ルールが表示されます。 この一覧を表示することで、ブロックしているルールを簡単に判別できます。

このツールを使用すると、不要なオープン ポートによる VM の脆弱性を見つけることもできます。

パケット キャプチャ ツールとは

パケット キャプチャ ツールは、VM 間で送受信されたすべてのパケットを記録するものです。 有効にすると、採取されたものを確認して、ネットワーク トラフィックに関する統計情報を収集したり、プライベート仮想ネットワークの予期しないネットワーク トラフィックなどの異常を診断したりできます。

パケット キャプチャ ツールは、Network Watcher を介してリモートで起動される仮想マシンの拡張機能です。 これはパケット キャプチャ セッションを開始すると自動的に起動されます。

リージョンごとに許可されるパケット キャプチャ セッションの数には制限があることに注意してください。 既定の使用制限は、リージョンあたり 100 パケット キャプチャ セッションで、全体の上限は 10,000 です。 これらの制限は、保存されたキャプチャの数ではなく、セッション数のみを対象としています。 キャプチャされたパケットは、Azure Storage に保存することも、ご使用のコンピューターにローカルに保存することもできます。

パケット キャプチャは、VM にインストールされている Network Watcher エージェント VM 拡張機能に依存しています。 Windows と Linux の VM に拡張機能をインストールする詳しい手順については、このモジュールの最後にある「詳細情報」セクションのリンクから参照してください。

接続のトラブルシューティング ツールとは

接続のトラブルシューティング ツールは、送信元と送信先の VM 間の TCP 接続を確認するために使用します。 送信先 VM は、FQDN、URI、または IP アドレスを使用して指定できます。

接続に成功すると、通信に関する次のような情報が表示されます。

- 待機時間 (ミリ秒単位)。

- 送信されたプローブ パケットの数。

- 送信先へのルート全体でのホップ数。

接続に失敗した場合は、エラーの詳細が表示されます。 エラーの種類には次のものが含まれます。

- CPU。 CPU 使用率が高いため、接続に失敗しました。

- メモリ。 メモリ使用率が高いため、接続に失敗しました。

- GuestFirewall。 Azure 外部のファイアウォールによって接続がブロックされました。

- DNSResolution。 宛先 IP アドレスを解決できませんでした。

- NetworkSecurityRule。 接続が NSG によってブロックされました。

- UserDefinedRoute。 ルーティング テーブルに不正なユーザー ルートがあります。

VPN トラブルシューティング ツールとは

VPN トラブルシューティング ツールを使用すると、仮想ネットワーク ゲートウェイ接続に関する問題を診断できます。 このツールにより、仮想ネットワーク ゲートウェイ接続で診断が実行され、正常性診断が返されます。

VPN トラブルシューティング ツールを起動すると、Network Watcher によってゲートウェイまたは接続の正常性が診断され、該当する結果が返されます。 この要求は、実行時間の長いトランザクションです。

次の表に、さまざまな種類のエラーの例を示します。

| エラーの種類 | 理由 | ログ |

|---|---|---|

| NoFault | エラーは検出されませんでした。 | はい |

| GatewayNotFound | ゲートウェイが見つからないか、プロビジョニングされていません。 | いいえ |

| PlannedMaintenance | ゲートウェイ インスタンスはメンテナンス中です。 | いいえ |

| UserDrivenUpdate | ユーザーの更新が進行中です。 この更新は、サイズ変更操作である可能性があります。 | いいえ |

| VipUnResponsive | 正常性プローブの障害により、ゲートウェイのプライマリ インスタンスに到達できません。 | いいえ |

| PlatformInActive | プラットフォームに問題があります。 | いいえ |

トラフィック ログ ツール

Network Watcher には、次の 2 つのトラフィック ツールが含まれます。

- フロー ログ

- トラフィック分析

フロー ログ ツールとは

フロー ログを使うと、ネットワーク セキュリティ グループを通過する IP トラフィックに関する情報をログできます。 フロー ログは、Azure Storage にデータを格納します。 フロー データは Azure Storage に送信され、そこからデータにアクセスし、任意の視覚化ツール、セキュリティ情報イベント管理 (SIEM) ソリューション、または侵入検出システム (IDS) にエクスポートできます。 このデータを使用して、トラフィック パターンの分析と、接続に関する問題のトラブルシューティングを行うことができます。

フロー ログのユース ケースは、2 つの種類に分類できます。 ネットワーク監視、および使用状況の監視と最適化です。

ネットワーク監視

- 不明または不要なトラフィックを特定します。

- トラフィック レベルと帯域幅の消費を監視します。

- アプリケーションの動作を把握するために、フロー ログを IP およびポートでフィルター処理します。

- 任意の分析ツールや視覚化ツールにフロー ログをエクスポートして、監視ダッシュボードを設定します。

使用状況の監視と最適化

- ネットワークのトップ トーカーを特定します。

- GeoIP データと組み合わせて、リージョン間のトラフィックを識別します。

- 容量の予測用にトラフィックの増加について把握します。

- データを使用して、過度に制限されたトラフィック規則を削除します。

トラフィック分析ツールとは

Traffic Analytics は、クラウド ネットワーク内のユーザーとアプリケーションのアクティビティを可視化するクラウドベースのソリューションです。 特にトラフィック分析では、Azure Network Watcher の NSG フロー ログを分析して、Azure クラウドでのトラフィック フローに関する分析情報を提供します。 トラフィック分析を使用すると、次のことが可能になります。

- Azure サブスクリプション全体のネットワーク アクティビティを視覚化します。

- ホット スポットを特定します。

- 情報を使用して脅威を特定することで、お使いのネットワークをセキュリティで保護します。

- Azure リージョンとインターネット全体にわたるトラフィック フロー パターンを把握して、パフォーマンスと容量に関してネットワークのデプロイを最適化します。

- ネットワークでの接続の失敗の原因になる可能性があるネットワークの構成の誤りを特定します。

Azure Network Watcher のユース ケース シナリオ

Azure Network Watcher の監視と診断を使用して調査とトラブルシューティングを行うことができるシナリオを、いくつか調べてみましょう。

単一 VM ネットワークに接続の問題がある

同僚が Azure に VM をデプロイしていて、ネットワーク接続の問題が発生しています。 同僚は、リモート デスクトップ プロトコル (RDP) を使用して仮想マシンに接続しようとしていますが、接続できません。

この問題をトラブルシューティングするには、IP フロー検証ツールを使用します。 このツールを使用すると、ローカル ポートとリモート ポート、プロトコル (TCP/UDP)、ローカル IP、リモート IP を指定して、接続の状態を確認できます。 また、接続の方向 (受信または送信) を指定することもできます。 IP フロー検証では、ネットワーク上のルールに基づいて論理テストが実行されます。

この場合は、IP フロー検証を使用して、VM の IP アドレスと RDP ポート 3389 を指定します。 次に、リモート VM の IP アドレスとポートを指定します。 TCP プロトコルを選択し、[確認] を選択します。

NSG ルール DefaultInboundDenyAll によりアクセスが拒否されたことが結果に示されたとします。 この解決策は、NSG ルールを変更することです。

VPN 接続が機能していない

同僚は 2 つの仮想ネットワークに VM をデプロイしており、それらを接続することができません。

VPN 接続のトラブルシューティングを行うには、Azure VPN のトラブルシューティングを使用します。 このツールにより、仮想ネットワーク ゲートウェイ接続で診断が実行され、正常性診断が返されます。 このツールは、Azure portal、PowerShell、または Azure CLI から実行できます。

ツールを実行すると、ゲートウェイに共通の問題がないかどうかがチェックされ、正常性診断が返されます。 ログ ファイルを表示して詳細情報を得ることもできます。 診断では、VPN 接続が機能しているかどうかが表示されます。 VPN 接続が機能していない場合、VPN のトラブルシューティングでは、問題を解決する方法が提示されます。

診断でキーの不一致が示されたとします。 この問題を解決するには、両端でキーが一致するように、リモート ゲートウェイを再構成します。 事前共有キーは大文字と小文字が区別されます。

指定された宛先ポートでリッスンしているサーバーがない

同僚は 1 つの仮想ネットワークに VM をデプロイしており、それらを接続することができません。

この問題のトラブルシューティングを行うには、接続のトラブルシューティング ツールを使用します。 このツールで、ローカル VM とリモート VM を指定します。 プローブの設定では、特定のポートを選択できます。

"仮想マシン ファイアウォールの構成によってトラフィックがブロックされました" というメッセージと共に、結果にリモート サーバーが到達不可能であることが表示されたとします。リモート サーバーで、ファイアウォールを無効にしてから、もう一度接続をテストします。

サーバーにアクセスできるようになったとします。 この結果には、リモート サーバーのファイアウォール ルールが問題であり、接続を許可するように修正する必要があることが示されます。