Just-In-Time 仮想マシン アクセスに関する問題のトラブルシューティング

Azure Bastion とは異なり、Just-In-Time VM アクセスに関してトラブルシューティングを行う必要がある可能性がある上位レベルの問題は 2 つのみです。

可用性

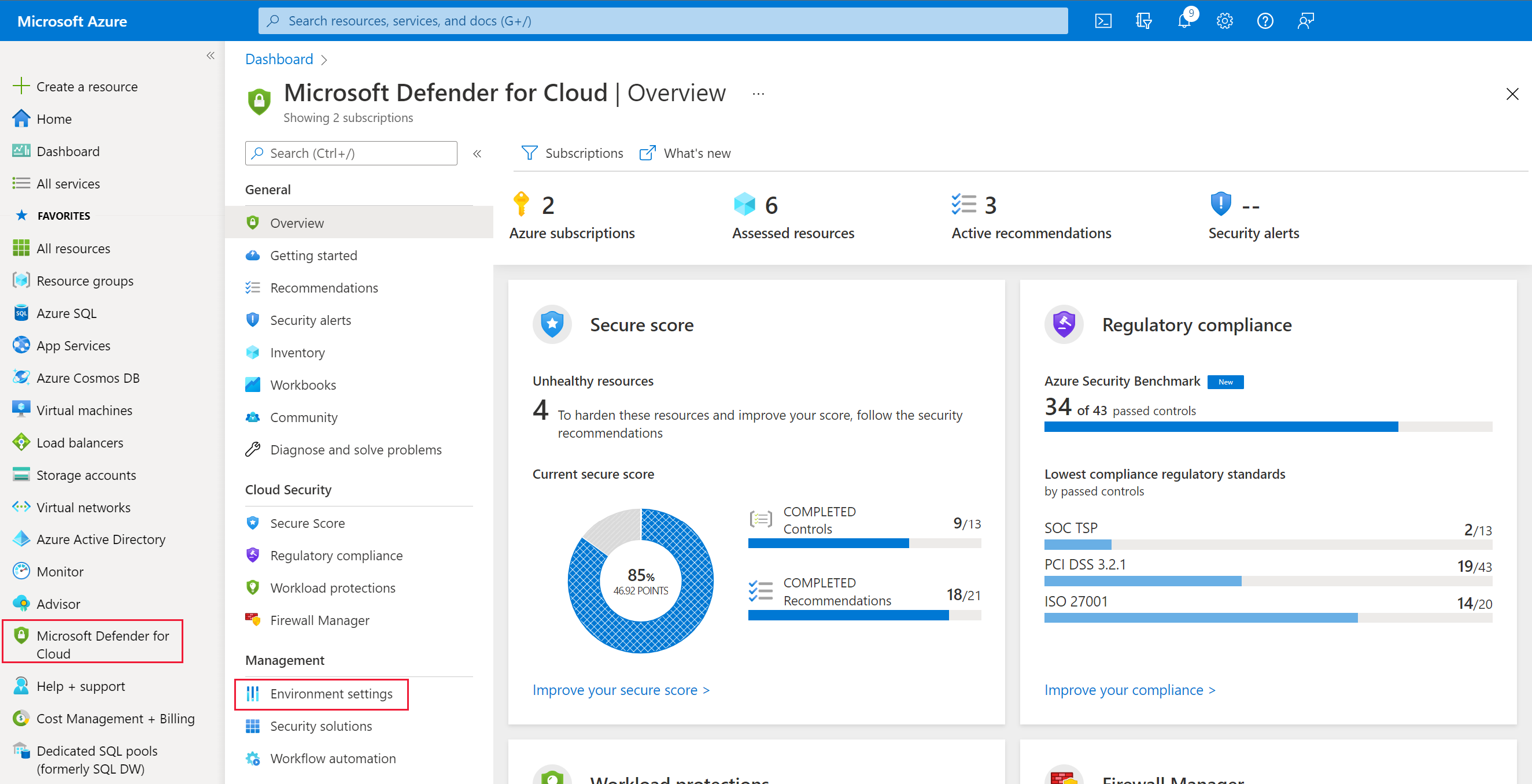

JIT VM アクセスは、Microsoft Defender for Cloud の強化されたセキュリティ機能の 1 つです。 あなたの組織では、サブスクリプション レベルで強化されたセキュリティを有効にする必要があります。 調べるには、Azure portal にアクセスして [Microsoft Defender for Cloud] を選び、[管理] で [環境設定] を選びます。

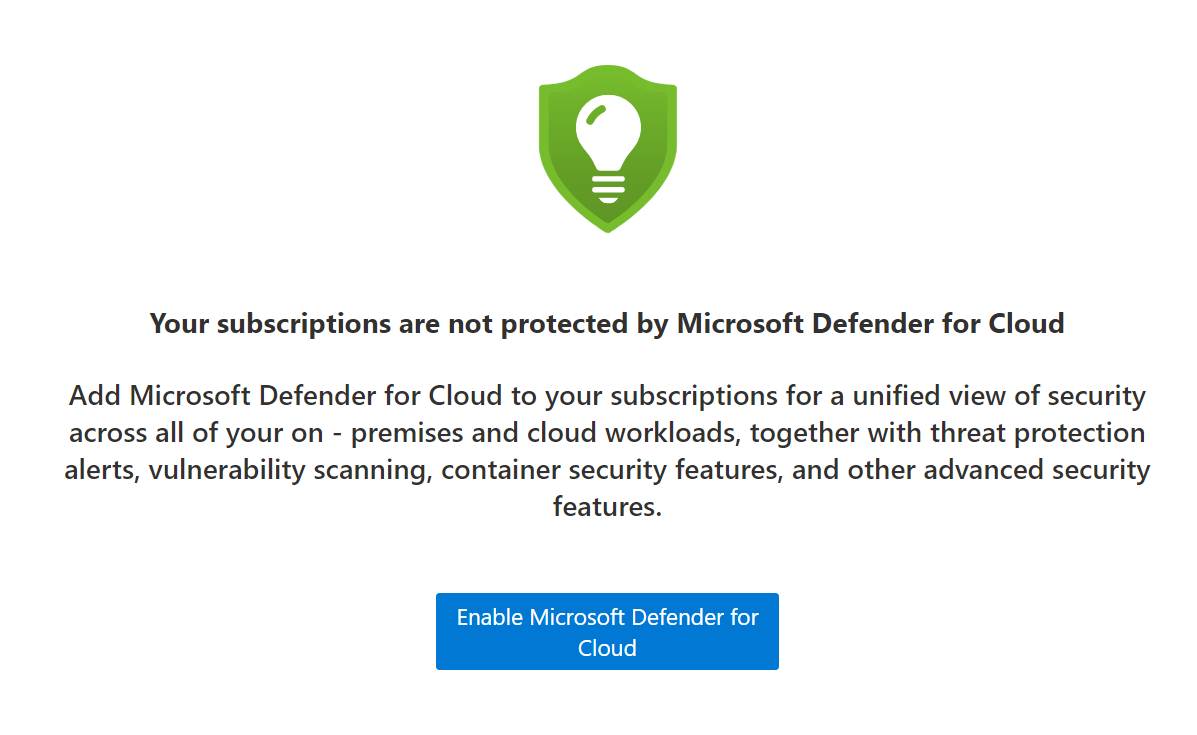

サブスクリプションで Microsoft Defender for Cloud が有効になっていない場合は、次のエラーが表示されます。

[Microsoft Defender for Cloud の有効化] を選ぶと移動する先のページで、サブスクリプションを選択できます。

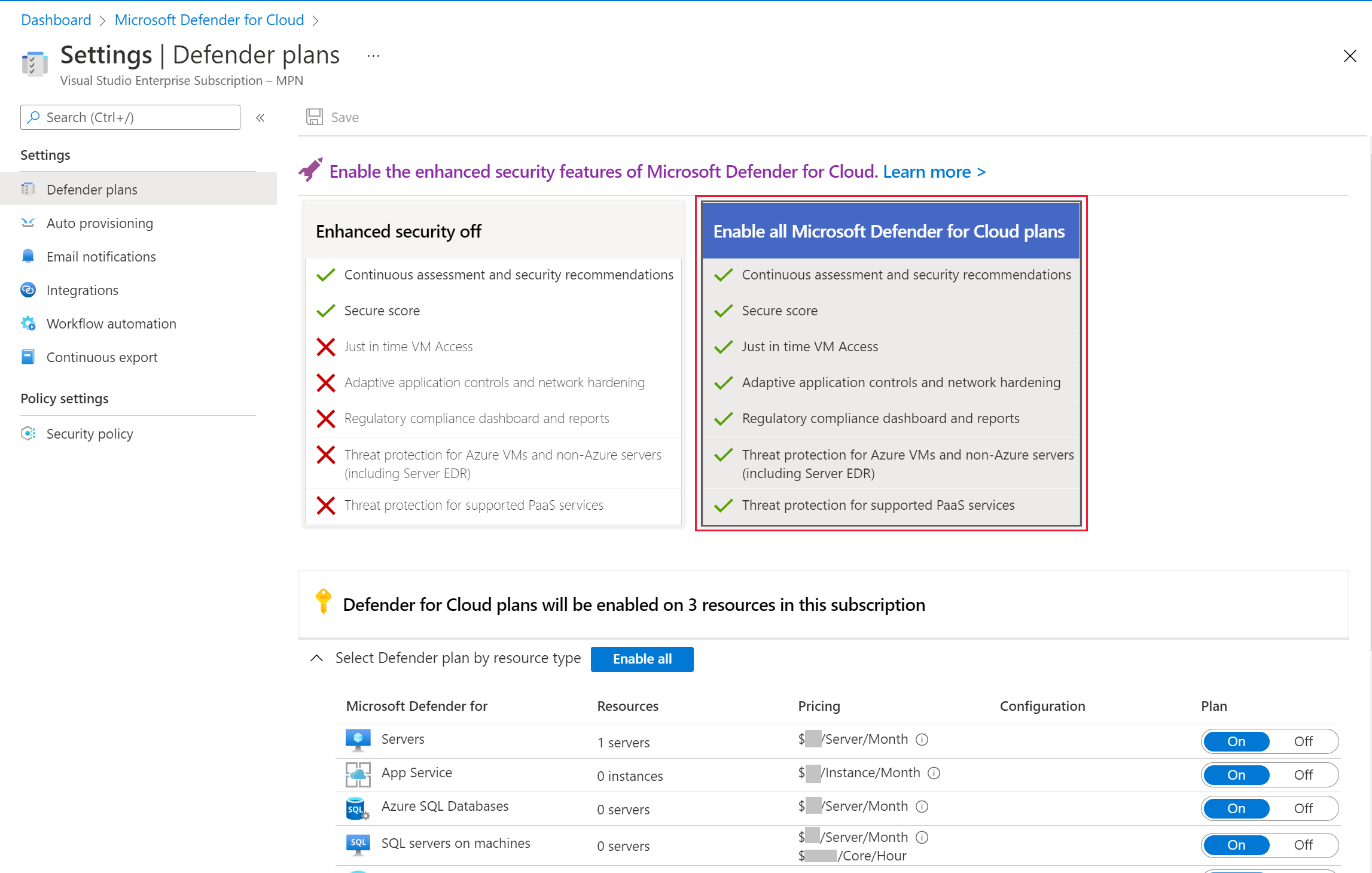

複数のサブスクリプションがある場合は、トラブルシューティングを行うリソースが含まれるものを選びます。 次に、大きい [すべての Microsoft Defender for Cloud プランの有効化] ボックスを選びます。

保護するサービスを選びます。JIT VM アクセスを有効にするには、少なくとも [サーバー] を選ぶ必要があります。

JIT アクセスは、VM 接続のペインから、Microsoft Defender for Cloud 内のワークロード保護から、または Azure CLI コマンドを使って、有効にすることができます。 たとえば、ワークロード保護を使うには、次の手順のようにします。

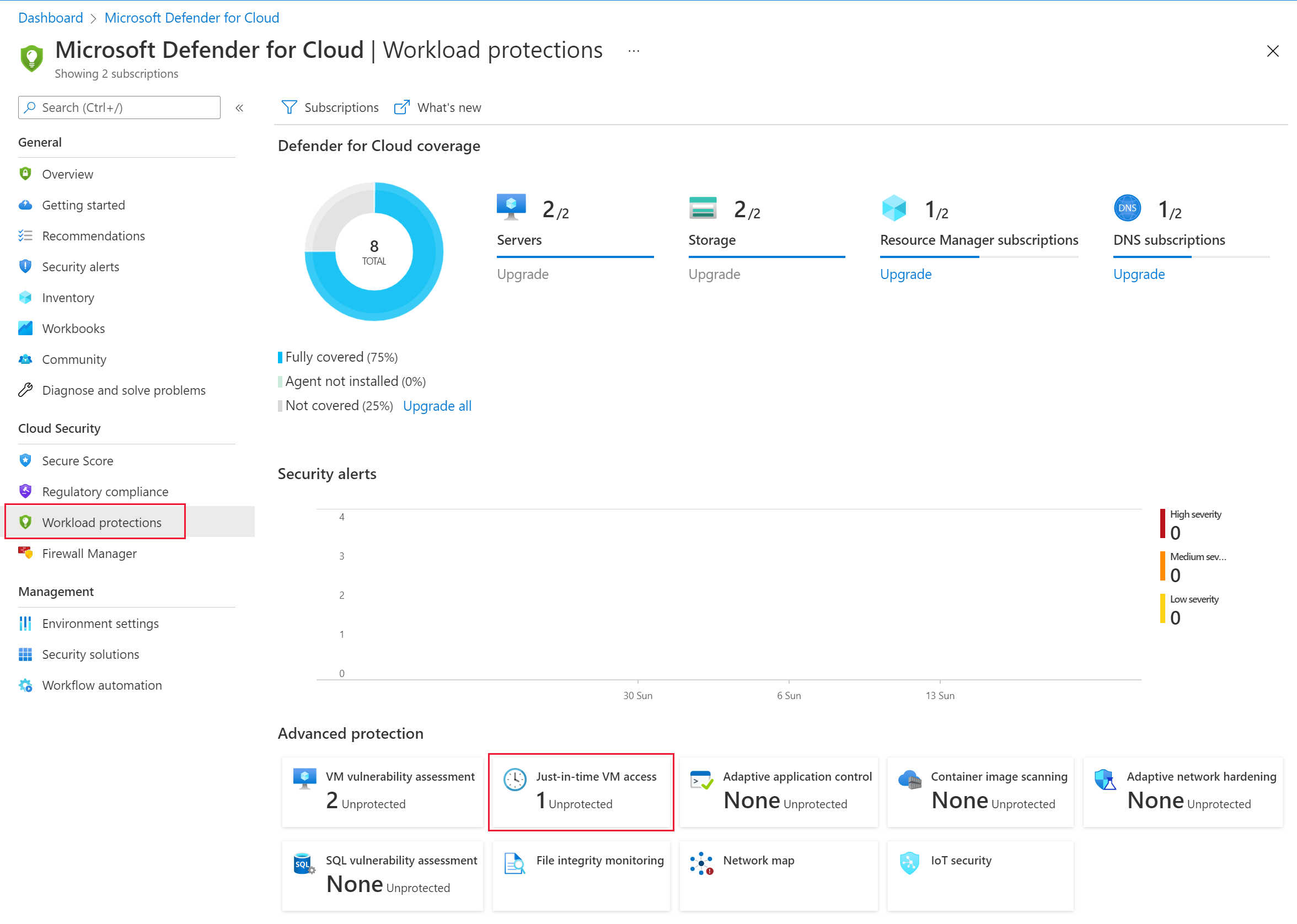

Azure portal で、[Microsoft Defender for Cloud] を選びます。

[Cloud Security](クラウド セキュリティ) で、[ワークロード保護] を選びます。

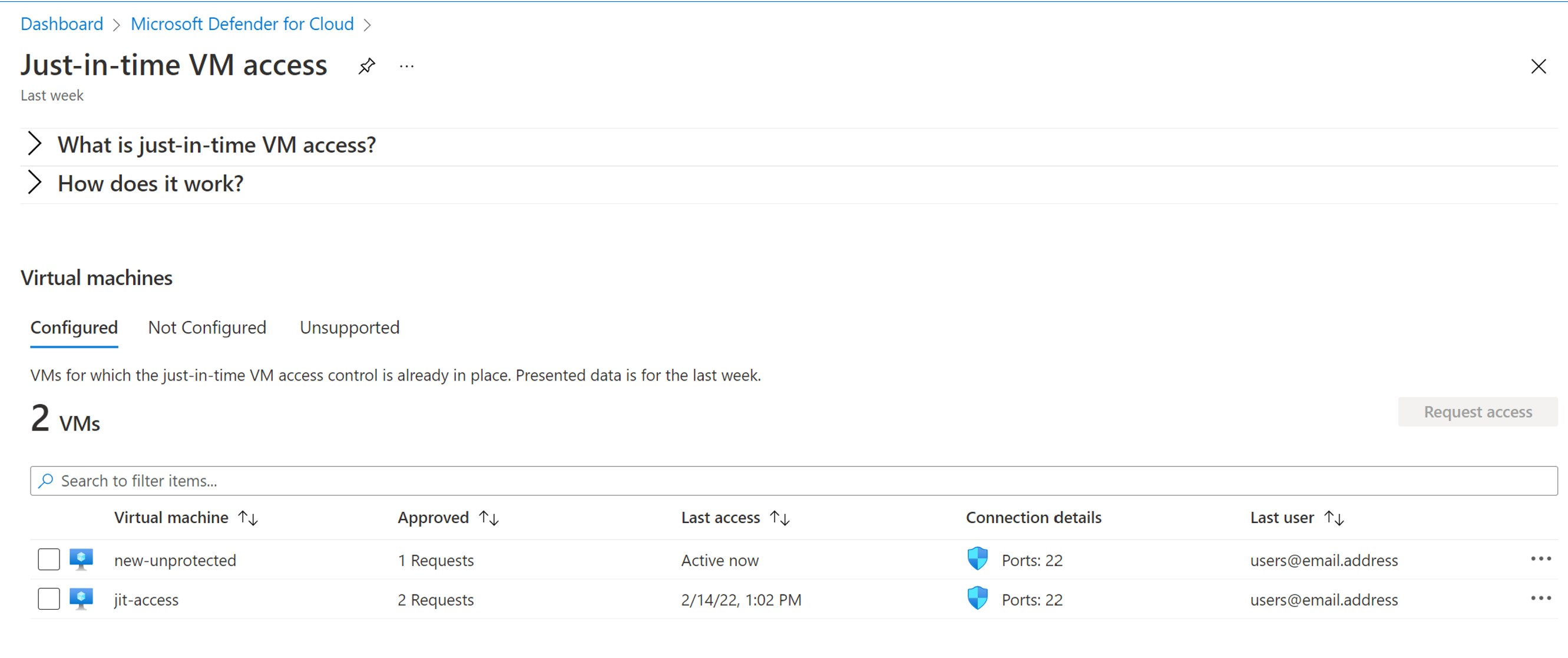

[Just-In-Time VM アクセス] を選びます。

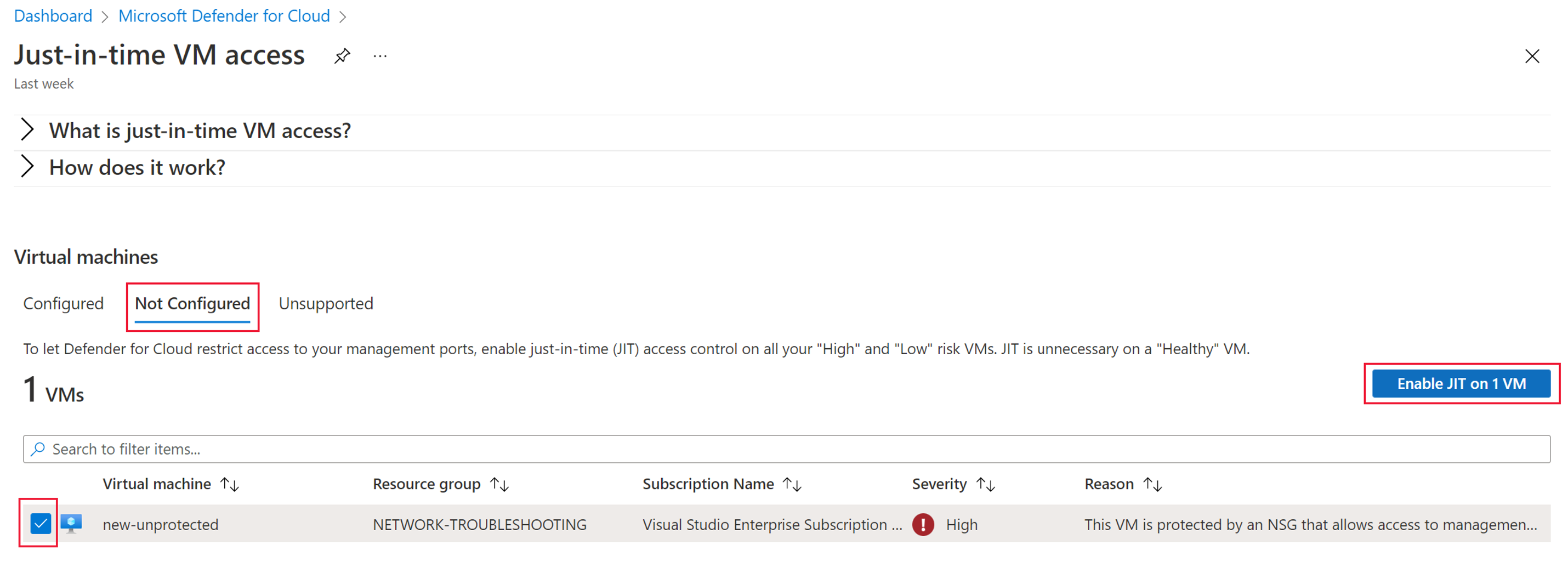

その後、[未構成] タブを選ぶと、サブスクリプション内で JIT アクセスが有効になっていないすべての VM を見ることができます。

保護する VM の横にあるチェック ボックスをオンにします。

[1 台の VM で JIT を有効にする] を選びます。

このページは、JIT VM アクセスでサポートされていない VM を診断するのにも役立ちます。 問題のある VM は、Azure Resource Manager を使わないでデプロイされている可能性があります。 Azure Resource Manager を使ってデプロイされた VM のみが、JIT アクセスによってサポートされます。

Access

マシンで JIT VM アクセスが有効になっている場合でも、ユーザーが特定の保護された VM へのアクセスを要求したときに問題が発生する可能性があります。 Azure portal を使って VM へのアクセスを要求するには、次のようにします。

VM の [接続] オプションの内部から。

Microsoft Defender for Cloud の [ワークロード保護] セクションの内部から。

Azure CLI コマンドを使用して。

ユーザーが JIT アクセスを要求できない場合は、ユーザーのロールに少なくとも次のアクションが含まれることを確認します。

Microsoft.Security/locations/jitNetworkAccessPolicies/*/read

Microsoft.Security/locations/jitNetworkAccessPolicies/initiate/action

Microsoft.Compute/virtualMachines/read

Microsoft.Network/*/read

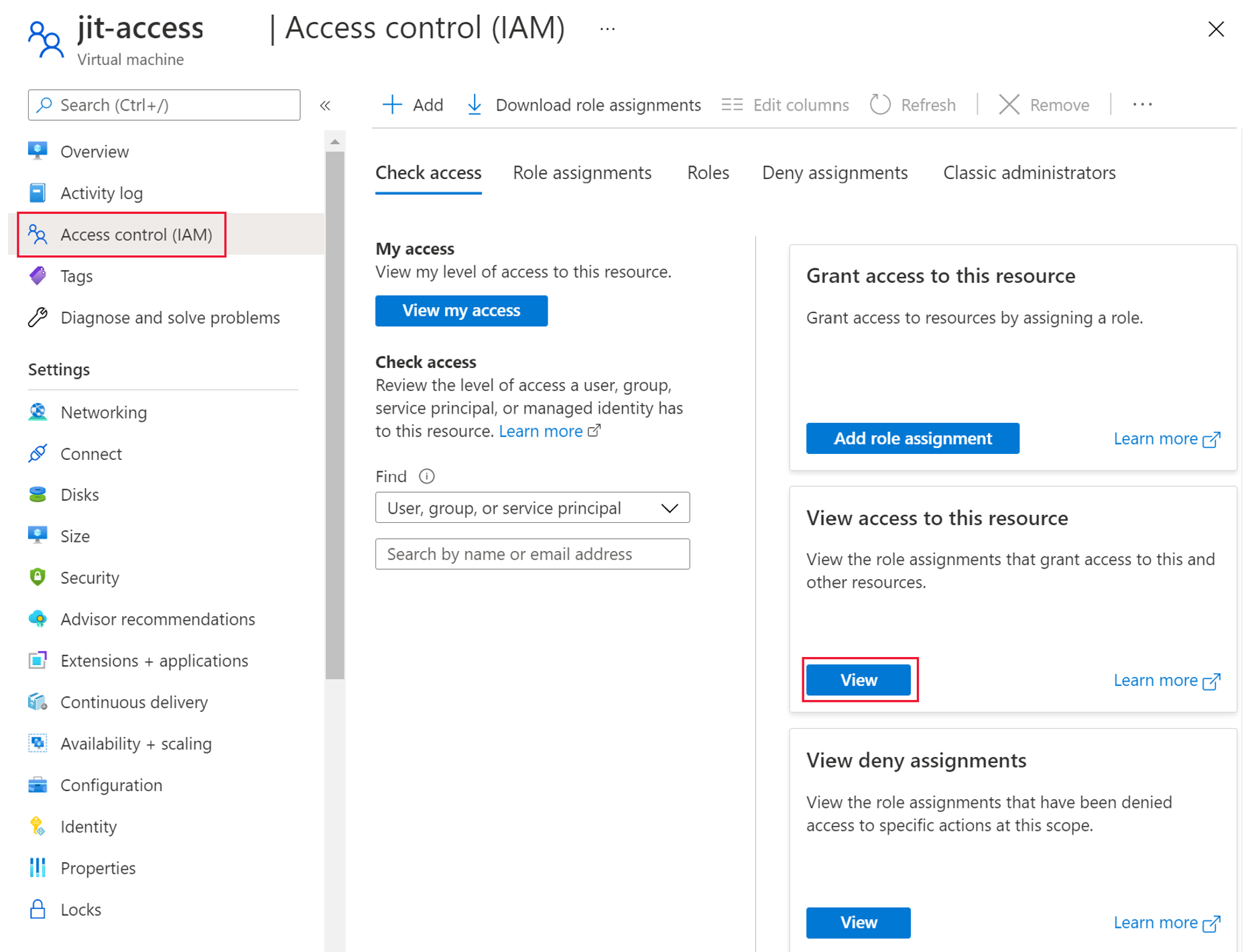

VM へのアクセスを許可されているユーザーを調べるには、アクセスの制御 (IAM) を使います。 Azure portal で仮想マシンを選んでから、[アクセス制御 (IAM)] を選びます。

Microsoft Defender for Cloud の高度な保護のセクションで、現在有効にされて使われている JIT VM アクセスを確認できます。